Rhea Finance bị đánh cắp 7,6 triệu USD, tấn công giả mạo token trong DeFi thao túng oracle

Giao thức DeFi Rhea Finance gặp phải lỗ hổng bảo mật nghiêm trọng vào ngày 16 tháng 4, công ty bảo mật blockchain CertiK ước tính thiệt hại khoảng 7,6 triệu USD. Kẻ tấn công đã đánh lừa oracle và cơ chế xác minh của giao thức, từ đó thành công rút tiền, bằng cách tạo hợp đồng token giả mạo và bơm tiền vào các pool thanh khoản mới được tạo lập. CertiK đã xác định được địa chỉ liên quan trên chuỗi, và cuộc điều tra vẫn đang được tiến hành.

Cơ chế tấn công: Kết hợp hợp đồng token giả mạo và pool thanh khoản để lừa đảo

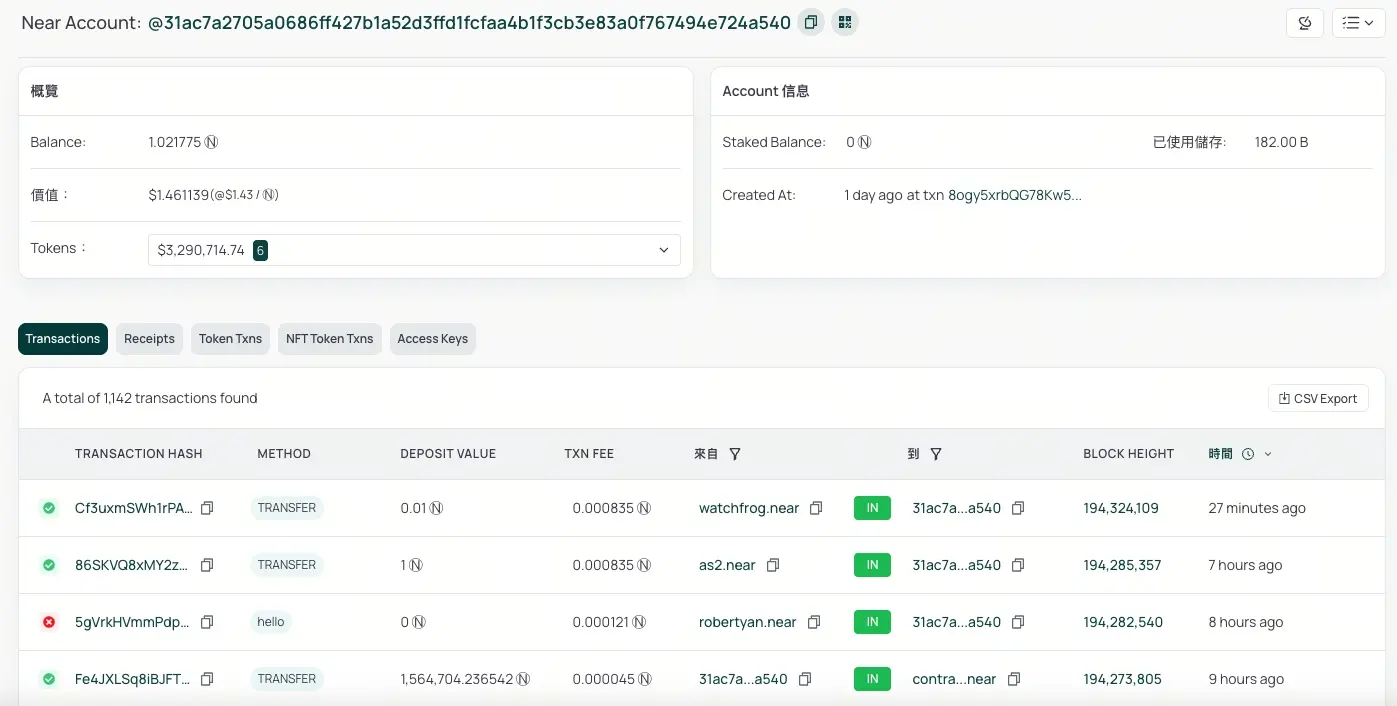

(Nguồn:NearBlocks)

(Nguồn:NearBlocks)

Theo phân tích ban đầu của CertiK, lộ trình kỹ thuật của cuộc tấn công lần này bao gồm hai bước then chốt. Kẻ tấn công đầu tiên triển khai hợp đồng token giả mạo, sau đó bơm tiền vào pool thanh khoản mới được tạo để tạo ra vẻ ngoài về “hoạt động giao dịch bình thường”. Thao tác này làm sai lệch lớp oracle và lớp xác minh mà giao thức Rhea Finance dựa vào, khiến giao thức định giá sai giá trị tài sản, cho phép kẻ tấn công khai thác chênh lệch giữa giá trị được giao thức cảm nhận và giá trị thực tế để rút tiền.

Các cuộc tấn công thao túng oracle như vậy là mối đe dọa bảo mật lặp đi lặp lại trong hệ sinh thái DeFi; cơ chế cốt lõi là thông qua các tín hiệu thanh khoản được tạo một cách nhân tạo hoặc dữ liệu giá giả, làm méo mó việc giao thức đánh giá trạng thái của tài sản, từ đó kích hoạt logic giao dịch không lẽ ra phải thực thi.

Quy mô thiệt hại: 7,6 triệu chiếm gần 6% TVL của Rhea Finance

CertiK ước tính thiệt hại vào khoảng 7,6 triệu USD, nhưng khi phân tích trên chuỗi được đào sâu, con số này vẫn có thể được điều chỉnh. Theo dữ liệu của DefiLlama, Rhea Finance hiện nắm giữ khoảng 128 triệu USD giá trị khóa tổng (TVL), nghĩa là thiệt hại do lỗ hổng lần này tương đương khoảng 6% thanh khoản tổng của nền tảng, ở mức độ sự cố an ninh trung bình đến nghiêm trọng trong một sự kiện đơn lẻ.

Sau khi đánh cắp tiền, kẻ tấn công định tuyến tài sản thông qua nhiều địa chỉ trên chuỗi; đây là cách ngụy trang thường thấy sau các cuộc tấn công DeFi, nhằm làm phức tạp việc theo dõi và đóng băng tài sản ở các bước tiếp theo.

Biến động dòng tiền lớn trên chuỗi trong cùng ngày

Trong ngày diễn ra sự kiện Rhea Finance, trên chuỗi ghi nhận thêm hai lần chuyển BTC có giá trị lớn đáng chú ý:

Chính phủ Mỹ: gửi 8,2 BTC vào Coinbase Prime (khoảng 606.000 USD); các tài sản này đến từ số tài sản bị tịch thu liên quan đến vụ việc hacker Bitfinex

Abraxas Capital: gửi 1.993 BTC vào Kraken (khoảng 148 triệu USD), tiếp nối mô hình giao dịch bitcoin quy mô lớn từ giữa tháng 3

Câu hỏi thường gặp

Tấn công thao túng oracle là gì, nó ảnh hưởng thế nào tới giao thức DeFi?

Oracle là bên trung gian để các giao thức DeFi lấy dữ liệu giá ngoài chuỗi hoặc trên chuỗi. Khi kẻ tấn công đưa dữ liệu bị bóp méo vào oracle thông qua pool thanh khoản được kiểm soát thủ công hoặc hợp đồng token giả mạo, giao thức có thể định giá sai giá trị tài sản và thực hiện các thao tác vay mượn, thanh lý hoặc arbitrage dựa trên mức giá lệch, giúp kẻ tấn công rút lợi nhuận chênh lệch mà không gặp rủi ro. Đây là một trong những phương thức tấn công phổ biến nhất và tồn tại dai dẳng trong lịch sử DeFi.

Mức độ nghiêm trọng của thiệt hại lần này so với TVL của Rhea Finance là bao nhiêu?

Khoản lỗ 7,6 triệu USD tương đương khoảng 5,9% TVL ước chừng 128 triệu USD của Rhea Finance, thuộc nhóm sự cố an ninh mức độ trung bình đến nghiêm trọng. Nếu kẻ tấn công chưa hoàn tất mọi đợt chuyển tiền, thiệt hại thực tế có thể cao hơn ước tính ban đầu của CertiK. Nền tảng hiện vẫn đang vận hành nhưng tồn tại rủi ro tiềm ẩn kéo dài.

Rhea Finance đến nay chưa phản hồi; người dùng đang nắm giữ tài sản nên ứng phó thế nào?

Trước khi nhóm dự án phát hành phản hồi chính thức hoặc xác nhận hệ thống đã bị cô lập an toàn lỗ hổng, người dùng đang nắm giữ tài sản Rhea Finance nên cân nhắc việc rút thanh khoản để giảm rủi ro. Nên tiếp tục theo dõi diễn biến mới nhất trên chuỗi của sự kiện thông qua các nền tảng bảo mật bên thứ ba như CertiK, và tránh thực hiện gửi tiền mới khi lỗ hổng chưa được xác nhận khắc phục hoàn toàn.

Bài viết liên quan

Scallop Protocol trên Sui bị tấn công Flash Loan, $142K Vét cạn thông qua thao túng Oracle

Người 22 tuổi bị tuyên án 70 tháng vì tội $263 triệu đô la tội trộm cắp tiền điện tử rửa tiền

Litecoin Trải Qua Tái Tổ Chức Chuỗi Sâu Sau Khi Lớp Bảo Mật MWEB Bị Khai Thác Zero-Day

Địa chỉ liên quan tới Avi Eisenberg cho thấy hoạt động on-chain mới, làm dấy lên lo ngại về an ninh

Thỏa thuận cho vay DeFi trên Sui bị tấn công; lỗ hổng trong hợp đồng phiên bản cũ khiến 150.000 SUI bị đánh cắp

Scallop Phát Hiện Lỗ Hổng Quỹ Phần Thưởng sSUI, Bị Lỗ 150K SUI Nhưng Cam Kết Bồi Thường Đầy Đủ