GoPlus Екстрене попередження: EngageLab SDK має критично небезпечну вразливість, 30 млн криптогаманців можуть втратити приватні ключі

Платформа безпеки блокчейну GoPlus 10 квітня опублікувала термінове попередження про те, що SDK EngageLab, який широко використовується в Android для push-сповіщень, містить критичні уразливості безпеки. Це зачіпає понад 50 млн користувачів Android, з яких приблизно 30 млн — користувачі криптовалютних гаманців. Зловмисники можуть розгортати на пристроях жертв шкідливі програми, замасковані під законні застосунки, щоб викрасти приватні ключі криптовалютного гаманця та облікові дані для входу.

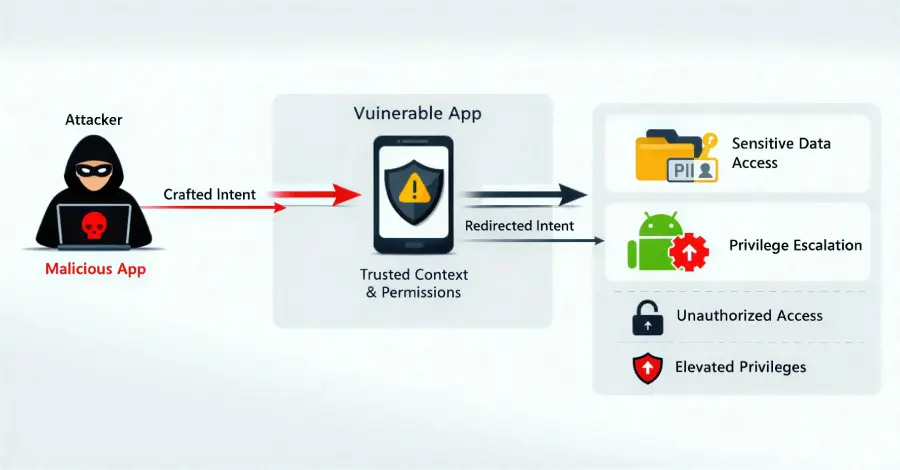

Технічний принцип уразливості: ланцюжок міжзастосункової атаки зі “тихим” виконанням

(Джерело: GoPlus)

(Джерело: GoPlus)

Ключова вада цієї уразливості полягає в тому, що SDK EngageLab для обробки механізму обміну Intent в Android не виконує достатньої валідації джерела. Intent — це законний механізм для передавання команд між застосунками Android, однак реалізація SDK EngageLab дозволяє командам з незадекларованого джерела обходити звичайні процедури перевірки, що запускає виконання чутливих операцій цільовим застосунком.

Повний ланцюжок атаки у три кроки

Вбудовування шкідливого застосунку: атакувальник маскує шкідливу програму під законний App і спонукає жертву встановити її на той самий Android-пристрій

Ін’єкція шкідливого Intent: шкідливий App надсилає ретельно сконструйований шкідливий Intent на криптовалютний гаманець або фінансовий застосунок, що вже інтегрували SDK EngageLab, на тому самому пристрої

Виконання операцій з перевищенням повноважень: після отримання Intent цільовий застосунок виконує несанкціоновані дії без відома користувача, зокрема викрадення приватного ключа гаманця, облікових даних для входу та інших чутливих даних

Найбільша небезпека цього ланцюжка полягає в його “тихості”: жертві не потрібно виконувати жодних активних дій. Достатньо лише, щоб на пристрої одночасно були присутні шкідливий застосунок і застосунок із вразливою версією SDK EngageLab — і атака завершиться у фоновому режимі.

Масштаб впливу: ризик незворотних втрат активів для криптокористувачів

Оскільки SDK EngageLab є базовим компонентом push-сповіщень із широким розгортанням і вбудований у тисячі Android-застосунків, масштаб охоплення цієї уразливості досягає рівня 50 млн пристроїв, з яких приблизно 30 млн — користувачі криптовалютних гаманців.

Якщо приватні ключі криптовалютного гаманця буде розкрито, атакувальник може повністю контролювати ончейн-активи жертви. А з огляду на незворотність блокчейн-транзакцій такі втрати практично неможливо повернути, а рівень ризику значно вищий, ніж під час звичайних інцидентів витоку даних у застосунках.

Термінові заходи реагування: негайний чекліст дій для розробників і користувачів

Рекомендації із захисту за групами

- Розробники застосунків і виробники

· Негайно перевірте, чи інтегровано SDK EngageLab у ваш продукт, і з’ясуйте, чи поточна версія нижча за 4.5.5

· Оновіть до SDK EngageLab 4.5.5 або до офіційної виправленої версії (див. офіційну документацію EngageLab)

· Після повторного опублікування оновленої версії повідомте користувачів, щоб вони якнайшвидше завершили оновлення

- Звичайні користувачі Android

· Негайно перейдіть у Google Play, щоб оновити всі застосунки; першочергово — криптовалютні гаманці та фінансові застосунки

· Зберігайте пильність щодо застосунків, завантажених із невідомих або неофіційних каналів; за потреби — негайно видаляйте їх

· Якщо ви підозрюєте, що приватний ключ уже розкрито, слід негайно створити новий гаманець на безпечному пристрої, перенести активи та назавжди вимкнути стару адресу

Поширені запитання

Що таке SDK EngageLab і чому його широко інтегрують у криптовалютні гаманці?

SDK EngageLab — це сторонній програмний набір для надання функцій push-сповіщень в Android. Через зручність розгортання його використовують у багатьох застосунках. Push-сповіщення — фактично стандартна функція для більшості мобільних застосунків, що також призвело до широкої присутності SDK EngageLab у криптовалютних гаманцях і фінансових застосунках, а отже — до масштабу охоплення цього збою на рівні 50 млн користувачів.

Як перевірити, чи мій пристрій підпадає під дію цієї уразливості?

Якщо на вашому Android-пристрої встановлено криптовалютний гаманець або фінансовий застосунок і при цьому він ще не оновлений до найновішої версії, існує ризик, що він може бути вражений. Рекомендується негайно оновити всі застосунки в магазині Google Play. Розробники можуть перевірити номер версії SDK у застосунку, щоб підтвердити, чи використовує він SDK EngageLab із версією нижче 4.5.5.

Як діяти в терміновому порядку, якщо приватний ключ уже розкрито?

Негайно створіть нову адресу гаманця на незараженому безпечному пристрої, перенесіть усі активи зі старого гаманця на нову адресу та назавжди деактивуйте попередню адресу. Паралельно змініть усі пов’язані паролі для входу на відповідних платформах і увімкніть двофакторну автентифікацію для акаунта, щоб знизити ризик подальшого вторгнення.

Пов'язані статті

Sui DeFi-позиковий протокол Scallop зазнав злому, унаслідок уразливості в старому контракті викрадено 150 тис. SUI

Scallop виявляє вразливість у пулі винагород sSUI, зазнає збитків на 150K SUI, але обіцяє повне відшкодування

Litecoin переживає глибоку реорганізацію ланцюга після експлойту уразливості нульового дня в рівні приватності MWEB

Litecoin уперше зазнала компрометації приватного шару: нульовий день у MWEB спровокував реорганізацію ланцюга з 13 блоків

Aave, Kelp, LayerZero Seek $71M Вивільнення Frozen ETH від Arbitrum DAO

Лайткоїн зазнає глибокої реорганізації ланцюга після експлойту MWEB із zero-day, стираючи три години історії