Alerta de emergencia de GoPlus: vulnerabilidad de alto riesgo en el SDK de EngageLab, posible filtración de claves privadas de carteras cripto de 30 millones

La plataforma de seguridad blockchain GoPlus emitió una alerta de emergencia el 10 de abril, indicando que existe una grave vulnerabilidad de seguridad en el SDK EngageLab utilizado ampliamente en notificaciones push de Android, que afecta a más de 50 millones de usuarios de Android, de los cuales aproximadamente 30 millones son usuarios de carteras de criptomonedas. Los atacantes pueden desplegar en el dispositivo de la víctima código malicioso que se hace pasar por una aplicación legítima, robando claves privadas de la cartera de criptomonedas y credenciales de inicio de sesión.

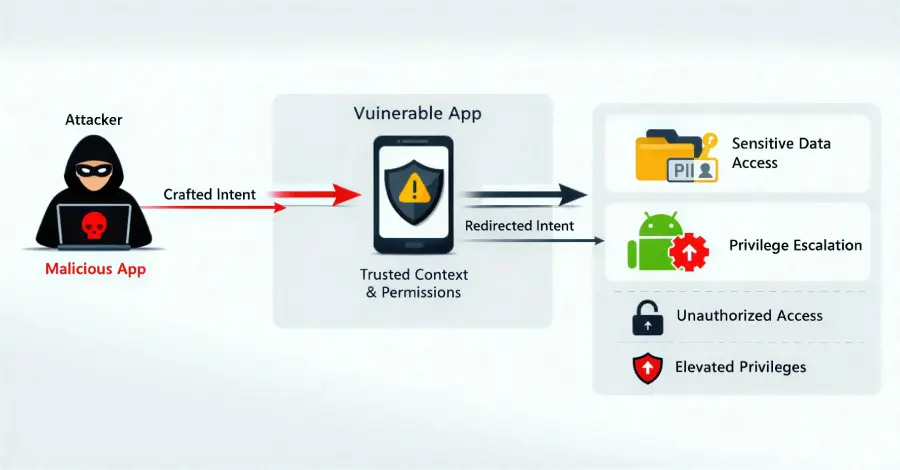

Principio técnico de la vulnerabilidad: cadena de ataque entre aplicaciones que se ejecuta en silencio

(Fuente: GoPlus)

(Fuente: GoPlus)

El defecto central de esta vulnerabilidad radica en que el SDK EngageLab no realiza una verificación suficiente del origen al gestionar el mecanismo de comunicación de Android mediante Intents. Intent es un mecanismo legítimo para transmitir instrucciones entre aplicaciones de Android, pero la implementación del SDK EngageLab permite que instrucciones de origen no autorizado eludan el flujo normal de verificación, activando que la aplicación objetivo ejecute operaciones sensibles.

Tres pasos completos de la cadena de ataque

Inyección de aplicación maliciosa: el atacante disfraza el código malicioso como una App legítima e induce a la víctima a instalarla en el mismo dispositivo Android.

Inyección maliciosa de Intent: la App maliciosa envía, desde el mismo dispositivo, a una cartera de criptomonedas o aplicación financiera que ya tenga integrado el SDK EngageLab, un Intent malicioso cuidadosamente construido.

Ejecución de operaciones con privilegios: después de que la aplicación objetivo reciba el Intent, ejecuta operaciones no autorizadas sin conocimiento del usuario, incluidas el robo de la clave privada de la cartera, credenciales de inicio de sesión y otros datos sensibles.

El mayor peligro de esta cadena de ataque reside en su sigilo: la víctima no necesita realizar ninguna acción; basta con que en el dispositivo coexistan una aplicación maliciosa y una aplicación que incorpore una versión vulnerable del SDK EngageLab para que el ataque se complete en segundo plano.

Alcance del impacto: riesgo de pérdida irreversible de activos para usuarios de criptomonedas

Como componente base ampliamente desplegado para notificaciones push, el SDK EngageLab se ha integrado en miles de aplicaciones de Android, lo que hace que el alcance de esta vulnerabilidad alcance una escala de 50 millones de dispositivos. De ellos, aproximadamente 30 millones son usuarios de carteras de criptomonedas.

Una vez que la clave privada de la cartera de criptomonedas se filtra, el atacante puede tomar control total de los activos en la cadena del usuario afectado. Además, la característica de irreversibilidad de las transacciones en blockchain significa que este tipo de pérdidas casi no se puede recuperar, y el nivel de riesgo supera con creces los incidentes típicos de filtración de datos de aplicaciones.

Medidas de respuesta urgente: lista de acciones inmediatas para desarrolladores y usuarios

Recomendaciones de seguridad por grupos

- Desarrolladores y fabricantes de aplicaciones

· Verifiquen inmediatamente si el producto integra el SDK EngageLab y confirmen si la versión actual es inferior a 4.5.5

· Actualicen al SDK EngageLab 4.5.5 o a una versión oficial corregida posterior (consulte la documentación oficial de EngageLab)

· Vuelvan a publicar la versión actualizada y notifiquen a los usuarios para que completen la actualización lo antes posible

- Usuarios generales de Android

· Vayan inmediatamente a Google Play para actualizar todas las aplicaciones, priorizando las apps de carteras de criptomonedas y las financieras

· Mantengan la vigilancia con aplicaciones descargadas desde fuentes desconocidas o canales no oficiales; elimínenlas de inmediato si es necesario

· Si sospechan que la clave privada ya se ha filtrado, deben crear de inmediato una nueva cartera en un dispositivo seguro, transferir los activos y desactivar permanentemente la dirección anterior

Preguntas frecuentes

¿Qué es el SDK EngageLab y por qué se integra ampliamente en carteras de criptomonedas?

El SDK EngageLab es un paquete de software de terceros que ofrece la funcionalidad de notificaciones push en Android. Debido a su facilidad de despliegue, ha sido adoptado por una gran cantidad de aplicaciones. Las notificaciones push son una función estándar en casi todas las aplicaciones móviles; esto también hace que el SDK EngageLab esté ampliamente presente en carteras de criptomonedas y aplicaciones financieras, lo que a su vez provoca que el alcance de esta vulnerabilidad llegue a 50 millones de usuarios.

¿Cómo confirmar si mi dispositivo está afectado por esta vulnerabilidad?

Si su dispositivo Android tiene instalada una cartera de criptomonedas o una aplicación financiera y aún no se ha actualizado a la versión más reciente, existe el riesgo de estar afectado. Se recomienda actualizar inmediatamente todas las aplicaciones en la tienda Google Play. Los desarrolladores pueden verificar el número de versión del SDK dentro de la aplicación para confirmar si están usando una versión de EngageLab inferior a 4.5.5.

Si la clave privada ya se filtró, ¿cómo debo actuar de emergencia?

Cree de inmediato una dirección de cartera completamente nueva en un dispositivo seguro que no esté infectado, transfiera todos los activos de la cartera original a la nueva dirección y desactive permanentemente la dirección existente. Cambien en paralelo las contraseñas de inicio de sesión de todas las plataformas relacionadas y habiliten la verificación de doble factor para la cuenta, a fin de reducir el riesgo de una intrusión adicional posterior.

Artículos relacionados

Scallop Protocol en Sui afectado por un ataque con préstamo flash, $142K Drenado mediante manipulación de oráculos

Condenan a un hombre de 22 años a 70 meses por el presunto lavado de dinero del robo de cripto valorado en $263 millones

Litecoin sufre una profunda reorganización de la cadena tras el exploit zero-day de la capa de privacidad MWEB

La dirección vinculada a Avi Eisenberg muestra nueva actividad on-chain, generando preocupaciones de seguridad

El protocolo de préstamos DeFi en Sui Scallop es atacado, una vulnerabilidad en el contrato antiguo provoca que se roben 150.000 SUI

Scallop descubre una vulnerabilidad en el fondo de recompensas de sSUI, sufre una pérdida de 150.000 SUI, pero promete reembolso total