GoPlus تنبيه طارئ: ثغرة عالية الخطورة في EngageLab SDK قد تؤدي إلى تسريب مفاتيح خاصة لمحافظ التشفير البالغة 30 مليون

منصّة أمان البلوك تشين GoPlus تصدر في 10 أبريل تنبيهًا عاجلًا، تفيد بوجود ثغرة أمنية خطيرة في حزمة EngageLab SDK التي يتم استخدامها على نطاق واسع في إشعارات الدفع (push) على نظام Android. وتؤثر الثغرة على أكثر من 50 مليون مستخدم من مستخدمي Android، منهم نحو 30 مليون مستخدم يستخدمون محافظ العملات المشفرة. يمكن للمهاجمين نشر برمجيات خبيثة متخفية على الأجهزة المتضررة على أنها تطبيقات شرعية، لسرقة المفاتيح الخاصة للمحافظ وأوراق/بيانات اعتماد تسجيل الدخول.

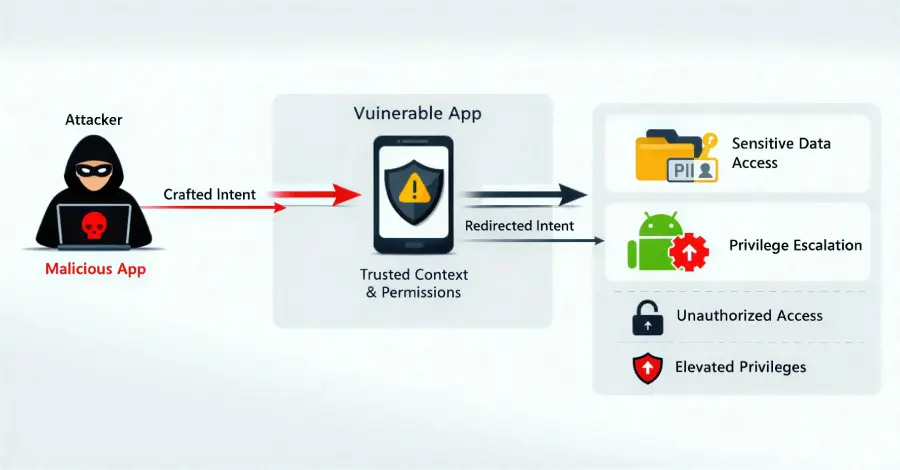

مبدأ عمل الثغرة التقني: سلسلة هجوم عبر التطبيقات تعمل بصمت

(المصدر: GoPlus)

(المصدر: GoPlus)

تكمن العيوب الجوهرية في أن حزمة EngageLab SDK في نظام Android لا تُجري التحقق الكافي من مصدر الأوامر عند التعامل مع آلية Intent الخاصة بتواصل النظام. يُعد Intent آلية قانونية لتبادل الأوامر بين تطبيقات Android، لكن تنفيذ EngageLab SDK يسمح للأوامر الصادرة من مصادر غير مصرح بها بالتحايل على مسار التحقق المعتاد، مما يؤدي إلى تشغيل التطبيق المستهدف لعمليات حساسة.

خط هجوم كامل من ثلاث خطوات

تضمين تطبيق خبيث: يقوم المهاجمون بتخفي البرمجيات الخبيثة على هيئة تطبيق شرعي (App)، ويُغري الضحايا بتثبيته على نفس جهاز Android

حقن Intent خبيث: يرسل التطبيق الخبيث إلى محفظة العملات المشفرة أو تطبيقات مالية أخرى على نفس الجهاز التي تم دمج EngageLab SDK فيها، رسائل Intent خبيثة مُحكمة الصياغة

تنفيذ عمليات بامتيازات غير مصرح بها: بعد أن يستقبل التطبيق المستهدف الـ Intent، ينفّذ عمليات غير مصرح بها دون علم المستخدم، بما في ذلك سرقة المفاتيح الخاصة للمحفظة، وأوراق/بيانات اعتماد تسجيل الدخول، وأي بيانات حساسة أخرى

أكبر خطر في سلسلة الهجوم هذه هو “الصمت”: لا يحتاج الضحايا إلى أي إجراء فعّال. فطالما وُجد على الجهاز في الوقت نفسه تطبيق خبيث وتطبيق يحتوي على نسخة EngageLab SDK التي تتضمن الثغرة، يمكن للهجوم أن يكتمل في الخلفية.

حجم التأثير: مستخدمو التشفير يواجهون خطر خسارة أصول لا يمكن عكسها

تُعد EngageLab SDK عنصرًا أساسيًا مُنتشرًا في إشعارات الدفع، حيث تم دمجها في آلاف تطبيقات Android، ما يجعل نطاق تأثير هذه الثغرة يصل إلى حجم 50 مليون جهاز. وبالنسبة لمستخدمي المحافظ المشفرة، فإن العدد يقارب 30 مليونًا.

بمجرد تسريب المفتاح الخاص لمحفظة العملات المشفرة، يمكن للمهاجمين السيطرة بالكامل على الأصول على السلسلة الخاصة بالضحية. كما أن خاصية معاملات البلوك تشين غير القابلة للعكس تعني أن هذه الخسائر شبه مستحيلة الاسترداد، وأن مستوى المخاطر أعلى بكثير من حوادث تسرب بيانات التطبيقات العادية.

الإجراءات العاجلة: قائمة تحرّكات فورية للمطوّرين والمستخدمين

توصيات الأمان حسب الفئات

- مطورو التطبيقات والشركات المُصنِّعة

· تحرّوا فورًا ما إذا كان المنتج مُدمجًا فيه EngageLab SDK، وتأكدوا مما إذا كانت النسخة الحالية أقل من 4.5.5

· ارفعوا الإصدار إلى EngageLab SDK 4.5.5 أو إلى نسخة الإصلاح الرسمية الأحدث (يرجى الرجوع إلى الوثائق الرسمية لـ EngageLab)

· أعدوا نشر نسخة مُحدّثة بعد الإصلاح، وأعلموا المستخدمين بأن عليهم إكمال التحديث في أقرب وقت

- مستخدمو Android العاديون

· انتقلوا فورًا إلى Google Play لتحديث جميع التطبيقات، مع إعطاء الأولوية لتطبيقات محافظ العملات المشفرة والتطبيقات المالية

· انتبهوا لتطبيقات غير معروفة المصدر أو التي تم تنزيلها عبر قنوات غير رسمية، واحذفوها فورًا عند الحاجة

· إذا كنتم تشكون في أن المفتاح الخاص قد تم تسريبه، فيجب إنشاء محفظة جديدة على جهاز آمن فورًا، ونقل الأصول، وإيقاف العنوان القديم نهائيًا

الأسئلة الشائعة

ما هي EngageLab SDK، ولماذا تم دمجها على نطاق واسع في محافظ التشفير؟

EngageLab SDK هي حزمة برمجية طرف ثالث توفر وظيفة إشعارات الدفع على Android. وبسبب سهولة النشر تم اعتمادها من قِبل عدد كبير من التطبيقات. تُعد إشعارات الدفع من الوظائف الأساسية “المعيارية” تقريبًا في جميع التطبيقات المحمولة، وهذا جعل EngageLab SDK موجودة على نطاق واسع في المحافظ المشفرة والتطبيقات المالية، مما أدى إلى وصول نطاق تأثير هذه الثغرة إلى 50 مليون مستخدم.

كيف يمكن التأكد مما إذا كان جهازك متأثرًا بهذه الثغرة؟

إذا كان جهاز Android لديك مثبتًا عليه محفظة عملات مشفرة أو تطبيق مالي، ولم يتم تحديثه إلى أحدث إصدار بعد، فهناك احتمال لكونه متأثرًا. نوصي بتحديث جميع التطبيقات فورًا عبر متجر Google Play. يمكن للمطوّرين التأكد عبر التحقق من رقم إصدار SDK داخل التطبيق لمعرفة ما إذا كان يستخدم EngageLab SDK بإصدار أقل من 4.5.5.

إذا تم تسريب المفتاح الخاص، فكيف يجب التعامل بشكل عاجل؟

ينبغي إنشاء عنوان محفظة جديد بالكامل على جهاز آمن غير مُصاب فورًا، ونقل جميع أصول المحفظة الأصلية إلى العنوان الجديد، وتعطيل العنوان القديم بشكل نهائي. بالتزامن، غيّر كلمات مرور تسجيل الدخول لجميع المنصات ذات الصلة، وقم بتمكين التحقق الثنائي (2FA) للحساب لتقليل مخاطر التعرض لهجمات إضافية في المستقبل.

مقالات ذات صلة

لايتكوين تخضع لإعادة تنظيم عميقة لسلسلة الكتل بعد استغلال ثغرة يوم-صفر في طبقة الخصوصية MWEB

اكتشاف لأول مرة طبقة الخصوصية في لايتكوين تُخترق: يتم تفعيل ثغرة يوم-صفر في MWEB مما يؤدي إلى إعادة تنظيم سلسلة 13 بلوكًا

Aave، Kelp، LayerZero Seek $71M إصدار ETH المجمد من مؤسسة Arbitrum DAO

تتعرض Litecoin لإعادة تنظيم عميقة للسلسلة بعد استغلال يوم-صفر لـ MWEB، مما يمحو ثلاث ساعات من التاريخ

تحول Apecoin Insider $174K إلى 2.45 مليون دولار في يوم واحد مع تداول بمعدل 14x على الجانبين بعد ارتفاع بنسبة 80%