入侵 iPhone 专偷加密币!攻击套件「Coruna」肆虐、旧版 iOS 恐沦肥羊

作者:Max,加密城市

从国家级监控工具演变为“资产收割机”

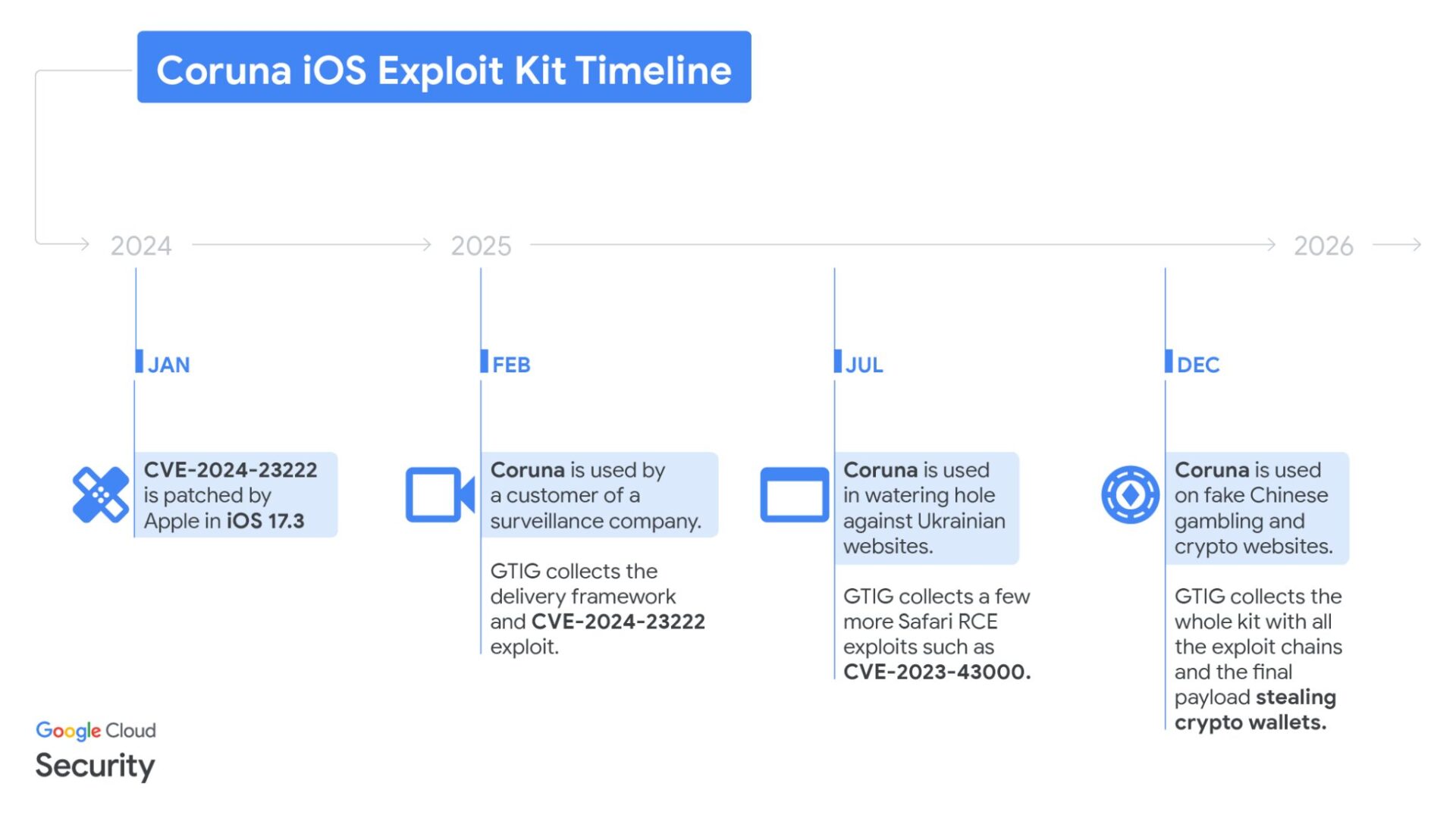

根据 Google 威胁情报小组(GTIG)发布的深度报告,代号为 Coruna(亦称为 CryptoWaters)的 iOS 漏洞套件正对全球 iPhone 用户构成严重威胁。这款工具的发展路径极具戏剧性,**2025 年 2 月首次被发现时,是由私人监视厂商提供给政府客户使用,专门针对政治人物与异议人士进行精准监控。**随后在 2025 年夏季,与俄罗斯政府有关联的黑客组织 UNC6353 掌控了该套件,将其用于针对乌克兰公民的地缘政治谍报活动。

图源:Google | Coruna 发现时间轴

随着技术外溢,这款耗资数百万美元开发的专业级工具已正式流入网络犯罪市场。在 2025 年底至 2026 年初,一个中国黑客组织 UNC6691 取得了该技术,并将攻击重点转向劫掠数字资产。这象征着高阶间谍工具已商品化,由针对特定目标的情报获取,转变为对普通加密货币持有者的大规模财富掠夺。研究人员指出,黑客愿意投入高昂技术成本,显示出加密资产背后的庞大利益足以驱使专业技术流向金融犯罪。

23 种漏洞连锁反应:隐藏在“水坑”后的静默渗透

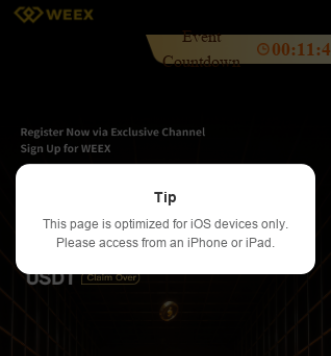

Coruna 套件具备极高的自动化程度与隐蔽性,内部整合了 23 个独立漏洞,并构成 5 条完整的攻击链。**其影响范围广泛,涵盖 iOS 13.0 至 iOS 17.2.1 的所有 iPhone 与 iPad 设备。**黑客采取了隐蔽的“水坑攻击(Watering Hole Attack)”,通过入侵或架设伪造的加密货币交易所与金融网站来诱捕受害者。这些站点如伪造的 WEEX 交易平台,外观与功能几乎与官方网站无异,甚至通过搜索引擎优化与付费广告来增加曝光率。

图源:Google | 伪造的 WEEX 交易平台

当 iPhone 用户访问这些受污染的网页时,后台脚本会立即执行设备识别。系统会静默检查 iOS 版本,若确认设备版本在攻击范围内,便会自动触发零点击(Zero-click)漏洞渗透,全程不需要用户进行任何互动或点击下载链接。部分伪造网站甚至会主动提示用户使用 iOS 设备浏览,宣称可获得更好体验,实际上是为了精准锁定尚未更新系统的脆弱目标。

连相簿内的截图都无法幸免

一旦 Coruna 成功取得设备权限,其恶意程序 PlasmaLoader 便会启动,对用户的数字资产进行盘点。该程序拥有强大的扫描能力,会主动在设备中搜索特定关键词,例如“backup phrase”、“bank account”或“seed phrase”,并从短信与备忘录中提取关键信息。这款套件更具备影像识别功能,能自动扫描用户相簿中的截图,寻找存放钱包助记词或私钥的 QR Code 。

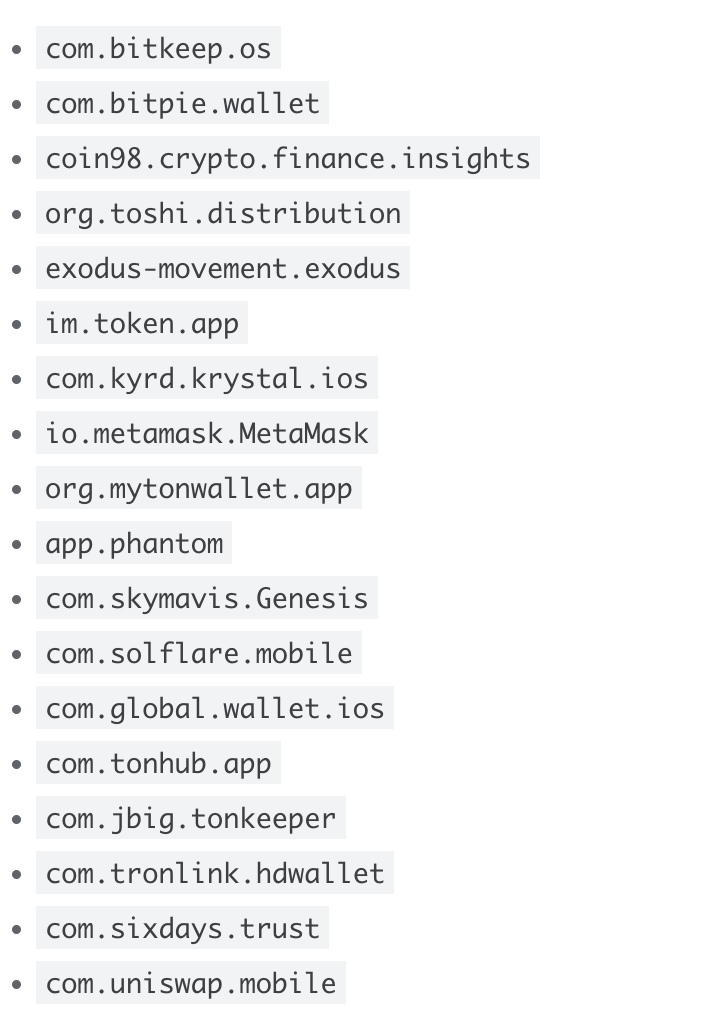

除静态数据采集外,Coruna 还针对市场上主流的加密货币钱包 App 如 MetaMask 与 Uniswap 进行攻击。黑客试图从这些应用中提取敏感信息,以掌握钱包的完整控制权。在多宗已知案例中,受害者的资金在访问伪造网站后短时间内即遭转移。由于攻击锁定系统底层权限,只要私钥曾在手机内留下任何数字痕迹,都难逃这款谍报级工具的采集。

图源:Google | Google 列出所有可能被恶意程序攻击的 App

防御法则与生存指南?系统更新是安全关键 面对精密的高阶威胁,iPhone 用户应采取明确的防护措施。 **Google 报告指出,Coruna 对 iOS 17.3 或更高版本完全无效。虽然目前系统已推向更高版本,但仍有部分用户因设备老旧或空间不足而未及时更新,因而暴露在风险中。**对于无法升级至安全版本的旧款机型,开启苹果提供的“锁定模式(Lockdown Mode)”是有效的反制手段,恶意程序一旦侦测到此模式便会停止运行以规避追踪。 安全专家建议加密货币持有者应遵循基本生存守则。首选防护是使用硬件钱包(如 Ledger 或 Trezor),让私钥永久处于离线状态而不接触 iOS 环境。其次应立即删除相簿中所有包含助记词或私钥的截图,改采用离线实体方式备份。 尽管 Coruna 会避开无痕浏览模式以降低被发现的几率,但这仅能作为临时应对。在数字资产价值日益攀升的今日,维持软件更新与安全警觉性已成为每位投资者的基本义务。