2.84 億美元蒸發!加密貨幣竊盜史上最大網路釣魚案全解析

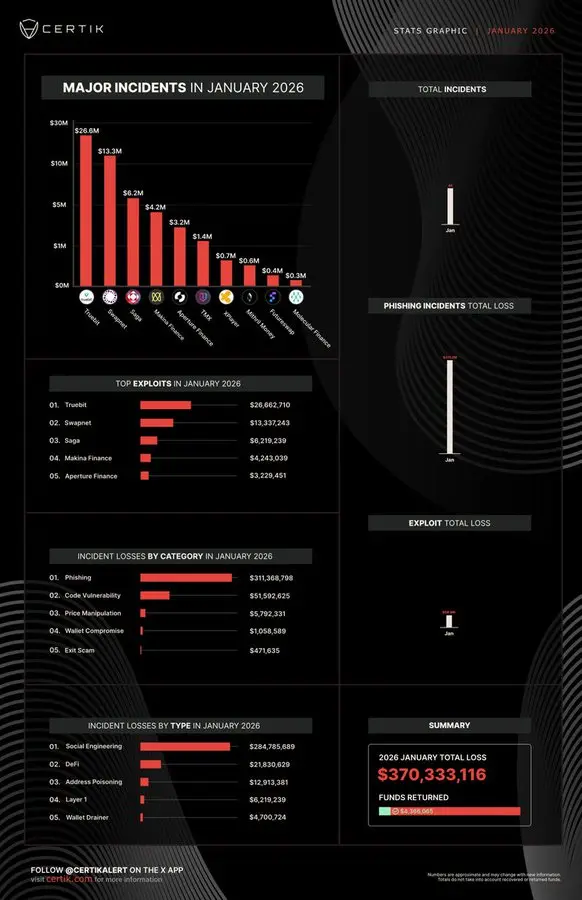

2026 年 1 月,加密貨幣產業因安全漏洞損失超過 4 億美元,創單月新高。CertiK 記錄 40 起事件,其中 1 月 16 日單一網釣案損失 2.84 億美元(佔 71%),攻擊者冒充 Trezor 客服騙取助記詞,盜走 1,459 枚 BTC 和 205 萬枚 LTC。

史上最大網路釣魚案 2.84 億美元瞬間蒸發

(來源:Certik)

2026 年 1 月的加密貨幣竊盜案中,最震撼的是一起針對硬體錢包的社會工程詐騙。1 月 16 日,一名投資者因網路釣魚攻擊損失了 2.84 億美元,這起竊案約佔當月經調整後總損失的 71%,成為加密貨幣史上單次損失金額最大的網釣事件。

攻擊者的手法看似簡單卻極為有效。他們冒充 Trezor 硬體錢包的官方客服人員,透過釣魚郵件或訊息聯繫受害者,聲稱帳戶出現安全問題需要驗證。在精心設計的社交工程話術下,受害者被誘導透露了恢復助記詞。一旦攻擊者獲得這 12 或 24 個單詞的助記詞,就等於完全掌控了錢包,無需任何技術破解。

這起加密貨幣竊盜案導致 1,459 個比特幣和 205 萬個萊特幣立即被盜。以當時的市場價格計算,比特幣部分的損失約為 1.23 億美元(按每枚 84,000 美元計算),萊特幣部分約 1.61 億美元(按每枚 78 美元計算)。這種規模的盜竊案清楚地顯示,受害者可能是一名擁有巨額加密資產的早期投資者或機構。

Trezor 事件發生後,被盜資產立即大規模轉移到門羅幣(XMR)中。門羅幣是一種注重隱私的代幣,可以隱藏交易歷史,使資金追蹤變得極為困難。這次大批量交易引發了門羅幣市場價格的異常上漲,凸顯了監管機構在應對利用隱私幣進行非法資本外逃和洗錢活動方面面臨的持續挑戰。

這起案件的教訓極為深刻:即使是最安全的硬體錢包,在用戶級安全被繞過時也是無效的。Trezor 本身的加密技術並未被攻破,問題出在用戶將最關鍵的安全資訊——助記詞——交給了攻擊者。這凸顯了加密貨幣竊盜案中人為因素的重要性,技術再先進也無法防範用戶自己洩露密鑰。

Step Finance 與 Truebit 遭重創

除了 Trezor 網釣案,1 月還發生了多起重大的智能合約漏洞攻擊。1 月 31 日,總部位於 Solana 的 Step Finance 遭受 3000 萬美元攻擊,攻擊者利用「眾所周知的攻擊途徑」清空多個國庫和費用錢包,導致 261,854 枚 SOL 被轉移。

Step Finance 是 Solana 生態系統中的重要 DeFi 平台,提供資產管理和分析工具。這次加密貨幣竊盜案的發生時機極為敏感,因為 Solana 生態系統剛剛經歷了一輪高速成長期,大量資金湧入。攻擊者選擇在這個時候出手,顯然是看中了平台上累積的龐大資產。

「眾所周知的攻擊途徑」這個描述本身就充滿諷刺意味。它暗示 Step Finance 的漏洞並非新發現的零日漏洞,而是一個已經在安全社群中廣為人知的弱點。這種情況使得損失更加令人遺憾,因為它本可以透過及時的安全審計和修補來避免。

Truebit 報告稱,由於溢出漏洞,該公司損失了 2,660 萬美元,這是當月針對協議代碼的最大直接攻擊。溢出漏洞是智能合約中的經典弱點,當數值超過變數能夠儲存的最大值時,會導致異常行為。攻擊者利用這種漏洞可以鑄造超額代幣、繞過餘額檢查或執行未授權的轉帳。

1 月主要加密貨幣竊盜案損失排行

Trezor 網釣案:2.84 億美元(佔 71%)

Step Finance:3000 萬美元

Truebit:2,660 萬美元

Swapnet:1,300 萬美元

Saga:620 萬美元

Makina Finance:420 萬美元

這些數字揭示了一個令人不安的現實:無論是社會工程攻擊還是技術漏洞,加密貨幣竊盜案的手法都在不斷進化,而防禦措施往往滯後。

人為錯誤與私鑰洩漏成最大風險

CertiK 的數據顯示,40 起已記錄的加密貨幣竊盜事件對產業造成了約 3.703 億美元的損失。這些事件表明,人為錯誤和私鑰洩漏仍然是新興產業面臨的最重大的財務風險。相較於複雜的協議攻擊,社會工程詐騙和釣魚攻擊因為針對人性弱點而更難防範。

本月發生的事件並非複雜的技術攻擊,而是影響巨大的社會工程詐騙佔據主導。這種趨勢值得警惕,因為它意味著攻擊者發現,與其花費大量資源破解加密技術,不如直接欺騙用戶交出密鑰。這種攻擊成本低、成功率高,且往往難以追蹤和起訴。

Swapnet 損失了 1,300 萬美元,DeFi 協議 Saga 和 Makina Finance 也分別損失了 620 萬美元和 420 萬美元。這些損失雖然遠低於 Trezor 案,但它們分散在不同的平台和協議上,顯示加密貨幣竊盜威脅是系統性的,而非個別案例。

從技術層面來看,智能合約漏洞持續對市場造成重大衝擊。溢出漏洞、重入攻擊、授權繞過等經典弱點仍在被利用,這表明許多專案在安全審計方面的投入不足。更令人擔憂的是,即使是經過審計的合約,也可能在複雜的交互邏輯中隱藏未被發現的漏洞。

隨著產業進入二月份,這些數據鮮明地提醒我們,即使是最強大的硬體加密,在用戶級安全被繞過時也是無效的。Trezor 案證明了這一點:硬體錢包本身的安全設計無懈可擊,但一旦用戶將助記詞交給攻擊者,所有技術防護都形同虛設。

防範加密貨幣竊盜的關鍵措施

面對日益嚴峻的加密貨幣竊盜威脅,用戶和平台都需要採取更嚴格的安全措施。對於個人用戶而言,最關鍵的是永遠不要向任何人透露助記詞或私鑰,無論對方聲稱是什麼身份。官方客服絕不會要求用戶提供這些資訊,任何此類請求都應視為詐騙。

對於平台而言,定期的安全審計和漏洞賞金計畫是必不可少的。Step Finance 遭受的「眾所周知的攻擊途徑」本可以透過及時的安全檢查來發現和修補。許多成功的加密專案都建立了持續的安全監控機制,並與白帽駭客社群合作,在攻擊者之前發現漏洞。

門羅幣等隱私幣在洗錢中的作用也引發了監管關注。雖然隱私保護是加密貨幣的核心價值之一,但當它被用於掩蓋非法活動時,就會面臨監管壓力。如何在保護合法隱私需求與打擊犯罪之間找到平衡,是加密產業必須面對的難題。