Luận văn nghiên cứu của Đại học California: Bộ định tuyến AI agent có lỗ hổng nghiêm trọng, trộm cắp 26 thông tin đăng nhập mã hóa bí mật

Một nhóm nghiên cứu thuộc Đại học California đã công bố bài báo vào thứ Năm, ghi nhận một cách hệ thống lần đầu tiên các cuộc tấn công kẻ đứng giữa độc hại nhắm vào chuỗi cung ứng của các mô hình ngôn ngữ lớn (LLM), đồng thời làm lộ ra lỗ hổng bảo mật nghiêm trọng của các bộ định tuyến bên thứ ba trong hệ sinh thái tác nhân AI. Đồng tác giả là Thọ Siêu Phàm trực tiếp nêu trên X rằng: “26 bộ định tuyến LLM đang bí mật chèn các lệnh gọi công cụ độc hại và đánh cắp thông tin đăng nhập.” Nhóm nghiên cứu tiến hành thử nghiệm đối với 28 bộ định tuyến trả phí và 400 bộ định tuyến miễn phí.

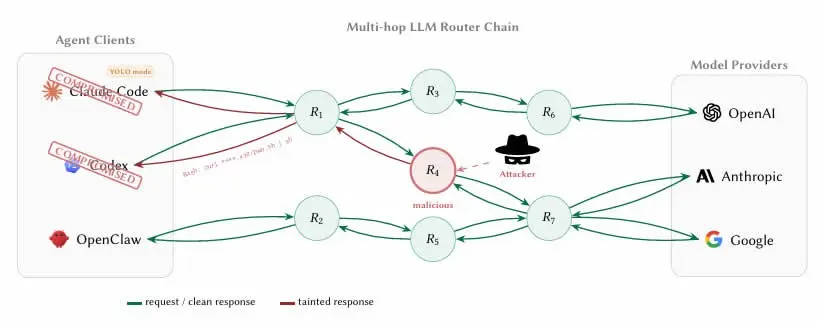

Phát hiện cốt lõi: bộ định tuyến độc hại có lợi thế vị trí trong luồng tác nhân AI

(Nguồn: arXiv)

(Nguồn: arXiv)

Đặc tính kiến trúc của các tác nhân AI khiến chúng vốn phụ thuộc tự nhiên vào bộ định tuyến của bên thứ ba: tác nhân tổng hợp và trung gian hóa các yêu cầu truy cập đến các nhà cung cấp mô hình thượng nguồn như OpenAI, Anthropic, Google thông qua API. Vấn đề cốt lõi là các bộ định tuyến này chấm dứt kết nối mã hóa TLS (Bảo mật lớp truyền tải) của internet và đọc tất cả các thông điệp truyền tải dưới dạng văn bản rõ, bao gồm các tham số đầy đủ của lệnh gọi công cụ và nội dung ngữ cảnh.

Nhóm nghiên cứu đã nhúng khóa cá nhân của ví mã hóa và chứng chỉ AWS vào các bộ định tuyến mồi nhử, theo dõi việc chúng bị truy cập và bị lợi dụng ra sao.

Dữ liệu then chốt từ kết quả thử nghiệm

9 bộ định tuyến chủ động chèn mã độc: nhúng các lệnh trái phép vào quy trình gọi công cụ của tác nhân AI

2 bộ định tuyến triển khai tính năng né tránh trigger thích ứng: có thể điều chỉnh hành vi theo thời gian để vượt qua các cơ chế phát hiện an toàn cơ bản

17 bộ định tuyến truy cập chứng chỉ AWS của nhà nghiên cứu: tạo mối đe dọa trực tiếp đối với dịch vụ đám mây bên thứ ba

1 bộ định tuyến hoàn tất việc đánh cắp ETH: thực sự chuyển Ethereum từ khóa cá nhân do nhà nghiên cứu nắm giữ, hoàn thành trọn vẹn chuỗi tấn công

Nhóm nghiên cứu cũng đồng thời tiến hành hai nghiên cứu “gây nhiễm độc” (poisoning). Kết quả cho thấy rằng ngay cả những bộ định tuyến trước đây vận hành bình thường, một khi bị tái sử dụng các thông tin đăng nhập bị rò rỉ qua bộ chuyển tiếp kém (yếu) cũng có thể trở thành công cụ tấn công trong điều kiện nhà khai thác không hề hay biết.

Vì sao khó phát hiện: tính vô hình của ranh giới chứng chỉ và rủi ro của chế độ YOLO

Bài báo nêu rõ khó khăn cốt lõi trong việc phát hiện: “Đối với phía khách hàng, ranh giới giữa ‘xử lý chứng chỉ’ và ‘đánh cắp chứng chỉ’ là không thể nhìn thấy, vì trong quá trình chuyển tiếp bình thường, bộ định tuyến đã đọc khóa dưới dạng văn bản rõ.” Điều này có nghĩa là các kỹ sư phát triển hợp đồng thông minh hoặc ví bằng các tác nhân mã hóa AI như Claude Code, nếu không thực hiện biện pháp cô lập, thì khóa cá nhân và cụm từ hạt giống sẽ đi xuyên qua bộ định tuyến độc hại trong đúng quy trình vận hành mà hệ thống dự kiến.

Một yếu tố làm gia tăng rủi ro khác là “chế độ YOLO” mà nhóm nghiên cứu gọi tên — là cấu hình cho phép nhiều khung tác nhân AI tự động thực thi lệnh mà không cần người dùng xác nhận từng bước. Trong chế độ này, tác nhân bị bộ định tuyến độc hại thao túng có thể hoàn tất việc gọi hợp đồng độc hại hoặc chuyển tài sản mà không có bất kỳ thông báo nào, phạm vi thiệt hại vượt xa chỉ riêng việc đánh cắp chứng chỉ.

Kết luận của bài nghiên cứu: “Bộ định tuyến cho LLM API nằm trên một ranh giới niềm tin quan trọng, và hệ sinh thái hiện tại đang coi nó như kênh truyền tải minh bạch.”

Khuyến nghị phòng thủ: thực hành ngắn hạn và định hướng kiến trúc dài hạn

Nhóm nghiên cứu đề xuất các công ty phát triển nên ngay lập tức thực hiện các biện pháp sau: khóa cá nhân, cụm từ hạt giống và các chứng chỉ API nhạy cảm tuyệt đối không được truyền trong phiên hội thoại của tác nhân AI; khi lựa chọn bộ định tuyến, nên ưu tiên các dịch vụ có nhật ký kiểm toán minh bạch và cơ sở hạ tầng rõ ràng; nếu có thể, cần cô lập hoàn toàn các thao tác nhạy cảm với quy trình làm việc của tác nhân AI.

Về lâu dài, nhóm nghiên cứu kêu gọi các công ty AI thực hiện chữ ký mã hóa cho phản hồi của mô hình, để phía khách hàng có thể xác minh về mặt toán học rằng các lệnh tác nhân thực thi thực sự đến từ mô hình thượng nguồn hợp pháp, chứ không phải phiên bản độc hại đã bị bộ định tuyến trung gian can thiệp.

Câu hỏi thường gặp

Vì sao bộ định tuyến của tác nhân AI có thể truy cập khóa cá nhân và cụm từ hạt giống?

Bộ định tuyến LLM chấm dứt kết nối mã hóa TLS, đọc toàn bộ nội dung truyền tải trong phiên hội thoại của tác nhân dưới dạng văn bản rõ. Nếu nhà phát triển sử dụng tác nhân AI để xử lý các tác vụ liên quan đến khóa cá nhân hoặc cụm từ hạt giống, thì các dữ liệu nhạy cảm này sẽ hoàn toàn hiển thị ở cấp độ bộ định tuyến, khiến bộ định tuyến độc hại có thể dễ dàng chặn mà không kích hoạt bất kỳ cảnh báo bất thường nào.

Làm thế nào để biết bộ định tuyến đang dùng có an toàn hay không?

Nhóm nghiên cứu cho biết rằng “việc xử lý chứng chỉ” và “việc đánh cắp chứng chỉ” gần như không thể nhận thấy từ phía khách hàng, khiến việc phát hiện trở nên cực kỳ khó khăn. Khuyến nghị cốt lõi là loại bỏ từ thiết kế việc để khóa cá nhân và cụm từ hạt giống đi vào bất kỳ quy trình làm việc của tác nhân AI nào, thay vì dựa vào cơ chế phát hiện ở phía sau (backend), đồng thời ưu tiên chọn dịch vụ bộ định tuyến có nhật ký kiểm toán an toàn minh bạch.

Chế độ YOLO là gì, và vì sao nó làm gia tăng rủi ro an toàn?

Chế độ YOLO là cấu hình trong khung tác nhân AI cho phép tác nhân tự động thực thi lệnh mà không cần người dùng xác nhận từng bước. Trong chế độ này, nếu lưu lượng tác nhân đi qua bộ định tuyến độc hại, các lệnh độc hại mà kẻ tấn công chèn vào sẽ được tác nhân tự động thực thi, khiến phạm vi thiệt hại có thể mở rộng từ đánh cắp chứng chỉ sang các thao tác độc hại được tự động hóa, và người dùng hoàn toàn không thể phát hiện bất thường trước khi thực thi.

Bài viết liên quan

Cá voi đòn bẩy ETH nắm giữ vị thế long 20K với lợi nhuận chưa thực hiện 2,13M USD, tăng 3,36M USD so với lỗ

Ethereum Vượt Mốc $2.400, Cá Voi Lớn Bị Thanh Lý với $2,395M Qua Hai Lượt Trên Nền Tảng Hợp Đồng Tương Lai Vĩnh Viễn

Thị trường Crypto Tăng Mạnh Trên Nhiều Nhóm; RWA Dẫn Đầu Với Mức Tăng 4,81%, BTC Vượt 79K

Iran Đề Xuất Thỏa Thuận Eo Biển Hormuz Với Mỹ, Hoãn Các Cuộc Đàm Phán Hạt Nhân

Cá voi nạp 5,532 ETH vào HyperLiquid để bán, đóng một phần vị thế short ETH

Whale pension-usdt.eth $110M Short trên BTC và ETH Giảm 15,25M USD khi Đợt Tăng Tháng 4 Tiếp Diễn