Что такое гомоморфное шифрование? Подробный разбор ключевых технологических принципов Zama

В условиях роста внимания к защите данных, особенно в сферах облачных вычислений, блокчейна и искусственного интеллекта, задача эффективных вычислений без раскрытия исходных данных становится ключевой проблемой.

Гомоморфное шифрование — новая криптографическая технология, которая позволяет выполнять вычисления непосредственно над зашифрованными данными. Это даёт возможность находить баланс между конфиденциальностью и полезностью данных. Недавно проект Zama, работающий в этой области, получил значительное финансирование и внимание индустрии, способствуя переходу технологии от теории к практике.

Что такое гомоморфное шифрование

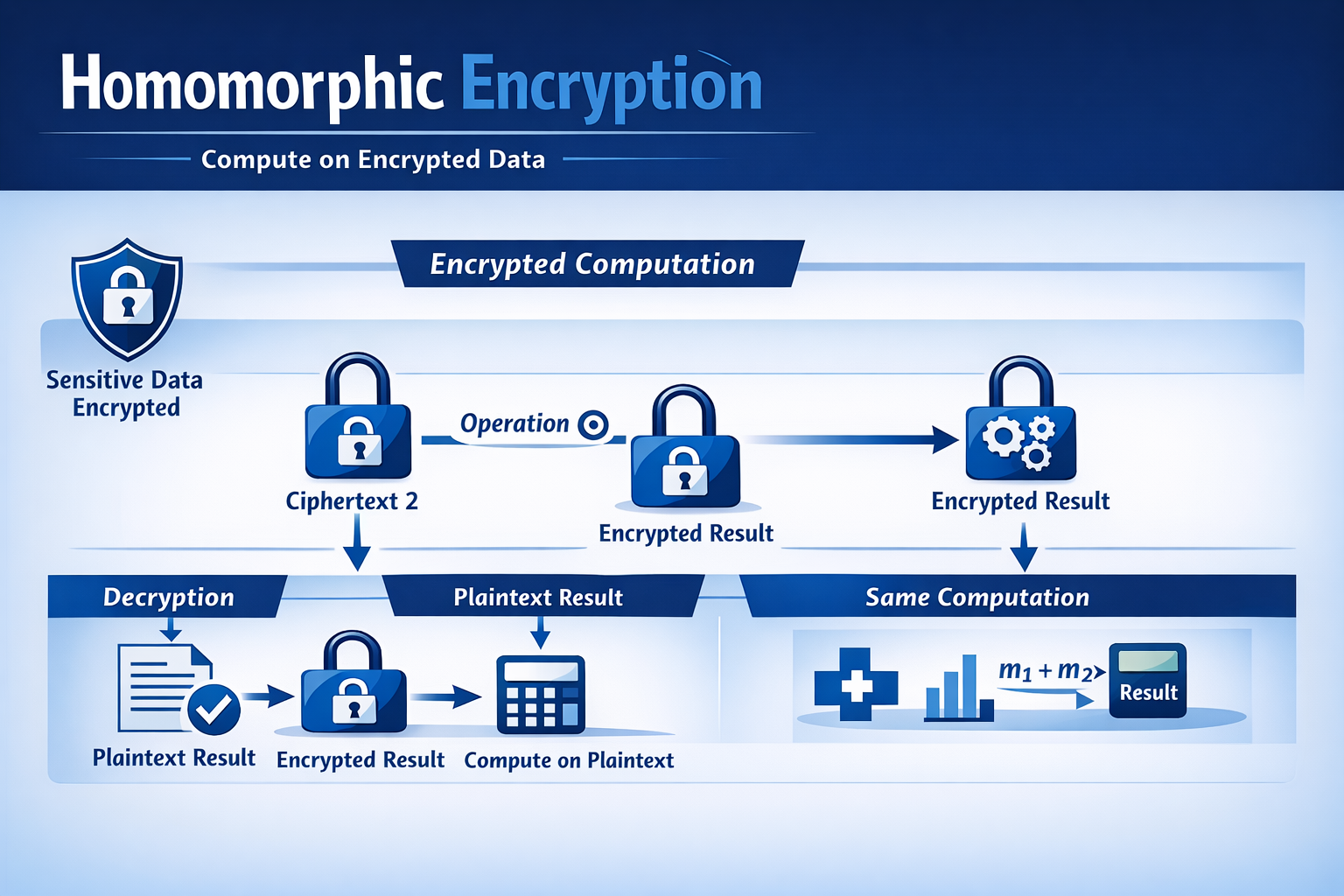

Гомоморфное шифрование — это тип шифрования, который позволяет выполнять операции над шифротекстом так, что результат вычисления после расшифровки совпадает с результатом, полученным при вычислениях над открытым текстом. То есть можно обрабатывать зашифрованные данные, не зная их содержимого, а итог после расшифровки будет эквивалентен вычислениям с исходными данными.

Технология основана на гомоморфных свойствах теории чисел и абстрактной алгебры. Она позволяет выполнять над шифротекстом операции сложения и умножения, сохраняя его структуру. Цель — реализовать «вычислимые зашифрованные данные» и устранить ограничение традиционных методов, которые требуют расшифровки перед вычислениями.

Почему традиционное шифрование не может участвовать в вычислениях напрямую

Традиционные криптографические технологии (например, AES и RSA) обеспечивают конфиденциальность данных при хранении и передаче, превращая информацию в нераспознаваемую форму. Однако при анализе данных и облачной обработке зашифрованные данные требуют расшифровки для вычислений, чтобы выполнять операции сложения или умножения. В результате сторонние серверы или сервисы получают доступ к открытым данным, что создаёт риск утечки информации.

Кратко:

- Традиционное шифрование защищает приватность «статических данных»

- Оно не сохраняет шифрование при «динамических вычислениях»

- Вычисления требуют расшифровки, что ведёт к риску раскрытия данных

Как гомоморфное шифрование обеспечивает «вычислимые зашифрованные данные»

Суть гомоморфного шифрования — в гомоморфных свойствах математических структур:

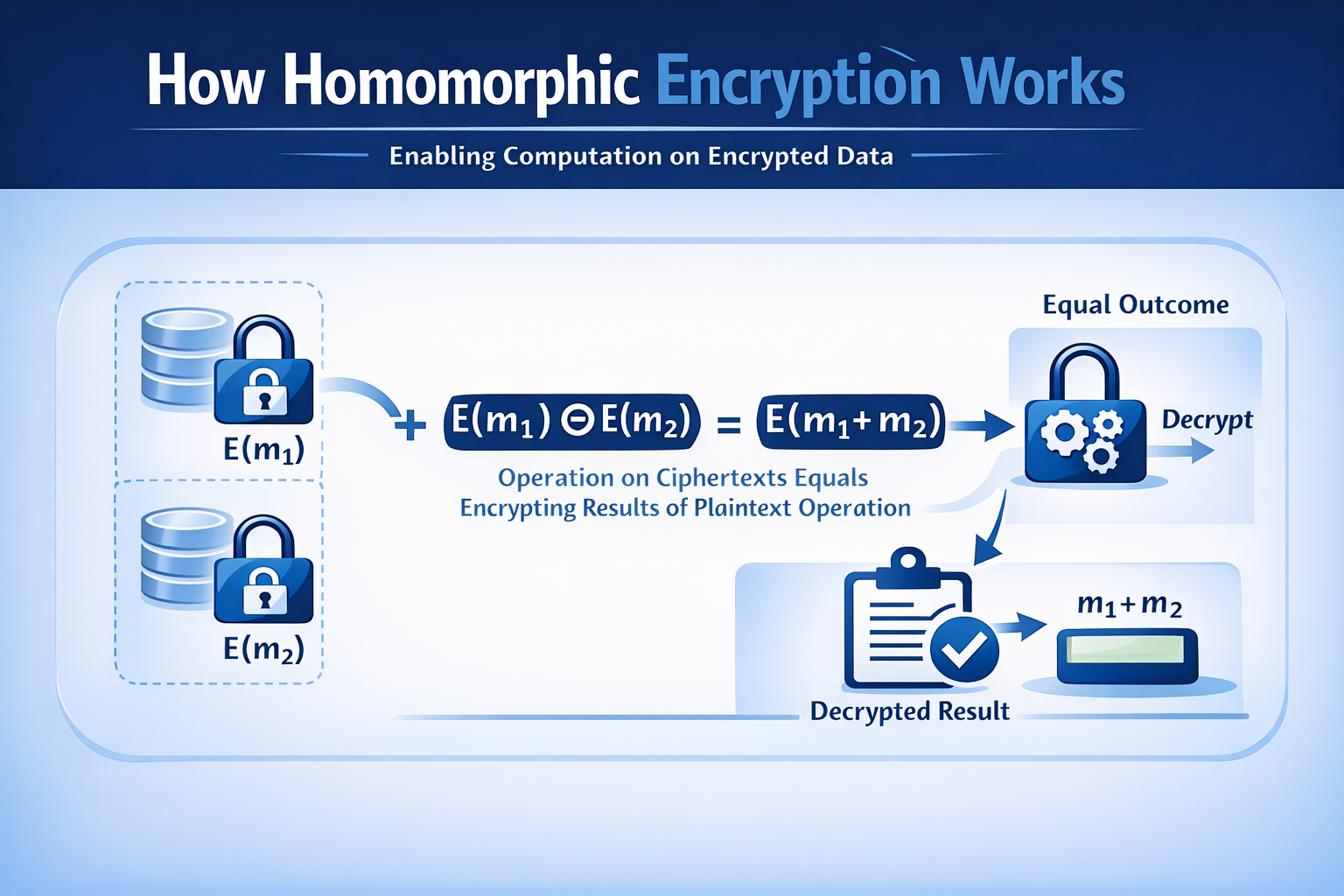

Для функции шифрования E и функции расшифрования D, если для двух открытых текстов m₁ и m₂ и определённой операции (например, сложения или умножения) выполняется:

D(E(m₁) ⊕ E(m₂)) = m₁ ✕ m₂

такое шифрование называется гомоморфным. То есть при выполнении определённой операции (⊕) над шифротекстами результат после расшифровки эквивалентен исходной операции (✕) между открытыми текстами.

Это свойство позволяет выполнять над шифротекстом сложные вычисления без раскрытия исходных данных и значительно повышает приватность при обработке информации.

Различия между полным гомоморфным шифрованием (FHE) и частичным гомоморфным шифрованием

Гомоморфное шифрование классифицируется по набору поддерживаемых операций:

- Частичное гомоморфное шифрование (PHE) поддерживает только один вид гомоморфной операции — сложение или умножение. Например, Paillier поддерживает аддитивную гомоморфию, а ElGamal — мультипликативную. Такой подход ограничен по типам вычислений.

- Полное гомоморфное шифрование (FHE) поддерживает любые базовые операции — сложение и умножение. Это позволяет выполнять любые логические схемы или программы в зашифрованном виде. FHE долго считалось «святым граалем» криптографии из-за теоретического потенциала, но ранние реализации были малопрактичны из-за низкой производительности.

Как Zama оптимизирует практическую эффективность гомоморфного шифрования

Главное препятствие для внедрения гомоморфного шифрования, особенно полного (FHE), — высокая вычислительная сложность. Операции над шифротекстом требуют сложных алгебраических структур и контроля шума, поэтому ранние реализации FHE были намного менее эффективны, чем работа с открытым текстом, что ограничивало применение в реальных системах. Современные исследования в области гомоморфного шифрования смещаются от теоретической реализуемости к инженерной оптимизации и практической реализации.

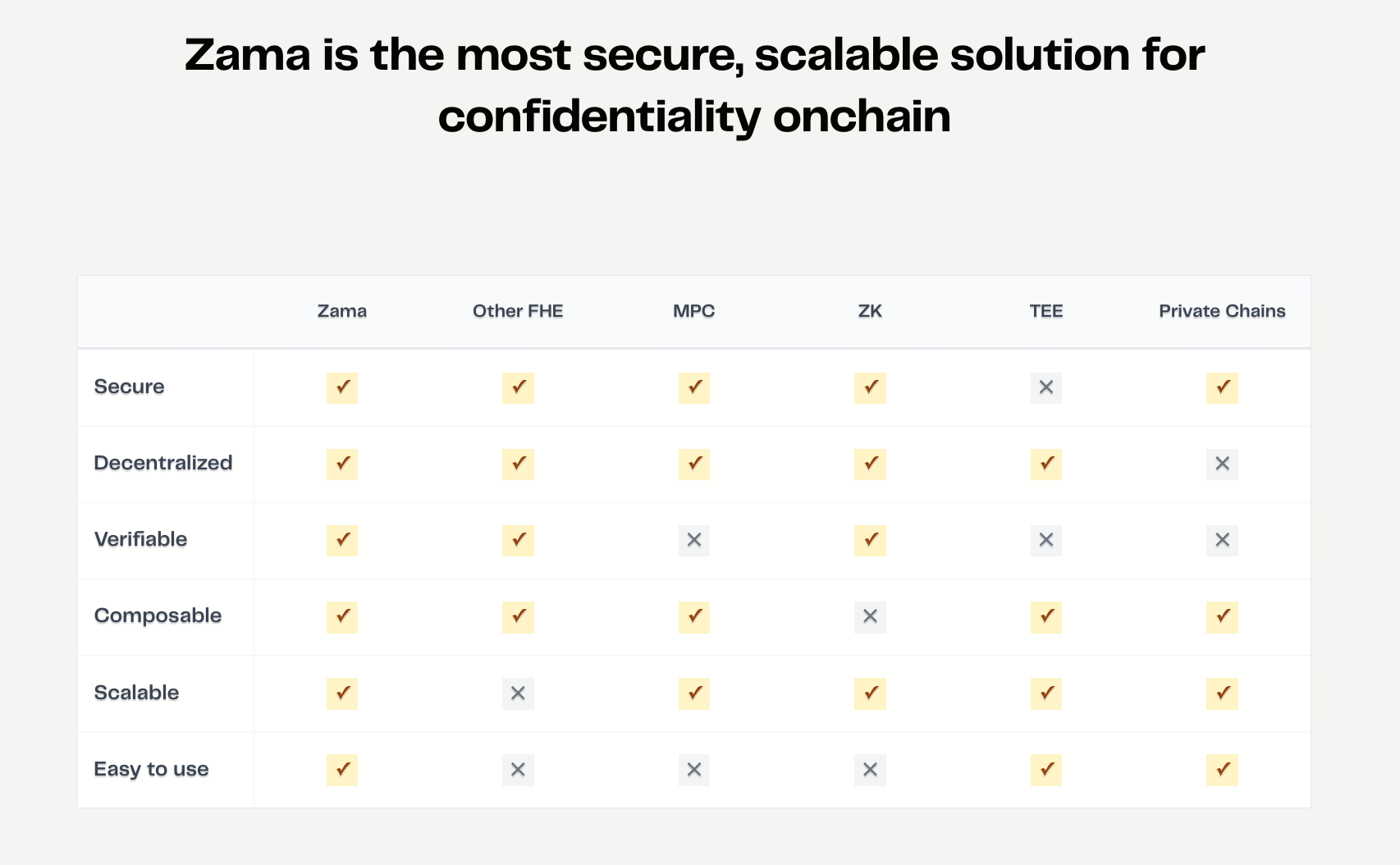

Источник изображения: Zama

В этих условиях Zama оптимизирует существующие схемы FHE инженерными методами, не изменяя базовые криптографические допущения. Основные направления работы — представление шифротекста, проектирование вычислительных схем и контроль роста шума. Сокращая вычислительную глубину и промежуточные издержки, Zama повышает эффективность исполнения при сохранении безопасности. Благодаря этим оптимизациям гомоморфные вычисления достигают приемлемой производительности в ряде сценариев.

На практике Zama предоставляет серию open source-инструментов и библиотек FHE для разработки на разных уровнях. Эти инструменты инкапсулируют сложную логику выбора параметров и управления шумом, что позволяет разработчикам использовать функционал без глубокого погружения во внутренние детали гомоморфного шифрования. Кроме того, Zama внедряет гомоморфное шифрование в более широкие вычислительные среды, чтобы зашифрованные данные могли участвовать в сложной логике программ, а не только в отдельных арифметических операциях.

Поскольку гомоморфное шифрование требует значительных вычислительных ресурсов, Zama исследует интеграцию с параллельными вычислительными архитектурами, такими как GPU, чтобы устранить узкие места производительности в CPU-средах. Такой подход, объединяющий программную и аппаратную оптимизацию, создаёт реальные возможности для масштабного применения гомоморфного шифрования и дальнейшего повышения производительности.

Текущие технические вызовы гомоморфного шифрования

Хотя теория гомоморфного шифрования развита и постепенно внедряется на практике, остаются существенные проблемы:

- Высокие вычислительные издержки: операции FHE намного медленнее, чем вычисления с открытым текстом, что ограничивает масштабное применение. Аппаратное ускорение (GPU, ASIC) повышает эффективность, но общие издержки всё ещё высоки.

- Проблема накопления шума: при вычислениях над шифротекстом возникает шум, и его избыток может сделать расшифровку невозможной. Для сброса шума применяют техники типа bootstrapping, что увеличивает издержки.

- Ограничения по типам данных: в некоторых реализациях (например, fhEVM в блокчейне) пока поддерживаются только ограниченные типы данных, что затрудняет работу с числами с плавающей запятой или сложными структурами.

- Стандартизация и зрелость экосистемы: стандартизация и удобство использования гомоморфного шифрования пока низкие, необходимы более совершенные инструменты и протоколы для масштабной разработки.

В каких отраслях гомоморфное шифрование меняет подходы

Применение гомоморфного шифрования расширяется и уже проявляет потенциал в ключевых отраслях:

- Приватные вычисления и облачные сервисы Пользователи могут отправлять зашифрованные данные в облако для вычислений, не опасаясь доступа провайдера к открытым данным. Это помогает защищать приватность и соответствовать требованиям комплаенса.

- Блокчейн и конфиденциальные смарт-контракты Выполнение операций над зашифрованными данными в блокчейне позволяет реализовать функции приватности транзакций и конфиденциального исполнения контрактов. Это важное направление развития Zama Protocol.

- ИИ и обучение с защитой приватности Гомоморфное шифрование поддерживает выполнение инференса и даже обучения машинного обучения в зашифрованном виде, защищая чувствительные пользовательские данные.

- Обработка финансовых данных От моделирования финансовых рисков до анализа данных между организациями — гомоморфное шифрование защищает приватность клиентов при поддержке сложных вычислений.

Будущее развитие гомоморфного шифрования

По мере роста исследований и инвестиций гомоморфное шифрование будет развиваться по следующим направлениям:

- Рост производительности и интеграция с аппаратным ускорением Совмещение аппаратных решений (GPU, FPGA, ASIC) с улучшенными алгоритмами и компиляторами позволит повысить скорость выполнения зашифрованных вычислений — это ключевая задача развития технологий.

- Интеграция кроссдоменных протоколов Гомоморфное шифрование может сочетаться с другими технологиями приватности (например, zero knowledge proofs, MPC), формируя более мощные и гибкие решения для приватных вычислений.

- Стандартизация и развитие экосистемы Индустрия будет продвигать стандартизацию спецификаций FHE и создавать больше инструментов, SDK и библиотек для упрощения разработки приложений.

- Масштабное внедрение В ближайшие годы, по мере устранения узких мест производительности и роста спроса, гомоморфное шифрование будет внедряться в новые сферы, включая Web3, анализ медицинских данных и межорганизационный обмен информацией.

Выводы

Гомоморфное шифрование — революционная криптографическая технология, которая становится связующим звеном между приватностью и возможностью использования данных, позволяя выполнять вычисления в зашифрованном виде.

По сравнению с традиционными методами шифрования, этот подход даёт уникальные преимущества в защите данных, но сталкивается с вызовами производительности и управления шумом. Проект Zama с помощью оптимизации алгоритмов, ускорения исполнения и разработки прикладных протоколов занимает лидирующие позиции в продвижении гомоморфного шифрования от теории к практике. По мере развития технологий и роста интереса индустрии гомоморфное шифрование будет трансформировать обработку данных и играть всё более важную роль в будущем приватных вычислений.

FAQ: Часто задаваемые вопросы о гомоморфном шифровании

Вопрос 1: Можно ли уже сейчас использовать гомоморфное шифрование на практике? Технология применяется в отдельных сценариях, например, в приватных вычислениях и зашифрованном инференсе, но из-за высокой вычислительной нагрузки пока не подходит для всех задач с высокой частотой вычислений.

Вопрос 2: Чем гомоморфное шифрование отличается от zero knowledge proofs? Гомоморфное шифрование позволяет выполнять вычисления в зашифрованном виде, а zero knowledge proofs используются для подтверждения корректности результата. Это разные задачи.

Вопрос 3: Какие задачи решает Zama? Zama снижает порог использования гомоморфного шифрования с помощью инженерной оптимизации и инструментальных цепочек, а также повышает его применимость в реальных системах.

Похожие статьи

Как работать с Raydium? Руководство для начинающих по торговле и участию в пулах ликвидности

Основные функции Raydium: подробное описание торговых и ликвидных продуктов

Как Midnight обеспечивает конфиденциальность в блокчейне? Обзор доказательств с нулевым разглашением и программируемых механизмов приватности

Взаимосвязь между Midnight и Cardano: как сайдчейн конфиденциальности расширяет экосистему приложений Cardano

Анализ токеномики Morpho: варианты использования MORPHO, распределение и ценностное предложение