Принципы работы Pi Network

В отличие от традиционных блокчейн-систем, которые зависят от конкуренции вычислительной мощности и инвестиций в оборудование, эта модель снижает высокие барьеры для обычных пользователей.

Анализ Pi Network по структуре системы, механизму консенсуса, распределению ролей и логике безопасности позволяет понять принципы ее работы и отличия от основных блокчейн-подходов.

Что важно знать перед изучением механизма Pi Network

Чтобы понять, как устроена Pi Network, необходимо учитывать, что она изначально не была полностью децентрализованной.

Большинство публичных блокчейнов делают акцент на свободном доступе, конкуренции вычислительной мощности и устойчивости к цензуре с самого начала. Pi Network выбрала иной путь: сначала снизила барьеры для участия для быстрого роста пользовательской базы, а затем постепенно внедрила полноценную блокчейн-структуру. Таким образом, система реализует стратегию поэтапного развития.

На ранних этапах отдельные механизмы больше ориентированы на координированное управление, а не на полную автономию. Это не отменяет цели децентрализации, а отражает компромисс между затратами на запуск, обучением пользователей и технической сложностью.

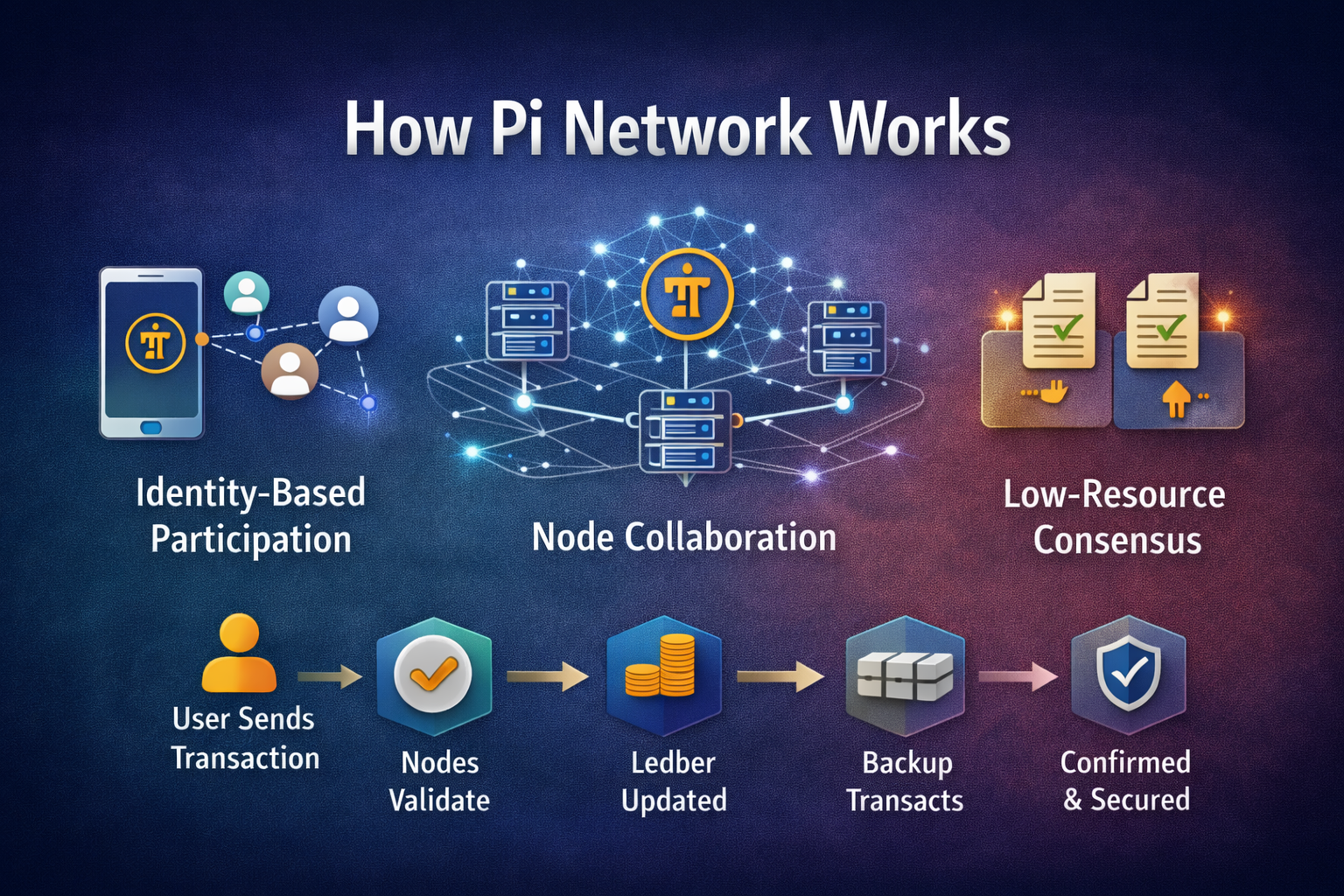

Общая операционная структура и архитектура Pi Network

С архитектурной точки зрения Pi Network — это не однослойная блокчейн-система. Она работает благодаря взаимодействию нескольких функциональных слоев.

Слой взаимодействия с пользователем: реализуется через мобильное приложение, обеспечивает привязку идентичности, отслеживание участия и базовые операции. Основной приоритет — удобство и низкий технический порог.

Слой координации сети: связывает пользователей, узлы и протокольные правила, гарантируя, что действия участников учитываются и интегрируются в систему.

Блокчейн и сеть узлов: отвечает за ведение реестра, подтверждение транзакций и поддержание согласованности состояния.

Многоуровневая архитектура позволяет Pi Network выполнять ключевые функции даже до полного формирования пользовательской базы и обеспечивает пространство для дальнейшего развития.

Как формируется механизм консенсуса Pi Network

В качестве механизма консенсуса Pi Network использует Stellar Consensus Protocol (SCP). SCP разработан профессором Стэнфорда Дэвидом Мазьером для повышения скорости обработки транзакций при сохранении безопасности. В отличие от proof-of-work (PoW) и proof-of-stake (PoS) в Bitcoin и Ethereum, SCP позволяет узлам достигать консенсуса без существенных вычислительных затрат.

В Pi Network SCP реализуется через создание «Кругов безопасности» — доверительных сетей, формируемых пользователями путем добавления доверенных лиц в свой круг. Перекрывающиеся круги формируют доверительную основу всей сети, обеспечивая подлинность и безопасность транзакций.

Модель консенсуса Pi Network не зависит от вычислительной работы. Она строится на проверке идентичности, отношениях доверия и взаимодействии узлов. Система акцентирует уникальность участников и долгосрочные поведенческие записи, используя сети доверия для снижения риска атак Sybil. Операторы узлов совместно подтверждают транзакции и поддерживают реестр.

В основе подхода лежит замена потребления ресурсов на социальные связи и последовательность поведения, что существенно снижает затраты энергии.

Это обеспечивает преимущества Pi Network по энергоэффективности и масштабируемости, но предъявляет более высокие требования к проверке идентичности и управлению узлами.

Как работает мобильный механизм майнинга PI внутри системы

Процесс майнинга Pi Network существенно отличается от традиционного майнинга криптовалют. Пользователям не нужно покупать дорогое оборудование или расходовать много электроэнергии. Участие включает следующие шаги:

Ежедневная регистрация: каждые 24 часа пользователь открывает приложение Pi Network и нажимает кнопку майнинга, подтверждая активность. Этот процесс требует минимальных ресурсов и не разряжает аккумулятор телефона.

Создание Круга безопасности: после получения статуса Pioneer пользователь становится Contributor, добавляя доверенных друзей или членов семьи в свой Круг безопасности. В каждом круге должно быть минимум три-пять участников, что укрепляет безопасность сети.

Приглашение новых пользователей: в роли Ambassador пользователь делится кодом приглашения и привлекает новых участников в Pi Network. Когда новый пользователь регистрируется и начинает майнить, пригласивший получает дополнительные награды за майнинг.

С операционной точки зрения этот механизм выступает как proof of participation, а не proof of security. Он играет ключевую роль в стратегии холодного старта Pi Network.

Распределение ролей и взаимодействие внутри Pi Network

Pi Network основывается на сотрудничестве разных типов участников, а не едином управляющем субъекте. В экосистеме выделяют четыре типа ролей:

Pioneer — базовая роль. Pioneers ежедневно используют мобильные устройства для нажатия кнопки майнинга и подтверждения активности. Они составляют основную часть участников, а их вовлеченность напрямую влияет на выпуск токенов Pi.

Contributor: после получения статуса Pioneer пользователь становится Contributor, создавая Круг безопасности и добавляя доверенных участников, повышая безопасность сети.

Ambassador: Ambassadors занимаются продвижением Pi Network и приглашением новых пользователей. Когда кто-то присоединяется по реферальному коду Ambassador и начинает майнить, Ambassador получает награды.

Node: Nodes — пользователи, запускающие программное обеспечение узла Pi Network на своих компьютерах. Они подтверждают транзакции, поддерживают целостность блокчейна и взаимодействуют с мобильным приложением.

Все четыре роли совместно поддерживают и расширяют экосистему Pi Network. Такое распределение обязанностей обеспечивает открытое участие и постепенное внедрение специализированных функций для долгосрочного обслуживания.

Как обеспечиваются подтверждение транзакций, ведение реестра и безопасность сети

На уровне обработки транзакций Pi Network использует взаимодействие узлов для проверки транзакций и обновления реестра.

Транзакции подтверждаются узлами перед записью, а согласованность реестра поддерживается правилами консенсуса и коммуникацией между узлами. Безопасность сети зависит от проверки идентичности, распределения узлов и соблюдения правил, а не только от вычислительных барьеров.

Такая структура более эффективна по ресурсам, но требует достаточной децентрализации узлов и эффективного соблюдения правил для снижения риска централизации.

Операционные вызовы для Pi Network

С точки зрения структуры основные вызовы Pi Network связаны с управлением переходными этапами.

По мере роста пользовательской базы системе необходимо усилить децентрализацию узлов и повысить устойчивость к атакам, что создает значительные технические задачи.

Переход от координированного управления к полностью автономной сети требует совершенствования механизмов управления, обновления протоколов и стабильности консенсуса.

Эти задачи характерны не только для Pi Network, но и для криптосетей, следующих стратегии «сначала пользователи, полноценная on chain-реализация — позже».

Заключение

Операционный дизайн Pi Network отражает ориентированный на пользователя подход, при котором функциональность блокчейна развивается поэтапно.

Благодаря многоуровневой архитектуре, неконкурентному консенсусу и поведенческим стимулам система стремится сочетать низкие барьеры входа с безопасностью сети.

Структурный анализ Pi Network позволяет выйти за рамки поверхностных сравнений и сформировать более рациональное представление о ее позиционировании и пути развития.

Похожие статьи

Как работать с Raydium? Руководство для начинающих по торговле и участию в пулах ликвидности

Основные функции Raydium: подробное описание торговых и ликвидных продуктов

Как Midnight обеспечивает конфиденциальность в блокчейне? Обзор доказательств с нулевым разглашением и программируемых механизмов приватности

Взаимосвязь между Midnight и Cardano: как сайдчейн конфиденциальности расширяет экосистему приложений Cardano

Анализ токеномики Morpho: варианты использования MORPHO, распределение и ценностное предложение