Может ли робот-пылесос похитить ваши биткоины?

Представьте, что однажды утром вы просыпаетесь и видите: робот-пылесос не работает, холодильник требует выплату выкупа, а ваши криптокошельки и банковские счета полностью опустошены.

Это не сценарий провального фильма ужасов Стивена Кинга 1986 года «Максимальное ускорение», где комета запускает волну разумных машин-убийц.

Такое вполне реально, если хакеры проникнут в ваш ПК через одно из множества домашних устройств Интернета вещей (IoT), что сегодня стало особенно актуально — по всему миру насчитывается примерно 18,8 миллиарда устройств Интернета вещей (IoT), а среднее количество атак на IoT достигает 820 000 в сутки.

«Небезопасные IoT-устройства, такие как роутеры, могут стать точкой входа в домашнюю сеть», — отмечает Тао Пан, исследователь блокчейн-компании Beosin, в беседе с Magazine.

На 2023 год среднее американское домохозяйство содержит 21 устройство, подключенное к интернету, а треть пользователей умных устройств заявили, что за последний год стали жертвами утечки данных или мошенничества.

«После взлома злоумышленники легко перемещаются между устройствами, в том числе компьютерами и смартфонами, используемыми для операций с криптовалютой, и могут перехватывать данные для входа между устройствами и биржами. Особенно опасно это для владельцев криптовалют, торгующих через API», — добавляет он.

Какие именно устройства и данные могут быть под угрозой у вас дома, и какой ущерб способны нанести хакеры?

Журнал Magazine собрал несколько самых необычных случаев взлома за последние годы, включая датчик двери, использовавшийся для майнинга криптовалюты. Также мы подготовили советы по защите данных и криптоактивов.

Взлом кофемашины

В 2019 году исследователь кибербезопасности Avast Мартин Хрон продемонстрировал, насколько просто хакерам получить доступ к домашней сети и устройствам.

Он дистанционно взломал собственную кофемашину.

Как объясняет Хрон, большинство умных устройств, включая кофемашины, поставляются с настройками по умолчанию — для подключения к Wi-Fi пароль не требуется, что облегчает загрузку вредоносного ПО.

«Многие устройства Интернета вещей (IoT) сначала подключаются к домашней сети через собственный Wi-Fi, предназначенный только для начальной настройки. В идеале пользователи сразу ставят пароль», — поясняет Хрон.

«Но многие устройства продаются без паролей, и большинство пользователей его не устанавливают», — добавляет он.

«Я могу делать всё, что захочу: заменить прошивку на любую, добавить или убрать функции, обойти встроенную защиту. Могу всё», — говорит он в видео Avast.

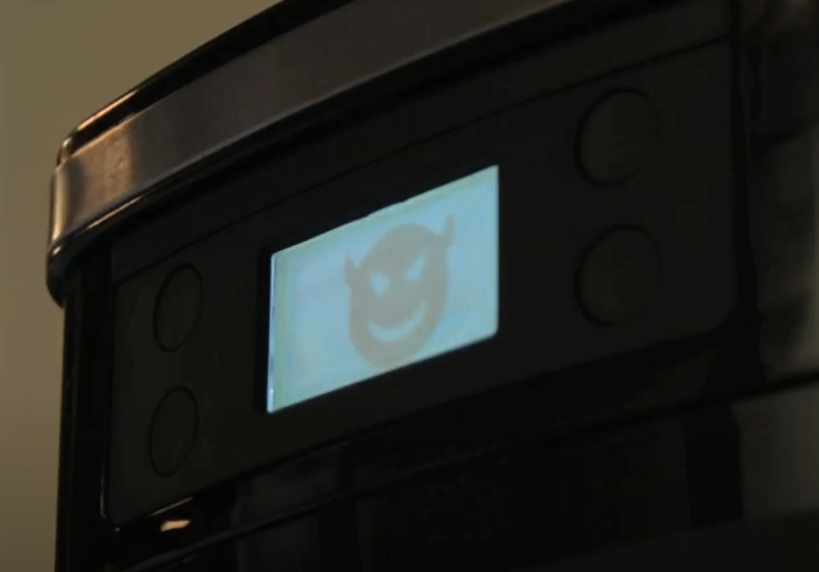

В примере Хрона кофемашина показывает сообщение с требованием выплаты выкупа, полностью блокируя устройство до оплаты.

В случае отключения кофемашины пользователь теряет возможность её дальнейшего использования. (Avast/YouTube)

Однако устройство можно заставить делать и

Похожие статьи

Cardano и Ethereum: ключевые отличия двух ведущих платформ для смарт-контрактов

Топ-10 торговых инструментов в крипто

Правда о токене Pi: Может ли это быть следующим Биткойном?

Ваш кошелек безопасен? Как хакеры используют Permit, Uniswap Permit2 и подписи для фишинга.

От рисков к защите: риски безопасности и рекомендации по оптимизации для TON смарт-контрактов