Qu’est-ce que le chiffrement homomorphe ? Analyse approfondie des principes technologiques fondamentaux de Zama

La protection de la vie privée des données suscite un intérêt croissant, notamment dans le cloud computing, la blockchain et l’intelligence artificielle. La capacité à effectuer des calculs efficaces sans exposer les données originales représente aujourd’hui un défi majeur.

L’Encryption Homomorphe, technologie cryptographique innovante, permet d’exécuter des calculs directement sur des données chiffrées, offrant ainsi un nouvel équilibre entre confidentialité et exploitation des données. Récemment, le projet Zama, spécialisé dans ce secteur, a bénéficié d’investissements importants et d’un intérêt marqué de l’industrie, accélérant le passage de cette technologie de la théorie à l’application concrète.

Qu’est-ce que l’Encryption Homomorphe

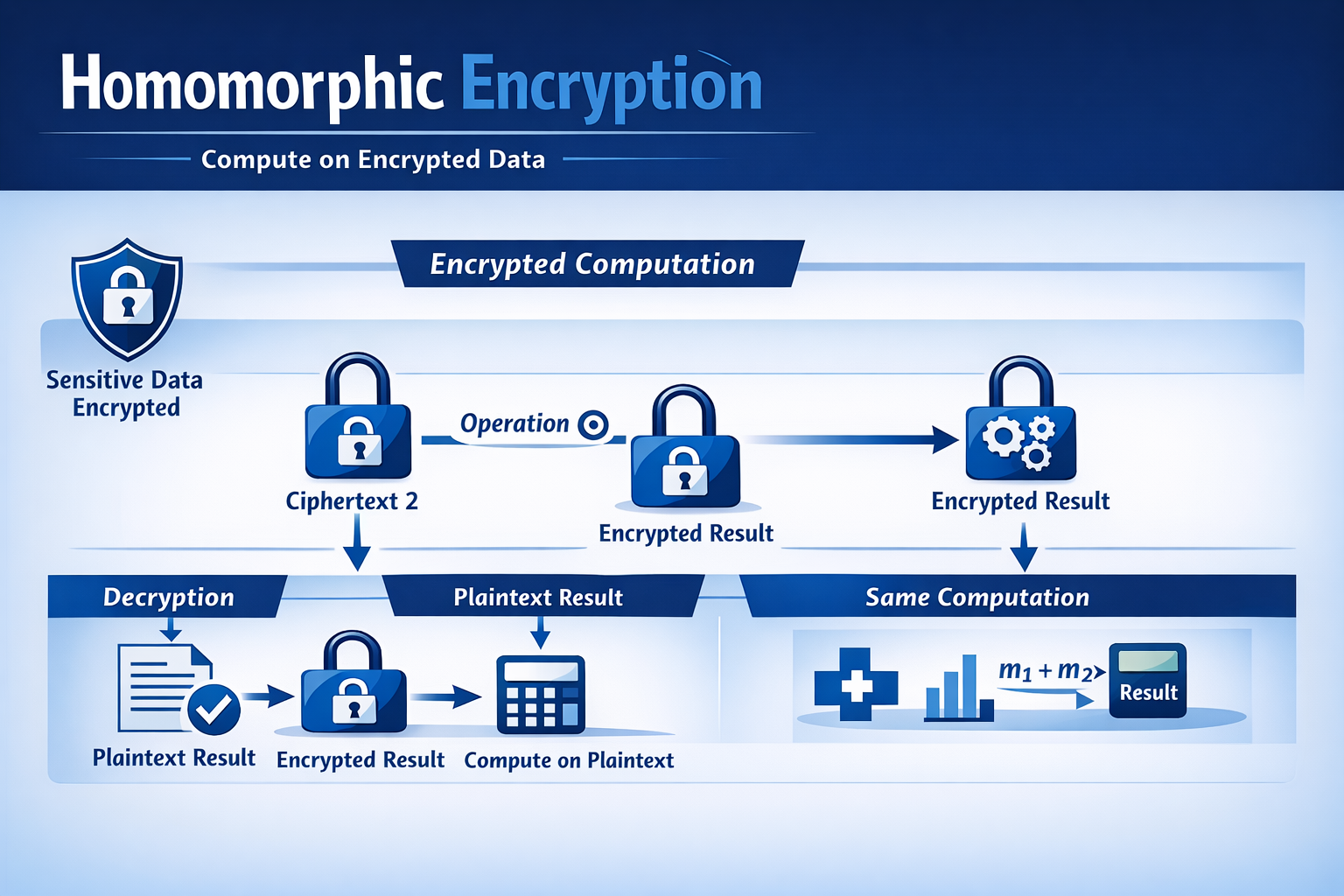

L’Encryption Homomorphe est une méthode de chiffrement qui autorise des opérations sur des données chiffrées (chiffrement), de sorte que le résultat obtenu après déchiffrement soit identique à celui produit en déchiffrant d’abord puis en calculant. Autrement dit, il est possible de traiter des données chiffrées sans connaître leur contenu initial, et le résultat final après déchiffrement équivaut à celui d’une opération sur des données en clair.

Cette technologie repose sur les propriétés homomorphes issues de la théorie des nombres et de l’algèbre abstraite, permettant aux données chiffrées de conserver leur structure tout en subissant des opérations telles que l’addition et la multiplication. Elle vise à rendre les “données chiffrées calculables”, surmontant la contrainte des méthodes de chiffrement classiques qui exigent un déchiffrement préalable pour tout calcul.

Pourquoi le chiffrement traditionnel ne peut-il pas participer directement au calcul

Les technologies de chiffrement classiques (comme AES et RSA) privilégient la confidentialité des données lors du stockage et de la transmission, en transformant l’information dans une forme illisible. Cependant, dans des applications telles que l’analyse de données ou le traitement cloud, ces données chiffrées doivent être déchiffrées avant de pouvoir être calculées, notamment pour des opérations comme l’addition ou la multiplication. Cela implique que des serveurs tiers ou prestataires peuvent accéder aux données en clair pendant le calcul, exposant ainsi à des risques de fuite de données.

En résumé :

- Le chiffrement traditionnel protège la confidentialité des “données statiques”

- Mais il ne permet pas le maintien du chiffrement lors du “calcul dynamique”

- Le calcul nécessite donc un déchiffrement, ce qui accroît le risque d’exposition des données

Comment l’Encryption Homomorphe rend possible les “données chiffrées calculables”

Le principe fondamental de l’encryption homomorphe repose sur les propriétés homomorphes des structures mathématiques :

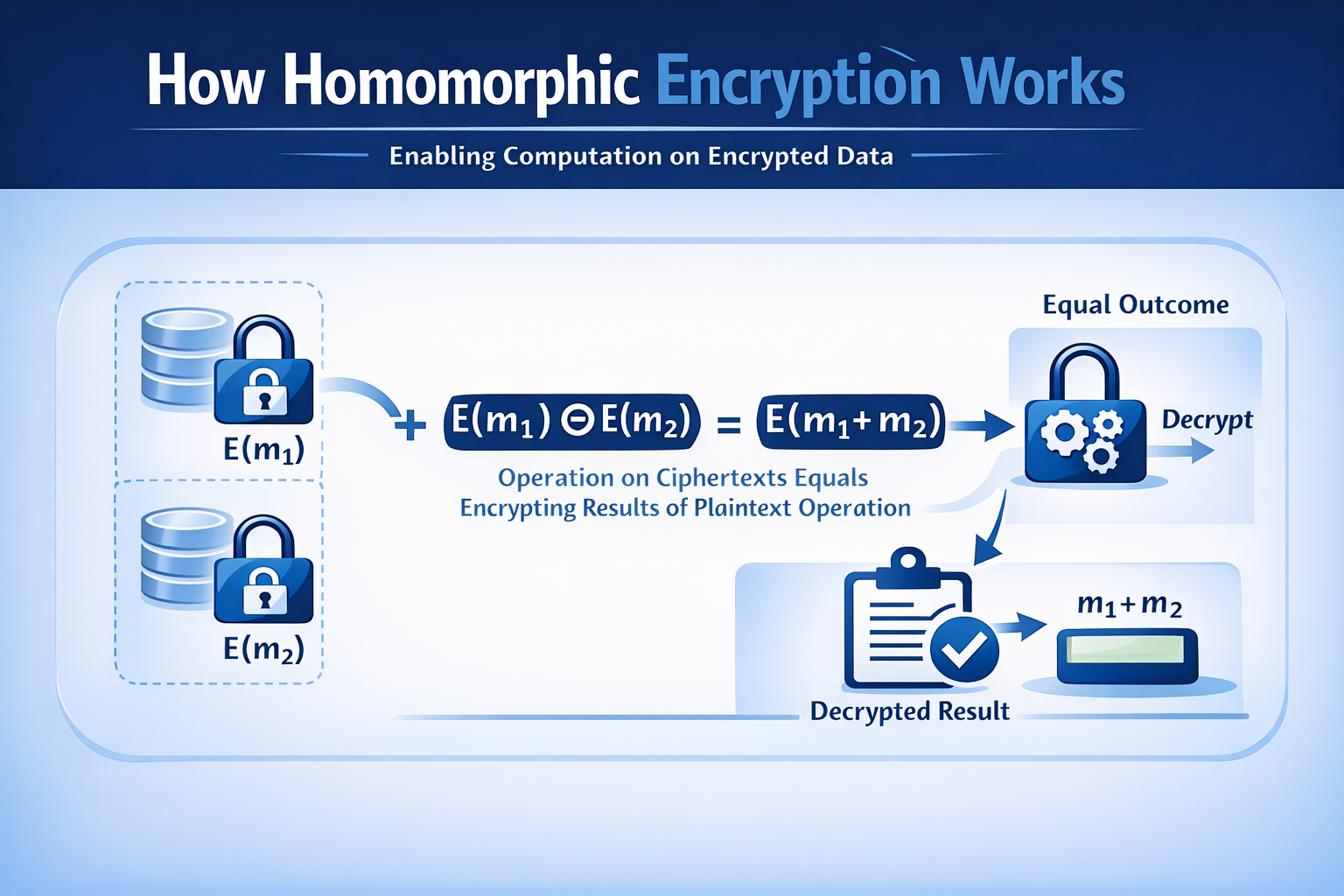

Pour une fonction de chiffrement E et une fonction de déchiffrement D, si pour deux textes en clair m₁ et m₂ et une opération donnée (addition ou multiplication), on a :

D(E(m₁) ⊕ E(m₂)) = m₁ ✕ m₂

Alors cette méthode de chiffrement est dite homomorphe. Ainsi, lorsqu’une opération (⊕) est appliquée à des textes chiffrés, le résultat après déchiffrement correspond à l’opération d’origine (✕) sur les textes en clair.

Cette propriété permet d’effectuer des calculs complexes sur des textes chiffrés sans révéler le contenu original, renforçant la confidentialité lors du traitement des données.

Différences entre l’Encryption Homomorphe Totale (FHE) et Partielle

L’encryption homomorphe se distingue selon l’étendue des opérations qu’elle permet :

- Encryption Homomorphe Partielle (PHE) Autorise un seul type d’opération homomorphe, comme l’addition ou la multiplication. Par exemple, le système Paillier permet l’homomorphisme additif, tandis qu’ElGamal autorise l’homomorphisme multiplicatif. Ce mode limite le type d’opérations et ne permet pas tous les calculs.

- Encryption Homomorphe Totale (FHE) Autorise des opérations de base multiples, comme l’addition et la multiplication. Ainsi, tout circuit logique ou programme exprimable par ces opérations peut être exécuté à l’état chiffré, constituant un schéma général d’encryption homomorphe. La FHE a longtemps été considérée comme le “Saint Graal” de la cryptographie pour son potentiel théorique, mais ses premières implémentations étaient limitées par des performances insuffisantes.

Comment Zama optimise l’efficacité pratique de l’Encryption Homomorphe

Le principal obstacle à l’adoption pratique de l’encryption homomorphe, et plus particulièrement de la FHE, reste son coût computationnel élevé. Les opérations sur des textes chiffrés impliquent des structures algébriques complexes et des mécanismes de gestion du bruit, rendant les premières implémentations FHE nettement moins performantes que les calculs sur texte en clair et limitant leur usage réel. Ainsi, les recherches récentes privilégient désormais l’optimisation ingénierique et la mise en œuvre système, au-delà de la faisabilité théorique.

Source de l’image : Zama

Dans ce contexte, Zama optimise principalement les schémas FHE existants via des approches d’ingénierie, sans modifier leurs fondements cryptographiques. Son travail porte sur la représentation des textes chiffrés, la conception des circuits de calcul et la gestion de la croissance du bruit. En réduisant la profondeur computationnelle et les surcoûts intermédiaires, Zama améliore l’efficacité d’exécution tout en préservant la sécurité. Ces optimisations permettent au calcul homomorphe d’atteindre des performances acceptables dans certains cas d’usage.

Sur le plan technique, Zama propose une gamme d’outils et de bibliothèques FHE open source pour répondre aux besoins de développement à différents niveaux. Ces outils encapsulent la sélection des paramètres et la gestion du bruit, permettant aux développeurs d’utiliser la technologie sans maîtriser ses détails internes. Par ailleurs, Zama cherche à intégrer l’encryption homomorphe dans des environnements de calcul plus généralistes, afin que les données chiffrées puissent entrer dans des logiques programmatiques complexes, au-delà des simples opérations arithmétiques.

De plus, en raison du caractère intensif du calcul homomorphe, Zama explore l’intégration avec des architectures parallèles comme les GPU pour atténuer les limites de performance des environnements CPU. Cette optimisation coordonnée entre logiciel et matériel ouvre la voie à des applications de plus grande envergure et prépare le terrain pour de futures améliorations de performance.

Défis techniques actuels de l’encryption homomorphe

Bien que la théorie de l’encryption homomorphe soit mature et progresse vers l’usage pratique, des obstacles majeurs persistent :

- Surcharge de performance : Les opérations FHE sont beaucoup plus lentes que les calculs sur texte en clair, ce qui limite le déploiement à grande échelle. L’accélération matérielle (GPU, ASIC) améliore l’efficacité, mais les coûts computationnels demeurent élevés.

- Accumulation du bruit : Le calcul sur texte chiffré génère du bruit, et un excès de bruit empêche le déchiffrement. Des techniques telles que le bootstrapping sont nécessaires pour le réinitialiser, ce qui ajoute une surcharge supplémentaire.

- Limitations sur les types de données : Certaines implémentations (comme fhEVM pour la blockchain) ne prennent en charge que des types de données restreints, ce qui complique le traitement des nombres flottants ou des structures complexes.

- Normalisation et maturité de l’écosystème : Le niveau de normalisation et la facilité d’utilisation restent faibles, nécessitant des outils et protocoles plus avancés pour soutenir le développement à grande échelle.

Quelles applications industrielles l’encryption homomorphe transforme-t-elle ?

Le champ d’application de l’encryption homomorphe s’étend et révèle un potentiel concret dans plusieurs secteurs clés :

- Calcul confidentiel et services cloud : Les utilisateurs peuvent transmettre des données chiffrées au cloud pour calcul sans que les fournisseurs de services n’accèdent aux données en clair, protégeant la vie privée et répondant aux exigences de conformité.

- Blockchain et contrats intelligents confidentiels : L’exécution d’opérations chiffrées sur la blockchain permet d’innover en matière de confidentialité des transactions et d’exécution confidentielle des contrats. C’est un axe majeur du Zama Protocol.

- Intelligence artificielle et apprentissage préservant la vie privée : L’encryption homomorphe autorise l’inférence et même l’entraînement de modèles de machine learning sur des données chiffrées, protégeant la confidentialité des données sensibles des utilisateurs.

- Traitement des données financières : De la modélisation des risques financiers à l’analyse inter-institutions, l’encryption homomorphe protège la vie privée des clients tout en permettant des calculs complexes.

Orientations futures pour le développement de l’encryption homomorphe

À mesure que la recherche s’approfondit et que les investissements industriels augmentent, l’encryption homomorphe devrait évoluer selon les tendances suivantes :

- Amélioration des performances et intégration matérielle : L’association de solutions matérielles (GPU, FPGA, ASIC), de meilleurs algorithmes et d’optimisations de compilateur pour accélérer le calcul chiffré constituera un axe majeur de développement.

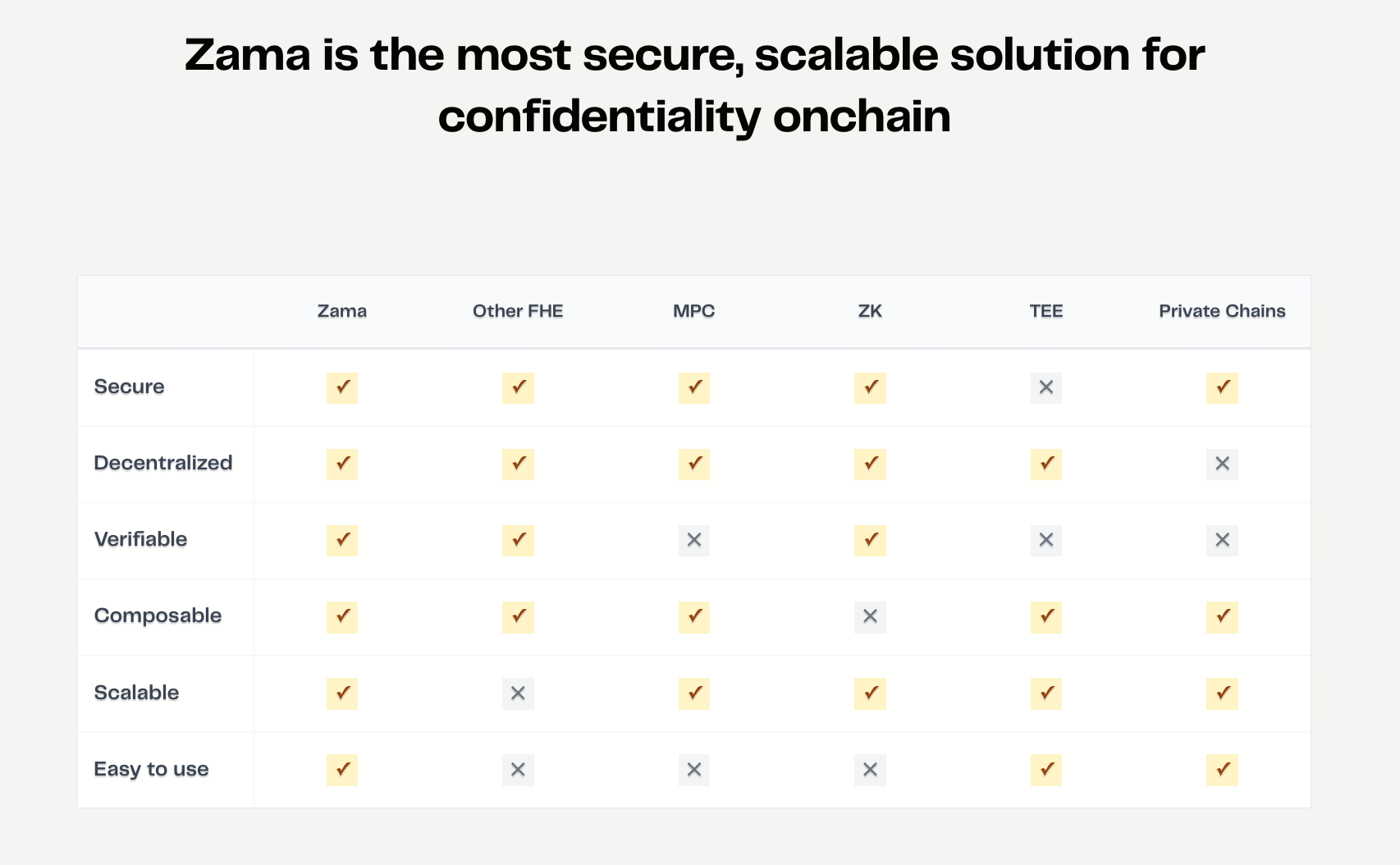

- Intégration de protocoles inter-domaines : L’encryption homomorphe pourra être combinée à d’autres technologies de préservation de la vie privée (zero knowledge proofs, MPC) pour créer des solutions de calcul confidentiel plus puissantes et flexibles.

- Normalisation et enrichissement de l’écosystème : L’industrie favorisera la normalisation des spécifications FHE et le développement d’outils, SDK et bibliothèques pour faciliter la création d’applications.

- Déploiement commercial à grande échelle : Dans les prochaines années, à mesure que les limitations de performance seront levées et que la demande croîtra, l’encryption homomorphe investira de nouveaux cas d’usage, notamment Web3, l’analyse médicale et le partage de données inter-institutions.

Résumé

Véritable technologie cryptographique de rupture, l’encryption homomorphe constitue un pont entre la confidentialité et l’exploitation des données en permettant le calcul sur données chiffrées.

Par rapport aux méthodes classiques, elle offre des avantages uniques de protection, mais doit relever des défis de performance et de gestion du bruit. Le projet Zama, par l’optimisation algorithmique, l’accélération de l’exécution et la construction de protocoles concrets, se positionne en leader dans la transition de l’encryption homomorphe de la théorie à la pratique. À mesure que la technologie progresse et s’industrialise, l’encryption homomorphe continuera de transformer le traitement des données dans de nombreux secteurs et jouera un rôle clé dans l’avenir du calcul confidentiel.

FAQ : Questions fréquentes sur l’encryption homomorphe

Q1 : L’encryption homomorphe est-elle déjà utilisable en pratique ? Elle est déjà opérationnelle dans certains cas, comme le calcul confidentiel et l’inférence chiffrée, mais son coût computationnel élevé la rend inadaptée aux scénarios de calcul intensif.

Q2 : Quelle différence entre l’encryption homomorphe et les zero knowledge proofs ? L’encryption homomorphe permet de calculer sur des données chiffrées, tandis que les zero knowledge proofs servent à prouver la validité d’un résultat sans révéler les données. Les deux répondent à des problématiques distinctes.

Q3 : Quels problèmes la solution de Zama résout-elle principalement ? Zama facilite l’adoption de l’encryption homomorphe grâce à des optimisations techniques et des outils adaptés, améliorant ainsi son intégration dans les systèmes réels.

Articles Connexes

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins