Avantages et inconvénients de Pi Network : choix de conception d’un réseau crypto accessible

La controverse entourant Pi Network ne se limite pas à une simple opposition entre le bien et le mal. Elle met en lumière des arbitrages différents en matière d’objectifs de conception et de trajectoires de développement au sein des réseaux crypto. Comprendre les forces et les limites de Pi Network permet de l’inscrire dans le paysage crypto global, plutôt que de le juger à l’aune des standards propres aux réseaux de minage traditionnels.

Intentions de conception initiales de Pi Network

Pi Network est issu d’une remise en question de la manière dont les premiers réseaux crypto structuraient la participation.

Dans les réseaux fonctionnant par preuve de travail (PoW) tels que Bitcoin, le minage est devenu progressivement une activité très spécialisée et nécessitant d’importants capitaux. À mesure que la puissance de calcul se concentrait et que la consommation d’énergie augmentait, la possibilité pour l’utilisateur ordinaire de s’impliquer dans les réseaux blockchain s’amenuisait.

Pi Network n’a pas été conçu pour reproduire le modèle de compétition de puissance de hachage. Il vise plutôt à répondre à plusieurs questions fondamentales :

Comment permettre à un plus grand nombre d’utilisateurs non techniques de rejoindre les réseaux crypto ?

Comment faire fonctionner un réseau sans recourir à du matériel énergivore ?

Comment atteindre rapidement une large échelle lors des phases initiales ?

Pour ces raisons, sa conception accorde la priorité à la participation, à l’utilisabilité et à la rapidité d’expansion du réseau plutôt qu’à la décentralisation maximale dès le départ.

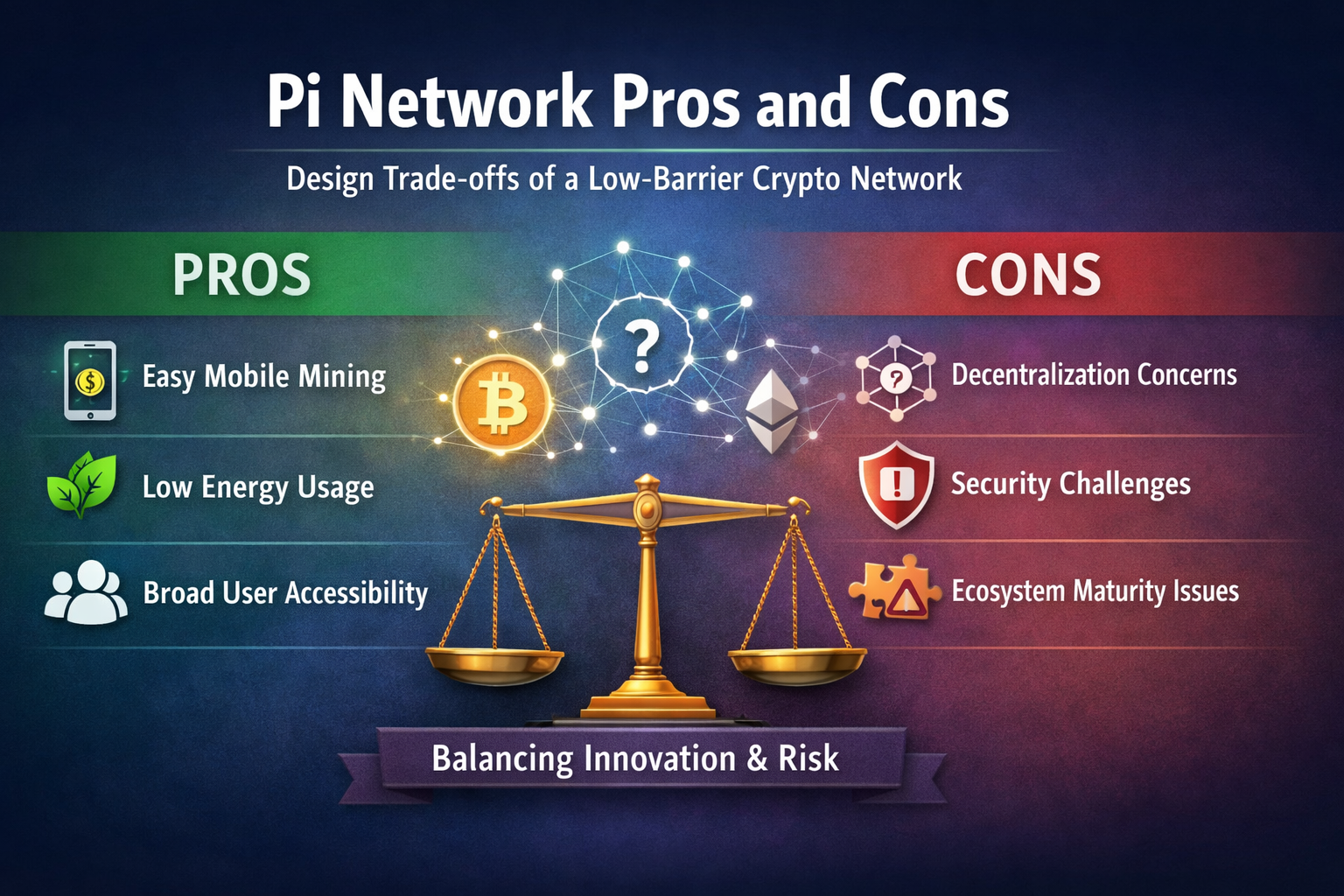

Quels sont les principaux avantages de Pi Network ?

Barrières d’accès à la participation très basses

Participer à Pi Network ne requiert ni exploitation de nœuds complexes ni configuration d’un matériel de minage professionnel.

Les utilisateurs interagissent principalement via des actions régulières sur un appareil mobile, un modèle encore rare dans l’écosystème crypto.

Une faible barrière d’entrée n’implique pas une technologie rudimentaire, mais traduit un choix de conception réfléchi, pensé pour un public plus large et qui élargit concrètement le cercle des participants potentiels.

Consommation de ressources plus maîtrisée

Contrairement aux réseaux fondés sur une compétition computationnelle permanente, Pi Network ne nécessite pas de traitement intensif en continu. Cela limite la dépendance à l’énergie et au matériel spécialisé, tout en réduisant les coûts cachés de la participation.

Accent sur l’identité et les relations sociales

Pi Network introduit des concepts comme les « cercles de confiance », cherchant à intégrer les relations sociales à la sécurité du réseau et à la répartition des incitations. Cette approche contraste nettement avec les modèles de sécurité totalement anonymes fondés sur la puissance de hachage.

Barrière cognitive réduite pour les utilisateurs

La logique de participation de Pi Network est relativement intuitive, ce qui facilite la compréhension du fonctionnement d’un réseau crypto pour les nouveaux arrivants. Du point de vue de l’adoption et de la pédagogie, cela constitue un avantage notable.

Principales controverses et limites auxquelles Pi Network fait face

Décentralisation encore en construction

Aux premières étapes, Pi Network dépendait fortement de son équipe centrale et de la structure des nœuds. Il est ainsi souvent comparé à des réseaux matures comme Bitcoin en matière de décentralisation.

Cependant, ces comparaisons négligent fréquemment les différences de stade de développement et d’objectifs de conception.

Un modèle de sécurité à valider sur le long terme

Réduire la dépendance à la compétition de puissance de hachage diminue la consommation de ressources, mais impose à d’autres mécanismes d’assurer la sécurité du réseau.

Les modèles basés sur l’identité et les relations sociales pourraient, en théorie, être exposés à des manipulations ou à une influence concentrée. Leur résistance effective ne pourra être jugée qu’après une longue période d’exploitation.

Soutenabilité des mécanismes d’incitation

Lorsque le coût de participation est faible et que la base d’utilisateurs croît rapidement, maintenir une structure d’incitation efficace devient un défi structurel que Pi Network doit continuer à relever.

Pi Network vs autres réseaux crypto : une comparaison

Comparer Pi Network à d’autres réseaux crypto majeurs suppose de garder à l’esprit que chaque réseau vise à résoudre des problématiques spécifiques, et que les critères d’évaluation ne sauraient être uniformes.

Différences dans les objectifs de conception

Bitcoin vise à créer un système de transfert de valeur hautement sécurisé et résistant à la censure. Sécurité et décentralisation sont ses priorités absolues.

Ethereum privilégie la computation généraliste et les smart contracts, en recherchant un équilibre entre sécurité, performance et évolutivité.

À l’inverse, Pi Network se concentre sur la participation étendue et l’expansion rapide du réseau, afin de rendre les réseaux crypto accessibles au-delà d’un cercle technique restreint.

Mécanismes de sécurité et structures de coût

Bitcoin augmente le coût des attaques via la compétition de puissance de hachage, ce qui implique une forte consommation d’énergie.

Pi Network s’appuie davantage sur la conception institutionnelle, les systèmes d’identité et les règles du réseau pour maintenir l’ordre, les coûts se répercutant sur la complexité de la gouvernance plutôt que sur la dépense énergétique.

Trajectoires vers la décentralisation

La décentralisation de Bitcoin s’est développée organiquement à mesure que nœuds et mineurs se sont répartis à l’échelle mondiale.

Chez Pi Network, la décentralisation repose davantage sur une planification par étapes et des ajustements de la structure des nœuds, reflétant une évolution guidée par la conception.

Résumé comparatif au niveau structurel

| Dimension | Pi Network | Bitcoin |

| Objectif principal | Participation étendue et accessibilité | Sécurité et résistance à la censure |

| Barrière à la participation | Faible | Élevée |

| Modèle de sécurité | Mécanismes et identité | Compétition de puissance de hachage |

| Consommation d’énergie | Relativement faible | Relativement élevée |

| Voie vers la décentralisation | Développement planifié et évolution progressive | Formation organique par la compétition |

Les différences entre Pi et Bitcoin ne relèvent pas d’une hiérarchie de valeur mais traduisent des réponses distinctes à la question de la cible ultime d’un réseau crypto.

Évaluer Pi Network sous l’angle de la sécurité et de la décentralisation

Dans la conception d’un système blockchain, il est difficile d’atteindre simultanément un niveau maximal de sécurité, de décentralisation et d’efficacité.

L’approche de Pi Network privilégie l’efficacité et l’ampleur de la participation. Cela implique :

Une sécurité principalement assurée par la conception institutionnelle et les règles du réseau.

Une décentralisation qui progresse à mesure que le réseau évolue.

Une stabilité du réseau dépendant de la capacité de gouvernance sur le long terme.

Cette structure se prête davantage à un développement progressif qu’à une réalisation immédiate.

Défis du point de vue du développement de l’écosystème

La taille de la base d’utilisateurs ne garantit pas l’émergence d’un écosystème mature.

À l’échelle de l’écosystème, Pi Network doit relever plusieurs défis :

Répondre à une demande réelle pour des cas d’usage concrets

Susceptibilité des développeurs à s’engager et maturité des outils

Transparence et prévisibilité des règles du réseau

Le développement de l’écosystème accuse souvent un retard par rapport à la croissance du nombre d’utilisateurs, et son efficacité ne se révèle qu’avec le temps.

Comment évaluer de façon rationnelle les avantages et inconvénients de Pi Network

Une évaluation équilibrée suppose de replacer Pi Network dans le cadre de comparaison adéquat.

Il ne s’agit pas d’un substitut à Bitcoin, mais d’un réseau crypto expérimental visant un public élargi.

Ses atouts et ses limites sont issus de la même logique de conception, et non de circonstances isolées.

Conclusion

La conception à faible barrière de Pi Network élargit les frontières de la participation aux réseaux crypto, tout en suscitant des débats persistants sur la sécurité, la décentralisation et la maturité de l’écosystème.

Comprendre ces arbitrages permet de situer Pi Network dans l’ensemble du système crypto selon une logique de conception structurelle, plutôt que de l’évaluer selon un seul critère.

FAQ

Q1 : Pi Network est-il entièrement décentralisé ? Son niveau de décentralisation est encore en développement et dépend de l’évolution de la structure du réseau et de la distribution des nœuds.

Q2 : Comment la sécurité de Pi Network est-elle assurée ? Son modèle de sécurité repose sur les systèmes d’identité et les mécanismes institutionnels plutôt que sur la pure compétition de puissance de hachage, et son efficacité nécessite une validation dans la durée.

Q3 : Quelle est l’innovation principale de Pi Network ? Sa principale innovation réside dans l’élargissement de la base d’utilisateurs des réseaux crypto via un modèle de participation à faible barrière.

Articles Connexes

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables