Sécurité des actifs on-chain à l’ère de l’IA : guide pratique de la protection de la clé privée au nouveau framework de contrôle du risque DeFi (édition 2026)

Pourquoi les stratégies de sécurité on-chain doivent être repensées pour 2026

Si vous utilisez encore la méthode de 2021 consistant à « simplement sauvegarder votre phrase de récupération », votre gestion des risques est déjà dépassée. La sécurité on-chain doit aujourd’hui faire face à trois transformations majeures :

- Les attaques ne consistent plus à « casser la cryptographie », mais à « manipuler la prise de décision humaine ».

- Les pertes ne proviennent plus du « vol de clé privée », mais du fait que les utilisateurs signent volontairement des approbations dangereuses.

- Les risques ne viennent plus de « hackers isolés », mais d’outils de marché noir industrialisés et de l’automatisation par l’IA qui agissent ensemble.

Pour les investisseurs particuliers, il faut donc passer de la « protection des secrets » à la « gestion de chaque interaction ».

Ce que montrent les évolutions récentes : les risques sont passés des « compétences des hackers » aux « arnaques collaboratives humain-IA »

Les données publiques des deux dernières années révèlent plusieurs tendances majeures :

-

Les incidents majeurs existent toujours : l’incident Bybit de 2025, suivi par plusieurs agences, est un cas historique de perte qui a révélé des faiblesses dans les dépendances tiers, les workflows de signature et la sécurité de la chaîne d’approvisionnement. À retenir pour les utilisateurs : il n’est pas nécessaire d’être « hacké » : une seule signature sur la mauvaise interface peut provoquer une perte irréversible.

-

Les arnaques pilotées par l’IA se multiplient : de nombreux rapports du secteur en 2026 montrent que l’usurpation du support client, le clonage vocal, les vidéos deepfake et le phishing de masse se développent à grande vitesse. Les escrocs ne comptent plus sur de « simples fautes d’orthographe », mais sur une communication convaincante, la manipulation émotionnelle et l’urgence — vous poussant à commettre une erreur en moins de 3 minutes.

-

La régulation élève les standards, mais ne couvrira pas vos pertes : la délivrance de licences stablecoin à Hong Kong et la mise en œuvre de MiCA en Europe ont renforcé la conformité institutionnelle et la transparence. Toutefois, la régulation réduit surtout « l’opacité systémique » et ne peut pas empêcher un individu de signer des transactions Permit ou SetApprovalForAll malveillantes sur des sites de phishing.

En résumé : même si l’environnement externe s’améliore, le risque opérationnel côté utilisateur reste la principale cause de perte.

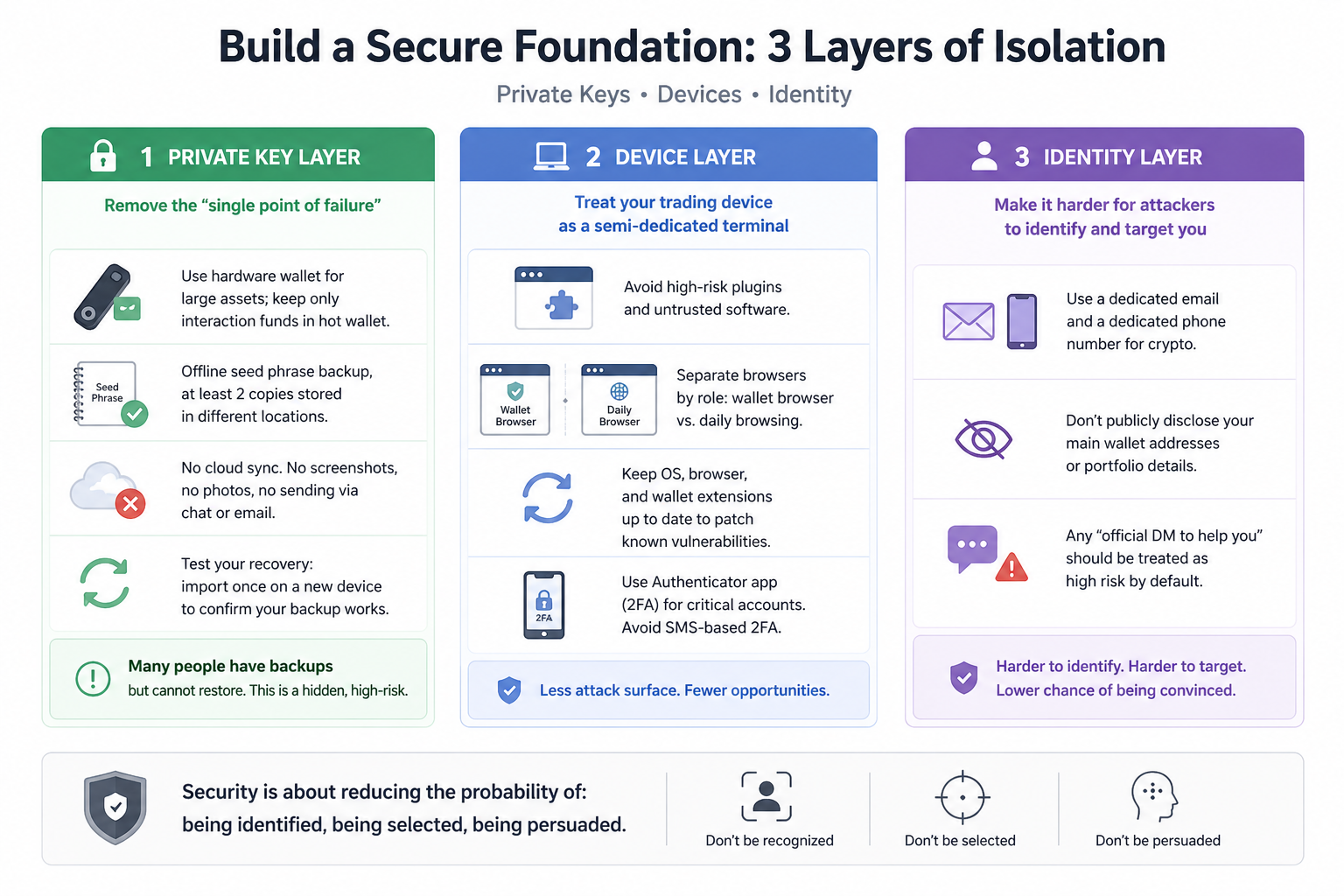

Construire une base de sécurité : isolation en trois niveaux pour les clés privées, les appareils et l’identité

1. Niveau clé privée : éliminer les points de défaillance uniques

- Stockez les gros Actifs dans des Portefeuilles matériels ; ne laissez que les fonds de transaction dans des Portefeuilles chauds.

- Sauvegardez votre phrase de récupération hors ligne, dans au moins deux endroits distincts.

- N’activez jamais la synchronisation cloud, ne prenez pas de captures d’écran, de photos, et ne partagez rien via des applications de discussion.

- Entraînez-vous à la récupération : importez votre sauvegarde sur un nouvel appareil pour confirmer son efficacité.

De nombreux utilisateurs « ont une sauvegarde mais ne peuvent pas restaurer » : un risque caché important.

2. Niveau appareil : traitez les appareils de trading comme des terminaux semi-dédiés

- Évitez d’installer des plugins à risque ou des logiciels inconnus sur votre appareil principal de trading.

- Isolez le navigateur de votre Portefeuille de votre navigateur quotidien.

- Maintenez à jour votre système, votre navigateur et vos extensions Portefeuille pour corriger les vulnérabilités.

- Utilisez l’authentification 2FA par application pour vos comptes clés ; évitez la vérification par SMS.

3. Niveau identité : compliquez la tâche des escrocs

- Utilisez un Email et un numéro de téléphone dédiés à vos Actifs crypto.

- Ne divulguez jamais votre Adresse de Portefeuille principale ni vos avoirs sur les réseaux sociaux.

- Considérez toute « assistance privée officielle » comme hautement risquée par défaut.

La sécurité vise à réduire la probabilité d’être identifié, ciblé ou manipulé.

Le cœur de la sécurité DeFi : générez-vous du Rendement ou vendez-vous votre exposition au risque ?

Le risque DeFi n’est pas abstrait : il s’agit d’expositions concrètes et mesurables. Appuyez-vous sur ce cadre pour décider :

1. Les 5 contrôles essentiels de due diligence sur les protocoles (réduisez votre allocation si un seul manque)

- Le contrat est-il open source et audité ?

- Quel est l’historique de disponibilité et d’incidents : y a-t-il eu des pauses ou des retours en arrière ?

- La structure de TVL et de liquidité est-elle saine ou très concentrée ?

- Les droits de gestion sont-ils modifiables, et qui contrôle les mises à jour ?

- Les mécanismes d’oracle et de liquidation ont-ils été testés sous contrainte ?

2. Gestion des approbations : plus critique que la sélection des tokens

- Refusez l’Approbation illimitée par défaut.

- Pour les nouveaux protocoles, commencez petit : approbations courtes, tests sur un seul Actif.

- Nettoyez vos approbations chaque mois.

- Soyez particulièrement vigilant avec SetApprovalForAll dans les scénarios NFT.

À retenir : les attaquants ciblent souvent les approbations oubliées, pas seulement votre Clé privée.

3. Structure de position : minimiser la probabilité de perte totale

Adoptez une allocation en trois niveaux :

- Position principale (60 %–80 %) : stockage à froid ou Actifs à faible interaction.

- Position stratégique (20 %–35 %) : stratégies robustes sur des protocoles matures.

- Position expérimentale (5 %–10 %) : nouveaux protocoles, nouvelles chaînes ou nouvelles narratives.

Même si la position expérimentale est perdue, votre Capital reste protégé.

Nouvelles surfaces d’attaque à l’ère de l’IA : deepfakes, usurpation du support client et phishing automatisé

Le risque principal aujourd’hui n’est plus le « hacker dans le code », mais « l’escroc dans la discussion ». Mettez en place des routines anti-ingénierie sociale : ne vous fiez pas à votre instinct.

Signaux d’alerte à haut risque :

- Quelqu’un exige une action immédiate et crée un compte à rebours.

- Allégations « d’anomalies de compte » nécessitant votre phrase de récupération ou Clé privée.

- Demandes de signature dont vous ne comprenez pas les changements d’autorisation.

- Liens envoyés via DM sur les réseaux sociaux, bots de groupe ou liens courts inconnus.

- Offres du type « approuver d’abord, remboursement ensuite » ou « signer d’abord, déblocage ensuite ».

Contre-mesures (à appliquer systématiquement) :

- Accédez uniquement aux sites officiels via vos favoris : ne cliquez jamais sur des liens reçus en DM.

- Faites une pause de 10 min après toute anomalie ; vérifiez les domaines et les adresses de contrat.

- Pour les approbations, définissez dans votre Portefeuille des montants précis et des permissions à court terme uniquement.

- Pour les gros montants, utilisez un Portefeuille test pour simuler l’opération.

La discipline des procédures prévaut sur la réaction émotionnelle : c’est votre meilleure défense contre les arnaques pilotées par l’IA.

Plan de mise à niveau sécurité sur 30 jours pour les utilisateurs quotidiens

Ne cherchez pas à tout faire d’un coup : répartissez les améliorations sur quatre semaines.

Semaine 1 : poser les bases

- Créez des Portefeuilles froid, chaud et test.

- Effectuez deux sauvegardes hors ligne de votre phrase de récupération.

- Activez le 2FA pour l’Email, les plateformes de trading et les réseaux sociaux.

Semaine 2 : éliminer les risques existants

- Passez en revue toutes les approbations et révoquez les permissions inutilisées.

- Déplacez les gros Actifs vers des adresses à faible activité.

- Mettez en liste blanche les favoris des sites de confiance.

Semaine 3 : renforcer les processus

- Mettez en place une règle de « double confirmation pour les gros transferts » : adresse, réseau et montant.

- Pour tout nouveau protocole, toujours « tester petit -> vérifier -> augmenter ».

- Mettez en place des alertes pour vos Actifs clés et vos prix de liquidation.

Semaine 4 : s’entraîner

- Entraînez-vous à la récupération du Portefeuille.

- Simulez une urgence phishing.

- Passez en revue et actualisez votre SOP personnel.

La sécurité n’est pas un réglage unique : c’est un système d’habitudes à répéter.

Les 60 minutes critiques après un incident : SOP d’urgence

Si vous pensez avoir signé une transaction suspecte, procédez sans attendre :

- Isoler : déconnectez-vous des sites suspects ; arrêtez toute signature.

- Transférer : déplacez immédiatement les Actifs non affectés vers une nouvelle adresse.

- Révoquer : nettoyez immédiatement les approbations de contrats à risque.

- Enregistrer : sauvegardez le hash de la transaction, l’heure, l’adresse et les captures d’écran.

- Examiner : identifiez s’il s’agissait d’un Lien de phishing, d’une extension malveillante ou d’une manipulation sociale.

Beaucoup de pertes sont aggravées non par la première signature, mais par une succession d’erreurs sous le coup de la panique.

Dernières réflexions : faites de la sécurité une composante de votre Rendement à long terme

À l’ère de l’IA, la sécurité des Actifs on-chain n’est plus réservée aux experts techniques : c’est une compétence essentielle pour tous. Ce dont vous avez besoin, ce n’est pas plus de « conseils d’initiés », mais moins d’erreurs, des frontières d’autorisation plus nettes et une exécution plus rigoureuse.

À retenir :

Protégez en priorité votre capital, puis recherchez la croissance ; privilégiez la méthode, puis le Rendement.

Lorsque vous institutionnalisez la gestion des Clés privées, la gouvernance des approbations, la due diligence des protocoles et la réponse d’urgence, la volatilité du monde on-chain ne signifie plus seulement risque élevé : elle peut devenir votre avantage à long terme.

Articles Connexes

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables