Il s'est infiltré dans 600 groupes d'escroquerie afin de mettre un terme aux flux financiers illicites

Dans toute l’histoire du monde des affaires, chaque flambée de richesse s’accompagne inévitablement d’une lutte entre la loi et l’ordre.

À la fin de 2025, l’émission mondiale de stablecoins s’établit solidement à 300 milliards de dollars—soit près du triple du montant de l’année précédente. Les volumes de transactions mensuels atteignent désormais un niveau impressionnant de 4 à 5 billions de dollars. Les stablecoins ont dépassé leur statut de « gadget de geeks » pour devenir la principale porte d’entrée de la finance traditionnelle dans l’économie numérique.

Derrière ce boom se cache une réalité plus sombre. Selon les derniers rapports du secteur, en 2025, plus de 51,3 milliards de dollars seront reçus par des adresses illicites à travers le monde. Avec des centaines de milliards franchissant les frontières en quelques secondes, les outils réglementaires classiques ne suivent plus. Il devient presque impossible de distinguer, en temps réel, les transactions légitimes des flux criminels.

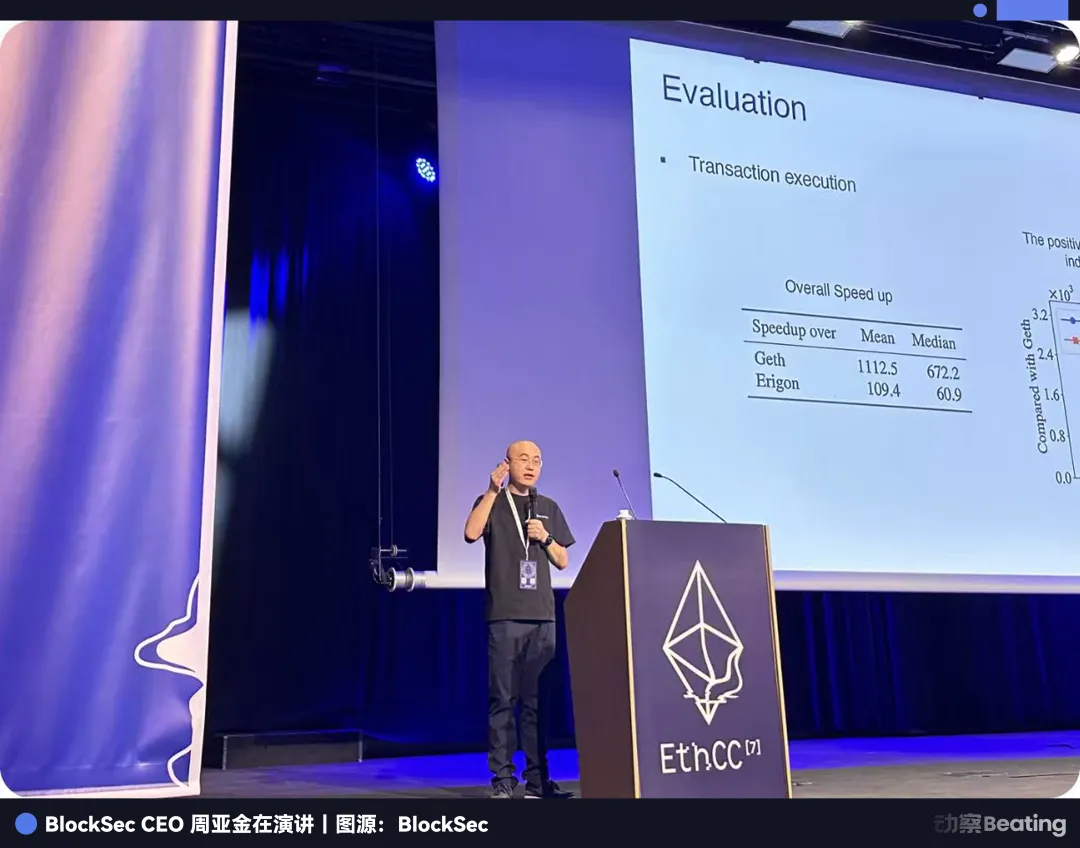

Dans ce contexte de règles encore en construction, le professeur Zhou Yajin se distingue comme un entrepreneur singulier.

Le parcours de Zhou Yajin illustre parfaitement la rencontre entre un universitaire d’élite et l’industrie. En 2010, il part aux États-Unis pour y préparer un doctorat, se spécialisant pendant cinq ans dans la sécurité mobile. Avec son directeur de thèse, le professeur Jiang Xuxian, il rejoint ensuite Qihoo 360, marquant sa première transition du laboratoire vers le terrain de l’entreprise. En 2018, Zhou retourne enseigner à l’Université du Zhejiang.

Trois ans plus tard, il revient dans l’industrie et fonde la société de sécurité blockchain BlockSec.

Depuis quatre ans, Zhou a piloté la transformation stratégique de BlockSec. L’entreprise a évolué de l’audit de smart contracts vers des domaines plus avancés comme la surveillance de la sécurité, le traçage des fonds et la conformité anti-blanchiment (AML).

Zhou et son équipe ont consacré plusieurs années à la recherche spécialisée sur les données on-chain. Ils ont même utilisé des moyens techniques pour infiltrer des groupes de cybercriminalité en Asie du Sud-Est, obtenant des informations rares sur leur fonctionnement interne. À travers son expérience, nous découvrons la réalité des luttes de pouvoir qui façonnent l’univers numérique.

Ce qui suit est le récit personnel de Zhou Yajin, édité par l’équipe Beating à l’issue d’un entretien exclusif.

Cet article est sponsorisé par Kite AI.

Kite est la première blockchain Layer 1 conçue pour les paiements d’agents IA. Cette infrastructure fondamentale permet à des agents IA autonomes d’opérer dans un environnement à identité vérifiable, à gouvernance programmable et avec un règlement natif en stablecoins.

Kite a été fondée par des experts de l’IA et de l’infrastructure data issus de Databricks, Uber et UC Berkeley. L’entreprise a levé 35 millions de dollars auprès d’investisseurs comme PayPal, General Catalyst, Coinbase Ventures, 8VC et d’autres fonds de référence.

Des audits de code au front de l’AML

J’ai effectué mon doctorat aux États-Unis de 2010 à 2015 sous la direction du professeur Jiang Xuxian, en me spécialisant dans la sécurité mobile—et notamment la détection de malwares Android, un domaine alors à la pointe. Après l’obtention de mon diplôme en 2015, j’ai rejoint Qihoo 360 avec mon directeur pour valoriser nos recherches.

En 2018, j’ai intégré l’Université du Zhejiang, quittant l’industrie pour le monde académique. Cela coïncidait avec le boom des ICO en Chine (2017–2018), qui a attiré l’attention sur la blockchain auprès de quelques initiés. C’est à ce moment-là que j’ai commencé à m’intéresser à la sécurité blockchain.

J’ai observé la fréquence des incidents de sécurité on-chain à l’époque. Le monde académique disposait déjà de solutions robustes, mais le secteur industriel accusait un retard—peu d’acteurs prenaient réellement la mesure de ces enjeux.

Ainsi, en 2021, le professeur Wu Lei et moi avons cofondé BlockSec.

Au départ, la vision d’une « société de sécurité blockchain » était très restreinte : « Vous faites juste des audits, non ? » Nous avons effectivement commencé par l’audit de smart contracts.

Notre formation académique et notre équipe d’élite nous ont rapidement permis de nous imposer sur le marché de l’audit. Mais ma vision était plus large—je ne voulais pas limiter l’entreprise à des services de sécurité. Les audits couvrent les risques avant lancement, mais il n’existait pas de solutions efficaces pour la protection post-lancement.

Ainsi, en 2022, tout en poursuivant notre activité d’audit, nous avons commencé à développer une plateforme de surveillance des attaques on-chain. Notre concept : une surveillance continue des transactions on-chain, avec la capacité de bloquer automatiquement les transactions d’attaque au moment où elles apparaissent.

En avançant, nous avons compris que l’audit et la surveillance ne suffisaient pas—les projets restaient vulnérables. Avec la montée du phishing, la perte de clés privées et d’autres menaces utilisateur, les pertes de fonds se sont multipliées. Cela a engendré de nouveaux besoins.

Quand un projet est piraté ou qu’un utilisateur subit une attaque de phishing, il doit déposer plainte et expliquer aux forces de l’ordre où sont passés les fonds. Dès 2022, nous avons lancé un produit de traçage de fonds en mode SaaS. Les utilisateurs pouvaient s’y abonner directement—sans passer par des ventes B2B.

La diversité de la clientèle nous a surpris : au-delà des forces de l’ordre, journalistes, institutions financières et de nombreux détectives privés indépendants ont adopté la solution.

Cette diversité d’utilisateurs nous a permis d’affiner le produit et d’attirer davantage de clients. Associées à nos moteurs de détection d’attaques et de phishing, ces étiquettes de données sont devenues notre principal avantage concurrentiel.

Le tournant a eu lieu entre fin 2024 et début 2025.

L’émission de stablecoins a explosé. Le marché n’était plus réservé aux crypto-natifs—de nombreux professionnels de la finance traditionnelle sont arrivés, et les stablecoins étaient leur premier actif numérique. Ces utilisateurs avaient une forte culture de la conformité et demandaient aussitôt : « Si j’utilise des stablecoins, comment répondre à l’AML et au CFT ? »

L’offre de solutions de conformité était faible, mais nous disposions de trois ans de données d’étiquetage. Nous avons rapidement lancé un produit AML. Ce processus a été naturel : à mesure que les besoins du marché évoluaient, nous sommes passés d’un prestataire de sécurité à un acteur global « sécurité + conformité ».

Infiltration

Pour s’attaquer à l’AML, il faut comprendre précisément comment les acteurs illicites utilisent les flux financiers.

Nos recherches montrent que la criminalité crypto se divise en deux catégories principales. La première est « crypto-native » : attaques exploitant des failles DeFi, vol de clés privées ou phishing—des crimes qui n’existeraient pas sans la blockchain.

La seconde est « crypto-driven », comme les escroqueries en ligne, l’extorsion et la traite d’êtres humains. La crypto a considérablement accéléré la rapidité et accru l’anonymat des transferts transfrontaliers. Le plus frappant est la traite humaine dans le secteur des arnaques en ligne en Asie du Sud-Est.

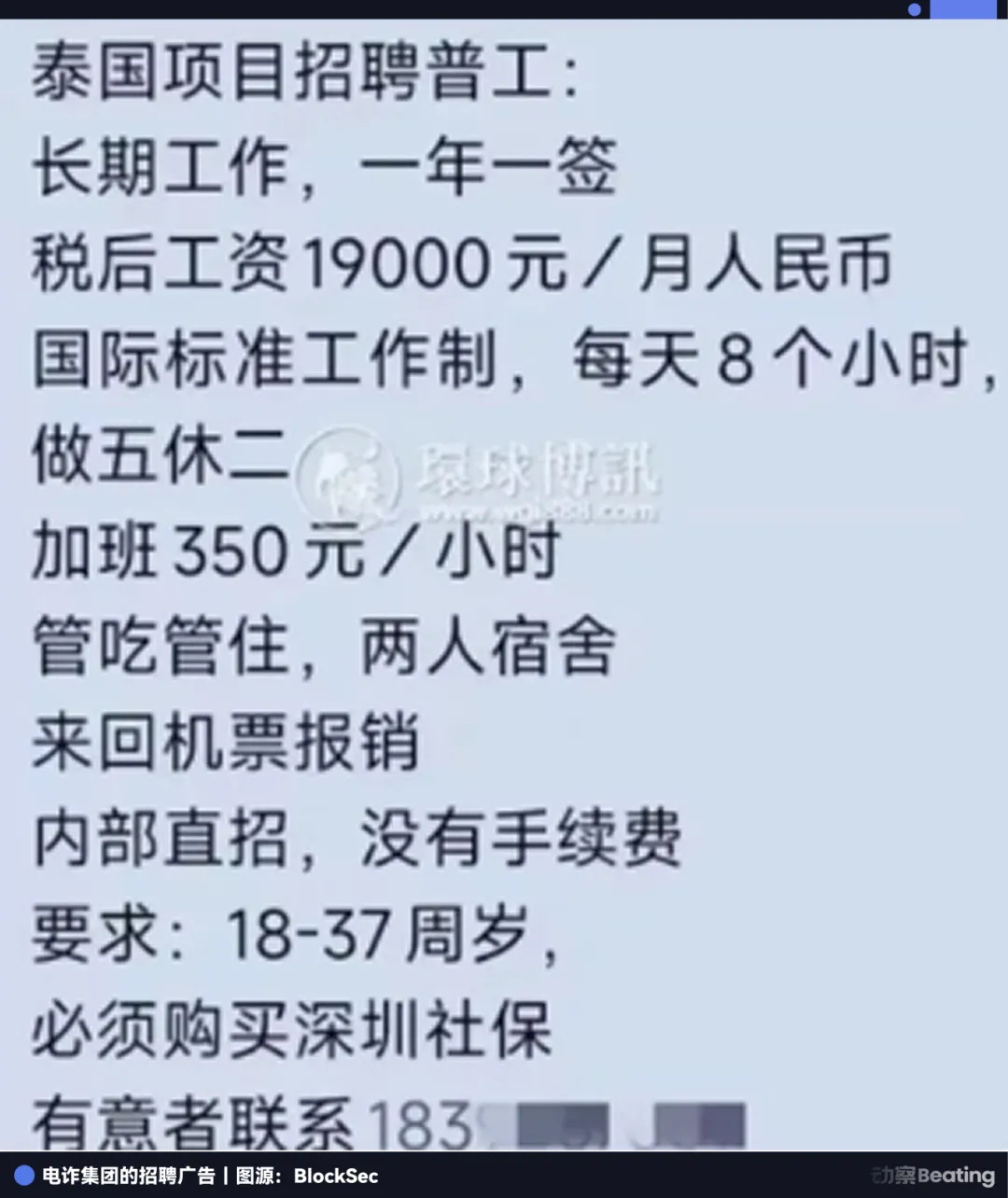

Beaucoup considèrent les arnaques en ligne comme lointaines, mais les offres d’emploi sont très ciblées : salaires de départ à 19 000 RMB, billet d’avion, repas et logement inclus, voire « assurance sociale de Shenzhen » promise. Ces méthodes visent les 18–37 ans, attirant les victimes vers des compounds d’escroquerie en Birmanie, au Cambodge ou au Laos.

Les compounds d’escroquerie modernes fonctionnent comme des entreprises légitimes, avec des équipes dédiées à la finance, à la tech et à la communication. Pour maintenir une telle structure, il faut un flux constant de « main-d’œuvre ». Mais les compounds (acheteurs) et les trafiquants (fournisseurs) ne se connaissent pas et n’ont aucune confiance en ligne.

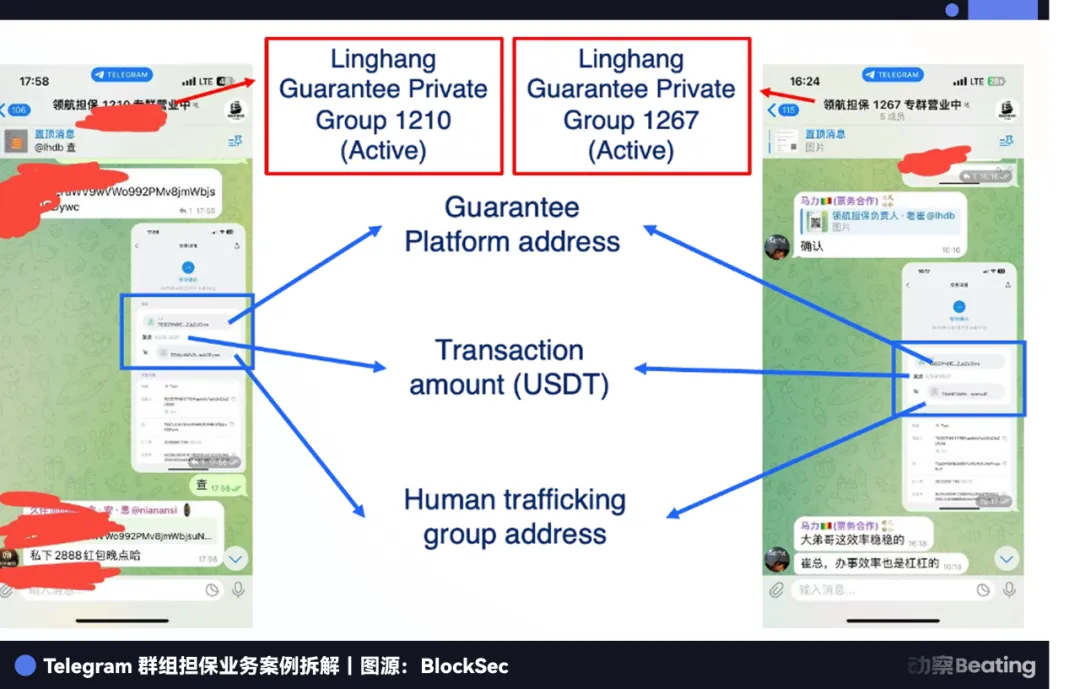

Cela a donné naissance aux « plateformes de garantie de main-d’œuvre »—des intermédiaires qui assurent l’entiercement de transactions illicites.

Le système fonctionne à la manière de Taobao. Le compound dépose une caution en USDT sur la plateforme de garantie ; les trafiquants livrent les victimes à des points de contrôle désignés.

Une fois la livraison confirmée par les deux parties dans un groupe Telegram privé, la plateforme libère la caution au trafiquant. La règle est simple : « personne livrée, paiement libéré ». En cas de défaut d’une partie, la plateforme gèle ou confisque la caution pour indemniser l’autre.

Pour attirer des clients, ces plateformes animent des chaînes Telegram publiques pour se mettre en avant. Par exemple, Linghang Guarantee ou Haowang Guarantee utilisent des bots pour publier en temps réel des captures d’écran de transactions et de transferts on-chain. Elles organisent même des promotions—remises sur commission, offres « 10 achetés, 2 offerts »—à l’image du e-commerce traditionnel.

C’est notre fenêtre la plus directe sur le monde clandestin.

De février à août 2025, nous avons développé un système automatisé pour infiltrer ces groupes en continu et collecter du renseignement. Les discussions, très jargonnées, nous ont amenés à entraîner un large modèle de langage pour l’analyse.

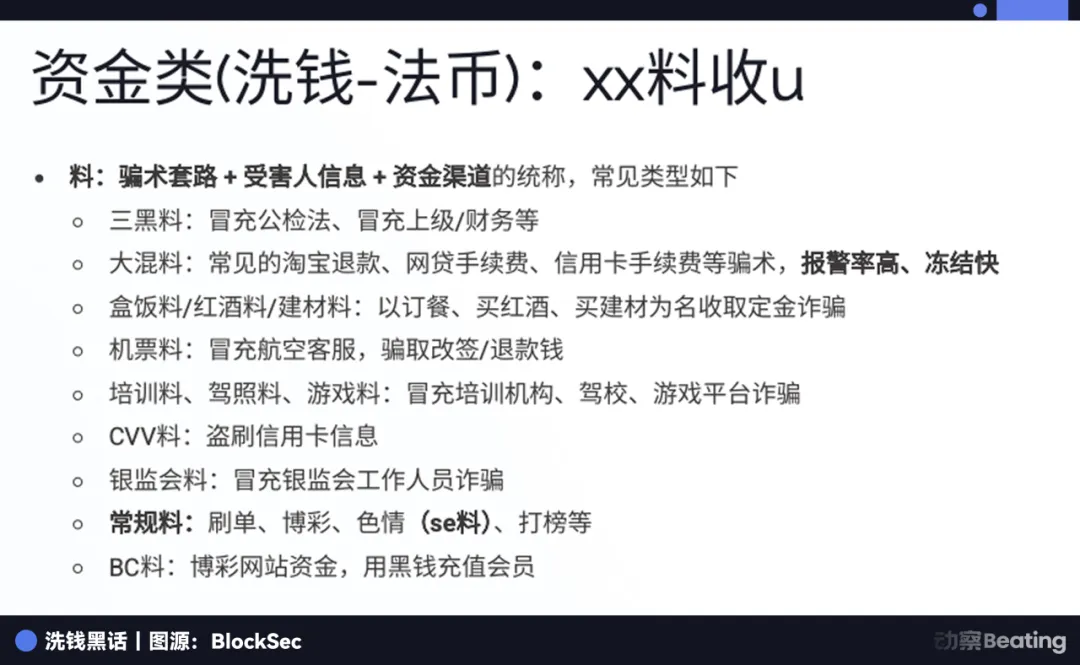

Dans l’argot du marché noir, les victimes sont des « poissons » ; les méthodes d’arnaque et informations sur les victimes, du « matériel ». Il existe du « matériel triple noir », du « matériel mixte », du « matériel ticket », etc. Pour le blanchiment, le « matériel de premier niveau » désigne les fonds pris directement aux victimes, le « matériel de second niveau » ceux blanchis via plusieurs couches.

On trouve aussi le rôle de « port téléphonique », où des complices locaux utilisent des câbles audio ou des applications dédiées pour relayer des appels d’arnaque venus de l’étranger via des téléphones locaux, contournant ainsi les blocages anti-fraude et percevant environ 200 USDT par heure. De nombreux jeunes de petites villes sont recrutés à cette fin.

Certaines équipes diffusent même des « guides anti-police », détaillant comment échapper à l’enquête—déclarer un téléphone perdu, supprimer à l’avance scripts et applications chiffrées. Les guides se terminent sur une note amèrement ironique : « À tous les travailleurs acharnés. »

Après six mois de surveillance automatisée, nous avons identifié 634 adresses liées à des groupes de traite humaine sur une seule plateforme de garantie, retraçant près de 12 millions de dollars de transactions illicites. Au plus fort, 10 personnes par jour transitaient par cette plateforme. La réalité est sans doute pire, d’autres plateformes existant également.

L’analyse des flux a montré que la majorité des fonds circulaient sur TRON, principalement en USDT. Les faibles barrières et frais de TRON conviennent parfaitement aux groupes criminels peu sophistiqués. Malgré la hausse des frais, leurs habitudes restent ancrées.

En étudiant les flux de plus de 120 groupes, nous avons constaté que 34,9 % des fonds illicites aboutissaient dans des hot wallets OKX, 6,9 % dans Binance et 14,4 % dans des hot wallets liés à Huiwang.

Lorsqu’on parvient à tracer l’origine et la circulation de ces fonds, l’AML devient plus qu’un slogan. Les données de terrain sont désormais le principal atout pour la sécurité et la conformité.

12 secondes : devancer les hackers dans le mempool

Les professionnels de la sécurité font face à un dilemme : les audits n’offrent de garanties que lors du lancement du code. Une fois en ligne, les projets sont sous la surveillance continue de hackers du monde entier. Si l’audit est une « défense statique », peut-on imaginer une « interception dynamique » ?

En 2022, nous avons lancé une plateforme de surveillance des attaques on-chain en complément de nos services d’audit. L’idée centrale : surveiller le mempool d’Ethereum—la « salle d’attente » où toutes les transactions patientent avant leur inclusion dans un bloc.

Nous y suivons non seulement les transactions ordinaires, mais aussi celles présentant des signatures d’attaque. Lorsqu’une transaction suspecte est détectée, notre système lance immédiatement une analyse automatisée dans un environnement privé : quelle est l’intention ? La logique est-elle valide ? Quel montant pourrait être dérobé ?

Les affrontements les plus intenses se jouent en 12 secondes.

Après la fusion d’Ethereum, la durée d’un bloc est fixée à 12 secondes. Cela signifie que, du moment où un hacker lance une attaque à la confirmation du bloc, la fenêtre d’action est très réduite. Ces quelques secondes constituent la période critique pour l’intervention des white hats.

Dès que notre système confirme une attaque, il crée automatiquement une transaction de « front-running »—presque identique à celle du hacker, mais avec l’adresse de réception redirigée vers notre wallet sécurisé.

Pour devancer le hacker, il faut emporter la priorité des mineurs.

Les hackers fixent généralement un gas fee standard pour maximiser leur profit. Nous utilisons des algorithmes pour miser bien plus—jusqu’à partager parfois une partie de la transaction avec les mineurs. Attirés par le gain, les mineurs priorisent notre transaction. Une fois exécutée, celle du hacker devient invalide.

Cette capacité a permis de sauver de nombreux projets lors d’attaques réelles.

Un cas emblématique : nous avons devancé une attaque dans le mempool, récupérant 2 909 ETH pour un protocole. Le hacker avait déjà exploité une faille, avec des millions en jeu. Notre système de surveillance a alerté instantanément et, en quelques secondes, nous avons simulé l’attaque, généré la transaction et placé l’offre de gas. Au final, les fonds sont arrivés sur notre adresse sécurisée avant que le hacker ne puisse agir.

Auparavant, les projets piratés devaient solliciter de l’aide sur Twitter ou négocier une prime avec les hackers. Désormais, nous pouvons intercepter les fonds juste avant que le hacker ne réussisse.

Pour défendre la dernière ligne de cette « dark forest » où le code fait loi, il faut être plus malin et plus rapide que les hackers.

Épilogue

Si la décennie passée dans la crypto fut une « ruée vers l’or », 2025 marque le retour de la « certitude ». Avec des volumes de stablecoins atteignant 300 milliards de dollars et un système financier numérique passant du « far west » à la « cité-État », la technologie n’est plus seulement un instrument de richesse—elle doit d’abord servir de rempart contre les dérives humaines.

La transformation de Zhou Yajin et de son équipe suit cette logique. Des audits de code à l’interception dynamique, en passant par l’exploration des réseaux illicites, il ne s’agit pas d’un héroïsme individuel, mais bien du mécanisme de défense inévitable de l’évolution technologique à grande échelle.

Dans un monde où le code fait loi, si les flux illicites et l’insuffisance de la sécurité persistent, la supposée « révolution financière » ne restera qu’un jeu réservé à une minorité.

Toute industrie qui accède au grand public traverse le douloureux chemin du chaos à l’état de droit. Ce processus est long, souvent fastidieux, mais comme le rappelle Zhou Yajin, la forme ultime de la sécurité est « invisible ».

Ce n’est que lorsque la sécurité sera aussi omniprésente et imperceptible que l’air que cette frontière numérique, autrefois instable, aura achevé sa transformation civilisatrice.

Déclaration :

- Cet article est reproduit depuis [Beating], avec le copyright original détenu par [Sleepy.txt]. Pour toute demande de republication, veuillez contacter l’équipe Gate Learn pour un traitement rapide.

- Avertissement : Les opinions exprimées n’engagent que l’auteur et ne constituent pas un conseil en investissement.

- Les autres versions linguistiques sont traduites par l’équipe Gate Learn. Sauf mention de Gate, il est interdit de copier, distribuer ou plagier ces traductions.

Articles Connexes

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins

La relation entre Midnight et Cardano : comment une sidechain axée sur la confidentialité élargit l’écosystème applicatif de Cardano

Analyse de la Tokenomics de Morpho : cas d'utilisation de MORPHO, distribution et proposition de valeur

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi