Scallop aufgegebener V2-Vertrag wurde ausgenutzt, nach dem Diebstahl von 150.000 SUI kündigt das Unternehmen eine vollständige Entschädigung an

Sui Network dezentralisierte Kreditaufnahme- und Kreditvergabe-Vereinbarung Scallop veröffentlichte am 26. April (Sonntag) über die X-Plattform eine offizielle Bekanntmachung und bestätigte, dass es zu einem Exploit gekommen ist. Der Angreifer entnahm aus einem aufgegebenen Belohnungsvertrag, der mit sSUI spool verknüpft ist, etwa 150.000 SUI. Laut der offiziellen Stellungnahme waren der zentrale Liquiditätspool und die Einlagen der Nutzer nicht betroffen. Die Vereinbarung wurde wiederhergestellt, und Einzahlungen sowie Auszahlungen sind wieder möglich; es wurde bestätigt, dass alle Verluste in voller Höhe durch Unternehmensmittel ersetzt werden.

Zeitleiste des Ereignisses und offizielle Reaktion von Scallop

Laut einer offiziellen Mitteilung von Scallop auf der X-Plattform (26. April 12:50 UTC) zielte der Angriff auf den zugehörigen Belohnungsvertrag des sSUI spool ab. Dieser Vertrag bildet die Incentive-Ebene der Vereinbarung für SUI-Einleger und ist nicht die zentrale Kreditaufnahme-/Kreditvergabe-Logik. Das Scallop-Team fror die betroffenen Verträge innerhalb weniger Minuten nach dem Ereignis ein; der zentrale Vertrag wurde innerhalb von zwei Stunden entsperrt, und Abhebungen sowie Einzahlungen wurden um 14:42 UTC wiederhergestellt.

In der offiziellen Erklärung von Scallop heißt es: „Scallop wird alle Verluste zu 100 % vollständig ausgleichen.“

Technische Analyse der Schwachstelle: Nicht initialisierter Zähler aus dem aufgegebenen Paket von 2023

(Quelle:Vadim)

Laut einer unabhängigen On-Chain-Analyse lag der Angriffs-Einstiegspunkt in einem aufgegebenen V2 spool-Paket, das Scallop im November 2023 eingesetzt hatte, und der Zeitpunkt des Angriffs lag über 17 Monate zurück. In der technischen Architektur von Sui Network können bereitgestellte Pakete nicht geändert werden; sofern keine Versionskontrolle explizit festgelegt wurde, kann weiterhin auf alte Versionen zugegriffen werden.

Der Angreifer identifizierte in dem Paket einen nicht initialisierten last_index-Zähler. Dieser Zähler wird verwendet, um die kumulierten Belohnungen der Staker nachzuverfolgen. Der Angreifer stakte etwa 136.000 sSUI; das System betrachtete diese Position als eine Position, die seit dem Start des spools im August 2023 durchgehend bestand. Nach rund 20 Monaten exponentieller Akkumulation wuchs der spool-Index auf etwa 1,19 Milliarden, wodurch der Angreifer etwa 162 Billionen Belohnungs-Punkte erhielt und diese im Verhältnis 1:1 in 150.000 SUI umtauschen konnte.

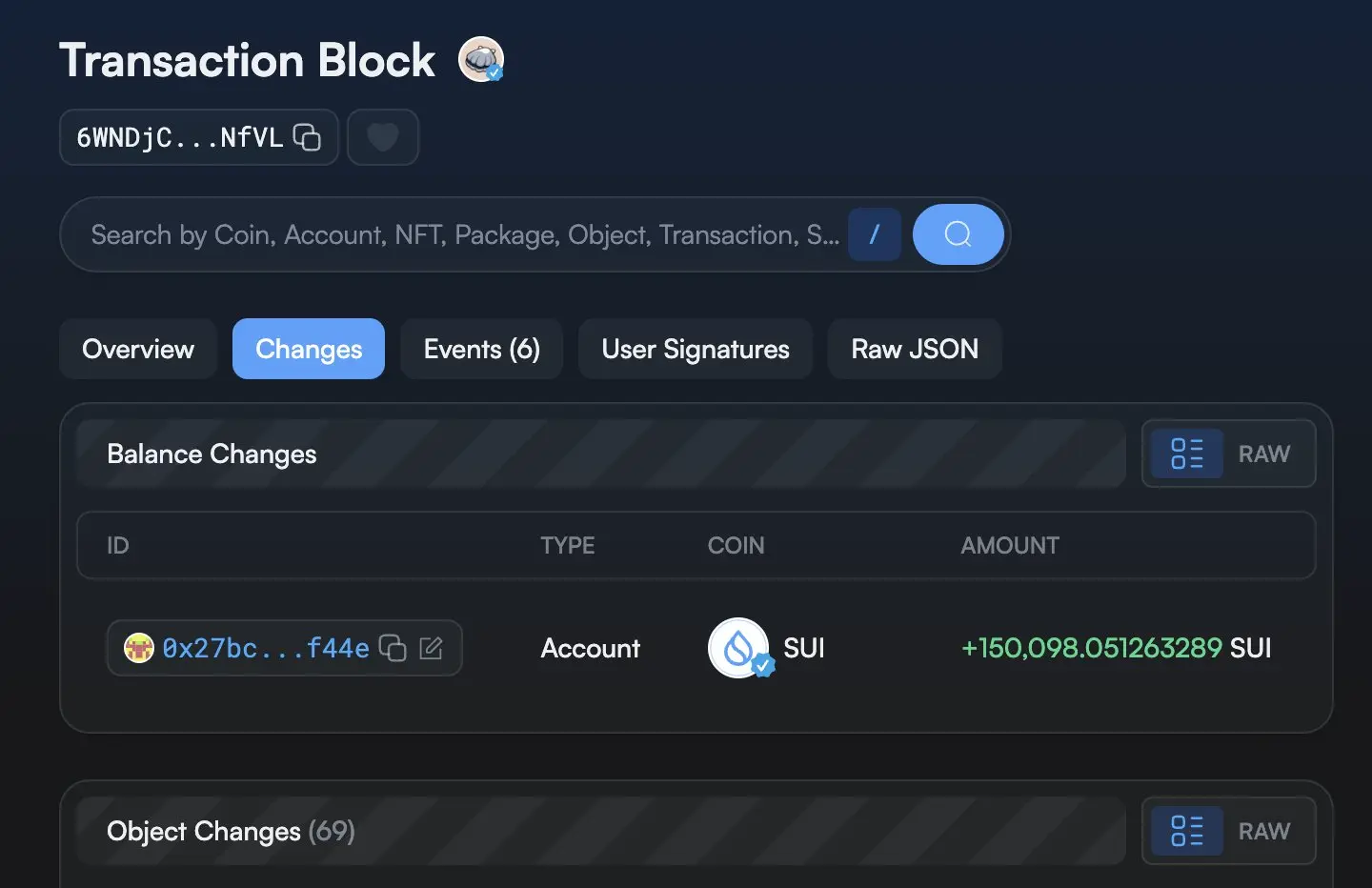

On-Chain-Transaktionsaufzeichnungen können über folgende Hashwerte abgefragt werden:6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

Aufzeichnung jüngster DeFi-Schwachstellenereignisse auf Sui

Laut öffentlich berichteten Informationen kam es Anfang April 2026 im Sui Network zu einem ähnlichen Angriff auf das Volo Protocol. Der Angriff zielte ebenfalls auf zugehörige Verträge statt auf die zentrale Logik der Vereinbarung ab; der Verlust lag bei etwa 3,5 Millionen US-Dollar. Zusätzlich ereignete sich etwa eine Woche zuvor im Ethereum-Netz ein Brückenangriff; dabei wurden rund 292 Millionen US-Dollar an unbesichertem Liquiditäts-Re-pledged-Token gestohlen.

Sowohl die Sui Foundation als auch Mysten Labs haben zum Zeitpunkt der Veröffentlichung dieses Berichts keine öffentliche Stellungnahme zum Scallop-Vorfall abgegeben. Laut der offiziellen Erklärung von Scallop plant die Vereinbarung eine umfassende Prüfung aller vorhandenen alten Versionen von Paketen; der Prüfungszeitplan steht noch nicht fest.

Häufige Fragen

Wann fand dieser Schwachstellenangriff statt und wie groß war das Schadensausmaß?

Laut der offiziellen Mitteilung von Scallop auf der X-Plattform ereignete sich der Angriff am 26. April 2026 (Sonntag) um 12:50 UTC. Der Angreifer entnahm aus dem aufgegebenen sSUI spool-Belohnungsvertrag etwa 150.000 SUI. Der zentrale Kreditpool sowie die Einlagen der Nutzer in anderen Märkten waren nicht betroffen.

Welche offiziellen Zusagen hat Scallop in Bezug auf diesen Angriff gemacht?

Laut der offiziellen Erklärung von Scallop fror die Vereinbarung die betroffenen Verträge innerhalb weniger Minuten nach dem Angriff ein und stellte die vollständigen Funktionsfähigkeiten um 14:42 UTC wieder her (etwa zwei Stunden nach Veröffentlichung der Mitteilung). Scallop bestätigte, dass alle Verluste in voller Höhe durch Unternehmensmittel ersetzt werden, dass die Nutzererträge nicht beeinträchtigt sind, und dass man eine umfassende Prüfung aller vorhandenen alten Versionen von Paketen plant.

Was ist die grundlegende technische Ursache dieser Schwachstelle und wie hängt sie mit der technischen Architektur des Sui Network zusammen?

Laut einer unabhängigen On-Chain-Analyse entstand die Schwachstelle aus einem nicht initialisierten last_index-Zähler in einem aufgegebenen V2 spool-Paket, das im November 2023 eingesetzt wurde. Auf Sui Network können bereitgestellte Pakete nicht verändert werden; sofern keine Versionskontrolle explizit festgelegt wurde, können alte Versionen weiterhin aufgerufen werden. Dadurch konnte der Angreifer den über 17 Monate alten aufgegebenen Code ausnutzen, um 150.000 SUI zu entnehmen.

Verwandte Artikel

Western Union Geldüberweisung Q1-Ergebnisgespräch bestätigt: USDPT-Stablecoin startet im Mai

DeFi United sammelt mehr als 10,2 000 ETH ein, AAVE erholt sich auf 100 US-Dollar

Vcitychain DPoS-Mainnet geht live mit selbst entwickeltem Konsenssystem

ApeCoin überträgt die Spielsteuerung an die Community, während „Blackbeard's Bounty“ Staffel 3 endet

FLOA-Ökosystem startet FloaClaw-KI-Suite mit Multi-Szenario-Fähigkeitsmatrix