البنية والآليات الداخلية

تعكس بنية معالجات مساعدة إثبات المعرفة بلا كشف (ZK Coprocessors) دورها كمحركات حوسبية تعمل خارج السلسلة ولكنها تظل مرتبطة تشفيرياً بالأنظمة داخل السلسلة. تبحث هذه الوحدة في كيفية هيكلة هذه الأنظمة، وتدفق البيانات والحوسبات داخلها، والعناصر التشفيرية الأساسية التي تتيح التحقق بدون ثقة. فهم هذه البنية أمر ضروري لكل من المطورين الذين يهدفون إلى دمج المعالجات المساعدة في تطبيقاتهم والمحللين الذين يرغبون في تقييم موثوقيتها وأمنها.

المكونات الأساسية لمعالج مساعدة إثبات المعرفة بلا كشف (ZK Coprocessors)

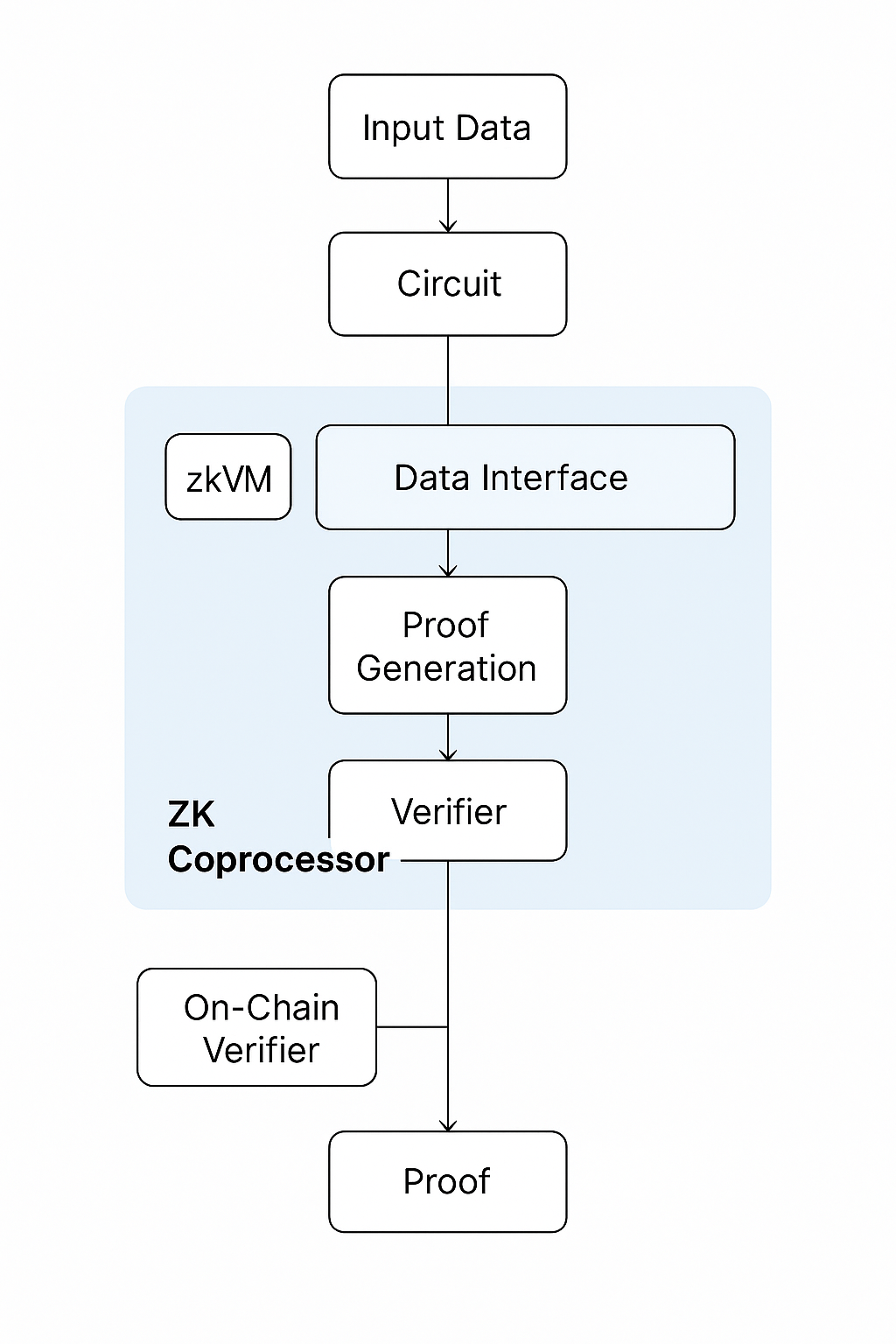

يتكون معالج ZK Coprocessor من عدة مكونات أساسية تعمل معًا لإلغاء عبء الحوسبة مع الحفاظ على قابلية التحقق. ويقع في قلب النظام بيئة التنفيذ، التي غالبًا ما يتم تنفيذها كآلة افتراضية لإثبات المعرفة بلا كشف (zkVM) أو مترجم دوائر خاص بالنطاق. تفسر هذه البيئة التعليمات البرمجية أو المهام الحوسبية وتحولها إلى دائرة حوسبية مناسبة لتوليد إثبات المعرفة بلا كشف.

المُثبِت هو الكيان الذي يقوم بالحوسبة ويولد الدليل التشفيري. يأخذ البيانات المدخلة، وينفذ المنطق المطلوب خارج السلسلة، ويبني برهانا موجزاً يشهد على صحة الحوسبة دون الكشف عن التفاصيل الحساسة. يقوم المدقق، وهو عادة عقد ذكي يتم نشره على البلوكشين المستهدف، بالتحقق من هذا البرهان باستخدام الحد الأدنى من الموارد. حسب التصميم، فإن التحقق أقل بكثير من الحساب الأصلي من حيث الحاجة إلى الحوسبة، مما يتيح المصادقة الفعالة على السلسلة.

أحد المكونات الداعمة هو واجهة البيانات، التي تتعامل مع كيفية وصول المعالج المساعد إلى المعلومات من مصادر مختلفة. تستعلم بعض المعالجات المساعدة عن البيانات على السلسلة مباشرةً، بينما تجمع أخرى مجموعات البيانات التاريخية أو الخارجية، مثل شبكات التخزين اللامركزية أو واجهات برمجة التطبيقات خارج السلسلة. يجب أن تكون سلامة هذه البيانات قابلة للإثبات أيضًا، غالبًا من خلال إثباتات Merkle أو التزامات تشفيرية مماثلة.

تدفق الحوسبة

يعمل المعالج المساعد للمعرفة بلا كشف (ZK Coprocessor) وفقًا لتسلسل واضح يفصل الحوسبات الثقيلة عن عمليات التحقق الخفيفة. تبدأ العملية عندما يطلب تطبيق لامركزي أو عقد ذكي حوسبة لا يمكن إجراؤها بكفاءة على السلسلة. يتم إرسال هذا الطلب إلى المعالج المساعد، الذي يجمع المدخلات اللازمة، إما من حالة البلوكشين أو من موجزات البيانات الخارجية أو من مصادر مقدمة من المستخدم.

بمجرد تجميع المدخلات، يقوم المعالج المساعد بتنفيذ الحوسبة داخل آلة افتراضية للمعرفة بلا كشف (zkVM) أو بيئة الدائرة. خلال هذه الخطوة، يتم تحويل الحوسبة إلى دائرة حسابية منظمة، مما يتيح إنشاء إثبات المعرفة بلا كشف. يلخص هذا الإثبات عملية التنفيذ بأكملها بطريقة يمكن التحقق منها دون إعادة تشغيل الحوسبة نفسها.

بعد إنشاء الإثبات، يتم إرساله مرة أخرى إلى البلوكشين. ثم يقوم العقد الذكي المدقق بالمصادقة على الإثبات باستخدام مفاتيح التحقق المعروفة للجمهور. إذا كان الإثبات صالحًا، يتم قبول نتيجة الحوسبة ويمكن استخدامها لتحديث الحالة على السلسلة، أو تشغيل منطق العقد الذكي، أو استخدامها كمدخلات لعمليات لامركزية أخرى. يضمن هذا التدفق الحفاظ على سلامة الحوسبات دون التضحية بالكفاءة.

تقنيات إنشاء البراهين

يعد إنشاء البراهين الجانب الأكثر استهلاكا للقدرات الحاسوبية في بنية المعالجات المساعدة للمعرفة بلا كشف. وهو يعتمد على أساليب تشفير متقدمة مثل الالتزامات متعددة الحدود وعمليات الضرب متعددة القياس، التي تحول الحوسبة إلى مجموعة من القيود الجَبرية. ثم يتم حل هذه القيود لإنتاج برهان موجز.

تعمل الأنظمة الحديثة على تحسين هذه العملية من خلال عدة تقنيات. التحويلات السريعة لفورييه (FFT) أو التحويلات النظرية للأعداد (NTT) تُستخدم لتسريع العمليات متعددة الحدود، والتي تعتبر أساسية في بنيات zk-SNARK وzk-STARK. التكرار هو تقنية أخرى تكتسب أهمية، حيث تسمح بتداخل البراهين داخل براهين أخرى. تتيح أنظمة الإثبات التكرارية التحقق التدريجي، حيث يتم تقسيم الحوسبات الكبيرة إلى أدلة أصغر يتم تجميعها لاحقًا في عملية تحقق واحدة موجزة.

تعد هذه التحسينات ضرورية لتوسيع نطاق معالجات مساعدة إثبات المعرفة بلا كشف (ZK Coprocessors) لتلائم أحمال العمل في العالم الحقيقي. بدونها، قد يصبح إنشاء البراهين بطيئًا للغاية أو يستهلك موارد كثيرة، مما يقوض مزايا الحوسبة خارج السلسلة.

التحقق على السلسلة

تحدث مرحلة التحقق على بلوكشين المستهدف وهي مصممة عمدًا لتكون ذات تكلفة حوسبية ضئيلة. بمجرد أن يرسل المعالج المساعد إثباتًا، يقوم عقد المحقق بتشغيل خوارزمية تحقق باستخدام معلمات محسوبة مسبقًا. في أنظمة zk-SNARK، غالبًا ما يتضمن ذلك فحصًا ثنائيًا ثابتًا، بينما تعتمد أدوات التحقق zk-STARK على الالتزامات القائمة على التجزئة وبروتوكولات FRI (إثباتات القرب التفاعلية السريعة لـ Reed-Solomon) او (Fast Reed-Solomon Interactive Oracle Proofs of Proximity).

إن إيجاز إثباتات المعرفة بلا كشف يعني أن التحقق يتطلب عادةً بضعة كيلوبايتات فقط من البيانات ويمكن تنفيذه في جزء صغير من رسوم الغاز المطلوبة للحوسبة المكافئة على السلسلة. هذه الكفاءة هي ما يجعل معالجات مساعدة إثبات المعرفة بلا كشف (ZK Coprocessors) قابلة للتطبيق في بيئات الإنتاج. لا يؤكد الإثبات صحة الحوسبة فحسب، بل يؤكد أيضًا سلامة المدخلات وحتمية المخرجات.

نموذج الأمان والتهديدات

يعتمد أمان ZK Coprocessors على سلامة التشفير وتصميم النظام. من الناحية التشفيرية، تعتمد ضماناتها على صعوبة المشكلات الأساسية، مثل أزواج المنحنيات الإهليلجية أو الالتزامات القائمة على التجزئة. طالما ظلت هذه العناصر الأولية آمنة، ولا يمكن تزوير البراهين التي تولدها.

ومع ذلك، يمكن أن تنشأ نقاط ضعف في كيفية تنفيذ المعالج المساعد أو كيفية الحصول على البيانات. قد يحاول مزور خبيث تجاوز القيود في الدائرة أو إدخال بيانات غير صحيحة في الحوسبة. للحد من أضرار ذلك، تعتمد المعالجات المساعدة غالبًا على التزامات الإدخال العامة أو جذور Merkle أو موجزات البيانات الموثوقة لإثبات أن المدخلات المستخدمة كانت شرعية. يعد تدقيق الدوائر والتحقق الرسمي الصارم ضروريين أيضًا لمنع الأخطاء في التصميم نفسه.

يجب أن يعالج النظام الأوسع نطاقًا أيضًا مسألة الحيوية والتوافر. إذا كان المعالج المساعد مركزيا أو خاضعا لسيطرة مشغل واحد، فإن ذلك ينطوي على افتراضات محتملة بشأن الثقة أو مخاطر الرقابة. تهدف التصميمات الناشئة إلى لامركزية شبكات المعالجات المساعدة، مما يتيح لمثبتين متعددين التنافس أو التعاون في إنشاء الأدلة، وبالتالي تقليل الاعتماد على أي كيان واحد.