MakinaFi 遭閃電貸攻擊!1299 枚 ETH 被盜,MEV 機器人分贓

MakinaFi 於 1 月 20 日遭閃電貸攻擊,損失 1,299 枚 ETH(約 410 萬美元)。駭客操縱 Curve 池套利,MEV 機器人搶先分得 0.13 ETH。被盜資金存兩錢包尚未混幣。

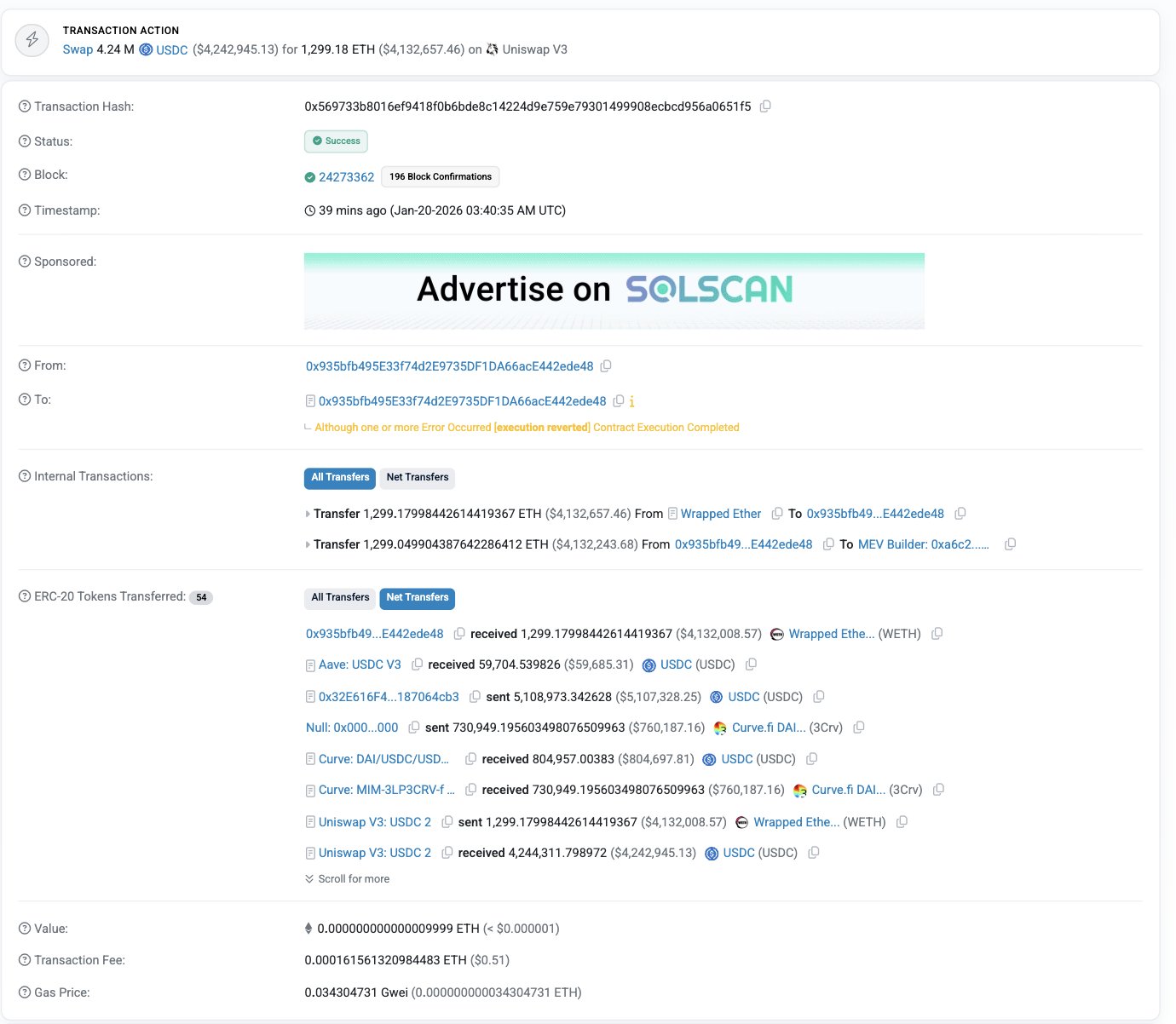

MakinaFi 閃電貸攻擊全過程拆解

DeFi 收益與資產管理平台 Makina Finance 遭遇重大安全漏洞。1 月 20 日,駭客攻擊了其一個穩定幣池,竊取了約 1,299 枚以太坊(ETH),以當前價格計算價值約 410 萬美元。此次攻擊最初由區塊鏈安全公司 PeckShield 報告。幾分鐘之內,鏈上追蹤器就發現了被盜資金,這些資金被存放在兩個錢包中。

這次攻擊的目標是 MakinaFi 的 DUSD/USDC Curve 資金池。具體來說,該資金池基於 Curve Finance 構建,連接了 Dialectic 的收益代幣 DUSD 和 USDC。這次攻擊採用了經典的閃電貸攻擊手法。這意味著攻擊者在幾秒鐘內借入大量加密貨幣,隨後利用這些加密貨幣操縱價格,並在一次交易中清空資金池並償還貸款。

MakinaFi 閃電貸攻擊步驟

步驟 1:從 Aave 和 Morpho 借入大量 USDC 和 ETH

步驟 2:在 Curve 和 Uniswap 進行一系列代幣互換操縱價格

步驟 3:利用價格失衡套取遠超應得價值的代幣

步驟 4:償還閃電貸並提取利潤 1,299 ETH

事件經過簡述如下:攻擊者從 Aave 和 Morpho 等協議借入資金,然後在 Curve 和 Uniswap 上進行一系列代幣互換。透過操縱資金池內的價格,他們成功地套取了遠超其應得價值的代幣。最終,他們盜取了 1,299 個 ETH。整個攻擊過程在單一區塊內完成,這是閃電貸攻擊的典型特徵。

閃電貸的原理是利用 DeFi 協議的原子性交易特性。在以太坊上,一個交易可以包含多個操作步驟,要麼全部成功,要麼全部失敗。攻擊者利用這個特性,在一筆交易中完成借款、攻擊、套利和還款,無需任何抵押品。若任何步驟失敗,整個交易回滾,攻擊者不會損失任何資金(僅損失 gas 費)。這種零風險的攻擊模式,使得閃電貸成為 DeFi 駭客的首選工具。

MEV 機器人連駭客都要搶竟然還分贓

這不只是駭客賺錢這麼簡單。一個 MEV 建造機器人也參與其中。MEV 機器人會掃描區塊鏈尋找有利可圖的交易,並試圖搶先交易。在這個案例中,一個以 0xa6c2 開頭的 MEV 建置位址混入了交易包,並分得了一小部分利潤。它只賺了大約 0.13 ETH。但這足以說明以太坊交易已經變得多麼擁擠和激烈。

MEV(Maximal Extractable Value,最大可提取價值)是區塊鏈上的一種獨特現象。礦工或驗證者可以透過重新排序、插入或審查區塊內的交易來獲取額外利潤。MEV 機器人專門尋找這種機會,例如在大額交易前插入自己的交易(front-running),或在套利機會出現時搶先執行。

在 MakinaFi 攻擊中,MEV 機器人偵測到駭客的攻擊交易並判斷其有利可圖,於是透過支付更高的 gas 費搶先插入自己的交易,從駭客的攻擊中分得一杯羹。這種「駭客被 MEV 搶先」的現象充滿黑色幽默,但也揭示了以太坊生態的複雜性和競爭激烈程度。即使是駭客現在也必須與機器人爭奪利潤。加密貨幣領域真是名副其實的蠻荒之地。

PeckShield 在報告中特別提到:「駭客利用 MEV Builder(0xa6c2…)搶先攻擊。」這個表述本身就很諷刺——通常是 MEV 機器人搶先用戶交易,但在這個案例中,MEV 機器人搶先的是駭客的攻擊交易。這種多層次的搶先交易(駭客搶先協議,MEV 搶先駭客),展示了鏈上交易的博弈複雜性。

被盜資金流向與追蹤難度

被盜的以太坊目前存放在兩個錢包中:0xbed2…dE25 持有約 330 萬美元,0x573d…910e 持有約 88 萬美元。目前為止,這些資金尚未被混用或透過隱私工具進行轉帳。這使得調查人員有機會追蹤每一筆交易。

包括 PeckShield、ExVul 和 TenArmor 在內的安全公司已警告用戶撤銷合約權限,並暫時避免與 MakinaFi 合約進行任何互動。撤銷合約權限是指取消之前授予 MakinaFi 智能合約訪問你錢包的許可。在 DeFi 中,當你與協議交互時,通常需要授權該協議可以操作你的代幣。若協議被攻擊或存在漏洞,這些授權可能被惡意利用。

Makina 尚未發布官方聲明。這種沉默可能是因為團隊正在評估損失並制定應對方案,但對於受影響的用戶而言,缺乏及時溝通會加劇恐慌和不信任。在 DeFi 安全事件中,快速、透明的溝通至關重要。團隊應該立即確認事件、說明影響範圍、提供用戶保護措施並公布調查進展。

資金尚未混幣是一個積極訊號。駭客通常會迅速將贓款轉移到隱私協議(如 Tornado Cash)或跨鏈到其他區塊鏈以切斷追蹤。目前資金仍在原始錢包,可能意味著駭客在等待時機(例如等待關注度降低),或者在尋找最佳的洗錢路徑。這個窗口期為執法機構和白帽駭客提供了介入機會。

DeFi 用戶的殘酷教訓與防護建議

1 月 20 日消息,根據 MakinaFi 官方聲明,平台收到關於 $DUSD Curve 池疑似遭遇安全事件的報告,目前問題初步判斷僅影響 DUSD 流動性頭寸,其他資產與部署暫未發現異常。作為預防措施,平台已對所有 Machines 啟用安全模式,並建議 DUSD 池流動性提供者盡快撤出資金。官方表示正全力調查事件影響範圍,後續將公佈詳細進度與處理方案。

MakinaFi 以提供基於 Curve、Aave 和 Uniswap 等 DeFi 工具的高級收益策略而聞名。其 DUSD 代幣旨在透過智慧鏈上策略產生收益。但這次攻擊揭示了一個殘酷的現實:即使是複雜且設計精良的 DeFi 系統仍然存在漏洞。閃電貸攻擊仍然是駭客竊取資金最常見的方式之一。

穩定幣池往往是主要攻擊目標,因為它們擁有大量的流動性。2025 年和 2026 年初,DeFi 駭客攻擊已經對用戶造成了數十億美元的損失。教訓很簡單:如果你的資金在鏈上,它總是面臨風險。DeFi 發展迅速,而駭客行動更快。因此,即使到了 2026 年,這起事件再次引發了人們對 DeFi 平台風險的擔憂。此外,這並非一次小故障,而是一次乾淨俐落、迅速有效的攻擊。

DeFi 用戶的五大防護措施

定期撤銷授權:定期檢查並撤銷不再使用的協議授權

分散資金:不要將所有資金存放在單一協議

選擇審計過的協議:優先使用經過多次安全審計的成熟平台

關注安全警報:追蹤 PeckShield 等安全公司的即時警報

理解風險:認識到高收益往往伴隨高風險

從更宏觀的角度看,MakinaFi 攻擊事件是 2026 年 DeFi 安全危機的縮影。儘管技術不斷進步,安全工具日益完善,但駭客的手法也在演化。閃電貸攻擊、重入攻擊、價格操縱、治理攻擊等手段層出不窮。對於 DeFi 項目而言,安全不是一次性的審計,而是持續的對抗和升級。對於用戶而言,認識到 DeFi 的本質風險,不被高收益誘惑而盲目投入,是保護資產的第一步。

相關文章