#加密市场行情震荡rsETH ОНОВЛЕННЯ АТАКИ: ЯК ОДНОЛИСТОВЕ ПІДЛИМНЕ ПОВІДОМЛЕННЯ ПОЗНАЧИЛО $10 МІЛЬЯРДІВ В DEFI

ЯК АТАКА, ЩО ЗМІНИЛА DEFI НАВСІГДИ

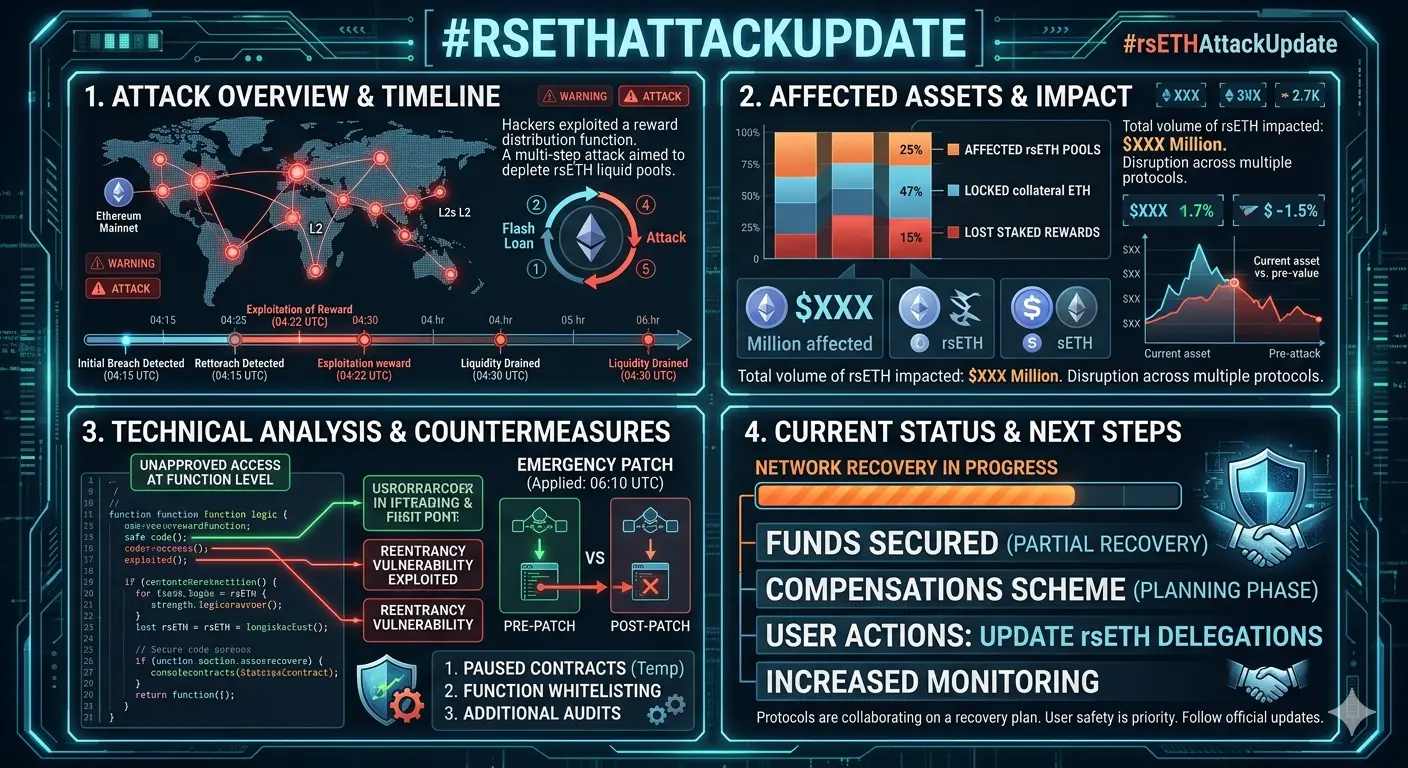

У точний час 17:35 за універсальним часом 18 квітня 2026 року одне підроблене міжланцюгове повідомлення спричинило найбільшу у цьому році експлуатацію DeFi. Міст rsETH на базі LayerZero від KelpDAO був знятий з 116 500 rsETH приблизно $292 мільйонів усього за кілька хвилин. Жоден смарт-контракт не був зламаний. Жоден код Solidity не був використаний. Вся атака відбулася у невидимому шарі між блокчейнами, у поза-ланцюговій системі перевірки, на яку DeFi тихо покладався, не усвідомлюючи її вразливості. Коли через 24 години ситуація стабілізувалася, загальна заблокована вартість у DeFi знизилася з $99,5 мільярдів до $85,21 мільярдів — знищення цінності на $14 мільярд через один експлойт. Це оновлення щодо атаки rsETH, яке кожен учасник DeFi має повністю зрозуміти.

ЩО ТАКЕ KELPDAO І ЧОМУ ЦЕ МАТЕРІАЛЬНО

KelpDAO — це протокол ліквідного повторного залучення, побудований на Ethereum та EigenLayer. Користувачі депонують ETH, протокол маршрутує його через інфраструктуру повторного залучення EigenLayer для отримання додаткового доходу понад стандартні нагороди за стейкінг, і видає rsETH — торгівельний квиток, що представляє позицію з повторного залучення та накопичені нагороди. До квітня 2026 року rsETH перевищив $1 мільярдів у загальній заблокованій вартості і був інтегрований як забезпечення у більшості основних ринків кредитування та платформ доходу у DeFi. rsETH був активний у понад 20 блокчейн-мережах, включаючи Arbitrum, Base, Linea, Mantle, Blast і Scroll, використовуючи стандарт OFT LayerZero для переміщення між ланцюгами. Міст, який був знятий, тримав резерви, що підтримують кожен з цих обгорнутих rsETH у всіх розгортаннях Layer 2. Коли цей міст був порожнім, 18% усього обігу rsETH стало непідтримуваним одночасно у понад 20 ланцюгах.

ЯК ВІДБУВАЛАСЯ АТАКА: ТЕХНІЧНИЙ АНАЛІЗ

Атака не була зломом смарт-контракту. Кожна транзакція у мережі виглядала цілком валідною. Підписи були перевірені. Повідомлення були правильно сформовані. Експлойт був спрямований проти поза-ланцюгового шару інфраструктури — зокрема, мережі децентралізованих перевіряльників LayerZero, системи, яка підтверджує легітимність міжланцюгових повідомлень перед тим, як діяти на цільовому ланцюгу.

rsETH міст KelpDAO використовував конфігурацію 1-із-1 DVN. Це означало, що потрібно було лише одне установа — DVN від LayerZero Labs — для перевірки та затвердження міжланцюгових повідомлень. Без другого перевіряльника, без незалежного підтвердження, без резерву. Один перевіряльник. Одна точка відмови.

Група Lazarus, державна хакерська команда Північної Кореї, виявила цю слабкість і здійснила трьохетапну атаку інфраструктури. Спершу вони зламали два внутрішні RPC-ноді, що подавали ринкові дані до перевіряльника LayerZero, отруївши їх неправдивою інформацією. Потім вони запустили DDoS-атаку на резервні чисті ноди, змусивши систему перейти на вже зламану інфраструктуру. Третім кроком, коли перевіряльник працював цілком на отруєних нодах, вони вставили підроблене міжланцюгове повідомлення LayerZero з нонсом 308, яке повідомляло контракту мосту Ethereum, що на джерельному ланцюгу відбувся дійсний згоряння, що активувало випуск 116 500 rsETH на контрольований зловмисником гаманець. Весь цей процес використовував попередньо фінансовані гаманці через Tornado Cash приблизно за 10 годин до атаки, що підтверджує довгостроковий план, операцію рівня держави, а не випадковий злочин.

За кілька хвилин зловмисник депонув викрадені rsETH як заставу на Aave і позичив понад $236 мільйонів у WETH, використовуючи непідтримувані токени як заставу для реального кредиту. Вкрадені $292 мільйонів перетворилися на $236 мільйонів WETH ще до того, як більшість користувачів зрозуміли, що сталося.

ЯК 46-ХВИЛИННА РЕАКЦІЯ ВРЯТУВАЛА $100 МІЛЬЙОНІВ

Команда швидкого реагування KelpDAO виявила атаку і активувала аварійний мультиsig-паузер о 18:21 за UTC — рівно через 46 хвилин після початкового зливу. Загальний паузер протоколу зупинив депозити, зняття та сам rsETH на основній мережі та всіх L2. О 18:26 та 18:28 за UTC два додаткові спроби зливу з боку зловмисника, кожна з яких намагалася вивести ще по 40 000 rsETH приблизно на $100 мільйонів, були скасовані через заморожені контракти. 46-хвилинний період відповіді — це різниця між експлоїтом на $292 мільйонів і катастрофою на $492 мільйонів. Швидка реакція аварійної команди KelpDAO — єдина причина, чому шкода не стала більшою.

ЯКІСТЬ ПЕРЕДАЧІ, ЩО ПРОПЛИВЛА ЧЕРЕЗ DEFI

Збитки, що виникли, поширилися швидше, ніж будь-який аварійний паузер міг зупинити. Aave, найбільший протокол кредитування у DeFi з понад $20 мільярдами у заблокованій вартості, за кілька годин зупинив ринки rsETH на V3 і V4. Використання ETH на Aave раптово сягнуло 100%, оскільки користувачі намагалися зняти свої активи. Токен AAVE впав приблизно на 10-20%, оскільки трейдери оцінювали потенційний ризик непогашеного боргу. SparkLend і Fluid також зупинили свої ринки rsETH. Lido Finance припинив депозити у свій продукт earnETH через ризик rsETH. Ethena тимчасово зупинила свої LayerZero OFT-мости з Ethereum mainnet як запобіжний захід. Загальна TVL у DeFi знизилася з $99,5 мільярдів до $85,21 мільярдів за один день — знищення на $14 мільярдів у всій екосистемі через один злом на одному мості.

Аналіз інциденту Aave показав, що експлойт створив непідтримуване забезпечення, яке дозволило позичити приблизно $190 мільйонів, залишаючи протокол під загрозою потенційного непогашеного боргу між $123 мільйонами і $230 мільйонами залежно від того, як KelpDAO розподілить недостачу між власниками rsETH.

ПРИЗНАЧЕННЯ ГРУПИ LAZARUS

Це був не випадковий злом. LayerZero офіційно приписала атаку Lazarus Group — державній хакерській команді Північної Кореї, такій самій, що стояла за експлойтом $285 мільйонів Drift 1 квітня 2026 року, і за десятками попередніх крадіжок криптовалют на мільярди доларів за кілька років. Lazarus Group — найпотужніша і найскладніша у технічному плані операція з хакінгу криптовалют у світі, і їх участь у двох із трьох найбільших експлойтів DeFi 2026 року за 18 днів підтверджує систематичну, координовану кампанію проти інфраструктури DeFi на рівні інфраструктури, а не контрактів.

ЕКСТРЕМАЛЬНА ОПЕРАЦІЯ ARBITRUM

21 квітня 2026 року, через три дні після експлойту, Радник безпеки Arbitrum здійснив найзначніше екстрене втручання в історії Layer 2. 12-члена рада, що працює за допомогою мультиsig 9 з 12, конфіскувала 30 766 ETH з адреси зловмисника на Arbitrum One і перевела їх на заморожений проміжний гаманець. Переведення завершилося о 23:26 за східним часом 21 квітня. Ці кошти не можуть бути знову переміщені без офіційного голосування управління Arbitrum. Це втручання повернуло приблизно $71,15 мільйонів — близько 29% ETH, які зловмисник накопичив на Arbitrum. Решту 75 701 ETH, приблизно $175 мільйонів на Ethereum mainnet, вже було переміщено і проходило через Thorchain та інші інструменти приватності, поки не було застосовано замороження.

Це замороження викликало негайні дебати щодо децентралізації. Якщо рада з 12 осіб може заморожувати активи на Arbitrum, що це означає для гарантії безперешкодного володіння, яку обіцяє Layer 2? Підтримувачі назвали це захистом DeFi від державних злочинів. Критики — доказом, що Arbitrum у кінцевому підсумку є мультиsig-гаманцем із можливістю перевищувати контроль користувачів.

ВІДПОВІДЬ LayerZero проти KelpDAO

Після експлойту виник публічний конфлікт між LayerZero і KelpDAO щодо відповідальності. LayerZero опублікувала звіт, у якому стверджується, що KelpDAO обрала конфігурацію 1-із-1 DVN, незважаючи на явні рекомендації щодо впровадження резерву з кількома перевіряльниками, і оголосила, що негайно припинить підписувати повідомлення для будь-яких застосунків із одно-верифікаційною системою, змушуючи міграцію на всі інтеграції LayerZero.

KelpDAO відповіла, стверджуючи, що конфігурація 1-із-1 була стандартною для нових розгортань LayerZero, що документація і публічний код розгортання LayerZero підтримують односерверну перевірку, і що зламану інфраструктуру RPC-нодів і DVN-серверів повністю створювала і керувала LayerZero, а не Kelp. Дослідники з безпеки частково підтримали Kelp, зокрема відомий розробник banteg опублікував технічний огляд, що підтверджує, що стандартна конфігурація LayerZero — це односерверна перевірка у більшості ланцюгів.

Результатом є конфлікт без чіткої розв’язки. Обидві сторони обіцяють провести повні аналізи причин. Глибше питання — чи всі інші застосунки OFT з односерверною перевіркою, що зараз працюють на LayerZero, піддаються такій же атаці — залишається без відповіді.

ЩО ЦЕ ОЗНАЧАЄ ДЛЯ DEFI НА МАЙБУТНЄ

Злом KelpDAO — це не просто ще один випадок. Це подія, що визначає новий рівень, яка виявила структурний сліпий кут у всій міжланцюговій екосистемі DeFi. Атака належить до тієї ж історичної родини, що й провали Ronin і Nomad, де центральні контрольні точки перевірки ставали високовартісною ціллю. Але вона йде далі, оскільки контракти на ланцюгу ніколи не були зламані. Всі транзакції були валідними. Провал був у невидимій поза-ланцюговій інфраструктурі, яку DeFi вважало вирішеною проблемою багато років.

Уроки очевидні і негайні. Конфігурації з кількома перевіряльниками DVN тепер є обов’язковими для будь-якого мосту з значущою вартістю. Аудити конфігурацій, що перевіряють налаштування розгортання, а не лише код смарт-контрактів, мають стати стандартною практикою. Моніторинг міжланцюгових інваріантів, що постійно перевіряє відповідність токенів, випущених на цільових ланцюгах, і згорілих токенів на джерельних, — це новий мінімальний рівень безпеки мостів. І питання, як DeFi справляється з державними хакерськими операціями за ресурсами і терпінням національного уряду, поки що залишається без чіткої відповіді.

$292

ЯК АТАКА, ЩО ЗМІНИЛА DEFI НАВСІГДИ

У точний час 17:35 за універсальним часом 18 квітня 2026 року одне підроблене міжланцюгове повідомлення спричинило найбільшу у цьому році експлуатацію DeFi. Міст rsETH на базі LayerZero від KelpDAO був знятий з 116 500 rsETH приблизно $292 мільйонів усього за кілька хвилин. Жоден смарт-контракт не був зламаний. Жоден код Solidity не був використаний. Вся атака відбулася у невидимому шарі між блокчейнами, у поза-ланцюговій системі перевірки, на яку DeFi тихо покладався, не усвідомлюючи її вразливості. Коли через 24 години ситуація стабілізувалася, загальна заблокована вартість у DeFi знизилася з $99,5 мільярдів до $85,21 мільярдів — знищення цінності на $14 мільярд через один експлойт. Це оновлення щодо атаки rsETH, яке кожен учасник DeFi має повністю зрозуміти.

ЩО ТАКЕ KELPDAO І ЧОМУ ЦЕ МАТЕРІАЛЬНО

KelpDAO — це протокол ліквідного повторного залучення, побудований на Ethereum та EigenLayer. Користувачі депонують ETH, протокол маршрутує його через інфраструктуру повторного залучення EigenLayer для отримання додаткового доходу понад стандартні нагороди за стейкінг, і видає rsETH — торгівельний квиток, що представляє позицію з повторного залучення та накопичені нагороди. До квітня 2026 року rsETH перевищив $1 мільярдів у загальній заблокованій вартості і був інтегрований як забезпечення у більшості основних ринків кредитування та платформ доходу у DeFi. rsETH був активний у понад 20 блокчейн-мережах, включаючи Arbitrum, Base, Linea, Mantle, Blast і Scroll, використовуючи стандарт OFT LayerZero для переміщення між ланцюгами. Міст, який був знятий, тримав резерви, що підтримують кожен з цих обгорнутих rsETH у всіх розгортаннях Layer 2. Коли цей міст був порожнім, 18% усього обігу rsETH стало непідтримуваним одночасно у понад 20 ланцюгах.

ЯК ВІДБУВАЛАСЯ АТАКА: ТЕХНІЧНИЙ АНАЛІЗ

Атака не була зломом смарт-контракту. Кожна транзакція у мережі виглядала цілком валідною. Підписи були перевірені. Повідомлення були правильно сформовані. Експлойт був спрямований проти поза-ланцюгового шару інфраструктури — зокрема, мережі децентралізованих перевіряльників LayerZero, системи, яка підтверджує легітимність міжланцюгових повідомлень перед тим, як діяти на цільовому ланцюгу.

rsETH міст KelpDAO використовував конфігурацію 1-із-1 DVN. Це означало, що потрібно було лише одне установа — DVN від LayerZero Labs — для перевірки та затвердження міжланцюгових повідомлень. Без другого перевіряльника, без незалежного підтвердження, без резерву. Один перевіряльник. Одна точка відмови.

Група Lazarus, державна хакерська команда Північної Кореї, виявила цю слабкість і здійснила трьохетапну атаку інфраструктури. Спершу вони зламали два внутрішні RPC-ноді, що подавали ринкові дані до перевіряльника LayerZero, отруївши їх неправдивою інформацією. Потім вони запустили DDoS-атаку на резервні чисті ноди, змусивши систему перейти на вже зламану інфраструктуру. Третім кроком, коли перевіряльник працював цілком на отруєних нодах, вони вставили підроблене міжланцюгове повідомлення LayerZero з нонсом 308, яке повідомляло контракту мосту Ethereum, що на джерельному ланцюгу відбувся дійсний згоряння, що активувало випуск 116 500 rsETH на контрольований зловмисником гаманець. Весь цей процес використовував попередньо фінансовані гаманці через Tornado Cash приблизно за 10 годин до атаки, що підтверджує довгостроковий план, операцію рівня держави, а не випадковий злочин.

За кілька хвилин зловмисник депонув викрадені rsETH як заставу на Aave і позичив понад $236 мільйонів у WETH, використовуючи непідтримувані токени як заставу для реального кредиту. Вкрадені $292 мільйонів перетворилися на $236 мільйонів WETH ще до того, як більшість користувачів зрозуміли, що сталося.

ЯК 46-ХВИЛИННА РЕАКЦІЯ ВРЯТУВАЛА $100 МІЛЬЙОНІВ

Команда швидкого реагування KelpDAO виявила атаку і активувала аварійний мультиsig-паузер о 18:21 за UTC — рівно через 46 хвилин після початкового зливу. Загальний паузер протоколу зупинив депозити, зняття та сам rsETH на основній мережі та всіх L2. О 18:26 та 18:28 за UTC два додаткові спроби зливу з боку зловмисника, кожна з яких намагалася вивести ще по 40 000 rsETH приблизно на $100 мільйонів, були скасовані через заморожені контракти. 46-хвилинний період відповіді — це різниця між експлоїтом на $292 мільйонів і катастрофою на $492 мільйонів. Швидка реакція аварійної команди KelpDAO — єдина причина, чому шкода не стала більшою.

ЯКІСТЬ ПЕРЕДАЧІ, ЩО ПРОПЛИВЛА ЧЕРЕЗ DEFI

Збитки, що виникли, поширилися швидше, ніж будь-який аварійний паузер міг зупинити. Aave, найбільший протокол кредитування у DeFi з понад $20 мільярдами у заблокованій вартості, за кілька годин зупинив ринки rsETH на V3 і V4. Використання ETH на Aave раптово сягнуло 100%, оскільки користувачі намагалися зняти свої активи. Токен AAVE впав приблизно на 10-20%, оскільки трейдери оцінювали потенційний ризик непогашеного боргу. SparkLend і Fluid також зупинили свої ринки rsETH. Lido Finance припинив депозити у свій продукт earnETH через ризик rsETH. Ethena тимчасово зупинила свої LayerZero OFT-мости з Ethereum mainnet як запобіжний захід. Загальна TVL у DeFi знизилася з $99,5 мільярдів до $85,21 мільярдів за один день — знищення на $14 мільярдів у всій екосистемі через один злом на одному мості.

Аналіз інциденту Aave показав, що експлойт створив непідтримуване забезпечення, яке дозволило позичити приблизно $190 мільйонів, залишаючи протокол під загрозою потенційного непогашеного боргу між $123 мільйонами і $230 мільйонами залежно від того, як KelpDAO розподілить недостачу між власниками rsETH.

ПРИЗНАЧЕННЯ ГРУПИ LAZARUS

Це був не випадковий злом. LayerZero офіційно приписала атаку Lazarus Group — державній хакерській команді Північної Кореї, такій самій, що стояла за експлойтом $285 мільйонів Drift 1 квітня 2026 року, і за десятками попередніх крадіжок криптовалют на мільярди доларів за кілька років. Lazarus Group — найпотужніша і найскладніша у технічному плані операція з хакінгу криптовалют у світі, і їх участь у двох із трьох найбільших експлойтів DeFi 2026 року за 18 днів підтверджує систематичну, координовану кампанію проти інфраструктури DeFi на рівні інфраструктури, а не контрактів.

ЕКСТРЕМАЛЬНА ОПЕРАЦІЯ ARBITRUM

21 квітня 2026 року, через три дні після експлойту, Радник безпеки Arbitrum здійснив найзначніше екстрене втручання в історії Layer 2. 12-члена рада, що працює за допомогою мультиsig 9 з 12, конфіскувала 30 766 ETH з адреси зловмисника на Arbitrum One і перевела їх на заморожений проміжний гаманець. Переведення завершилося о 23:26 за східним часом 21 квітня. Ці кошти не можуть бути знову переміщені без офіційного голосування управління Arbitrum. Це втручання повернуло приблизно $71,15 мільйонів — близько 29% ETH, які зловмисник накопичив на Arbitrum. Решту 75 701 ETH, приблизно $175 мільйонів на Ethereum mainnet, вже було переміщено і проходило через Thorchain та інші інструменти приватності, поки не було застосовано замороження.

Це замороження викликало негайні дебати щодо децентралізації. Якщо рада з 12 осіб може заморожувати активи на Arbitrum, що це означає для гарантії безперешкодного володіння, яку обіцяє Layer 2? Підтримувачі назвали це захистом DeFi від державних злочинів. Критики — доказом, що Arbitrum у кінцевому підсумку є мультиsig-гаманцем із можливістю перевищувати контроль користувачів.

ВІДПОВІДЬ LayerZero проти KelpDAO

Після експлойту виник публічний конфлікт між LayerZero і KelpDAO щодо відповідальності. LayerZero опублікувала звіт, у якому стверджується, що KelpDAO обрала конфігурацію 1-із-1 DVN, незважаючи на явні рекомендації щодо впровадження резерву з кількома перевіряльниками, і оголосила, що негайно припинить підписувати повідомлення для будь-яких застосунків із одно-верифікаційною системою, змушуючи міграцію на всі інтеграції LayerZero.

KelpDAO відповіла, стверджуючи, що конфігурація 1-із-1 була стандартною для нових розгортань LayerZero, що документація і публічний код розгортання LayerZero підтримують односерверну перевірку, і що зламану інфраструктуру RPC-нодів і DVN-серверів повністю створювала і керувала LayerZero, а не Kelp. Дослідники з безпеки частково підтримали Kelp, зокрема відомий розробник banteg опублікував технічний огляд, що підтверджує, що стандартна конфігурація LayerZero — це односерверна перевірка у більшості ланцюгів.

Результатом є конфлікт без чіткої розв’язки. Обидві сторони обіцяють провести повні аналізи причин. Глибше питання — чи всі інші застосунки OFT з односерверною перевіркою, що зараз працюють на LayerZero, піддаються такій же атаці — залишається без відповіді.

ЩО ЦЕ ОЗНАЧАЄ ДЛЯ DEFI НА МАЙБУТНЄ

Злом KelpDAO — це не просто ще один випадок. Це подія, що визначає новий рівень, яка виявила структурний сліпий кут у всій міжланцюговій екосистемі DeFi. Атака належить до тієї ж історичної родини, що й провали Ronin і Nomad, де центральні контрольні точки перевірки ставали високовартісною ціллю. Але вона йде далі, оскільки контракти на ланцюгу ніколи не були зламані. Всі транзакції були валідними. Провал був у невидимій поза-ланцюговій інфраструктурі, яку DeFi вважало вирішеною проблемою багато років.

Уроки очевидні і негайні. Конфігурації з кількома перевіряльниками DVN тепер є обов’язковими для будь-якого мосту з значущою вартістю. Аудити конфігурацій, що перевіряють налаштування розгортання, а не лише код смарт-контрактів, мають стати стандартною практикою. Моніторинг міжланцюгових інваріантів, що постійно перевіряє відповідність токенів, випущених на цільових ланцюгах, і згорілих токенів на джерельних, — це новий мінімальний рівень безпеки мостів. І питання, як DeFi справляється з державними хакерськими операціями за ресурсами і терпінням національного уряду, поки що залишається без чіткої відповіді.

$292