Як функціонує Pi Network

На відміну від класичних блокчейнів, які значною мірою залежать від конкуренції за хеш-потужності та інвестицій у обладнання, ця модель відповідає на високі бар’єри, що часто унеможливлюють участь звичайних користувачів.

Аналіз Pi Network з огляду на структуру системи, механізм консенсусу, розподіл ролей і логіку безпеки допомагає зрозуміти її функціонування та принципові відмінності від основних блокчейн-підходів.

Що потрібно знати перед вивченням механізму Pi Network

Щоб зрозуміти, як працює Pi Network , слід насамперед усвідомити, що її не було спроєктовано як «повністю децентралізовану з самого початку».

Більшість публічних блокчейнів на старті наголошують на відкритому доступі, конкуренції за хеш-потужності та стійкості до цензури. Pi Network обрала іншу стратегію: спочатку знизила бар’єри для участі, щоб швидко збільшити кількість користувачів, а потім поступово впроваджувала повноцінну блокчейн-структуру. Відповідно, у системному дизайні чітко простежується етапна стратегія розвитку.

У цій моделі окремі механізми на початкових етапах більше орієнтовані на координоване управління, а не повну автономію. Це не суперечить меті децентралізації, а є компромісом між витратами на запуск мережі, навчанням користувачів і технічною складністю.

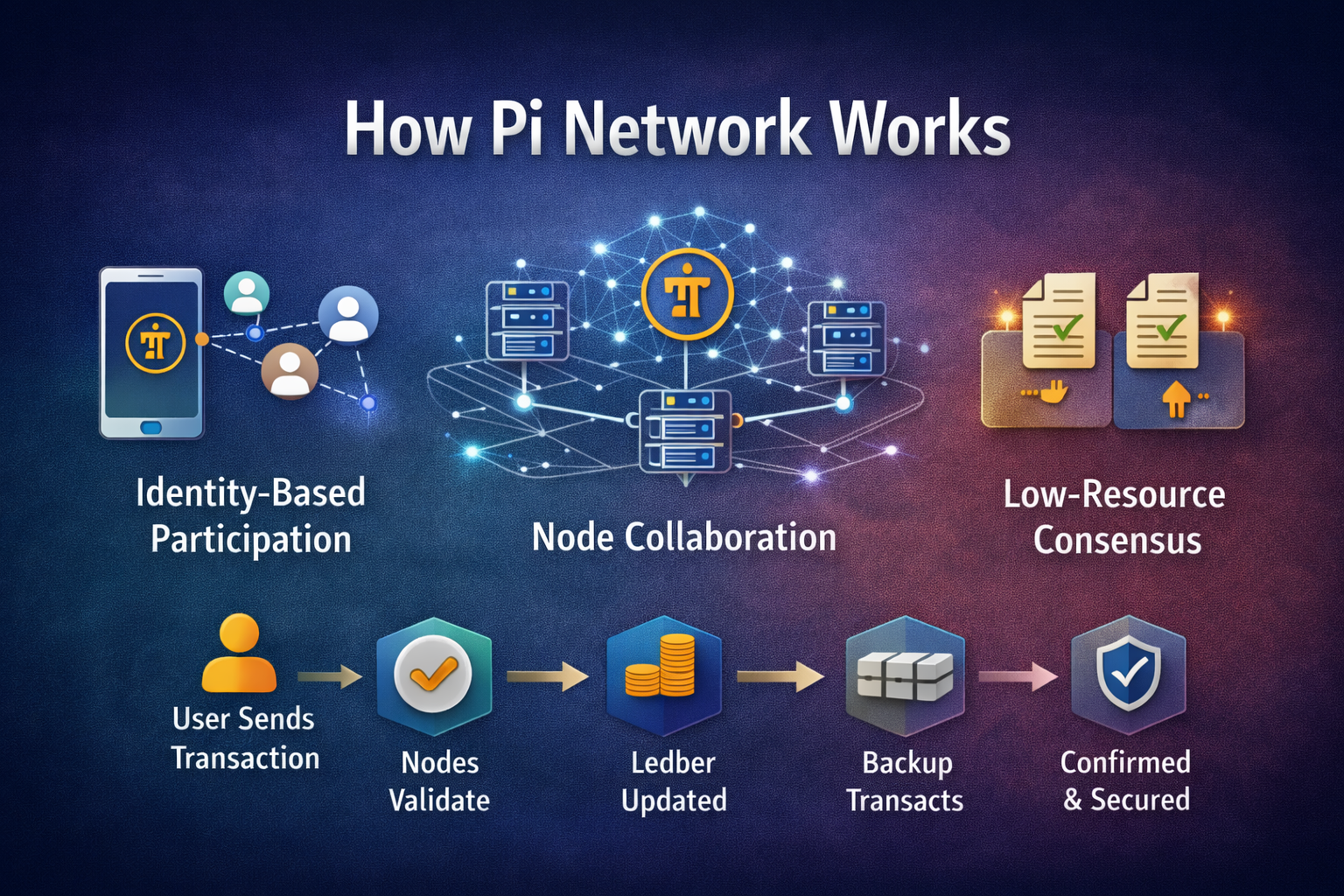

Загальна операційна структура та архітектура системи Pi Network

З архітектурної точки зору Pi Network не є блокчейн-системою одного шару. Вона працює через декілька функціональних рівнів, що взаємодіють між собою.

Рівень взаємодії з користувачем: Реалізований передусім через мобільний застосунок, цей рівень відповідає за прив’язку ідентичності, відстеження участі та базові операції. Основна увага тут приділяється зручності та низькому технічному порогу.

Координаційний мережевий рівень: Поєднує користувачів, вузли та протокольні правила, забезпечуючи послідовне врахування дій і їх інтеграцію в логіку системи.

Блокчейн і мережа вузлів: Відповідає за ведення реєстру, підтвердження транзакцій і підтримку узгодженості стану.

Така багаторівнева архітектура дозволяє Pi Network виконувати основні функції ще до повного становлення користувацької бази, а також залишає простір для подальшої еволюції системи.

Як формується механізм консенсусу Pi Network

Pi Network застосовує «Stellar Consensus Protocol (SCP)» як механізм консенсусу. SCP був розроблений професором Стенфордського університету Девідом Мазьєрсом для підвищення швидкості обробки транзакцій із забезпеченням безпеки. На відміну від proof-of-work (PoW) або proof-of-stake (PoS) у Bitcoin чи Ethereum, SCP дозволяє вузлам досягати консенсусу без значних обчислювальних ресурсів.

У Pi Network SCP реалізовано через створення «Кіл безпеки» — довірчих мереж, які формуються користувачами, де кожен додає до свого кола перевірених осіб. Ці перехресні кола разом формують довірчу основу всієї мережі, забезпечуючи автентичність і безпеку транзакцій.

Модель консенсусу Pi Network не базується на обчислювальній роботі. Вона побудована на верифікації ідентичності, довірчих зв’язках і співпраці вузлів. Система підкреслює унікальність учасників і довгостроковий облік їхньої поведінки, використовуючи довірчі мережі для зниження ризику атак Sybil. На цій основі вузли спільно підтверджують транзакції та підтримують реєстр.

У своїй основі цей підхід замінює «ресурсоспоживання» на «соціальні зв’язки та стабільність поведінки», істотно знижуючи енергетичні витрати.

Попри переваги Pi Network у сфері енергоефективності та масштабованості, це водночас підвищує вимоги до механізмів верифікації ідентичності й управління вузлами.

Як працює механізм мобільного майнінгу PI у системі

Процес майнінгу в Pi Network суттєво відрізняється від класичного майнінгу криптовалют. Користувачам не потрібно купувати дороге обладнання чи споживати багато електроенергії. Участь передбачає такі етапи:

Щоденна активація: Кожні 24 години користувач відкриває застосунок Pi Network і натискає кнопку майнінгу для підтвердження активності. Цей процес майже не використовує ресурси й не впливає на заряд акумулятора телефону.

Формування Кола безпеки: Ставши Піонером, користувач може перейти до Контриб’ютора, додавши до Кола безпеки перевірених друзів чи членів родини. У кожному колі має бути щонайменше три-п’ять учасників, що підвищує безпеку мережі.

Запрошення нових користувачів: У ролі Амбасадора користувач може ділитися кодами запрошення для залучення нових учасників у Pi Network. Коли новий користувач реєструється і починає майнінг, запрошувач отримує додаткові винагороди.

З операційної точки зору цей механізм є «доказом участі», а не «доказом безпеки». Він є ключовим елементом стратегії «холодного старту» Pi Network.

Розподіл ролей і співпраця в Pi Network

Pi Network ґрунтується на співпраці різних учасників, а не на централізованому контролі. В екосистемі учасників поділено на чотири ролі:

Піонер: Базова роль. Піонери щодня натискають кнопку «майнити» на мобільному пристрої, підтверджуючи активність. Вони складають основну масу учасників, і саме їхня активність впливає на емісію токенів Pi.

Контриб’ютор: Ставши Піонером, користувач може перейти до Контриб’ютора, сформувавши Колo безпеки та додавши перевірених учасників, посилюючи безпеку мережі.

Амбасадор: Амбасадори займаються просуванням Pi Network і запрошенням нових користувачів. Коли хтось приєднується за реферальним кодом Амбасадора та починає майнінг, Амбасадор отримує винагороду.

Вузол: Вузли — це користувачі, які запускають програмне забезпечення вузла Pi Network на своїх комп’ютерах. Вони підтверджують транзакції, підтримують цілісність блокчейну та взаємодіють із мобільним застосунком.

Усі чотири ролі разом підтримують і розвивають екосистему Pi Network. Такий розподіл обов’язків забезпечує відкриту участь і поступове залучення спеціалізованих функцій для підтримки довгострокової роботи.

Як забезпечується підтвердження транзакцій, ведення реєстру та безпека мережі

На рівні обробки транзакцій Pi Network спирається на співпрацю вузлів для підтвердження транзакцій та оновлення реєстру.

Транзакції мають бути підтверджені вузлами перед записом, а узгодженість реєстру підтримується правилами консенсусу та комунікацією між вузлами. Безпека мережі більше залежить від верифікації ідентичності, розподілу вузлів і дотримання правил, ніж від обчислювальних бар’єрів.

Ця структура є більш ресурсоощадною, але водночас потребує достатньої децентралізації вузлів і ефективного виконання правил для зниження ризиків централізації.

Операційні виклики для Pi Network

З позиції структури основні виклики Pi Network полягають в управлінні перехідними етапами.

Із розширенням бази користувачів система має посилювати децентралізацію вузлів і підвищувати стійкість до атак, що становить значні технічні труднощі.

Крім того, перехід від координованого управління до повністю автономної мережі підвищує вимоги до механізмів управління, оновлення протоколу та стабільності консенсусу.

Ці виклики не є унікальними для Pi Network. Вони характерні для криптомереж, що обирають стратегію «спочатку користувачі, повна реалізація на блокчейні згодом».

Висновок

Операційний дизайн Pi Network відображає орієнтацію на користувача з поступовим розширенням блокчейн-функціональності.

Завдяки багаторівневій архітектурі, некласичному консенсусу та поведінковим стимулам система прагне поєднати низькі бар’єри входу із безпекою мережі.

Структурний підхід до аналізу Pi Network дозволяє вийти за межі спрощених порівнянь і сформувати більш раціональне бачення її позиціонування та траєкторії розвитку.

Пов’язані статті

Оптимальні сценарії застосування та торгові стратегії для Розумного кредитного плеча

Які ризики пов’язані з Розумним кредитним плечем?

Falcon Finance проти Ethena: ґрунтовне порівняння ландшафту синтетичних стейблкоїнів

Токеноміка ADA: структура пропозиції, стимули та варіанти використання

Токеноміка Falcon Finance: пояснення механізму захоплення вартості FF