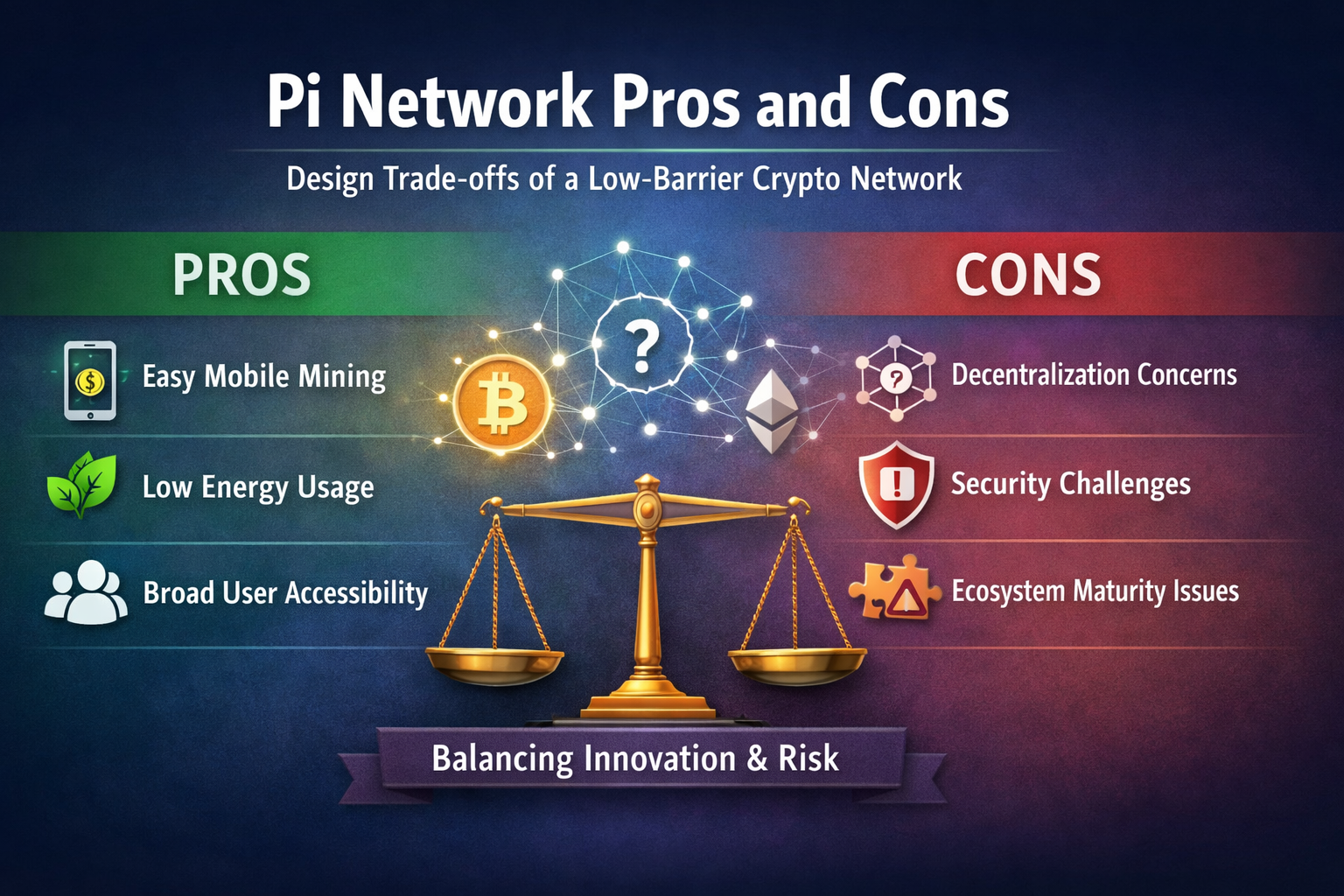

Переваги та недоліки Pi Network: компроміси у проєктуванні криптомережі з низьким бар’єром входу

Суперечки довкола Pi Network не зводяться до простого визначення її як позитивної чи негативної. Вони відображають різні компроміси у цілях дизайну та шляхах розвитку криптомереж. Аналіз сильних і слабких сторін Pi Network дозволяє розглядати її у ширшому контексті криптоіндустрії, а не оцінювати лише за стандартами традиційних майнінгових мереж.

Первинні наміри дизайну Pi Network

Pi Network виникла як результат переосмислення структури участі у перших криптомережах.

У proof-of-work (PoW) мережах, як-от Bitcoin, майнінг поступово став спеціалізованою та капіталомісткою діяльністю. Зростання обчислювальної потужності та енергоспоживання скорочувало можливості для звичайних користувачів у блокчейн-мережах.

Pi Network не створювалась для повторення моделі конкуренції за хеш-потужність. Вона прагне відповісти на кілька ключових питань:

Як залучити більше нетехнічних користувачів до криптомереж?

Як забезпечити роботу мережі без енергомісткого обладнання?

Як швидко масштабувати мережу на початкових етапах?

Тому у дизайні Pi Network пріоритет надається участі, зручності та швидкості розширення мережі, а не максимальній децентралізації з першого дня.

Основні переваги Pi Network

Значно нижчі бар'єри для участі

Для участі у Pi Network не потрібно запускати складні вузли чи налаштовувати професійне майнінгове обладнання.

Користувачі взаємодіють переважно через періодичні дії на мобільному пристрої, що є нетиповим для криптоіндустрії.

Низький поріг входу не означає низький рівень технічної складності. Це свідомий дизайнерський вибір для ширшої аудиторії, що розширює пул потенційних учасників.

Більш кероване споживання ресурсів

На відміну від мереж, де постійна обчислювальна конкуренція є обов'язковою, Pi Network не потребує безперервної високої інтенсивності обробки даних. Це знижує залежність від енергії та спеціалізованого обладнання, а також зменшує приховані витрати на участь.

Акцент на ідентичності та соціальних зв'язках

Pi Network впроваджує поняття "кола довіри", інтегруючи соціальні взаємозв'язки у безпеку мережі та розподіл стимулів. Такий підхід суттєво відрізняється від анонімних моделей безпеки, заснованих на хеш-потужності.

Низький когнітивний бар'єр для користувачів

Логіка участі досить інтуїтивна, що допомагає новим користувачам зрозуміти принципи роботи криптомережі. Це є помітною перевагою для освіти та впровадження.

Основні суперечки та обмеження Pi Network

Децентралізація все ще триває

На ранніх етапах Pi Network значною мірою покладалася на основну команду та структуру вузлів. Тому її часто порівнюють із зрілими мережами, такими як Bitcoin, щодо рівня децентралізації.

Однак такі порівняння часто не враховують різницю у стадії розвитку та цілях дизайну.

Модель безпеки потребує довгострокової перевірки

Зменшення залежності від конкуренції за хеш-потужність знижує споживання ресурсів, але вимагає інших механізмів для забезпечення безпеки мережі.

Моделі на основі ідентичності та соціальних взаємозв'язків теоретично можуть бути вразливими до маніпуляцій або концентрованого впливу. Їх реальна стійкість до атак може бути оцінена лише в процесі тривалої експлуатації.

Стійкість стимулюючих механізмів

Коли витрати на участь низькі, а кількість користувачів стрімко зростає, підтримка ефективної структури стимулів стає структурним викликом, який Pi Network має постійно вирішувати.

Pi Network vs інші криптомережі: порівняльний огляд

Порівнюючи Pi Network з іншими основними криптомережами, слід пам'ятати: різні мережі створюються для вирішення різних завдань, тому стандарти оцінки не мають бути однаковими.

Відмінності у цільових завданнях дизайну

Bitcoin спрямований на створення високобезпечної, стійкої до цензури системи передачі цінностей. Його головні пріоритети — безпека та децентралізація.

Ethereum акцентує на універсальних обчисленнях і функціях смарт-контрактів, балансуючи між безпекою, продуктивністю та масштабованістю.

На відміну від них, Pi Network орієнтується на широку участь і швидке розширення мережі, прагнучи зробити криптомережі доступними для ширшої спільноти, а не лише технічних фахівців.

Механізми безпеки та структури витрат

Bitcoin підвищує вартість атак через конкуренцію за хеш-потужність, що супроводжується високим енергоспоживанням.

Pi Network більше покладається на інституційний дизайн, системи ідентичності та правила мережі для підтримки порядку, а витрати проявляються у складності управління, а не у споживанні електроенергії.

Шляхи до децентралізації

У Bitcoin децентралізація виникла органічно, коли вузли та майнери розподілилися по світу.

У Pi Network децентралізація більше залежить від поетапного планування та коригування структури вузлів, що відображає дизайнерський підхід до еволюції мережі.

Порівняльна характеристика на структурному рівні

| Вимір | Pi Network | Bitcoin |

| Основна мета | Широка участь і доступність | Безпека та стійкість до цензури |

| Бар'єр для участі | Низький | Високий |

| Модель безпеки | Механізми та підтримка на основі ідентичності | Конкуренція за хеш-потужність |

| Енергоспоживання | Відносно низьке | Відносно високе |

| Шлях до децентралізації | Плановий розвиток плюс поступова еволюція | Органічна конкуренція та формування |

Відмінності між Pi та Bitcoin не є простою ієрархією переваг чи недоліків. Вони відображають різні відповіді на питання, для кого призначена криптомережа.

Оцінка Pi Network з точки зору безпеки та децентралізації

У дизайні блокчейн-систем складно одночасно максимізувати безпеку, децентралізацію та ефективність.

Підхід Pi Network більше орієнтований на ефективність та широту участі. Це означає:

Безпека забезпечується переважно через інституційний дизайн та правила мережі.

Децентралізація поступово зростає у процесі розвитку мережі.

Стабільність мережі залежить від довгострокових управлінських можливостей.

Така структура більше підходить для поступового розвитку, а не миттєвої реалізації.

Виклики з точки зору розвитку екосистеми

Масштаб користувачів не гарантує автоматичного формування зрілої екосистеми.

На рівні екосистеми Pi Network має вирішити такі питання:

Реальний попит на практичні сценарії застосування

Готовність розробників до участі та зрілість інструментів

Прозорість та передбачуваність правил мережі

Розвиток екосистеми часто відстає від зростання кількості користувачів, а її ефективність стає помітною лише з часом.

Як раціонально оцінити переваги та недоліки Pi Network

Збалансована оцінка потребує розміщення Pi Network у відповідному порівняльному контексті.

Вона не є заміною Bitcoin, а експериментальною криптомережею, орієнтованою на ширшу аудиторію.

Її сильні та слабкі сторони випливають із тієї ж базової логіки дизайну, а не із окремих обставин.

Висновок

Дизайн Pi Network з низьким порогом входу розширює межі участі у криптомережах, але водночас породжує дискусії щодо безпеки, децентралізації та зрілості екосистеми.

Розуміння цих компромісів дозволяє розглядати Pi Network у ширшому контексті криптосистем з позиції структурного дизайну, а не оцінювати за одним стандартом.

FAQ

Q1: Чи є Pi Network повністю децентралізованою? Рівень децентралізації ще розвивається і залежить від еволюції структури мережі та розподілу вузлів.

Q2: Як забезпечується безпека Pi Network? Модель безпеки базується на системах ідентичності та інституційних механізмах, а не на конкуренції хеш-потужностей, і її ефективність потребує довгострокової перевірки.

Q3: Яка основна інновація Pi Network? Головна інновація полягає у розширенні користувацької бази криптомереж через модель участі з низьким порогом входу.

Пов’язані статті

Які ризики пов’язані з Розумним кредитним плечем?

Оптимальні сценарії застосування та торгові стратегії для Розумного кредитного плеча

Токеноміка ADA: структура пропозиції, стимули та варіанти використання

Morpho та Aave: технічне порівняння механізмів і структур DeFi-протоколів кредитування

Falcon Finance проти Ethena: ґрунтовне порівняння ландшафту синтетичних стейблкоїнів