O que é a Zama? Guia abrangente sobre a plataforma de computação de privacidade baseada em encriptação homomórfica

Com o avanço da Web3, da inteligência artificial e da computação em nuvem, o valor dos dados continua a crescer, mas o risco de fuga de privacidade associado também se tornou mais evidente. Seja em transações públicas em blockchain ou no processamento centralizado de dados na computação em nuvem tradicional, ambos enfrentam a questão fundamental: “sempre que os dados são utilizados, têm de ser descodificados”.

A Fully Homomorphic Encryption (FHE) é reconhecida como uma tecnologia essencial para ultrapassar este desafio, e a Zama é uma das plataformas de referência atualmente a impulsionar a FHE da teoria para a engenharia e comercialização. Este artigo faz uma análise sistemática da base tecnológica da Zama, do seu sistema de produtos, dos cenários de aplicação e das perspetivas de evolução futura.

O que é a ZAMA?

A Zama é uma plataforma de computação de privacidade baseada na Fully Homomorphic Encryption (FHE), com o objetivo de permitir cálculos e execução de programas sem expor quaisquer dados originais. Ou seja, a Zama permite aos programadores realizar operações sobre dados que permanecem cifrados em permanência, sem revelar informação em texto simples em momento algum.

Fonte da imagem: Zama

Ao contrário das soluções de privacidade tradicionais, que dependem de controlo de acesso ou de Trusted Execution Environments (TEE), a Zama segue uma abordagem exclusivamente criptográfica, cuja segurança não depende de hardware nem de pressupostos de confiança centralizada. Esta caraterística confere-lhe vantagens únicas em áreas como blockchain, finanças, verificação de identidade e machine learning preservando a privacidade.

Missão e percurso de desenvolvimento da Zama

A missão central da Zama é tornar a computação de privacidade uma capacidade padrão, e não um complemento opcional. A equipa acredita que, enquanto for necessário descodificar dados durante o processamento, os problemas de privacidade não poderão ser resolvidos de raiz.

No seu percurso de desenvolvimento, a Zama optou por uma abordagem “lenta mas sólida”: começou por se focar na engenharia e otimização do desempenho da FHE, depois construiu progressivamente toolchains e ambientes de runtime orientados para programadores, e só então expandiu para os domínios da blockchain e das aplicações descentralizadas.

Nos últimos anos, à medida que as exigências de conformidade em matéria de privacidade aumentaram e a procura na Web3 por “cálculo verificável mas opaco” cresceu, a estratégia tecnológica da Zama tem vindo a captar o interesse do capital e das comunidades de programadores. O seu avanço na aplicação prática da FHE é considerado um marco relevante para o setor.

Análise do núcleo tecnológico da Zama: Homomorphic Encryption

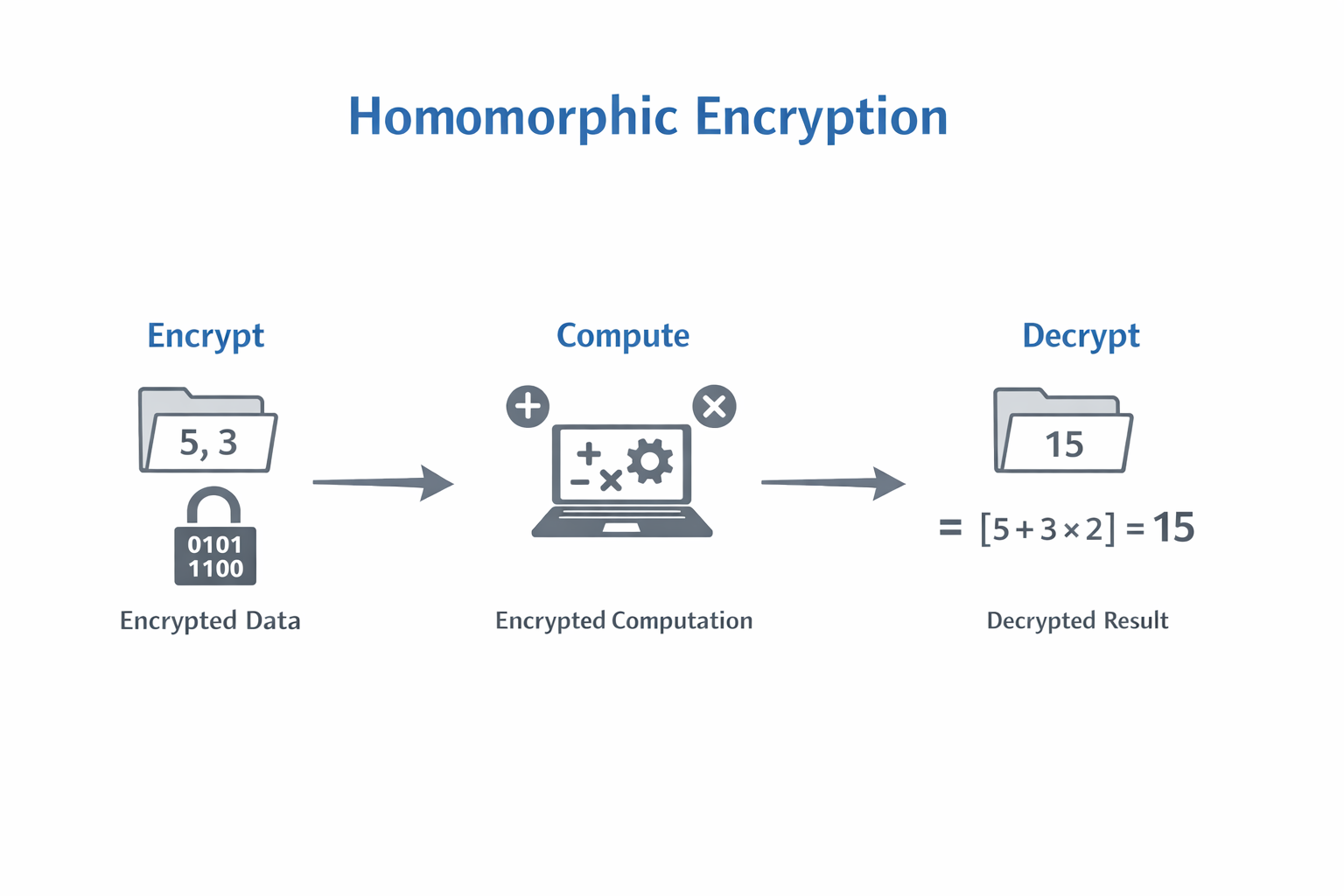

A Homomorphic Encryption é um método de cifragem que permite realizar cálculos diretamente sobre dados cifrados, enquanto a Fully Homomorphic Encryption (FHE) permite operações de complexidade arbitrária, incluindo adição, multiplicação e operações lógicas.

Nos sistemas tradicionais, o processo de computação segue geralmente: cifragem → descifragem → cálculo → recifragem

No modelo FHE, o processo passa a ser: cifragem → cálculo sobre dados cifrados → saída cifrada

A inovação da Zama consiste em transformar algoritmos FHE, outrora de custos computacionais muito elevados e restritos ao meio académico, em sistemas de engenharia escaláveis e implementáveis. Através de camadas de compilador, runtime e SDK, o desempenho é otimizado para servir aplicações concretas.

Produtos e ferramentas de desenvolvimento da Zama (SDKs open source e runtime)

A Zama não disponibiliza apenas bibliotecas criptográficas de base, mas desenvolve um sistema de produtos completo orientado para programadores:

- Concrete / Concrete ML: para inferência sobre dados cifrados, especialmente em machine learning preservando a privacidade

- FHEVM: permite executar smart contracts baseados em FHE em ambientes blockchain, mantendo estado e inputs cifrados

- SDKs e toolchains para programadores: permitem criar aplicações de computação de privacidade sem necessidade de conhecimentos aprofundados de criptografia

Todas estas ferramentas seguem uma estratégia open source como princípio central, reduzindo barreiras à adoção da FHE e facilitando auditorias de segurança e colaboração comunitária.

Casos de utilização e exemplos práticos de aplicação da Zama

A tecnologia da Zama é aplicável a múltiplos setores com requisitos de privacidade muito elevados:

- Smart contracts de privacidade: ocultação de informação sensível, como montantes de transação e votos em DeFi ou governança on-chain

- Cálculo financeiro confidencial: execução de modelos de controlo de risco e avaliação de crédito sem expor dados dos utilizadores

- Verificação de identidade preservando a privacidade: prova de que “certas condições são cumpridas” sem revelar dados de identidade específicos

- Inferência de machine learning preservando a privacidade: execução de inferência de modelos sobre dados cifrados em áreas como saúde e seguros

A caraterística comum destas aplicações é que os dados são altamente valiosos, mas não devem ser visíveis para nenhum nó de computação.

Como integrar a Zama: primeiros passos e guia de integração para programadores

Para programadores, a integração com a Zama inclui geralmente os seguintes passos:

- Escolher as ferramentas Zama adequadas (como Concrete ML ou FHEVM)

- Utilizar SDKs para compilar a lógica de negócio em formato executável FHE

- Implementar o runtime ou integrá-lo num ambiente blockchain

- Ajustar parâmetros de desempenho e segurança

A Zama foi concebida para ser o mais compatível possível com fluxos de trabalho de desenvolvimento já existentes, permitindo que tanto programadores Web2 como Web3 iniciem a adoção com custos reduzidos.

Ecossistema e colaboração: parcerias empresariais, instituições de investigação e projetos comunitários

A construção do ecossistema da Zama foca-se em três eixos: aplicações empresariais de computação de privacidade, colaboração académica e envolvimento da comunidade de programadores.

No domínio da investigação, a Zama colabora continuamente com equipas de criptografia e ciência computacional para impulsionar a otimização da Fully Homomorphic Encryption (FHE) em termos de eficiência algorítmica, implementação de engenharia e parâmetros de segurança, acelerando a transição da investigação de ponta para aplicações reais.

Em termos de colaboração empresarial, a Zama atua em cenários com elevados requisitos de confidencialidade de dados, como finanças, análise de dados e machine learning preservando a privacidade. A validação em ambientes de negócio reais permite aferir a viabilidade da FHE em desempenho, estabilidade e escalabilidade, promovendo a transição da computação de privacidade do conceito à aplicação em larga escala.

Simultaneamente, a Zama dinamiza o ecossistema de programadores com o open source como base, atraindo profissionais para a exploração e otimização de aplicações de homomorphic encryption através de SDKs, exemplos de código e toolchains, estabelecendo uma comunidade técnica em torno da computação de privacidade.

Privacidade, segurança e conformidade: como garante a Zama a segurança dos dados?

O modelo de segurança da Zama assenta em pressupostos criptográficos rigorosos, e não em hardware de confiança ou servidores centralizados. Isto implica:

- Os dados nunca são apresentados em texto simples em nenhuma fase

- Mesmo que os nós de computação sejam atacados, não é possível aceder aos dados originais

- Contribui para o cumprimento do princípio da minimização de dados exigido por regulamentos de privacidade como o RGPD

Esta arquitetura confere à Zama potencial a longo prazo em setores com exigências de conformidade elevadas.

Principais diferenças entre a ZAMA e outros projetos de computação de privacidade

| Dimensão | ZAMA (FHE Homomorphic Encryption) | ZK (Zero Knowledge Proofs) | TEE (Trusted Execution Environment) | MPC (Multi Party Secure Computation) |

|---|---|---|---|---|

| Conceito central | Cálculo direto sobre dados cifrados | Prova da exatidão dos resultados sem revelar dados | Execução de cálculos em texto simples dentro de hardware de confiança | Cálculo conjunto por várias partes, sem acesso total por nenhuma |

| Os dados são descifrados durante o cálculo? | Não são descifrados | Não são descifrados (apenas verificação) | Têm de ser descifrados dentro do hardware | Não são descifrados |

| Dependência de confiança no hardware | Não depende | Não depende | Forte dependência de fabricantes de hardware | Não depende |

| Principais vantagens | Confidencialidade total do processo de cálculo e dos dados | Alta eficiência de verificação, adequado para escalabilidade de blockchains | Desempenho próximo do cálculo em texto simples | Elevada segurança, adequado para cálculos conjuntos |

| Principais limitações | Elevado custo computacional, desempenho ainda em otimização | Não adequado para cálculos gerais e complexos | Risco de ataques side channel e vulnerabilidades de hardware | Complexidade de comunicação elevada, número limitado de participantes |

| Cenários de aplicação típicos | Smart contracts de privacidade, cálculo confidencial, ML de privacidade | Rollups, provas de privacidade, verificação de conformidade | Computação confidencial em nuvem, isolamento de dados empresariais | Controlo de risco conjunto, análise de dados interinstitucional |

| Compatibilidade com blockchain | Elevada (como FHEVM) | Muito elevada (soluções mainstream de escalabilidade) | Média (requer pressupostos de confiança adicionais) | Média (implementação complexa) |

| Modelo de segurança | Segurança puramente criptográfica | Segurança puramente criptográfica | Modelo de confiança hardware + software | Segurança puramente criptográfica |

- Face a projetos de zero knowledge proof (ZK), a Zama privilegia a “confidencialidade do processo de cálculo” e não apenas a validação da exatidão dos resultados

- Em relação a soluções TEE, a Zama não depende de pressupostos de confiança no hardware

- Comparativamente à multi party computation (MPC), a FHE proporciona maior flexibilidade em número de participantes e complexidade de implementação

Estas diferenças conferem à Zama uma posição distinta em cenários específicos de computação de privacidade.

Desafios enfrentados pela ZAMA e perspetivas de desenvolvimento futuro

Apesar das suas perspetivas alargadas, a Zama ainda enfrenta desafios práticos, incluindo desempenho computacional, controlo de custos e barreiras de formação de programadores. No futuro, o desenvolvimento poderá centrar-se em:

- Compilação e aceleração FHE mais eficientes

- Integração mais profunda com ecossistemas blockchain mainstream

- Documentação e exemplos de desenvolvimento mais completos

Como consultar informação sobre a ZAMA e participar na negociação na Gate

- Aceder à plataforma Gate e iniciar sessão na sua conta. Caso não esteja registado, deve concluir o registo e a configuração de segurança básica.

- Introduzir ZAMA na caixa de pesquisa da página de negociação da Gate e clicar no resultado para aceder à página do projeto.

- Nessa página, consultar a visão geral do projeto, descrições oficiais, anúncios da plataforma e informação relevante sobre divulgação de riscos da ZAMA.

- Descer na página para consultar dados de mercado da ZAMA, como evolução do preço, volume negociado e desempenho histórico.

- A Gate disponibilizou negociação à vista de ZAMA. Pode consultar os pares suportados, métodos de negociação e regras operacionais na página.

- Seguir as indicações apresentadas para aceder ao interface de negociação correspondente. Após confirmar as regras, decidir se pretende participar. As funcionalidades específicas dependem do que estiver efetivamente disponível na Gate.

Resumo

Com a Fully Homomorphic Encryption (FHE) no centro, a Zama oferece um caminho tecnológico distinto das soluções de privacidade tradicionais, permitindo que os dados permaneçam cifrados durante todo o processamento e execução de smart contracts. Este design reduz de forma fundamental o risco de exposição dos dados durante a utilização e garante um nível superior de segurança para a computação de privacidade.

Em termos de produtos e ferramentas, a Zama não se limita à investigação criptográfica de base, transformando progressivamente a homomorphic encryption, tradicionalmente de adoção difícil, em soluções de engenharia práticas através de SDKs open source, ambientes de runtime e ferramentas de desenvolvimento. Isto garante-lhe valor real em cenários como contratos de privacidade em blockchain, cálculo financeiro confidencial e machine learning preservando a privacidade.

No contexto do setor, à medida que as exigências de conformidade aumentam e cresce a procura por computação de privacidade na Web3, a via FHE representada pela Zama constitui um complemento importante ao ecossistema de computação de privacidade. Apesar de persistirem desafios ao nível do desempenho e dos custos, com a otimização dos algoritmos e o amadurecimento do ecossistema, a Zama deverá assumir um papel cada vez mais relevante na infraestrutura de privacidade do futuro.

No geral, a Zama não é uma aplicação isolada nem um projeto de curto prazo, mas sim uma aposta de longo prazo na evolução da computação de privacidade, merecendo acompanhamento continuado.

Perguntas Frequentes

A Zama é um projeto blockchain?

A Zama é uma plataforma de computação de privacidade centrada na aplicação de engenharia da Fully Homomorphic Encryption (FHE). A sua tecnologia pode ser integrada em ambientes blockchain para criar smart contracts de privacidade e aplicações de computação confidencial, mas a Zama não corresponde a uma blockchain pública independente.

Qual a diferença entre FHE e ZK?

A Fully Homomorphic Encryption (FHE) centra-se em “como realizar cálculos sem descifrar dados”, enquanto as zero knowledge proofs (ZK) incidem sobre “como provar que um resultado de cálculo está correto”. São soluções complementares e resolvem problemas distintos dentro dos sistemas de computação de privacidade.

A Zama é adequada para que tipos de programadores?

A Zama destina-se a programadores de blockchain, engenheiros de backend e engenheiros de machine learning com necessidades de computação de privacidade. Com SDKs e ferramentas de desenvolvimento, mesmo quem não tenha formação aprofundada em criptografia pode contribuir para o desenvolvimento de aplicações de computação de privacidade.

A homomorphic encryption afeta o desempenho das aplicações?

Em comparação com o cálculo sobre dados em texto simples, a homomorphic encryption ainda acarreta custos adicionais em termos de desempenho e consumo de recursos. Contudo, com a evolução da otimização algorítmica, melhorias nos compiladores e aceleração por hardware, esta diferença tem vindo a diminuir, tornando-se adequada para cenários onde os requisitos de privacidade prevalecem sobre o desempenho extremo.

Artigos relacionados

Análise de tokenomics do JTO: distribuição, casos de utilização e valor de longo prazo

Jito vs Marinade: Análise comparativa dos protocolos de Staking de liquidez na Solana

Como utilizar o Raydium? Guia para principiantes sobre negociação e participação em liquidez

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi