Infiltrou-se em 600 grupos de fraude para impedir fluxos ilícitos de dinheiro

Ao longo da história dos negócios, sempre que há uma explosão de riqueza, surge inevitavelmente uma disputa entre lei e ordem.

Visto do final de 2025, a emissão global de stablecoins consolidou-se nos 300 mil milhões $—quase o triplo do valor do ano anterior. Os volumes mensais de transações situam-se agora entre uns impressionantes 4 a 5 biliões $. As stablecoins deixaram de ser um “brinquedo de geeks” e tornaram-se o principal portal para a entrada da finança tradicional na economia digital.

Por detrás deste crescimento, contudo, existe uma realidade mais obscura. Os relatórios mais recentes do setor estimam que, em 2025, endereços ilícitos em todo o mundo irão receber mais de 51,3 mil milhões $. Com centenas de milhares de milhões a atravessar fronteiras em segundos, os instrumentos regulatórios tradicionais não conseguem acompanhar o ritmo. Distinguir, em tempo real, transações legítimas de proventos criminosos tornou-se praticamente impossível.

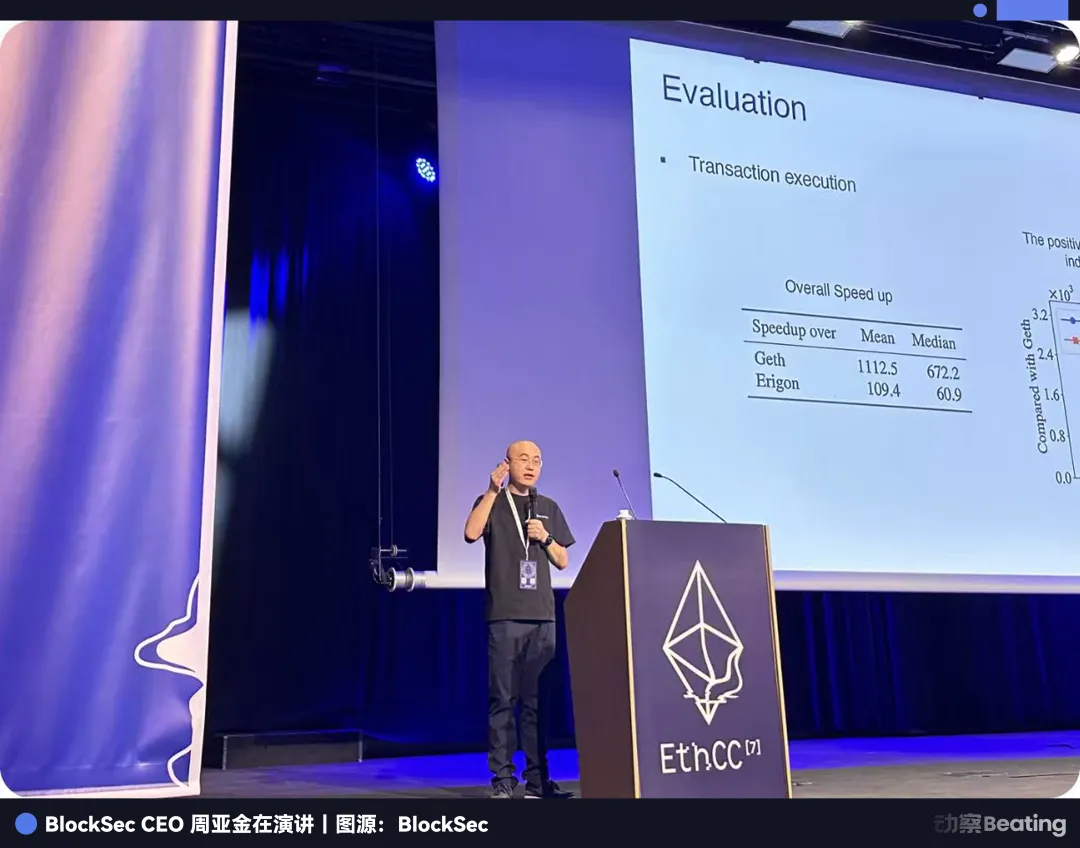

Neste contexto de regras ainda em formação, o Professor Zhou Yajin destaca-se como um empreendedor singular.

A trajetória de Zhou Yajin é um exemplo paradigmático de como um académico de topo se cruza com a indústria. Em 2010, partiu para os EUA para realizar o doutoramento, dedicando cinco anos à segurança móvel. Juntou-se, juntamente com o seu orientador Professor Jiang Xuxian, à Qihoo 360, marcando a sua primeira transição do laboratório para o terreno empresarial. Em 2018, Zhou regressou à Universidade de Zhejiang como docente.

Três anos depois, regressou à indústria e fundou a BlockSec, uma empresa de segurança blockchain.

Nos últimos quatro anos, Zhou liderou a BlockSec numa transformação estratégica. A empresa evoluiu das auditorias de smart contracts para áreas mais avançadas, como monitorização de segurança, rastreamento de fundos e conformidade AML.

Zhou e a sua equipa dedicaram anos à investigação especializada de dados on-chain. Chegaram a usar métodos técnicos para infiltrar grupos de cibercrime no Sudeste Asiático, obtendo informações raras sobre o seu funcionamento interno. Pela sua perspetiva, temos acesso direto às verdadeiras disputas de poder que moldam o mundo digital.

Segue-se o testemunho pessoal de Zhou Yajin, editado pela equipa Beating após uma entrevista exclusiva.

Este artigo conta com o patrocínio da Kite AI.

Kite é a primeira blockchain Layer 1 desenvolvida para pagamentos entre agentes de IA. Esta infraestrutura de base permite que agentes autónomos de IA operem num ambiente com identidade verificável, governação programável e liquidação nativa de stablecoins.

A Kite foi fundada por especialistas em IA e infraestruturas de dados da Databricks, Uber e UC Berkeley. A empresa angariou 35 milhões $ junto de investidores como PayPal, General Catalyst, Coinbase Ventures, 8VC e outros fundos de referência.

Das Auditorias de Código ao Campo de Batalha AML

Realizei o doutoramento nos EUA entre 2010 e 2015 sob orientação do Professor Jiang Xuxian, especializando-me em segurança móvel—nomeadamente na deteção de malware Android, que era inovadora na altura. Após concluir o doutoramento em 2015, ingressei na Qihoo 360 com o meu orientador para comercializar os resultados da nossa investigação.

Em 2018, entrei na Universidade de Zhejiang, regressando da indústria à academia. Isto coincidiu com o boom das ICO em 2017–2018 na China, que trouxe a blockchain para o centro das atenções de alguns. Foi aí que comecei a explorar a segurança blockchain.

Na época, observei incidentes frequentes de segurança on-chain. A academia já tinha soluções robustas, mas a indústria estava atrasada—poucos davam real atenção a estes problemas.

Assim, em 2021, fundei a BlockSec com o Professor Wu Lei.

No início, a perceção pública de uma “empresa de segurança blockchain” era limitada: “Não fazem só auditorias?” De facto, começámos com auditorias de smart contracts.

O nosso percurso académico e a equipa de excelência rapidamente nos posicionaram no segmento das auditorias. Mas a minha visão era mais abrangente—não queria que a empresa se limitasse aos serviços de segurança. As auditorias cobrem riscos antes do lançamento, mas não existiam boas soluções para proteção após o lançamento.

Assim, em 2022, enquanto expandíamos as auditorias, começámos a desenvolver uma plataforma de monitorização de ataques on-chain. O conceito era monitorizar continuamente as transações on-chain, com capacidade para bloquear automaticamente transações de ataque no momento em que ocorrem.

Pelo caminho, percebemos que auditorias e monitorização não bastavam—os projetos continuavam vulneráveis. Com o aumento do phishing, da perda de chaves privadas e de outras ameaças aos utilizadores finais, continuava a haver perdas de fundos. Isto gerou novas necessidades.

Quando projetos eram hackeados ou utilizadores vítimas de phishing, precisavam de apresentar queixa às autoridades e explicar o destino dos fundos. A partir de 2022, lançámos um produto SaaS totalmente dedicado ao rastreamento de fundos. Os utilizadores podiam subscrever diretamente—sem necessidade de vendas B2B.

A base de utilizadores surpreendeu-nos: não só autoridades policiais, mas também jornalistas, instituições financeiras e muitos investigadores privados independentes começaram a utilizar o produto.

Esta diversidade ajudou-nos a aprimorar o produto e a atrair mais clientes. Combinadas com os nossos motores de deteção de ataques e phishing, estas etiquetas de dados tornaram-se o nosso maior trunfo competitivo.

O ponto de viragem deu-se entre o final de 2024 e o início de 2025.

A emissão de stablecoins disparou. O mercado deixou de ser exclusivo dos nativos cripto—muitos profissionais da finança tradicional entraram, e as stablecoins foram o seu primeiro ativo digital. Estes utilizadores tinham forte consciência de conformidade e questionavam de imediato: “Se uso stablecoins, como faço face ao AML e CFT?”

Faltavam soluções robustas de conformidade, mas tínhamos três anos de dados de etiquetas. Lançámos rapidamente um produto AML. O processo foi natural: à medida que o mercado evoluía, passámos de fornecedor puro de segurança a fornecedor completo de “segurança + conformidade”.

Infiltrado

Para enfrentar o AML, é fundamental compreender como os agentes ilícitos movimentam o dinheiro.

Pela nossa investigação, o crime cripto divide-se em duas grandes categorias. A primeira é “nativa de cripto”: ataques que exploram vulnerabilidades de código DeFi, roubo de chaves privadas ou phishing—crimes que só existem graças à blockchain.

A segunda é “impulsionada por cripto”, como burlas online, extorsão e tráfico humano. A cripto aumentou drasticamente a velocidade e o anonimato das transferências transfronteiriças. O mais chocante é o tráfico de pessoas no setor de burlas online do Sudeste Asiático.

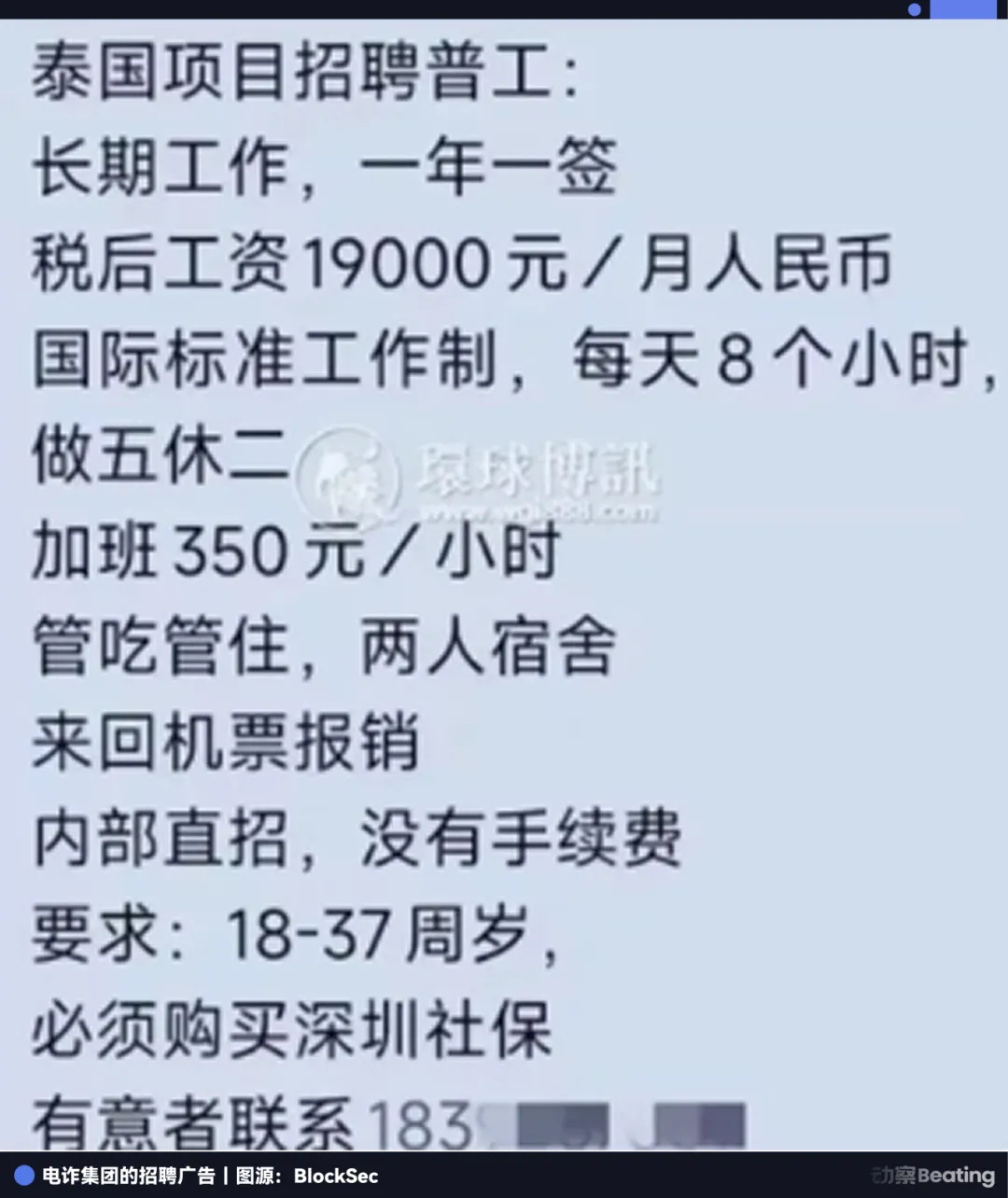

Muitos encaram as burlas online como algo distante, mas os anúncios de emprego são altamente direcionados: salários iniciais de 19 000 RMB, viagens, refeições e alojamento incluídos, até promessas de “seguro social de Shenzhen”. Estas táticas visam jovens entre os 18 e os 37 anos, atraindo vítimas para recintos de burlas em Myanmar, Camboja ou Laos.

Estes recintos de burlas funcionam como empresas legítimas, com equipas dedicadas de finanças, tecnologia e comunicações. Manter uma operação tão grande exige um fluxo constante de “mão de obra”. Mas os recintos (compradores) e os traficantes (fornecedores) não se conhecem nem confiam uns nos outros online.

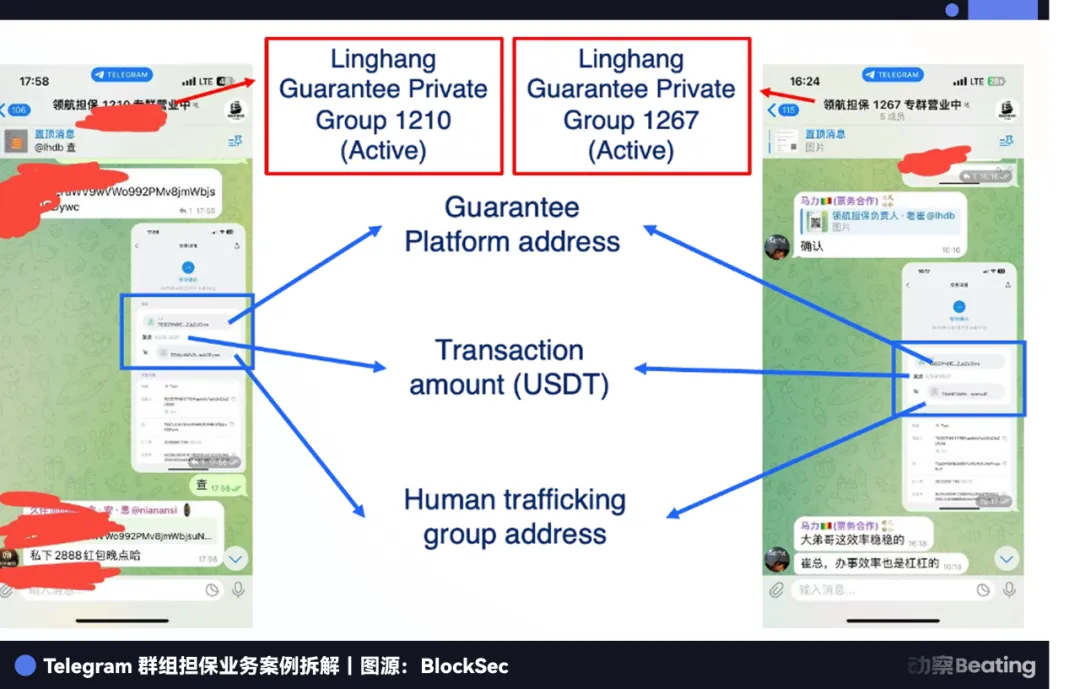

Assim surgiram as “plataformas de garantia de mão de obra”—intermediários que gerem escrow para transações ilegais.

O sistema funciona de forma semelhante ao Taobao. O recinto deposita uma caução em USDT na plataforma; os traficantes entregam as vítimas nos pontos de “inspeção” designados.

Depois de ambas as partes confirmarem a entrega num grupo privado de Telegram, a plataforma liberta a caução ao traficante. A regra é simples: “pessoa entregue, pagamento libertado”. Se alguma das partes falhar, a plataforma congela ou confisca a caução para compensar a outra parte.

Para captar clientes, estas plataformas mantêm canais públicos de Telegram para se promoverem. Por exemplo, canais como Linghang Guarantee ou Haowang Guarantee usam bots para publicar capturas de negócios em tempo real e transferências on-chain. Chegam a fazer promoções—descontos de comissão, anúncios “compre 10, receba 2 grátis”—tal como no comércio eletrónico convencional.

Esta é a nossa janela mais direta para o submundo.

Entre fevereiro e agosto de 2025, desenvolvemos um sistema automatizado para infiltrar estes grupos e recolher inteligência de forma contínua. Como os chats estão cheios de jargão, treinámos um grande modelo de linguagem para análise.

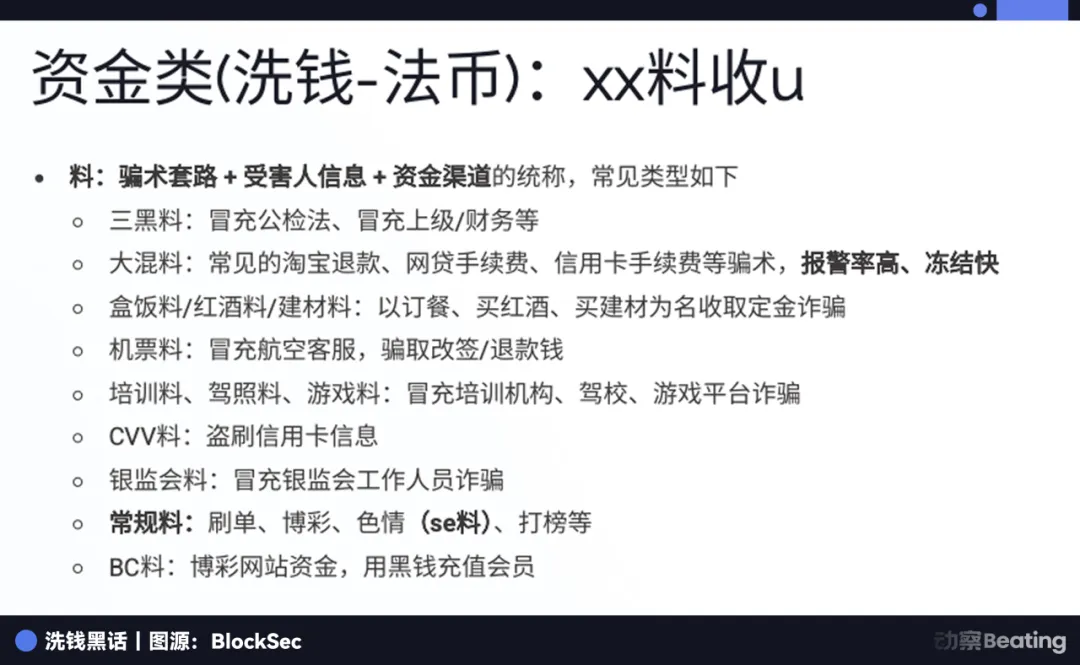

No calão do mercado negro, as vítimas são “peixe”, enquanto as táticas de burla e os dados das vítimas são “material”. Existem “material triplo preto”, “material misto”, “material de bilhete”, e mais. Para branqueamento, “material de primeiro nível” refere-se a fundos obtidos diretamente das vítimas, enquanto “material de segundo nível” refere-se a fundos branqueados em várias camadas.

Existe também o papel de “porta de telefone”, onde cúmplices nacionais usam cabos de áudio ou aplicações especiais para retransmitir chamadas de burla do estrangeiro por telefones locais, contornando bloqueios antifraude e ganhando cerca de 200 USDT por hora. Muitos jovens de pequenas cidades são recrutados para este trabalho.

Alguns grupos chegam a distribuir “guias anti-polícia”, detalhando como evitar investigações—alegando perda de telefone, apagando scripts e aplicações encriptadas antecipadamente. Os guias terminam de forma ironicamente amarga: “A todos os trabalhadores esforçados.”

Após seis meses de vigilância automatizada, identificámos 634 endereços ligados a grupos de tráfico humano numa única plataforma de garantia, rastreando quase 12 milhões $ em transações ilícitas. No auge, 10 pessoas por dia eram traficadas só por esta plataforma. A realidade pode ser ainda pior, pois existem outras plataformas.

Ao rastrear fundos, verificámos que a maioria circulava na TRON, usando principalmente USDT. As baixas barreiras e taxas da TRON são ideais para grupos criminosos menos sofisticados. Mesmo com o aumento das taxas, os hábitos mantêm-se.

Analisando os fluxos de fundos de mais de 120 grupos, apurámos que mais de 34,9 % dos fundos ilícitos acabavam em hot wallets da OKX, 6,9 % na Binance e 14,4 % em hot wallets associadas à Huiwang.

Quando conseguimos rastrear a origem e o percurso destes fundos, o AML deixa de ser apenas um slogan. Os dados reais e de base são agora o principal trunfo para segurança e conformidade.

12 Segundos: Antecipar Hackers no Mempool

Os profissionais de segurança enfrentam há muito um dilema: as auditorias só garantem a segurança do código no lançamento. Depois de ativo, o projeto está sob escrutínio permanente de hackers globais. Se as auditorias são “defesa estática”, será possível criar “interceção dinâmica”?

Em 2022, lançámos uma plataforma de monitorização de ataques on-chain paralela aos nossos serviços de auditoria. O objetivo: monitorizar o mempool da Ethereum—“sala de espera” onde todas as transações aguardam inclusão em bloco.

Lá, rastreamos não só transações normais, mas também aquelas com assinaturas de ataque. Quando é detetada uma transação suspeita, o nosso sistema inicia instantaneamente uma análise automatizada num ambiente privado: Qual é a intenção? A lógica é válida? Quanto pode ser roubado?

As batalhas mais intensas desenrolam-se em apenas 12 segundos.

Após o merge da Ethereum, os tempos de bloco fixaram-se em 12 segundos. Ou seja, desde o momento em que um hacker envia um comando de ataque até à confirmação em bloco, existe uma janela mínima. Estes segundos são o período dourado de salvamento para os white hats.

Assim que o sistema confirma um ataque, cria automaticamente uma transação “front-running”—quase idêntica à do hacker, mas com o endereço de destinatário alterado para a nossa wallet segura.

Para ultrapassar o hacker, é preciso ganhar prioridade dos miners.

Os hackers normalmente definem uma gas fee padrão para maximizar o lucro. Usamos algoritmos para licitar muito mais alto—por vezes até partilhando parte da transação com os miners. Motivados pelo lucro, os miners priorizam a nossa transação. Uma vez executada, a do hacker é invalidada.

Esta capacidade já salvou muitos projetos em ataques reais.

Um caso paradigmático: conseguimos antecipar um ataque no mempool, recuperando 2 909 ETH para um protocolo. O hacker já tinha explorado uma vulnerabilidade, com milhões em risco. O nosso sistema de monitorização alertou imediatamente e, em segundos, completámos a simulação do ataque, geração da transação e licitação do gas. No final, os fundos chegaram ao nosso endereço seguro antes de o hacker agir.

Antes, projetos hackeados só podiam pedir ajuda no Twitter ou negociar recompensas com hackers. Agora, é possível interceptar os fundos mesmo antes do hacker conseguir.

Para defender a última linha nesta “lei do código” de floresta negra, é preciso ser mais inteligente e rápido que os hackers.

Epílogo

Se a última década na cripto foi uma “corrida ao ouro”, 2025 marca o regresso da “certeza”. Com volumes de stablecoins a atingir 300 mil milhões $ e o sistema financeiro digital a evoluir do “deserto” para a “cidade-estado”, a tecnologia deixou de ser apenas uma ferramenta de riqueza—passou a ser, acima de tudo, um escudo contra o lado sombrio da natureza humana.

A transformação de Zhou Yajin e da sua equipa reflete esta lógica. Das auditorias de código à interceção dinâmica e à investigação profunda em redes ilícitas, não se trata de heroísmo isolado, mas sim do mecanismo de defesa inevitável da evolução tecnológica em escala.

Num mundo onde o código é lei, se os fluxos ilícitos e a falha de segurança não forem travados, a chamada “revolução financeira” continuará a ser um jogo para poucos.

Todas as indústrias que chegam ao mainstream passam pelo doloroso percurso do caos à lei. É um processo longo e frequentemente moroso, mas como diz Zhou Yajin, a forma final de segurança é “invisível”.

Só quando a segurança for tão omnipresente e invisível como o ar é que esta fronteira digital outrora volátil atingirá verdadeiramente a sua maturidade civilizacional.

Declaração:

- Este artigo é republicado de [Beating], com os direitos de autor originais pertencentes a [Sleepy.txt]. Para questões de republicação, contacte a equipa Gate Learn para tratamento célere.

- Declaração de exoneração de responsabilidade: As opiniões expressas pertencem exclusivamente ao autor e não constituem aconselhamento de investimento.

- Outras versões linguísticas são traduzidas pela equipa Gate Learn. Sem menção a Gate, não copie, distribua ou plagie estas traduções.

Artigos relacionados

Modelo Económico do Token ONDO: De que forma impulsiona o crescimento da plataforma e o envolvimento dos utilizadores?

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

Render, io.net e Akash: análise comparativa das redes DePIN de poder de hash

Utilização de Bitcoin (BTC) em El Salvador - Análise do Estado Atual