O que é Zama? Guia completo da plataforma de computação privada impulsionada por criptografia homomórfica

Com o avanço da Web3, da inteligência artificial e da computação em nuvem, o valor dos dados não para de crescer, mas o risco de vazamento de privacidade também se torna cada vez mais crítico. Tanto nas transações públicas realizadas em blockchains quanto no processamento centralizado de dados na nuvem tradicional, existe um problema fundamental: “assim que os dados são utilizados, precisam ser descriptografados.”

A criptografia totalmente homomórfica (FHE) é vista como tecnologia-chave para superar esse desafio, e a Zama é uma das plataformas de referência que impulsionam a FHE da teoria para a prática e a comercialização. Este artigo apresenta uma análise detalhada sobre os fundamentos técnicos da Zama, seu portfólio de produtos, principais aplicações e perspectivas futuras.

O que é ZAMA?

Zama é uma plataforma de computação de privacidade baseada em criptografia totalmente homomórfica (FHE), cujo objetivo é permitir cálculos e execuções de programas sem expor nenhum dado original. Ou seja, Zama possibilita que desenvolvedores realizem operações em dados que permanecem criptografados em todo momento, sem revelar informações em texto simples em nenhuma etapa.

Fonte: Zama

Diferente das soluções tradicionais de privacidade, que dependem de controle de acesso ou de Ambientes de Execução Confiáveis (TEE), a Zama adota uma abordagem puramente criptográfica, sem depender de hardware ou de premissas de confiança centralizadas. Isso garante à Zama vantagens únicas em setores como blockchain, finanças, verificação de identidade e machine learning com preservação de privacidade.

Missão e trajetória de desenvolvimento da Zama

A missão da Zama é transformar a computação de privacidade em padrão, não em recurso opcional. Segundo a equipe, enquanto for necessário descriptografar dados para processá-los, os problemas de privacidade não serão resolvidos de forma definitiva.

Na trajetória de desenvolvimento, a Zama optou por um caminho “lento, porém sólido”: primeiro focando na engenharia e otimização de desempenho da FHE; depois, construindo ferramentas e ambientes voltados para desenvolvedores; e, por fim, expandindo para blockchain e aplicações descentralizadas.

Nos últimos anos, com o aumento das exigências regulatórias e a demanda da Web3 por “cálculo verificável, porém opaco”, a abordagem técnica da Zama passou a atrair atenção de grandes investidores e comunidades de desenvolvedores. O avanço prático da FHE é considerado um marco para o setor.

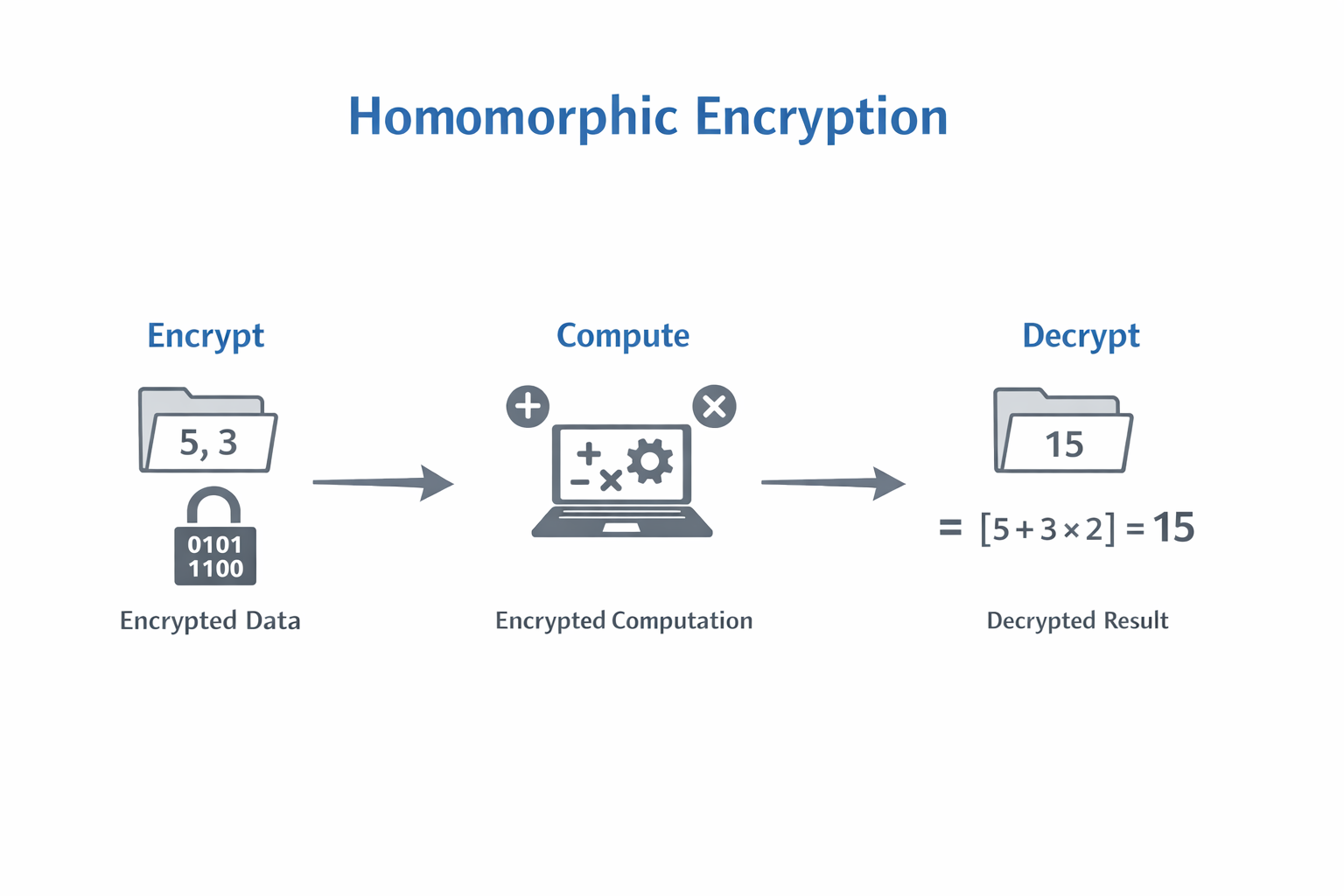

Análise do núcleo técnico da Zama: criptografia homomórfica

Criptografia homomórfica é uma técnica que permite cálculos diretamente sobre dados criptografados, enquanto a criptografia totalmente homomórfica (FHE) suporta operações complexas, como soma, multiplicação e lógica.

Nos sistemas tradicionais, o fluxo é: criptografia → descriptografia → cálculo → recriptografia

Com FHE, o fluxo é: criptografia → cálculo em estado criptografado → saída criptografada

O diferencial técnico da Zama está em transformar algoritmos FHE, antes restritos a pesquisas acadêmicas e de alto custo computacional, em sistemas de engenharia escaláveis e prontos para implantação. Com camadas de compilador, runtime e SDK, o desempenho é otimizado para aplicações reais.

Produtos e ferramentas de desenvolvimento da Zama (SDKs open source e runtime)

A Zama vai além de bibliotecas criptográficas básicas, oferecendo um sistema completo de produtos para desenvolvedores:

- Concrete / Concrete ML: realizam inferências sobre dados criptografados, ideais para machine learning com privacidade

- FHEVM: permite executar contratos inteligentes FHE em blockchains, mantendo estado e entradas criptografados

- SDKs e toolchains: facilitam o desenvolvimento de aplicações de privacidade sem exigir conhecimento profundo em criptografia

Todos esses recursos seguem uma estratégia open source, reduzindo barreiras ao uso da FHE e facilitando auditorias e colaboração comunitária.

Casos de uso e exemplos práticos de aplicação da Zama

A tecnologia da Zama pode ser aplicada em setores com alta exigência de privacidade:

- Contratos inteligentes de privacidade: ocultação de informações sensíveis, como valores e votos em DeFi ou governança on-chain

- Cálculo financeiro confidencial: modelos de risco e análise de crédito sem expor dados do usuário

- Verificação de identidade com privacidade: comprovação de condições sem revelar dados específicos

- Inferência de machine learning preservando privacidade: inferência de modelos sobre dados criptografados em saúde e seguros

O ponto comum dessas aplicações é que os dados são valiosos, mas não devem ser acessíveis a nenhum nó de computação.

Como desenvolvedores podem integrar a Zama: passos iniciais e guia de integração

Para integrar a Zama, os desenvolvedores normalmente seguem estes passos:

- Selecionar as ferramentas Zama adequadas (Concrete ML ou FHEVM)

- Usar SDKs para compilar a lógica de negócios em formato FHE executável

- Implantar o runtime ou integrar ao ambiente blockchain

- Ajustar parâmetros de desempenho e segurança

A Zama foi projetada para máxima compatibilidade com fluxos de desenvolvimento existentes, permitindo que desenvolvedores Web2 e Web3 comecem com baixo custo.

Ecossistema e colaboração: parcerias empresariais, pesquisa e projetos comunitários

A construção do ecossistema Zama ocorre em três frentes: aplicações empresariais de privacidade, colaboração acadêmica e fortalecimento da comunidade de desenvolvedores.

No campo da pesquisa, a Zama colabora com equipes acadêmicas de criptografia e ciência da computação para aprimorar a FHE em eficiência de algoritmos, engenharia e segurança, acelerando a aplicação prática dos avanços científicos.

No setor empresarial, a Zama foca em cenários de alta confidencialidade, como finanças, análise de dados e machine learning com privacidade. Validando em ambientes reais, explora a viabilidade da FHE em desempenho, estabilidade e escalabilidade, promovendo a transição da prova de conceito para aplicações em larga escala.

Simultaneamente, fortalece o ecossistema de desenvolvedores via open source, atraindo profissionais para explorar e otimizar aplicações de criptografia homomórfica com SDKs, exemplos e toolchains, formando uma base comunitária técnica em torno da computação de privacidade.

Privacidade, segurança e conformidade: como a Zama garante a segurança dos dados?

O modelo de segurança da Zama é fundamentado em premissas criptográficas rigorosas, sem depender de hardware confiável ou servidores centralizados. Ou seja:

- Os dados nunca aparecem em texto simples em nenhuma etapa

- Mesmo em caso de ataque aos nós de computação, os dados originais não podem ser acessados

- Auxilia no cumprimento dos princípios de minimização de dados exigidos por normas como o GDPR

Esse modelo garante à Zama potencial de longo prazo em setores com alta exigência regulatória.

Diferenças entre ZAMA e outros projetos de computação de privacidade

| Dimensão | ZAMA (FHE Homomorphic Encryption) | ZK (Zero Knowledge Proofs) | TEE (Trusted Execution Environment) | MPC (Multi Party Secure Computation) |

|---|---|---|---|---|

| Conceito central | Cálculo direto sobre dados criptografados | Prova da correção dos resultados sem revelar os dados | Execução de cálculos em texto simples dentro de hardware confiável | Cálculo conjunto sem que uma parte tenha acesso total aos dados |

| Os dados são descriptografados durante o cálculo? | Não são descriptografados | Não são descriptografados (apenas verificação) | Devem ser descriptografados dentro do hardware | Não são descriptografados |

| Dependência de confiança no hardware | Não depende | Não depende | Forte dependência de fornecedores de hardware | Não depende |

| Principais vantagens | Confidencialidade total do cálculo e dos dados | Alta eficiência de verificação, ideal para escalabilidade de blockchain | Desempenho próximo ao cálculo em texto simples | Alta segurança, ideal para cálculos conjuntos |

| Principais limitações | Alto custo computacional, desempenho ainda em otimização | Não adequado para cálculos complexos e genéricos | Risco de ataques por canais laterais e vulnerabilidades de hardware | Alta complexidade de comunicação, número limitado de participantes |

| Cenários típicos de aplicação | Contratos inteligentes de privacidade, cálculos confidenciais, ML com privacidade | Rollups, provas de privacidade, verificação de conformidade | Computação confidencial em nuvem, isolamento de dados empresariais | Controle de risco conjunto, análise de dados entre instituições |

| Compatibilidade com blockchain | Alta (ex: FHEVM) | Muito alta (soluções mainstream de escalabilidade) | Média (exige premissas adicionais de confiança) | Média (implantação complexa) |

| Modelo de segurança | Segurança puramente criptográfica | Segurança puramente criptográfica | Modelo de confiança em hardware e software | Segurança puramente criptográfica |

- Em relação aos projetos de Zero Knowledge Proof (ZK), a Zama prioriza “confidencialidade do processo de cálculo” e não apenas a verificação dos resultados

- Comparada às soluções TEE, a Zama não depende de confiança no hardware

- Em relação à computação multipartidária (MPC), a FHE oferece maior flexibilidade em número de participantes e complexidade de implantação

Essas diferenças garantem à Zama uma posição exclusiva em cenários específicos de computação de privacidade.

Desafios enfrentados pela ZAMA e perspectivas futuras

Apesar das perspectivas positivas, a Zama ainda enfrenta desafios práticos, como desempenho computacional, controle de custos e barreiras de capacitação para desenvolvedores. As próximas etapas podem envolver:

- Compilação FHE mais eficiente e aceleração

- Integração mais profunda com ecossistemas blockchain mainstream

- Documentação e exemplos mais completos para desenvolvedores

Como consultar informações da ZAMA e negociar na Gate

- Acesse a plataforma Gate e faça login em sua conta. Se ainda não é cadastrado, conclua o registro e as configurações básicas de segurança.

- Digite ZAMA na barra de busca da página de negociação da Gate e clique no resultado para acessar a página do projeto.

- Na página do projeto, confira o resumo, descrições oficiais, comunicados da plataforma e informações de risco sobre a ZAMA.

- Role a página para visualizar dados de mercado, como tendências de preço, volume negociado e desempenho histórico.

- A Gate já oferece negociação à vista de ZAMA. Veja os pares disponíveis, métodos de negociação e regras operacionais na página.

- Siga as instruções para acessar a interface de negociação. Após revisar as regras, decida se deseja participar. As funções específicas dependem da exibição na Gate.

Resumo

Com a criptografia totalmente homomórfica (FHE) como base, a Zama apresenta uma alternativa às soluções tradicionais de privacidade, permitindo que os dados permaneçam criptografados durante cálculos e execuções de contratos inteligentes. Esse modelo reduz de forma estrutural o risco de exposição dos dados e garante segurança superior para a computação de privacidade.

No portfólio de produtos e ferramentas, a Zama vai além da pesquisa criptográfica, transformando a tecnologia homomórfica — tradicionalmente complexa — em soluções de engenharia acessíveis via SDKs open source, ambientes de execução e ferramentas para desenvolvedores. Isso agrega valor prático em aplicações como contratos privados em blockchain, cálculos financeiros confidenciais e machine learning com privacidade.

No panorama do setor, com o aumento das exigências regulatórias e da demanda da Web3 por privacidade, a abordagem FHE da Zama complementa o ecossistema de computação de privacidade. Apesar dos desafios de desempenho e custo, com a evolução dos algoritmos e do ecossistema, a Zama tende a se consolidar como infraestrutura estratégica para privacidade.

Em síntese, Zama não é uma aplicação isolada nem um projeto passageiro, mas sim uma iniciativa de longo prazo focada na evolução da computação de privacidade, cujo desenvolvimento merece acompanhamento contínuo.

Perguntas Frequentes

Zama é um projeto de blockchain?

Zama é uma plataforma de computação de privacidade voltada para aplicações de engenharia da criptografia totalmente homomórfica (FHE). Sua tecnologia pode ser integrada em blockchains para contratos inteligentes de privacidade e aplicações de computação confidencial, mas Zama não equivale a uma blockchain pública independente.

Qual a diferença entre FHE e ZK?

FHE foca em “como realizar cálculos sem descriptografar os dados”, enquanto ZK trata de “como provar que um resultado de cálculo está correto”. São soluções complementares para problemas distintos em sistemas de computação de privacidade.

Para quais tipos de desenvolvedores a Zama é indicada?

Zama é recomendada para desenvolvedores blockchain, engenheiros backend e especialistas em machine learning com demandas de privacidade. Com SDKs e ferramentas de desenvolvimento, mesmo quem não domina criptografia pode criar aplicações de computação de privacidade.

A criptografia homomórfica impacta o desempenho das aplicações?

Em relação ao cálculo em texto simples, a criptografia homomórfica ainda gera certa sobrecarga de desempenho e uso de recursos. Porém, com avanços em algoritmos, compiladores e aceleração de hardware, esse gap vem diminuindo, tornando a tecnologia viável para cenários em que a privacidade é prioridade absoluta.

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

O que é o EIP-1559? Como funcionam o burning de ETH e o mecanismo de taxas?

O que é a Ethereum Virtual Machine (EVM) e como ela executa smart contracts?

Renderizar em IA: Como a Taxa de Hash Descentralizada Impulsiona a Inteligência Artificial