O que é um nonce em criptomoedas? Conceito, funcionamento e análise aprofundada das aplicações na blockchain

1. Definição básica e conceitos essenciais de Nonce

Nonce é a abreviação de “Number used once” (“Número usado uma vez”). No contexto da criptografia e de protocolos de comunicação, refere-se a um número aleatório ou pseudoaleatório gerado para garantir a exclusividade nas comunicações. Os principais atributos do nonce são:

• Exclusividade: Como o nome indica, esse número é utilizado apenas uma vez em uma comunicação criptografada específica e jamais é reutilizado.

• Imprevisibilidade: Em aplicações criptográficas, o nonce precisa ser aleatório para evitar que atacantes consigam prever seu valor.

No mecanismo de Proof of Work (PoW) do Bitcoin, o nonce é a única variável que os mineradores podem ajustar manualmente durante os cálculos de hash. Os mineradores não podem alterar os dados das transações; por isso, precisam testar continuamente diferentes valores de nonce, recalculando o hash a cada tentativa. Quando um minerador encontra um nonce que gera um hash de bloco dentro da dificuldade exigida, esse nonce serve como prova de trabalho.

Esse processo se assemelha à compra de bilhetes de loteria. Os dados do bloco representam seu nome, e o nonce é o número aleatório escolhido. Você segue alterando o número (nonce) até “ganhar” (atingir a dificuldade do hash).

No Ethereum, o nonce possui dois principais usos, sendo o nonce da conta o mais recorrente:

- Nonce da conta: Cada conta Ethereum mantém um contador de transações que começa em 0.

- Ordem de execução: Os mineradores devem processar as transações conforme a ordem dos nonces. Se você enviar duas transações com nonces 1 e 2, a transação com nonce 2 nunca será executada antes da de nonce 1.

- Prevenção de gasto duplo: Isso garante que os mesmos fundos não possam ser gastos duas vezes devido a atrasos de rede ou outros fatores.

2. Principais funções e valor do Nonce

O nonce tem como finalidade principal reforçar a segurança e integridade dos sistemas:

• Prevenção de ataques de repetição (Replay Attack): Esta é a função mais fundamental do nonce. Atacantes podem interceptar comunicações legítimas e tentar reenviá-las para obter acesso indevido. O nonce garante que, mesmo interceptada, a solicitação será recusada pelo servidor, pois o número já estará expirado.

É semelhante ao número de série de um cheque: ao descontar um cheque de número #001, o banco invalida esse número. Mesmo que alguém copie o cheque, ele não poderá ser descontado novamente.

• Garantia de atualidade dos dados: Ao incluir um nonce, o destinatário pode verificar que os dados foram gerados em tempo real, e não são uma repetição de informações antigas. Isso impede que atacantes reutilizem registros de sessões anteriores para forjar identidades.

• Aumento da imprevisibilidade: O nonce insere uma variável no processo de criptografia, tornando muito mais difícil para atacantes analisarem padrões e comprometerem o sistema.

3. Principais tipos de Nonce

De acordo com o método de geração e as necessidades de aplicação, os nonces são classificados principalmente em duas categorias:

• Nonce aleatório: Gerado por um gerador de números pseudoaleatórios criptograficamente seguro (CSPRNG), oferece alta entropia e imprevisibilidade. É amplamente utilizado em assinaturas digitais e esquemas criptográficos avançados.

• Nonce sequencial: Produzido por meio do incremento de um contador. Apesar de menos imprevisível, garante exclusividade absoluta e é apropriado para mecanismos de autenticação.

4. Aplicações multidomínio do Nonce

O nonce é utilizado em uma ampla gama de cenários — da navegação diária na internet a transações com moedas digitais, além de protocolos de segurança e tecnologias emergentes. Sua lógica central está sempre baseada em exclusividade e imprevisibilidade.

• Gestão de identidade e autenticação: Em HTTP Digest Authentication, Single Sign-On (SSO) e autenticação em dois fatores (2FA), os nonces validam a identidade do usuário e garantem a autenticidade das solicitações.

• Protocolos criptográficos e assinaturas digitais:

◦ Durante o handshake SSL/TLS, clientes e servidores trocam nonces para verificar identidades.

◦ Em algoritmos como o AES-GCM, o nonce funciona como o vetor de inicialização (IV), garantindo que textos claros idênticos não gerem textos cifrados idênticos.

• Blockchain e registros distribuídos

Esta é a aplicação mais proeminente dos nonces atualmente, resolvendo “quem pode registrar transações” e a “ordem das transações”.

Por exemplo, na mineração Proof of Work (PoW): No Bitcoin, o nonce é um campo de 32 bits. Os mineradores ajustam esse número continuamente até que o hash do cabeçalho do bloco seja inferior à dificuldade alvo.

Na gestão de contas Ethereum: Cada conta Ethereum mantém um nonce incremental. Isso não só previne ataques de repetição (enviando a mesma transação duas vezes), como também permite que usuários “substituam” ou “cancelem” transações travadas enviando uma nova transação com o mesmo nonce e uma taxa maior.

5. Nonce vs conceitos relacionados (Nonce vs Hash)

Nonce e valores de hash aparecem juntos com frequência em contextos de blockchain, mas são conceitos distintos:

O valor de hash é uma “impressão digital” dos dados, determinado pela entrada e de tamanho fixo. Já o nonce é uma variável temporária utilizada para alterar o resultado do hash.

Do ponto de vista temporal, o valor de hash serve como identificador fixo de um conjunto de dados, enquanto o nonce normalmente é descartado após um único uso.

6. Ameaças à segurança e mitigação para Nonce

Se a geração ou o gerenciamento do nonce for inadequado, os sistemas ficam expostos a riscos relevantes. Os ataques mais comuns incluem:

◦ Ataque por reutilização de nonce: Atacantes exploram nonces reutilizados para quebrar proteções criptográficas. Em julho de 2021, por exemplo, o protocolo cross-chain Anyswap Multichain Router V3 assinou duas transações com o mesmo valor (componente da assinatura), permitindo que atacantes deduzissem a chave privada e causando perdas de quase US$ 8 milhões.

◦ Ataque por predição de nonce: Se o padrão de geração do nonce for previsível, atacantes podem manipular processos de mineração ou autenticação.

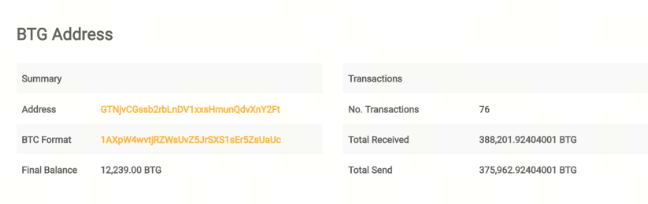

◦ Ataque de força bruta: Atacantes testam exaustivamente valores de nonce para encontrar um hash que atenda aos critérios. Em 2018, por exemplo, o Bitcoin Gold (BTG) sofreu múltiplos ataques de 51%. Atacantes alugaram grande poder computacional para forçar nonces, roubando 388.200 BTG e causando perdas de cerca de US$ 18 milhões.

Fonte: Bitcoin Gold Explorer

Para mitigar esses ataques, desenvolvedores e projetos devem empregar algoritmos de geração altamente aleatórios (como CSPRNG), impor verificações rigorosas de exclusividade e atualizar periodicamente as bibliotecas criptográficas.

7. Conclusão

Como elemento fundamental da tecnologia criptográfica, a característica de “uso único” do nonce proporciona segurança robusta para comunicações complexas na internet e para registros distribuídos. Compreender e implementar corretamente mecanismos de nonce é essencial para garantir a segurança, transparência e integridade do universo digital.

Para saber mais:

- O que é um Transaction Nonce em blockchain?

- O que é um ataque 51%?

Artigos Relacionados

Análise da Tokenomics do JTO: Distribuição, Utilidade e Valor de Longo Prazo

Quais são os casos de uso do token ST? Um olhar aprofundado sobre o mecanismo de incentivo do ecossistema Sentio

Análise completa dos cenários de aplicação de moedas de privacidade: como a Zcash é utilizada na prática

Jito vs Marinade: análise comparativa dos protocolos de Staking de liquidez na Solana

Sentio vs The Graph: uma comparação entre mecanismos de indexação em tempo real e indexação por subgraph