Ele atuou disfarçado em 600 grupos de golpes para combater o fluxo ilegal de dinheiro

Na trajetória dos negócios, sempre que há uma explosão de riqueza, segue-se inevitavelmente uma disputa entre lei e ordem.

Do ponto de vista do final de 2025, a emissão global de stablecoins atingiu US$300 bilhões—quase três vezes o volume do ano anterior. Os volumes mensais de transações já chegam a impressionantes US$4 a US$5 trilhões. As stablecoins deixaram de ser vistas como “brinquedo de nerd” e se tornaram o principal canal para que as finanças tradicionais ingressem na economia digital.

No entanto, sob esse crescimento acelerado, existe uma realidade obscura. Os relatórios mais recentes do setor estimam que, em 2025, endereços ilícitos em todo o mundo receberão mais de US$51,3 bilhões. Com centenas de bilhões cruzando fronteiras em segundos, os mecanismos regulatórios tradicionais não conseguem acompanhar. É praticamente impossível diferenciar, em tempo real, transações legítimas de recursos provenientes do crime.

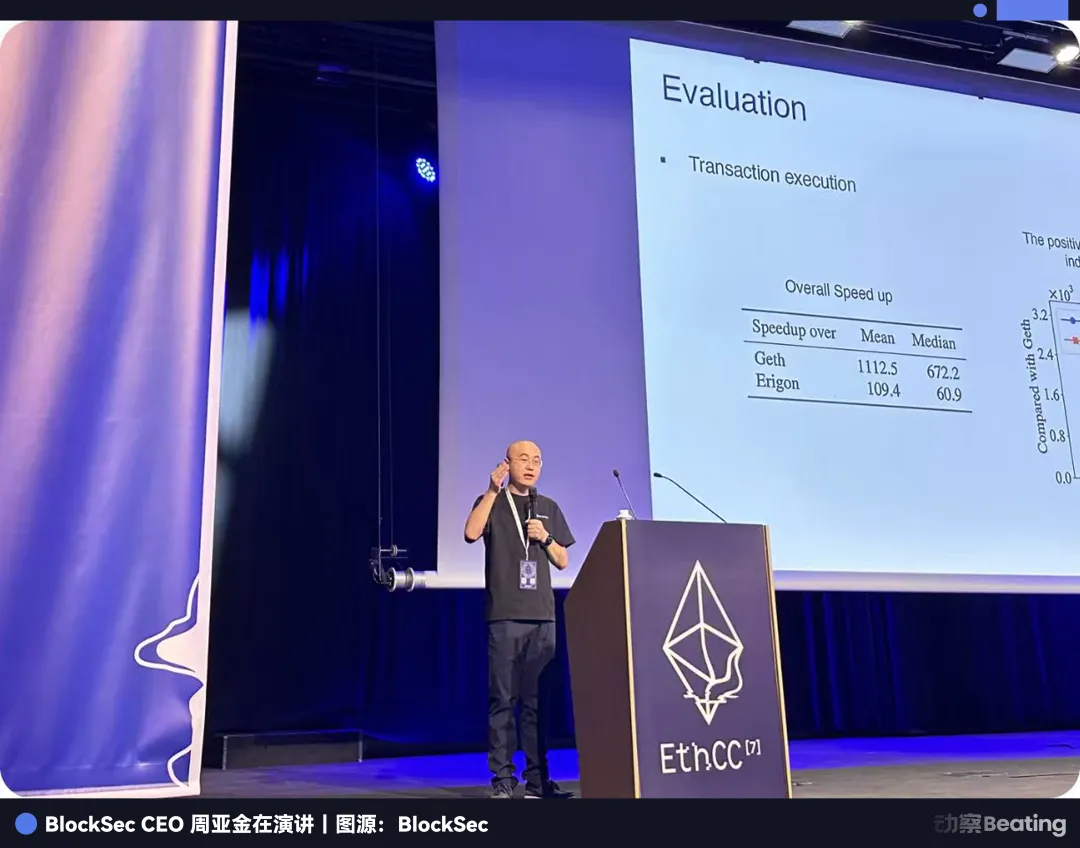

Nesse ambiente de regras ainda em construção, o Professor Zhou Yajin se destaca como um empreendedor diferenciado.

A trajetória de Zhou Yajin exemplifica o encontro entre academia de excelência e indústria. Em 2010, ele foi para os Estados Unidos para o doutorado, dedicando cinco anos à segurança móvel. Ele e o orientador, Professor Jiang Xuxian, ingressaram na Qihoo 360, marcando o primeiro salto do laboratório para o setor empresarial. Em 2018, Zhou voltou à China para lecionar na Universidade de Zhejiang.

Três anos depois, ele retornou ao mercado e fundou a BlockSec, empresa de segurança blockchain.

Nos últimos quatro anos, Zhou liderou uma transformação estratégica na BlockSec. A empresa evoluiu das auditorias de contratos inteligentes para áreas avançadas como monitoramento de segurança, rastreamento de fundos e conformidade com AML.

Zhou e sua equipe dedicaram anos à pesquisa de dados on-chain. Utilizando técnicas sofisticadas, conseguiram infiltrar grupos de cibercrime do Sudeste Asiático, obtendo informações inéditas sobre seu funcionamento. Por meio de sua perspectiva, temos um retrato franco das disputas de poder que definem o universo digital.

O relato a seguir é uma versão pessoal de Zhou Yajin, editada pela equipe Beating após entrevista exclusiva.

Este artigo tem patrocínio da Kite AI.

Kite é a primeira blockchain Layer 1 desenvolvida para pagamentos de agentes de IA. Essa infraestrutura base permite que agentes autônomos de IA operem em um ambiente com identidade verificável, governança programável e liquidação nativa em stablecoin.

Kite foi criada por especialistas em IA e infraestrutura de dados vindos de Databricks, Uber e UC Berkeley. A empresa já captou US$35 milhões junto a investidores como PayPal, General Catalyst, Coinbase Ventures, 8VC e outros fundos de referência.

Das Auditorias de Código ao Campo de Batalha da AML

Fiz meu doutorado nos EUA entre 2010 e 2015 sob orientação do Professor Jiang Xuxian, com foco em segurança móvel—principalmente detecção de malware em Android, tecnologia de ponta na época. Ao concluir o curso em 2015, entrei na Qihoo 360 com meu orientador para transformar nossa pesquisa em produto comercial.

Em 2018, ingressei na Universidade de Zhejiang, migrando da indústria para o meio acadêmico. Isso coincidiu com o boom das ICOs na China entre 2017 e 2018, que colocou blockchain em destaque para poucos. Foi quando comecei a explorar a segurança blockchain.

Naquele momento, os incidentes de segurança on-chain eram frequentes. A academia já havia desenvolvido soluções sólidas, mas o setor estava atrasado—poucos davam atenção real ao problema.

Assim, em 2021, o Professor Wu Lei e eu fundamos a BlockSec.

No início, a percepção sobre uma “empresa de segurança blockchain” era limitada: “Vocês só fazem auditorias?” De fato, começamos com auditorias de contratos inteligentes.

Nosso histórico acadêmico e equipe qualificada nos consolidaram rapidamente no segmento de auditorias. Mas minha visão era mais ampla—não queria limitar a empresa à prestação de serviços de segurança. Auditorias tratam riscos antes do lançamento, mas não havia boas soluções para proteção pós-lançamento.

Por isso, em 2022, enquanto expandíamos as auditorias, desenvolvemos uma plataforma de monitoramento de ataques on-chain. O conceito era monitorar transações on-chain continuamente, bloqueando automaticamente as operações maliciosas no momento em que ocorressem.

No processo, percebemos que apenas auditoria e monitoramento não bastavam—os projetos continuavam vulneráveis. Com o aumento dos golpes de phishing, perdas de chaves privadas e outras ameaças ao usuário final, os usuários continuavam perdendo fundos. Isso gerou novas demandas.

Quando projetos eram hackeados ou usuários caíam em golpes de phishing, era preciso registrar boletim de ocorrência e explicar às autoridades o destino dos recursos. A partir de 2022, lançamos um produto de rastreamento de fundos totalmente SaaS. O usuário podia assinar diretamente—sem necessidade de vendas B2B.

A base de usuários nos surpreendeu: não apenas autoridades, mas também jornalistas, instituições financeiras e muitos investigadores privados passaram a usar a plataforma.

Essa diversidade ajudou a aprimorar o produto e atrair mais clientes. Combinados aos nossos motores de detecção de ataques e phishing, esses tags de dados se tornaram nosso diferencial competitivo mais sólido.

O ponto de inflexão veio entre o fim de 2024 e início de 2025.

A emissão de stablecoins disparou. O mercado deixou de ser exclusivo para nativos cripto—muitos profissionais de finanças tradicionais entraram, e as stablecoins foram seus primeiros ativos digitais. Esses usuários tinham forte consciência regulatória e logo perguntaram: “Se eu usar stablecoins, como resolvo AML e CFT?”

Faltavam soluções de compliance robustas, mas tínhamos três anos de dados de tags acumulados. Lançamos rapidamente um produto AML. O processo foi natural: conforme as necessidades do mercado mudaram, evoluímos de fornecedor de segurança para provedor completo de “segurança + compliance”.

Infiltrado

Para enfrentar AML, é fundamental compreender como os agentes ilícitos movimentam dinheiro.

Pela nossa pesquisa, o crime cripto se divide em duas categorias principais. A primeira é “nativa do cripto”: ataques que exploram vulnerabilidades em DeFi, roubo de chaves privadas ou phishing—crimes que só existem por causa da blockchain.

A segunda é “impulsionada pelo cripto”, como fraudes online, extorsão e tráfico humano. O cripto acelerou e tornou anônimas as transferências internacionais. O caso mais chocante é o tráfico humano ligado ao setor de golpes online no Sudeste Asiático.

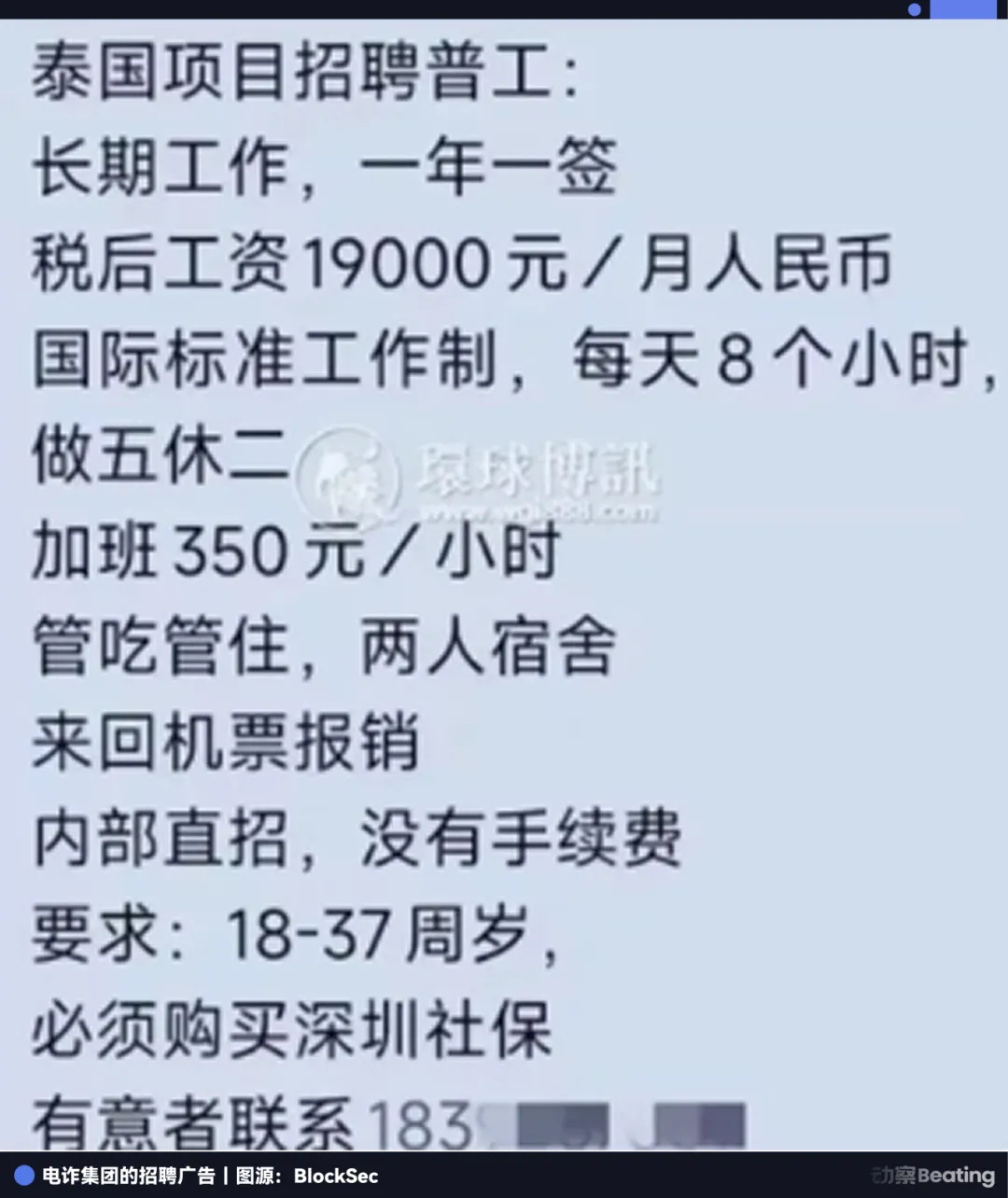

Muitos consideram esses golpes distantes, mas os anúncios de emprego são altamente segmentados: salários de 19.000 RMB, passagem aérea, alimentação e hospedagem inclusas, além de “seguro social de Shenzhen”. Essas ofertas miram jovens de 18 a 37 anos, atraindo vítimas para centros de fraude em Mianmar, Camboja ou Laos.

Esses centros modernos de fraude funcionam como empresas legítimas, com equipes de finanças, tecnologia e comunicação. Para manter operações tão grandes, é preciso um fluxo constante de “mão de obra”. Mas os centros (compradores) e os traficantes (fornecedores) não se conhecem e não confiam uns nos outros online.

Isso fez surgir plataformas de garantia de mão de obra—intermediários que oferecem escrow para transações ilegais.

O sistema funciona como o Taobao. O centro deposita uma garantia em USDT na plataforma; os traficantes entregam as vítimas em pontos de inspeção definidos.

Após as partes confirmarem a entrega em grupo privado no Telegram, a plataforma libera a garantia ao traficante. A regra é simples: “pessoa entregue, pagamento liberado”. Se houver inadimplência, a plataforma congela ou confisca a garantia para compensar a outra parte.

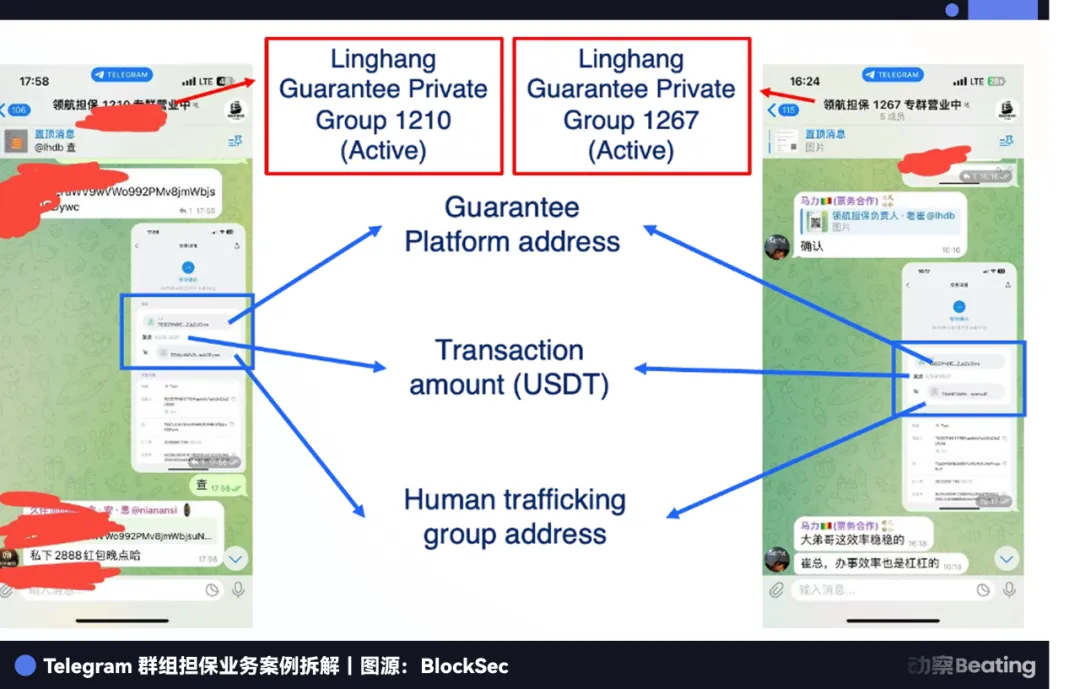

Para atrair clientes, essas plataformas mantêm canais públicos no Telegram para exibir suas operações. Canais como Linghang Guarantee ou Haowang Guarantee usam bots para publicar negócios em tempo real e transferências on-chain. Eles promovem descontos de comissão e anúncios “compre 10, leve 2 grátis”—tal como o e-commerce tradicional.

Esse é nosso acesso mais direto ao submundo.

Entre fevereiro e agosto de 2025, desenvolvemos um sistema automatizado para infiltrar continuamente esses grupos e coletar informações. Como as conversas são repletas de jargões, treinamos um modelo de linguagem avançado para análise.

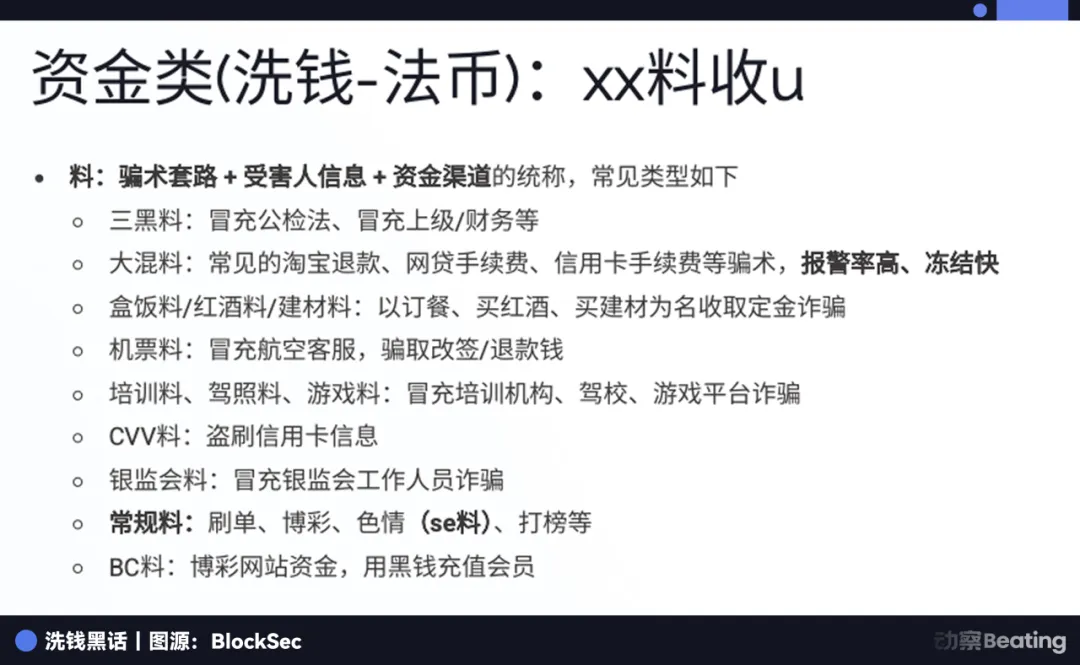

No jargão do mercado negro, vítimas são “peixe”, enquanto estratégias de fraude e informações das vítimas são “material”. Existem “material triplo preto”, “material misto”, “material de passagem” e outros. Para lavagem, “material de primeiro nível” são fundos retirados diretamente das vítimas, enquanto “material de segundo nível” são recursos lavados por várias camadas.

Há também a função chamada “porta telefônica”, em que cúmplices locais usam cabos de áudio ou aplicativos especiais para encaminhar chamadas de fraude internacional por telefones domésticos, driblando bloqueios antifraude e recebendo cerca de 200 USDT por hora. Muitos jovens de cidades pequenas são recrutados para esse trabalho.

Alguns grupos chegam a divulgar “guias anti-polícia”, detalhando como evitar investigações—alegando perda de telefone, apagando scripts e aplicativos criptografados com antecedência. Os guias terminam com uma nota irônica e amarga: “Para todos os trabalhadores esforçados”.

Após seis meses de monitoramento automatizado, identificamos 634 endereços ligados a grupos de tráfico humano em uma única plataforma de garantia, rastreando quase US$12 milhões em transações ilícitas. No auge, 10 pessoas eram traficadas por dia só nessa plataforma. A realidade pode ser pior, pois há outras plataformas.

Ao rastrear os fundos, verificamos que a maioria circulava via TRON, principalmente em USDT. As baixas barreiras e taxas da TRON são ideais para grupos criminosos menos sofisticados. Mesmo com o aumento das taxas, os hábitos já estão consolidados.

Analisando o fluxo de fundos de mais de 120 grupos, identificamos que 34,9% dos valores ilícitos foram para hot wallets da OKX, 6,9% para Binance e 14,4% para hot wallets associadas à Huiwang.

Quando é possível rastrear a origem e o destino desses recursos, AML deixa de ser apenas um slogan. Dados reais e de base agora são o diferencial estratégico para segurança e compliance.

12 Segundos: Antecipando Hackers no Mempool

Profissionais de segurança enfrentam um dilema antigo: auditorias só garantem segurança de código no lançamento. Após o deploy, projetos ficam sob ataque constante de hackers globais. Se auditorias são “defesa estática”, podemos criar uma “interceptação dinâmica”?

Em 2022, lançamos uma plataforma de monitoramento de ataques on-chain junto às auditorias. O conceito central: monitorar o mempool da Ethereum—sala de espera das transações antes de serem incluídas em bloco.

Lá, rastreamos não apenas transações comuns, mas também aquelas com sinais de ataque. Ao detectar uma transação suspeita, nosso sistema inicia imediatamente uma análise automatizada em ambiente privado: Qual a intenção? A lógica é válida? Qual o valor potencial do roubo?

As batalhas mais intensas acontecem em apenas 12 segundos.

Após o merge da Ethereum, o tempo de bloco passou a ser fixo em 12 segundos. Ou seja, desde que o hacker envia o comando até a confirmação do bloco, existe uma janela mínima. Esses segundos são o período de resgate de ouro para os white hats.

Assim que nosso sistema confirma um ataque, ele cria automaticamente uma transação “front-running”—quase idêntica à do hacker, mas com o destinatário alterado para nossa carteira segura.

Para superar o hacker, precisamos vencer a prioridade dos mineradores.

Hackers geralmente definem taxas padrão de gas para maximizar o lucro. Utilizamos algoritmos para lançar lances muito maiores—por vezes até compartilhando parte da transação com os mineradores. Motivados pelo lucro, eles priorizam nossa transação. Executada, a do hacker é invalidada.

Essa tecnologia já salvou muitos projetos de ataques reais.

Um caso emblemático: antecipamos um ataque no mempool e recuperamos 2.909 ETH para um protocolo. O hacker já havia explorado uma vulnerabilidade, colocando milhões em risco. Nosso sistema de monitoramento alertou instantaneamente e, em segundos, simulamos o ataque, geramos a transação e fizemos o lance de gas. Por fim, os fundos chegaram ao nosso endereço seguro antes do hacker agir.

Antes, projetos hackeados só podiam pedir ajuda no Twitter ou negociar recompensas com hackers. Agora, conseguimos interceptar os fundos antes do sucesso do ataque.

Para defender a última linha nesse “código é lei” da floresta sombria, é preciso ser mais inteligente e rápido que os hackers.

Epílogo

Se a última década no cripto foi uma “corrida do ouro”, 2025 representa o retorno da “certeza”. Com volumes de stablecoins na casa dos US$300 bilhões e um sistema financeiro digital evoluindo do “deserto” para “cidade-estado”, a tecnologia deixa de ser apenas ferramenta de riqueza—precisa, antes de tudo, ser escudo contra o lado obscuro da natureza humana.

A evolução de Zhou Yajin e sua equipe reflete essa lógica. Das auditorias de código à interceptação dinâmica e à investigação de redes ilícitas, não se trata de heroísmo individual, mas do mecanismo de defesa inevitável da tecnologia em escala.

Num mundo onde código é lei, se o fluxo ilícito de recursos e a falha de segurança não forem contidos, a chamada “revolução financeira” continuará restrita a poucos.

Todo setor que chega ao mainstream passa pela jornada dolorosa do caos à consolidação da lei. É um processo longo e, por vezes, tedioso, mas como diz Zhou Yajin, a segurança definitiva é “invisível”.

Só quando a segurança for tão presente e imperceptível quanto o ar, essa fronteira digital antes instável terá completado sua transformação civilizatória.

Declaração:

- Este artigo foi reproduzido de [Beating], com direitos autorais originais de [Sleepy.txt]. Para questões de reprodução, entre em contato com a equipe Gate Learn para atendimento imediato.

- Aviso de responsabilidade: As opiniões aqui expressas são exclusivamente do autor e não constituem recomendação de investimento.

- As demais versões de idioma foram traduzidas pela equipe Gate Learn. Sem mencionar a Gate, não copie, distribua ou replique estas traduções.

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

Sentio vs The Graph: uma comparação entre mecanismos de indexação em tempo real e indexação por subgraph

Quais são os casos de uso do token ST? Um olhar aprofundado sobre o mecanismo de incentivo do ecossistema Sentio

O que é a Carteira HOT no Telegram?