随着 Web3、人工智能和云计算的发展,数据价值不断提升,但由此带来的隐私泄露风险也日益突出。无论是区块链上的公开交易,还是传统云计算中的集中式数据处理,都面临着“数据一旦被使用就必须被解密”这一根本性问题。

全同态加密( Fully Homomorphic Encryption,FHE )被视为解决这一难题的关键技术,而 Zama 正是当前推动 FHE 从理论走向工程化和商业化的代表性平台之一。本文将系统性解读 Zama 的技术基础、产品体系、应用场景与未来发展方向。

ZAMA 是什么?

Zama 是一个以全同态加密( FHE ) 为核心的隐私计算平台,目标是在不泄露任何原始数据的前提下完成计算和程序执行。换句话说,Zama 允许开发者在始终加密的数据上进行运算,而无需在任何阶段暴露明文信息。

图源:Zama

与传统隐私方案依赖访问控制或可信执行环境( TEE )不同,Zama 采用的是纯密码学路径,其安全性不依赖硬件或中心化信任假设。这一特性使 Zama 在区块链、金融、身份验证和隐私机器学习等场景中具备独特优势。

Zama 的使命与发展脉络

Zama 的核心使命是:让隐私计算成为默认能力,而不是附加选项。团队认为,只要数据在计算过程中需要解密,就无法从根本上解决隐私问题。

在发展路径上,Zama 选择了一条相对“慢但扎实”的路线:先专注于 FHE 的工程化与性能优化,再逐步构建面向开发者的工具链和运行时环境,最后延伸至区块链与去中心化应用领域。

近几年,随着隐私合规需求上升以及 Web3 对“可验证但不透明计算”的需求增强,Zama 的技术路线逐渐受到主流资本与开发者社区的关注,其在 FHE 实用化方面的进展被视为行业重要里程碑。

Zama 的技术核心解析:同态加密

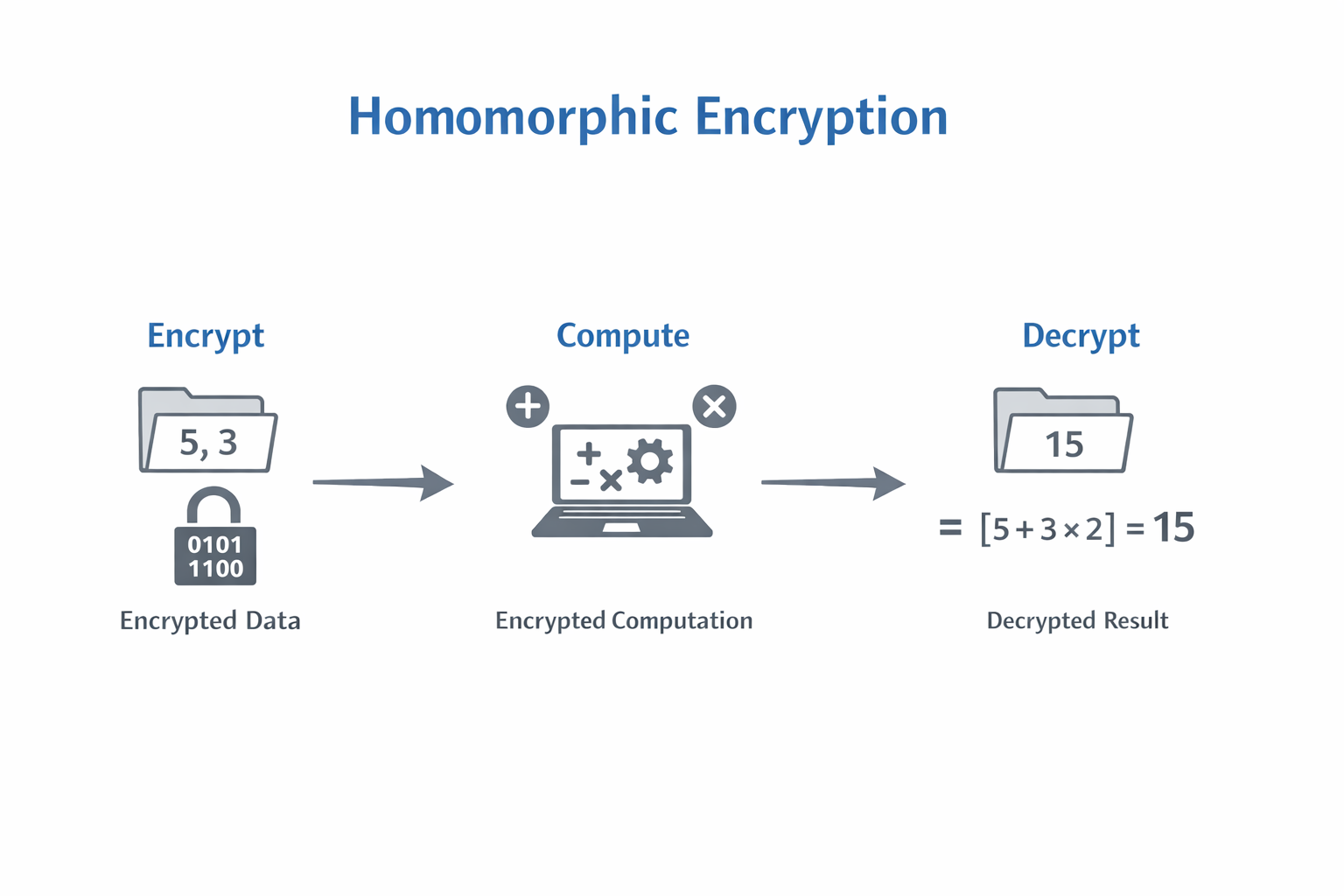

同态加密是一种允许在加密数据上直接执行计算的加密方式,而 全同态加密( FHE ) 则支持任意复杂运算,包括加法、乘法以及逻辑运算。

在传统系统中,计算流程通常是:加密 → 解密 → 计算 → 再加密

而在 FHE 模式下,流程变为:加密 → 加密状态计算 → 加密结果输出

Zama 的技术突破在于,将原本计算成本极高、仅存在于学术论文中的 FHE 算法,转化为可部署、可扩展的工程系统,并通过编译器、运行时和 SDK 层进行性能优化,使其能够服务真实应用。

Zama 的产品与开发工具(开源 SDK 与运行时)

Zama 并非只提供底层密码库,而是构建了一整套面向开发者的产品体系:

- Concrete / Concrete ML:用于在加密数据上执行推理计算,尤其适用于隐私机器学习场景

- FHEVM:支持在区块链环境中运行基于 FHE 的智能合约,使合约状态和输入保持加密

- 开发者 SDK 与工具链:帮助开发者无需深入理解密码学细节,也能构建隐私计算应用

这些工具均以开源为核心策略,降低了 FHE 技术的使用门槛,也有利于安全审计与社区协作。

Zama的使用场景和实际应用案例

Zama 的技术适用于多个对隐私要求极高的领域:

- 隐私智能合约:在 DeFi 或链上治理中隐藏交易金额、投票选择等敏感信息

- 机密金融计算:风控模型、信用评估在不暴露用户数据的前提下完成计算

- 隐私身份验证:证明“满足某条件”而不泄露具体身份数据

- 隐私机器学习推理:在医疗、保险等场景中对加密数据进行模型推理

这些应用的共同点是:数据价值高,但数据本身不应被任何计算节点看到。

开发者如何接入 Zama:上手步骤与集成指引

对于开发者而言,接入 Zama 通常包括以下步骤:

- 选择适合的 Zama 工具(如 Concrete ML 或 FHEVM)

- 使用 SDK 将业务逻辑编译为 FHE 可执行形式

- 部署运行时或集成到区块链环境

- 对性能与安全参数进行调优

Zama 在设计上尽量保持与现有开发流程兼容,使 Web2 与 Web3 开发者都能较低成本上手。

生态与合作:企业合作、研究机构与社区项目

Zama 的生态建设主要围绕三个方向展开:企业级隐私计算应用、学术研究合作以及开发者社区建设。在研究层面,Zama 持续与密码学与计算机科学领域的研究团队合作,推动全同态加密( FHE )在算法效率、工程实现和安全参数方面的优化,加快前沿研究成果向实际应用转化。

在企业合作方面,Zama 重点关注金融、数据分析和隐私机器学习等对数据保密性要求较高的场景,通过真实业务环境验证 FHE 在性能、稳定性和可扩展性方面的可行性,推动隐私计算从概念验证走向规模化应用。

同时,Zama 以开源为核心推进开发者生态建设,通过 SDK、示例代码和工具链吸引开发者参与同态加密应用探索与优化,逐步形成围绕隐私计算的技术社区基础。

隐私、安全与合规:Zama 如何保障数据安全?

Zama 的安全模型基于严格的密码学假设,而非可信硬件或中心化服务器。这意味着:

- 数据在任何阶段都不会以明文形式出现

- 即使计算节点被攻击,也无法获取原始数据

- 有助于满足 GDPR 等隐私法规对数据最小暴露原则的要求

这种设计使 Zama 在高合规要求行业中具备长期潜力。

ZAMA 与其他隐私计算项目的差异

| 维度 | ZAMA( FHE 同态加密 ) | ZK(零知识证明) | TEE(可信执行环境) | MPC(多方安全计算) |

|---|---|---|---|---|

| 核心思想 | 在加密数据上直接计算 | 证明计算结果正确性,但不泄露数据 | 在可信硬件中执行明文计算 | 多方协作完成计算,单方无法获取完整数据 |

| 计算过程中数据是否解密 | 不解密 | 不解密(仅验证) | 需要在硬件中解密 | 不解密 |

| 是否依赖硬件信任 | 不依赖 | 不依赖 | 强依赖硬件厂商 | 不依赖 |

| 主要优势 | 计算过程与数据全程保密 | 验证效率高,适合区块链扩容 | 性能接近明文计算 | 安全性高,适合联合计算 |

| 主要局限 | 计算成本较高,性能仍在优化 | 不适合复杂通用计算 | 存在侧信道与硬件漏洞风险 | 通信复杂度高,参与方受限 |

| 典型应用场景 | 隐私智能合约、机密计算、隐私 ML | Rollup、隐私证明、合规验证 | 机密云计算、企业数据隔离 | 联合风控、跨机构数据分析 |

| 与区块链适配性 | 高(如 FHEVM ) | 非常高(主流扩容方案) | 中等(需额外信任假设) | 中等(部署复杂) |

| 安全模型 | 纯密码学安全 | 纯密码学安全 | 硬件 + 软件信任模型 | 纯密码学安全 |

- 与零知识证明( ZK )项目相比,Zama 更侧重 “计算过程保密”,而非仅验证结果正确性;

- 与 TEE 方案相比,Zama 不依赖硬件信任假设;

- 与多方安全计算( MPC )相比,FHE 在参与方数量和部署复杂度上更具灵活性。

这种差异使 Zama 在特定隐私计算场景中形成独特定位。

ZAMA 面临的挑战与未来发展方向

尽管前景广阔,Zama 仍面临一些现实挑战,包括计算性能、成本控制以及开发者教育门槛等问题。未来的发展方向可能集中在:

- 更高效的 FHE 编译与加速

- 与主流区块链生态的深度集成

- 更完善的开发文档与示例

如何在 Gate 查看 ZAMA 信息与参与相关交易

- 打开 Gate 平台并登录账户,如尚未注册需先完成注册及基础安全设置。

- 在 Gate 交易页面搜索框输入 ZAMA,点击搜索结果进入对应的项目页面。

- 在项目页面中查看 ZAMA 的项目简介、官方说明、平台公告以及相关风险提示信息。

- 向下浏览页面,可查看 ZAMA 的市场数据,如价格走势、成交量及历史表现等基础信息。

- Gate 已开放 ZAMA 现货交易,可在页面中查看支持的交易对、交易方式及操作规则。

- 根据页面提示进入对应交易界面,确认交易规则后选择是否参与,具体功能以 Gate 实际页面展示为准。

总结

Zama 以全同态加密( FHE )为核心,提供了一种不同于传统隐私方案的技术路径,使数据能够在始终保持加密状态的情况下完成计算与智能合约执行。这种设计从根本上减少了数据在使用过程中的暴露风险,为隐私计算提供了更高等级的安全保障。

从产品与工具层面来看,Zama 不仅专注于底层密码学研究,还通过开源 SDK、运行时环境和开发者工具,将原本门槛极高的同态加密技术逐步转化为可被实际采用的工程方案。这使其在区块链隐私合约、机密金融计算以及隐私机器学习等场景中具备现实应用价值。

在行业层面,随着数据合规要求不断提高以及 Web3 对隐私计算需求的增长,Zama 所代表的 FHE 路线为隐私计算生态提供了重要补充。尽管在性能和成本方面仍面临挑战,但随着算法优化和生态成熟,Zama 有望在未来隐私基础设施中扮演更加关键的角色。

总体而言,Zama 并非单一应用或短期热点项目,而是围绕隐私计算长期演进的一项基础设施探索,其后续发展值得持续关注。

相关文章

如何使用 Raydium?新手交易与流动性参与指南

什么是 Oasis Network (ROSE)?

Raydium 有哪些核心功能?交易与流动性产品解析

什么是 TAO?Bittensor 代币经济学、供应模型与激励机制详解