O que é a encriptação homomórfica? Uma análise detalhada dos princípios tecnológicos centrais da Zama

Com a crescente preocupação com a proteção da privacidade dos dados, sobretudo em ambientes de computação em nuvem, blockchain e inteligência artificial, garantir computação eficaz sem expor os dados originais tornou-se um desafio central.

A Homomorphic Encryption, enquanto tecnologia criptográfica inovadora, permite realizar operações diretamente sobre dados encriptados, estabelecendo um novo equilíbrio entre proteção de privacidade e utilidade dos dados. Recentemente, o projeto Zama, dedicado a esta área, obteve financiamento relevante e forte atenção do setor, impulsionando esta tecnologia da teoria à aplicação prática.

O que é a Homomorphic Encryption

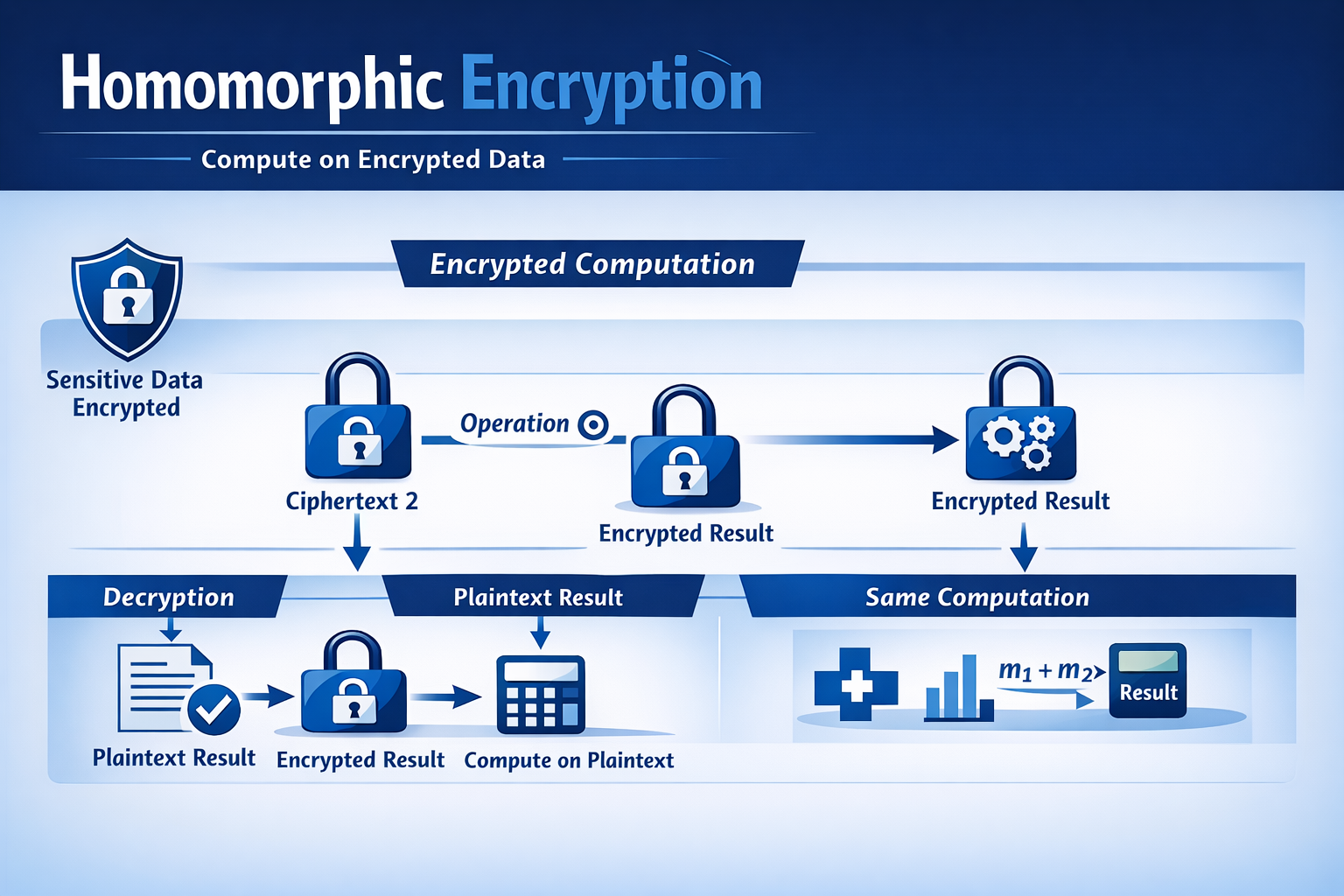

A Homomorphic Encryption é uma forma de encriptação que permite realizar operações sobre dados cifrados, garantindo que o resultado descifrado da operação é idêntico ao que seria obtido ao descifrar primeiro e só depois calcular. Ou seja, é possível processar dados cifrados sem aceder ao conteúdo original, e o resultado final após descodificação será igual ao da operação direta sobre texto simples.

Esta tecnologia assenta em propriedades homomórficas da teoria dos números e da álgebra abstrata, permitindo que dados encriptados mantenham a sua estrutura cifrada enquanto são alvo de operações como adição e multiplicação. O objetivo é alcançar “dados encriptados computáveis”, superando a limitação dos métodos tradicionais que exigem descodificação prévia para computação.

Porque a encriptação tradicional não pode participar diretamente em computação

As tecnologias tradicionais de encriptação (como AES e RSA) focam-se na confidencialidade dos dados durante armazenamento e transmissão, convertendo-os para um formato irreconhecível. No entanto, em casos práticos como análise de dados ou processamento em nuvem, os dados encriptados têm de ser descodificados para poderem ser processados, por exemplo, em operações de adição ou multiplicação. Isto permite que servidores ou prestadores de serviços terceiros acedam aos dados em texto simples durante o processamento, aumentando o risco de fuga de informação.

Resumindo:

- A encriptação tradicional protege a privacidade de “dados estáticos”

- Mas não mantém os dados encriptados durante “computação dinâmica”

- Por isso, a computação obriga à descodificação, expondo os dados a riscos

Como a Homomorphic Encryption permite “dados encriptados computáveis”

A essência da Homomorphic Encryption está na natureza homomórfica das estruturas matemáticas:

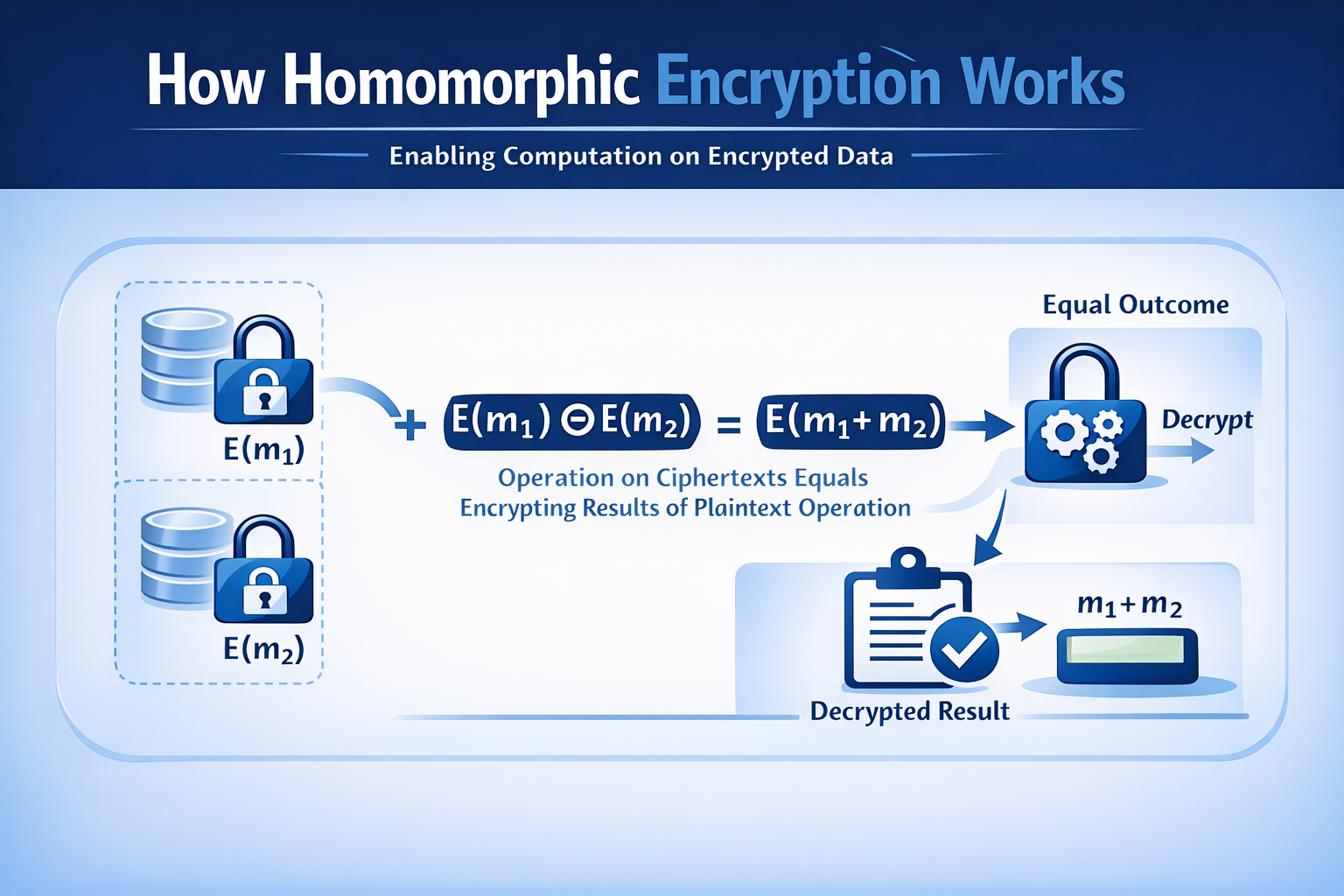

Dadas uma função de encriptação E e uma de descodificação D, se para dois textos simples m₁ e m₂ e uma operação (por exemplo, adição ou multiplicação) se verificar:

D(E(m₁) ⊕ E(m₂)) = m₁ ✕ m₂

Então este método é homomórfico. Ou seja, ao aplicar uma operação (⊕) sobre dados cifrados, a operação após descodificação é equivalente à operação nativa (✕) entre os textos simples.

Esta propriedade permite realizar cálculos complexos sobre dados cifrados sem revelar o conteúdo original, reforçando substancialmente a privacidade no processamento de dados.

Diferenças entre Fully Homomorphic Encryption (FHE) e Partially Homomorphic Encryption

A Homomorphic Encryption pode ser classificada pelo conjunto de operações que suporta:

- Partially Homomorphic Encryption (PHE) Suporta apenas um tipo de operação homomórfica, como adição ou multiplicação. Por exemplo, o sistema Paillier suporta homomorfismo aditivo, enquanto o ElGamal suporta homomorfismo multiplicativo. Este modo só permite operações limitadas e não cobre todos os cálculos possíveis.

- Fully Homomorphic Encryption (FHE) Suporta operações básicas arbitrárias, como adição e multiplicação. Assim, qualquer circuito lógico ou programa que combine estas operações pode ser executado com dados encriptados, tornando-se um verdadeiro esquema homomórfico universal. Durante anos, a FHE foi vista como o “Santo Graal” da criptografia devido ao seu enorme potencial teórico, mas as primeiras implementações eram pouco práticas por limitações de desempenho.

Como a Zama otimiza a eficiência prática da Homomorphic Encryption

Um dos maiores entraves à aplicação prática da Homomorphic Encryption, sobretudo da Fully Homomorphic Encryption (FHE), é o elevado custo computacional. Como as operações sobre dados cifrados envolvem estruturas algébricas complexas e mecanismos de controlo de ruído, as primeiras implementações de FHE eram muito menos eficientes do que o processamento sobre texto simples, limitando a sua viabilidade em sistemas reais. Por isso, a investigação recente tem-se focado cada vez mais na otimização de engenharia e implementação de sistemas, para além da viabilidade teórica.

Fonte: Zama

Neste contexto, a Zama otimiza principalmente os esquemas FHE existentes através de engenharia, sem alterar os pressupostos criptográficos de base. O foco está na representação dos dados cifrados, desenho de circuitos computacionais e controlo do crescimento do ruído. Ao reduzir profundidade computacional e sobrecarga intermédia desnecessárias, a Zama melhora a eficiência global da execução, mantendo a segurança. Estas otimizações permitem que a computação homomórfica atinja gradualmente um desempenho aceitável em determinados cenários.

No plano da implementação, a Zama disponibiliza várias ferramentas e bibliotecas FHE open source para apoiar o desenvolvimento em diferentes níveis. Estas ferramentas encapsulam a lógica de seleção de parâmetros e gestão de ruído, permitindo que programadores utilizem funcionalidades sem dominar os detalhes internos da Homomorphic Encryption. Paralelamente, a Zama procura introduzir a Homomorphic Encryption em ambientes de computação mais generalistas, permitindo que dados encriptados participem em lógica de programas complexos, e não apenas em operações aritméticas isoladas.

Além disso, devido ao carácter intensivo da computação homomórfica, a Zama explora a integração com arquiteturas de computação paralela, como GPUs, no ambiente de execução, para mitigar estrangulamentos de desempenho em ambientes apenas com CPU. Esta abordagem de otimização coordenada entre software e hardware abre caminho à aplicação da Homomorphic Encryption em maior escala e assenta as bases para futuras melhorias de desempenho.

Desafios técnicos atuais da Homomorphic Encryption

Apesar de a teoria da Homomorphic Encryption estar consolidada e de se aproximar da aplicação prática, persistem desafios relevantes:

- Elevada sobrecarga de desempenho: as operações FHE são muito mais lentas do que o processamento sobre texto simples, constituindo um estrangulamento para a adoção em larga escala. A aceleração por hardware, como GPUs e ASICs, pode aumentar a eficiência, mas os custos computacionais continuam elevados.

- Acumulação de ruído: durante a computação sobre dados cifrados gera-se ruído, e excesso de ruído pode inviabilizar a descodificação. Técnicas como bootstrapping são necessárias para redefinir o ruído, mas introduzem custos adicionais.

- Limitações de tipos suportados: em algumas implementações (como fhEVM em blockchain), apenas tipos de dados limitados são atualmente suportados, dificultando o tratamento de números decimais ou estruturas de dados complexas.

- Estandardização e maturidade do ecossistema: a estandardização e facilidade de utilização da Homomorphic Encryption ainda é reduzida, sendo necessárias ferramentas e protocolos mais robustos para suportar o desenvolvimento em larga escala.

Que aplicações industriais a Homomorphic Encryption está a transformar

O âmbito de aplicação da Homomorphic Encryption continua a crescer, demonstrando potencial prático em vários setores estratégicos:

- Computação de privacidade e serviços em nuvem Os utilizadores podem enviar dados encriptados para processamento na nuvem sem receio de que os prestadores de serviços acedam ao texto simples, protegendo a privacidade e assegurando conformidade.

- Blockchain e smart contracts confidenciais A execução de operações encriptadas on-chain permite novas funcionalidades, como privacidade de transações e execução confidencial de contratos, sendo esta uma área de destaque do Zama Protocol.

- Inteligência artificial e treino preservando a privacidade A Homomorphic Encryption permite realizar inferência e até treino de machine learning em estado encriptado, protegendo dados sensíveis dos utilizadores.

- Processamento de dados financeiros Desde modelação de risco até análise de dados entre instituições, a Homomorphic Encryption protege a privacidade dos clientes suportando computação avançada.

Direções futuras de desenvolvimento da Homomorphic Encryption

Com o avanço da investigação e o aumento do investimento do setor, a Homomorphic Encryption deverá evoluir segundo as seguintes tendências:

- Melhoria de desempenho e integração com aceleração por hardware A combinação de hardware como GPUs, FPGAs e ASICs com algoritmos e compiladores otimizados será central para acelerar a execução encriptada.

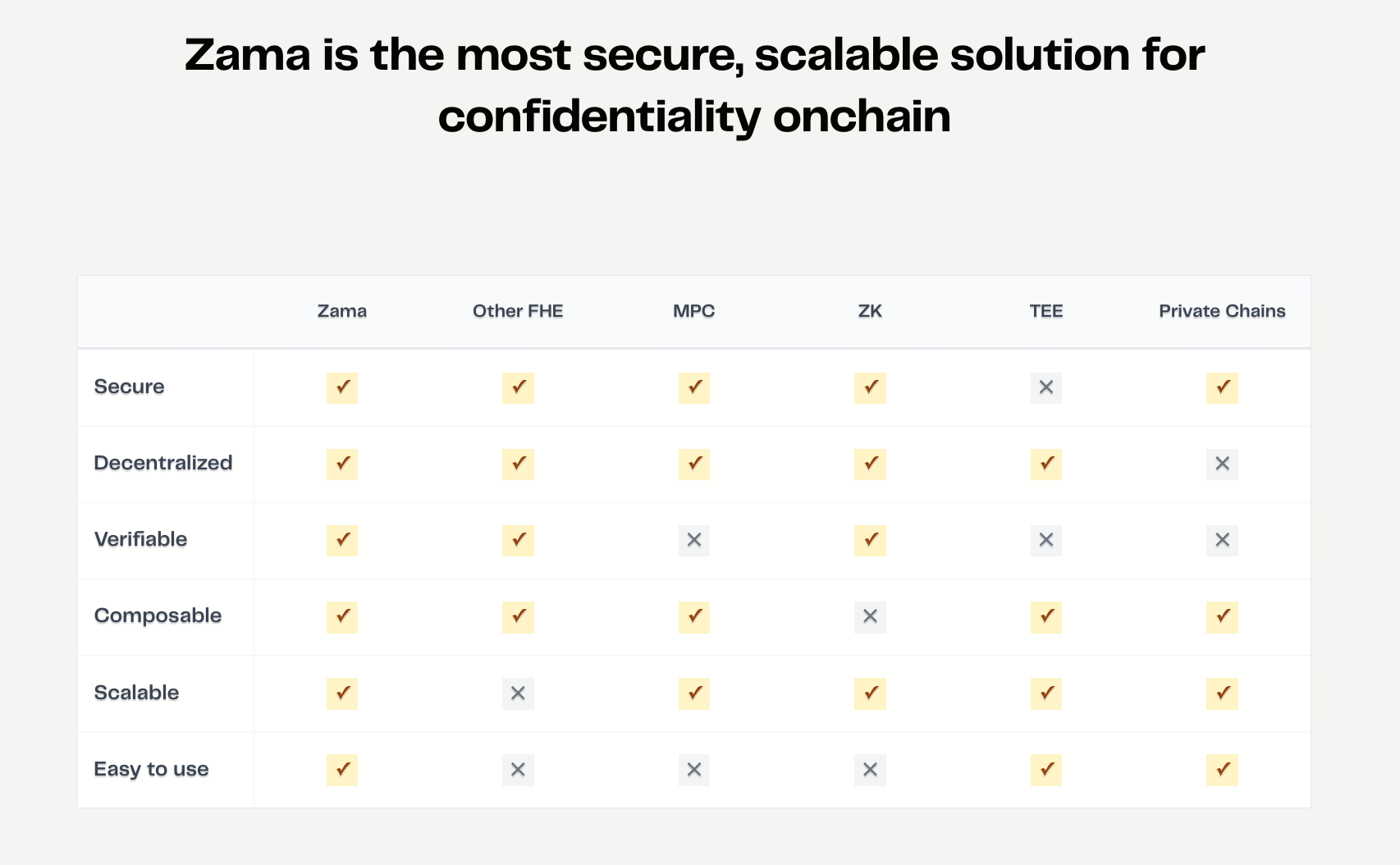

- Integração de protocolos entre domínios A Homomorphic Encryption poderá ser combinada com outras tecnologias de privacidade (como provas de conhecimento zero e MPC), formando soluções de computação de privacidade mais robustas e flexíveis.

- Estandardização e maturação do ecossistema O setor promoverá a estandardização das especificações FHE e o desenvolvimento de ferramentas, SDK e bibliotecas para facilitar a criação de aplicações.

- Implementação comercial em larga escala Nos próximos anos, com a redução dos estrangulamentos de desempenho e o crescimento da procura, a Homomorphic Encryption deverá ser aplicada em mais cenários práticos, incluindo Web3, análise de dados médicos e partilha de dados entre instituições.

Resumo

Como tecnologia criptográfica revolucionária, a Homomorphic Encryption estabelece uma ponte fundamental entre privacidade e utilidade dos dados, permitindo computação em estado encriptado.

Em comparação com métodos tradicionais, oferece vantagens únicas de proteção de dados, mas enfrenta também desafios como desempenho e gestão de ruído. O projeto Zama, através de otimização algorítmica, aceleração de execução e construção de protocolos práticos, lidera a transição da Homomorphic Encryption da teoria à aplicação real. À medida que a tecnologia amadurece e é adotada pelo setor, a Homomorphic Encryption continuará a transformar o processamento de dados em diversos setores e a desempenhar um papel cada vez mais relevante no futuro da computação de privacidade.

Perguntas Frequentes: Questões comuns sobre Homomorphic Encryption

P1: A Homomorphic Encryption já pode ser utilizada na prática? Já é possível utilizá-la em cenários específicos, como computação de privacidade e inferência encriptada, mas devido à elevada sobrecarga de desempenho ainda não é adequada para todos os cenários de computação de alta frequência.

P2: Qual a diferença entre Homomorphic Encryption e provas de conhecimento zero? A Homomorphic Encryption foca-se em realizar computação em estado encriptado, enquanto as provas de conhecimento zero servem para provar a correção dos resultados. São soluções para problemas distintos.

P3: Que problemas resolve principalmente a solução da Zama? A Zama reduz sobretudo a barreira à adoção da Homomorphic Encryption através de otimização de engenharia e toolchains, melhorando a sua utilidade em sistemas reais.

Artigos relacionados

Análise de tokenomics do JTO: distribuição, casos de utilização e valor de longo prazo

Jito vs Marinade: Análise comparativa dos protocolos de Staking de liquidez na Solana

Como utilizar o Raydium? Guia para principiantes sobre negociação e participação em liquidez

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi