idOSはどのように運用されるのでしょうか。データのストレージからアクセス承認まで、ワークフロー全体を詳しくご説明いたします。

従来のインターネット環境では、ユーザーの本人確認データがプラットフォームによって中央集権的に管理されるため、データのサイロ化や繰り返しの認証、プライバシー漏洩などの問題が発生します。特に金融サービス分野では、ユーザーが複数のプラットフォームでKYC(本人確認)を何度も完了しなければならず、効率が低下し、データの不正利用リスクも高まります。ブロックチェーンアプリケーションの普及に伴い、このモデルはWeb3ユーザー体験とコンプライアンスの大きな障害となっています。

idOSは、これらの課題を解決するために開発された「分散型本人確認データレイヤー」としてWeb3に導入されました。ユーザーが本人確認データを管理できるようにし、承認ベースのアクセスと暗号化ストレージを組み合わせることで、idOSは複数のアプリケーション間で本人確認情報を安全かつシームレスに共有できるようにします。この仕組みによりユーザー体験が向上するだけでなく、ステーブルコイン、DeFi、コンプライアンス対応金融アプリケーションの基盤も提供されます。

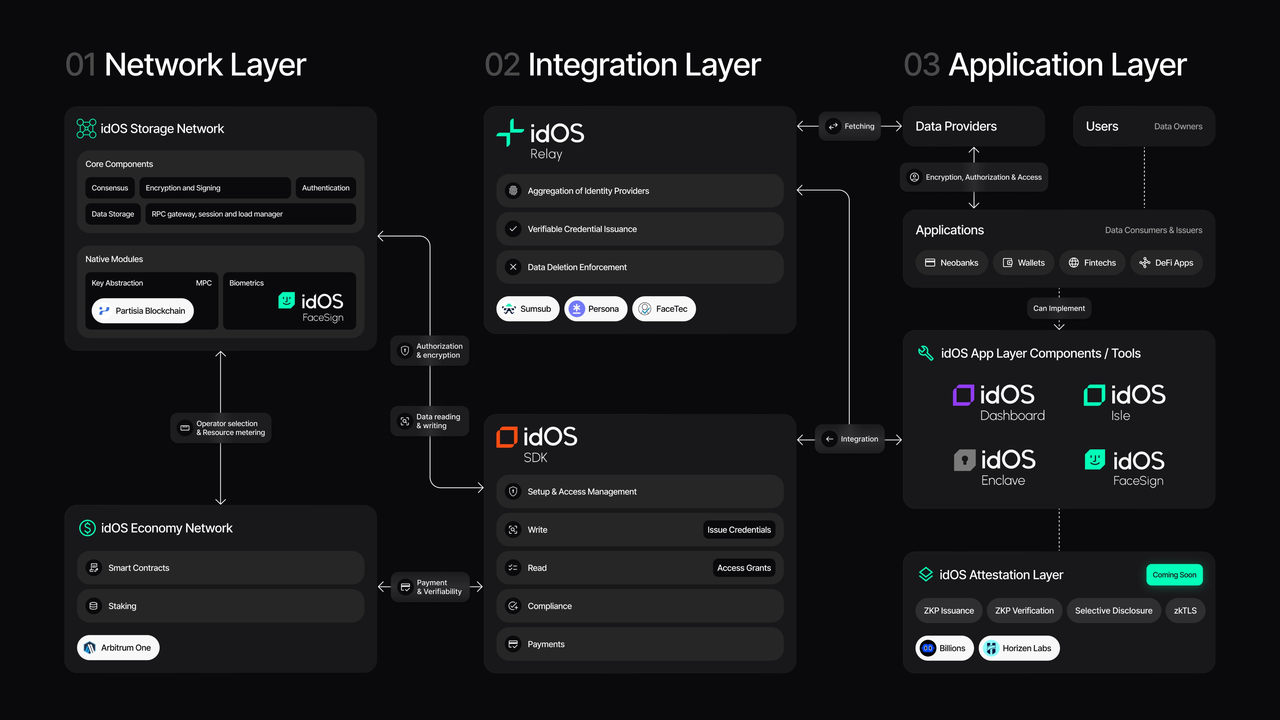

idOSのコアロジック:ストレージから承認まで

idOSは、データライフサイクル全体をカバーする5つの主要なステージで構成されています:生成 → ストレージ → リクエスト → 承認 → 使用。

ユーザーがアプリケーションにアクセスする際、まず本人確認プロセスを完了する必要があります。通常はKYCサービスプロバイダーなどのプロフェッショナルな認証機関(Issuer)が対応します。認証完了後、ユーザーの本人確認データは暗号化され、idOS分散型ネットワーク内に格納されます。

従来のデータベースとは異なり、このデータは単一のプラットフォームに管理されることはありません。暗号化されたデータがネットワークノードに分散されて格納され、ユーザーは秘密鍵や本人確認情報によってアクセス権限を管理し、自分自身のデータを真に自己保管できます。

別のアプリケーション(Consumer)がこの本人確認データを利用したい場合、直接アクセスすることはできません。まずアクセスリクエストを提出する必要があります。リクエストには必要なデータタイプや利用目的が明記されます(例:「ユーザーがKYCを完了しているか確認する」「ユーザーの国籍を確認する」など)。

この時点で、idOSのコアメカニズムであるAccess Grantが機能します。ユーザーはリクエストを承認または拒否でき、承認範囲(特定項目や期間など)も決定できます。承認後のみ、アプリケーションは復号化されたデータや認証結果を受け取ることができます。

このプロセスにより、ユーザーは常に自分のデータをコントロールでき、複数のプラットフォーム間で本人確認情報を再利用できます。

idOSデータストレージ:暗号化と分散設計

idOSは暗号化と分散型アーキテクチャを組み合わせてデータをストレージします。本人確認データはネットワークに書き込む前に暗号化されるため、ノードレベルでも平文情報はアクセスできません。

ストレージネットワークのノードはデータの可用性とセキュリティを維持しますが、データの復号はできません。この設計によってプライバシーが保護され、中央集権型ストレージに存在する単一障害点リスクも排除されます。

データは通常、本人確認書類、住所情報、コンプライアンスステータスなどの構造化フォーマットで保存され、異なるアプリケーション間で標準化された統合が可能です。この構造がコンポーザブルな本人確認データの基盤となります。

Access Grant:idOSのコア承認メカニズム

Access Grantは、idOSの最重要機能のひとつであり、データのアクセスと利用方法を定義します。

全てのデータアクセスはユーザーの承認が必要で、細かなコントロールが可能です。ユーザーはアクセス承認の有無だけでなく、下記も決定できます:

- アクセス可能なデータ項目

- アクセス期間

- 繰り返し利用の許可可否

このモデルは「データ権限レイヤー」として機能し、データ所有権と利用権を分離し、柔軟なプライバシー管理を実現します。

アプリケーション側では、機密ユーザーデータを保存する必要がなく、必要に応じて承認をリクエストするだけで済みます。これにより、データコンプライアンスリスクが大幅に低減されます。

参加者とデータフロー

idOSネットワークには4つの主要参加者が存在し、完全なデータフローシステムを形成しています。

ユーザーはデータを所有・管理し、承認とアクセス権限をコントロールします。

Issuerはデータを認証し、KYCやコンプライアンスチェックなど信頼できる本人確認情報を生成します。

Consumerはデータを利用し、取引プラットフォーム、ステーブルコインアプリ、DeFiプロトコルなどが承認リクエストを行います。

ノード運営者はネットワーク運用を維持し、データストレージと可用性を担保します。

一般的なデータフロー:ユーザー → Issuer(認証)→ 暗号化ストレージ → Consumerリクエスト → ユーザー承認 → データ利用。

このプロセスは異なるアプリケーション間で繰り返され、エコシステム全体で本人確認データの再利用が可能となります。

ワークフロー例:idOSによるKYC再利用

idOSの価値はKYC再利用で特に顕著です。

ユーザーがあるプラットフォームで本人確認を完了すると、そのデータはidOSネットワークに保存されます。別のプラットフォームでKYCが必要な場合、ユーザーは書類を再提出する必要はなく、idOS経由で既存データの利用を承認するだけです。

新しいプラットフォームがリクエストを提出し、ユーザーが承認すると、システムが認証結果や必要情報を返します。通常はバックグラウンドで処理され、「ワンクリック認証」体験が実現します。

この仕組みにより、繰り返し認証のコストや手間が減り、データの一貫性やコンプライアンスも向上します。

主要な違い:idOSと従来型本人確認システム

idOSと従来の中央集権型本人確認システムの最大の違いは、データ管理とアクセス権限にあります。

従来システムではプラットフォームがユーザーデータを管理し、ユーザーのコントロールが限定されます。idOSではユーザーがデータを管理し、アクセスは承認を通じてのみ可能です。

従来システムはプラットフォーム間の再利用ができませんが、idOSは統一データレイヤーによって本人確認情報のポータビリティを実現します。

これらの違いにより、idOSは協調的かつマルチアプリケーション型のWeb3環境に最適です。

まとめ

idOSは暗号化ストレージと承認ベースのアクセスにより分散型本人確認データネットワークを構築し、ユーザーがデータを管理し、複数アプリケーション間で安全に再利用できるようにします。本人確認コストの削減、プライバシー強化、ステーブルコインやオンチェーン金融のスケーラブルな本人確認インフラの提供がidOSの強みです。

よくある質問

idOS Access Grantとは?

Access Grantは本人確認データのアクセス承認メカニズムで、ユーザーが誰にどこまでデータを開示するかコントロールできます。idOSのデータ主権の基盤となる仕組みです。

idOSはユーザーの平文データを保存しますか?

いいえ。全てのデータはネットワーク格納前に暗号化されます。ノードは平文情報にアクセスできず、復号や認証結果はユーザー承認後のみ提供されます。

idOSはKYC再利用をどのように実現しますか?

認証済み本人確認データをネットワークに暗号化保存することで、ユーザーは他プラットフォームへのデータ利用を承認でき、繰り返し提出を回避できます。

idOSは従来型データベースと何が違いますか?

従来型データベースはプラットフォームが管理しますが、idOSは分散型ストレージとユーザー承認を採用し、データ管理をプラットフォームからユーザーへ移行します。

idOSを利用するアプリケーションは?

idOSは本人確認が必要なシナリオで主に利用されており、ステーブルコインプラットフォーム、DeFiプロトコル、コンプライアンス対応金融サービスなどが対象です。

関連記事

ONDOトークン経済モデル:プラットフォームの成長とユーザーエンゲージメントをどのように推進するのか

AI分野におけるRenderの申請理由:分散型ハッシュレートが人工知能の発展を支える仕組み

RSRトークンの役割について解説します。Reserve Protocolのガバナンスとリスクバッファメカニズムを分析いたします。

SentioとThe Graph:リアルタイムインデックス機構とサブグラフインデックス機構の比較

USD.AI 収益源分析:AIインフラ借入資金による収益創出の仕組み