Ethereum 2026 : Le pari de Vitalik sur la confiance sans intermédiaire

Au cours des dix dernières années, Ethereum a opéré des compromis stratégiques. Il a sacrifié l’absence de confiance pour la commodité, l’autonomie pour l’expérience utilisateur, et la décentralisation pour favoriser l’adoption massive.

Chaque fois que vous consultez le solde de votre portefeuille, vous faites confiance à des sociétés telles qu’Alchemy ou Infura. À chaque utilisation d’une dapp, vos données sont transmises à des serveurs que vous n’avez pas choisis.

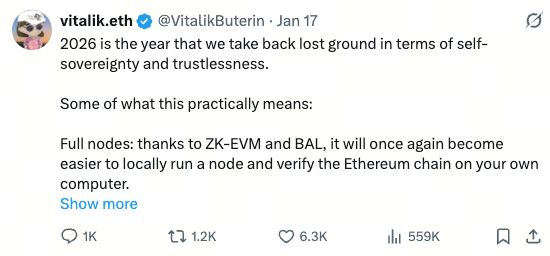

Mais 2026 marque un tournant. C’est l’année où Ethereum ne se demande plus s’il faut se diluer pour l’adoption massive. La réponse est désormais : non.

La vision :

- Nœuds complets à nouveau accessibles (ZK-EVMs + Block-Level Access Lists)

- RPC vérifiables plutôt que la confiance aveugle (client léger Helios)

- Paiements privés avec une expérience utilisateur équivalente à celle des paiements publics

- Portefeuilles au-delà des seedphrases fragiles (récupération sociale)

- Interfaces dapp inarrêtables (hébergement sur IPFS)

- Construction de blocs résistante à la censure (FOCIL)

Le recul : comment en sommes-nous arrivés là

L’infrastructure d’Ethereum s’est fortement centralisée, même si la couche de base est restée décentralisée.

Les nœuds sont passés de la compatibilité avec un ordinateur portable à un besoin de plus de 800 Go de stockage et des synchronisations de 24 heures. Les dapps sont devenues de simples pages HTML à de véritables serveurs collectant vos données partout. Les portefeuilles sont passés de RPC sous contrôle utilisateur à des fournisseurs codés en dur qui suivent toutes vos activités.

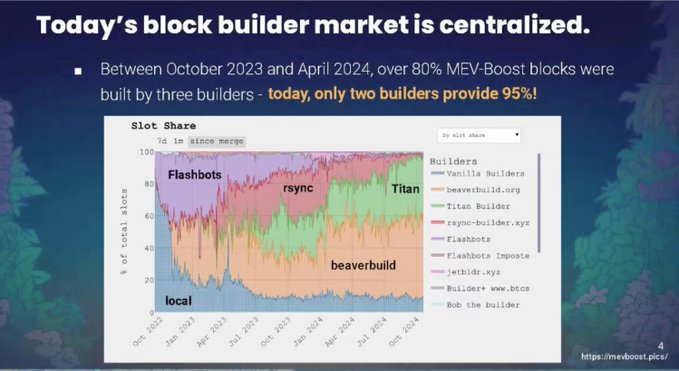

Plus frappant encore, 80 à 90 % des blocs Ethereum sont aujourd’hui produits par seulement deux constructeurs. Cette concentration donne le contrôle de l’inclusion des transactions à quelques entités capables de censurer à leur guise.

Ce ne sont pas des erreurs, mais des choix pragmatiques faits pour permettre le passage à l’échelle sous les contraintes du Proof of Work.

Mais le prix à payer est réel : la confiance s’est immiscée dans des systèmes censés être “trustless”, les points de défaillance uniques se sont multipliés, et les utilisateurs ont perdu leur autonomie réelle. Nous avons décentralisé le registre, mais recentralisé la couche d’accès.

La vision 2026 : sept piliers

1. Nœuds complets

La situation actuelle : plus de 800 Go de stockage, 24 heures de synchronisation, disponibilité permanente requise. La majorité des utilisateurs a abandonné.

Les Block-Level Access Lists (BAL) changent radicalement la donne. Imaginez les BAL comme une table des matières pour chaque bloc, indiquant à l’avance exactement quels états seront modifiés. Votre ordinateur précharge tout en parallèle avant l’exécution. Les transactions non conflictuelles s’exécutent simultanément sur différents cœurs. Les analyses montrent que 60 à 80 % des transactions ne se chevauchent pas.

Associées aux ZK-proofs qui valident les blocs sans devoir tout réexécuter, les temps de synchronisation chutent drastiquement et le stockage redevient accessible. Faire tourner un nœud redevient possible sur un bon ordinateur portable, et plus seulement réservé aux sociétés d’infrastructure.

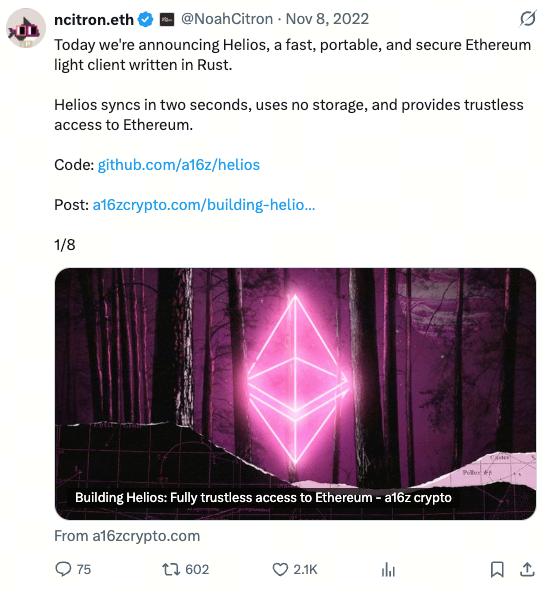

2. Helios : vérifiez votre RPC

Imaginez cette attaque : vous effectuez un échange sur Uniswap. Un RPC malveillant vous affiche un prix erroné. Vous signez et recevez moins de tokens que prévu. Le RPC exécute une attaque sandwich et conserve le bénéfice. Vous ne vous rendez compte de rien.

Cela n’est jamais arrivé chez les principaux fournisseurs, mais c’est techniquement possible. Le problème : vous faites confiance à un tiers pour connaître l’état de la blockchain.

Helios règle ce problème en 2 secondes. Il s’agit d’un client léger qui suit les “sync committees” des validateurs (512 validateurs, périodes d’environ 27 heures). Si 2/3 ou plus signent un en-tête de bloc, celui-ci est canonique. Lorsque vous vérifiez votre solde, Helios demande une preuve de Merkle au RPC non fiable et la vérifie localement. Le RPC peut refuser de répondre, mais il ne peut pas mentir.

Helios fonctionne partout : sur ordinateur portable, téléphone, extensions de navigateur. Utilisez-le comme votre RPC MetaMask et chaque dapp devient trustless sans aucun changement supplémentaire.

La technologie existe déjà, en open source et prête à être intégrée.

3. ORAM & PIR : requêtes privées

Chaque requête RPC révèle votre comportement, les adresses surveillées, les protocoles utilisés et le moment d’utilisation.

ORAM (Oblivious RAM) masque les schémas d’accès via des structures arborescentes. Le serveur voit un accès, mais ne sait pas à quelles données. Signal messenger utilise cette technologie, ce qui a réduit leurs coûts par 100 (de 500 serveurs à 6).

PIR (Private Information Retrieval) permet d’interroger des bases de données sans révéler l’objet de la requête. Vous envoyez une requête chiffrée, le serveur la traite sur des données chiffrées, et vous déchiffrez la réponse. La taille de la réponse reste constante (~3 Ko), quelle que soit la taille de la base.

Des implémentations réelles existent aujourd’hui :

- Oblivious Labs : vérificateur privé de solde WBTC

- sprl.it : résolution ENS confidentielle

- QuietRPC : exploration RPC privée

Le défi reste l’état dynamique : réencoder 33 millions d’éléments prend 4 à 20 minutes. La solution consiste à recourir à des instantanés périodiques avec attestation on-chain. Pour la plupart des usages (consultation de solde, éligibilité au vote), quelques minutes de décalage sont acceptables pour préserver la confidentialité.

4. Récupération sociale : au-delà des seedphrases

Les portefeuilles actuels imposent des choix impossibles :

- Perte de la seedphrase → tout est perdu

- Seedphrase volée → tout est perdu

- Sauvegarde cloud → autonomie compromise

La récupération sociale répartit la confiance. Vous disposez d’une clé de signature quotidienne ainsi que de “gardiens” (amis, famille, autres appareils). La récupération exige l’approbation de 3 gardiens sur 5. Des délais (48 à 72 heures) empêchent le vol instantané tout en permettant une récupération légitime.

Vous faites tomber votre téléphone dans l’eau ? Contactez vos gardiens, ils approuvent une nouvelle clé, le délai démarre, vous retrouvez l’accès. Si quelqu’un vole votre clé et tente cette opération, vous pouvez annuler durant le délai.

Sécurité : un attaquant doit contrôler simultanément 3 gardiens sur 5. Vous disposez de plusieurs jours pour agir. Chaque gardien n’a qu’un pouvoir partiel. Aucun accès caché pour une entreprise technologique.

Des portefeuilles tels que @ ready_co et @ Safe proposent déjà cette fonctionnalité. L’objectif 2026 : en faire la norme partout avec une expérience utilisateur accessible à tous.

5. Paiements privés par défaut

Les outils de confidentialité existent mais sont contraignants : applications séparées, expérience médiocre, frais de gas 3 à 5 fois supérieurs, prise en charge limitée. Presque personne ne les utilise.

Objectif 2026 : privé = expérience publique. Même portefeuille, même interface, coûts comparables. La confidentialité devient une simple option, et non un projet de recherche.

Technologies : zkSNARKs (prouver que vous détenez des fonds sans révéler lesquels), adresses furtives (adresses à usage unique par transaction), intégration Account Abstraction.

6. FOCIL : confidentialité résistante à la censure

Les paiements privés sont inutiles si les constructeurs refusent de les inclure. Avec 80 à 90 % des blocs produits par 2 constructeurs, la censure devient triviale.

FOCIL (Fork-Choice enforced Inclusion Lists) rend la censure impossible :

À chaque slot, 16 validateurs sélectionnés au hasard créent des “inclusion lists” (8 Ko chacune) à partir des transactions du mempool. Les constructeurs de blocs doivent inclure ces transactions. Les attesteurs ne votent que pour les blocs qui respectent ces listes. Sans votes, les blocs ne deviennent pas canoniques.

Pourquoi cela fonctionne :

- Comité : il suffit d’un seul validateur honnête sur 16

- Imposé par le fork-choice : intégré au consensus, impossible à contourner

- Même slot : aucun délai

- Emplacement libre dans le bloc : les constructeurs optimisent le MEV mais ne peuvent pas censurer

Pour la confidentialité : si un validateur inclut votre transaction privée, elle doit figurer dans le bloc. Les constructeurs ne peuvent censurer sans perdre de l’argent.

7. Dapps hébergées sur IPFS

Lorsque vous visitez app.uniswap.org, vous chargez une application web depuis leurs serveurs. Si les serveurs tombent, vous perdez l’accès. S’ils sont compromis ne serait-ce qu’une seconde, une interface malveillante peut vider votre portefeuille. Sous pression, ils peuvent servir différentes interfaces à différents utilisateurs.

La solution IPFS : héberger les interfaces via l’adressage de contenu (identifié par un hash, et non par un serveur). N’importe qui peut distribuer le contenu. Modifier l’interface modifie le hash. ENS relie des noms conviviaux aux hash.

Avantages : aucun point de défaillance unique, impossible à détourner, résistant à la censure, vérifiable.

Défi : chaque mise à jour implique un nouveau hash. Solution : les enregistrements ENS pointent vers le dernier hash, avec une décentralisation progressive vers une gouvernance DAO.

Pourquoi cela compte

« Dans l’ordinateur mondial, il n’y a pas de maître centralisé. Il n’y a pas de point de défaillance unique. Il n’y a que l’amour. » - Vitalik

Si Ethereum devient une plateforme parmi d’autres qui exige la confiance dans des intermédiaires, pourquoi ne pas utiliser AWS ?

La réponse doit être qu’Ethereum propose quelque chose de fondamentalement différent : véritable propriété, permissionlessness réelle, résistance effective à la censure, autonomie authentique.

Mais tout cela n’a de valeur que si c’est accessible. Un système théoriquement décentralisé mais accessible via des points de contrôle centralisés n’est qu’une illusion de décentralisation.

Enjeux :

- Succès : Ethereum devient l’infrastructure de base d’un internet ouvert, les utilisateurs contrôlent leurs actifs et leurs données, la confidentialité est la norme

- Échec : capture réglementaire au niveau de l’accès, les utilisateurs abandonnent la crypto pour des CBDC “honnêtes”, le rêve cypherpunk disparaît

La décennie du pragmatisme a prouvé l’efficacité des blockchains. Il s’agit désormais de prouver qu’elles fonctionnent sans renier leurs principes.

Conclusion

Tout cela ne sera pas disponible à la prochaine version. Construire des systèmes trustless avec une excellente expérience utilisateur demande du temps. Coordonner des centaines de développeurs en demande encore plus.

L’engagement est cependant total. Chaque décision est évaluée selon un seul critère : augmente-t-elle l’absence de confiance et l’autonomie ?

2026 marque la décision que l’adoption massive ne vaut pas le sacrifice des valeurs fondamentales. Qu’une décentralisation “suffisamment bonne” ne l’est pas assez. Que les utilisateurs méritent mieux que de devoir faire confiance à des fournisseurs d’infrastructure pour accéder à des réseaux “trustless”.

Les briques techniques s’assemblent. Helios fournit déjà un RPC vérifiable. ORAM/PIR démontrent l’efficacité des requêtes privées. La récupération sociale est déjà en production. La résistance à la censure de FOCIL est spécifiée. La voie est tracée.

Il est temps de laisser Ethereum construire.

Avertissement :

- Cet article est une republication de [stacy_muur]. Tous droits d’auteur réservés à l’auteur original [stacy_muur]. En cas d’objection à cette republication, veuillez contacter l’équipe Gate Learn, qui traitera votre demande dans les meilleurs délais.

- Clause de non-responsabilité : Les opinions exprimées dans cet article sont celles de l’auteur et ne constituent en aucun cas un conseil en investissement.

- Les traductions de cet article dans d’autres langues sont réalisées par l’équipe Gate Learn. Sauf mention contraire, la copie, la distribution ou le plagiat des articles traduits sont interdits.

Articles Connexes

Quelles sont les différences fondamentales entre Solana (SOL) et Ethereum ? Analyse comparative des architectures de blockchain publique

Comment miser sur l'ETH?

Que signifient PT et YT dans Pendle ? Analyse approfondie du mécanisme de séparation du rendement

Pendle vs Notional : analyse comparative des protocoles DeFi à rendement fixe

Les 10 meilleurs outils de trading en Crypto