#rsETHAttackUpdate : Análisis técnico del mayor ataque entre cadenas de DeFi

El 18 de abril de 2026, el protocolo rsETH de KelpDAO sufrió una explotación de $292 millones de dólares( a través de su puente LayerZero, marcando una de las fallas de seguridad más significativas en DeFi. Este informe examina los vectores de ataque, los efectos en cascada y las vulnerabilidades estructurales expuestas.

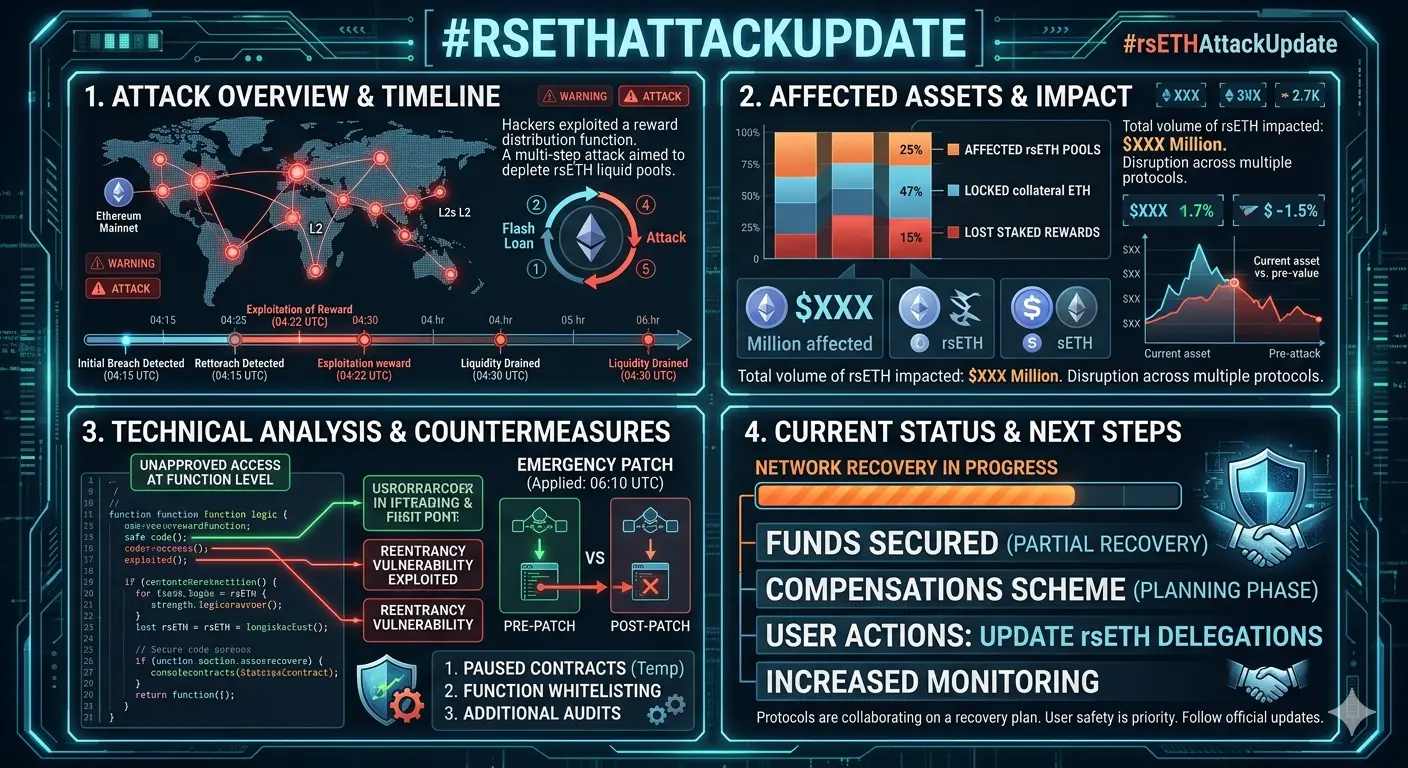

Resumen del ataque

El atacante acuñó 116,500 tokens rsETH no respaldados )el 18% del suministro total( comprometiendo la infraestructura entre cadenas de KelpDAO. La explotación se dirigió a una debilidad arquitectónica crítica: el puente de KelpDAO operaba con una configuración de red de validadores descentralizados 1-de-1 )Red de Validadores Descentralizada(, haciendo que LayerZero Labs fuera la única entidad de verificación para los mensajes entre cadenas.

Ejecución técnica

El ataque siguió un enfoque sofisticado en varias fases:

1. Penetración de infraestructura: Los atacantes accedieron a los nodos RPC utilizados por la DVN de LayerZero, reemplazando los binarios legítimos de op-geth por versiones maliciosas que servían datos falsificados exclusivamente a las direcciones IP de la DVN.

2. Manipulación del tráfico: A través de ataques DDoS en nodos limpios, los atacantes forzaron una conmutación total a infraestructura comprometida, asegurando que todo el tráfico de verificación pasara por puntos finales envenenados.

3. Falsificación de mensajes: Se fabricó un mensaje entre cadenas que afirmaba originarse del despliegue de Unichain de KelpDAO, y fue validado contra un estado en cadena manipulado, aprobando el quórum multisig 2-de-3.

4. Extracción de tokens: El puente liberó 116,500 rsETH a direcciones controladas por el atacante en una sola transacción, creando tokens no respaldados sin colateral subyacente.

El análisis de atribución apunta al Grupo Lazarus de Corea del Norte )TraderTraitor$7 , conocido por exploits avanzados en criptomonedas dirigidos a infraestructura financiera.

Efectos en cascada financieros

El atacante desplegó inmediatamente rsETH no respaldado como colateral en los mercados Aave V3 y V4:

- Tomó prestados 52,834 WETH en la red principal de Ethereum

- Tomó prestados 29,782 WETH más 821 wstETH en Arbitrum

- Extracción total: aproximadamente 83,427 WETH y wstETH Esto generó una deuda incobrable significativa en los mercados de préstamos de Aave. El protocolo respondió en horas congelando los mercados de rsETH y eliminando el poder de préstamo, pero el daño se extendió en DeFi:

- Más de (mil millones retirados de los principales protocolos

- Aave perdió 6.2 mil millones de dólares )el 23% del TVL(

- Flujos similares afectaron a Morpho, Sky y Jupiter Lend

- Retiradas de pánico afectaron incluso a protocolos no afectados en Solana Respuestas de emergencia

Varios protocolos y redes implementaron medidas de control de daños:

- KelpDAO pausó los contratos de rsETH en mainnet y L2s

- Arbitrum congeló 30,000 ETH $71 )millón$344 vinculados a direcciones de explotación

- Tether congeló #rsETHExploit millón USDT en dos carteras de Tron

- La comunidad de Aave inició discusiones sobre la eliminación permanente de rsETH Vulnerabilidades estructurales expuestas

El exploit revela debilidades fundamentales en la arquitectura entre cadenas de DeFi:

Validación centralizada: A pesar del marketing de descentralización, los puentes a menudo dependen de una verificación concentrada. La configuración 1-de-1 de la DVN creó un punto único de fallo catastrófico.

Fallos en los límites de confianza: El exploit ocurrió en la verificación de mensajes de LayerZero y en la intersección de aceptación del puente de KelpDAO, demostrando cómo la seguridad modular sin estándares robustos genera riesgos sistémicos.

Amplificación de la composabilidad: Los atacantes aprovecharon tokens no respaldados en múltiples protocolos, mostrando cómo la naturaleza interconectada de DeFi magnifica las fallas individuales.

Brecha en la gobernanza: DeFi opera donde la descentralización teórica oculta una concentración práctica de control, complicando la responsabilidad y la respuesta ante emergencias.

Implicaciones para la industria

Este incidente tiene consecuencias importantes para el desarrollo de DeFi:

Estándares de seguridad: Los puentes entre cadenas requieren mecanismos de validación distribuidos y eliminación de puntos únicos de fallo. La industria debe establecer estándares mínimos de seguridad para la arquitectura de los puentes.

Evaluación de riesgos: Los protocolos de préstamo necesitan verificación en tiempo real del colateral y evaluaciones más estrictas del respaldo de los activos bridged antes de aceptar depósitos.

Protocolos de emergencia: La capacidad de congelar rápidamente los mercados es esencial, pero las medidas reactivas no pueden sustituir una arquitectura de seguridad preventiva.

Supervisión regulatoria: Exploits de esta escala aceleran la atención regulatoria y la presión de cumplimiento en los protocolos de DeFi.

Desafíos contables: Los auditores enfrentan dificultades fundamentales para evaluar la efectividad del control cuando la validación depende de infraestructura fuera de cadena potencialmente comprometida.

Lecciones clave

Para desarrolladores y participantes:

1. La arquitectura de seguridad del puente exige validación distribuida con múltiples firmas, no verificación por una sola entidad.

2. El respaldo de colateral debe ser verificable en tiempo real, especialmente para activos entre cadenas.

3. La composabilidad del protocolo crea riesgos sistémicos que requieren una evaluación de seguridad integral.

4. Las capacidades de respuesta ante emergencias deben equilibrarse con medidas preventivas de seguridad.

5. La diligencia debida en la seguridad de la infraestructura subyacente es esencial antes de depositar fondos.

Conclusión

El exploit de rsETH demuestra que en DeFi, el diseño del puente determina inseparablemente la seguridad del activo. La distribución entre cadenas no distribuye automáticamente el riesgo. Este incidente expone la tensión entre la escalabilidad rápida y una arquitectura de seguridad robusta que define la evolución actual de DeFi.

La verdad fundamental que revela el ataque es que la gobernanza descentralizada en teoría a menudo oculta un control concentrado en la práctica. Para que DeFi logre una infraestructura financiera resiliente, la industria debe abordar estas vulnerabilidades arquitectónicas mediante estándares más fuertes, mecanismos de validación distribuidos y protocolos que prioricen la seguridad sobre la velocidad de despliegue.

Los efectos en cascada en Aave y otros protocolos muestran lo rápidamente que las fallas individuales en los puentes se convierten en crisis sistémicas. A medida que DeFi madura, la seguridad entre cadenas debe evolucionar de una consideración secundaria a un principio de diseño fundamental.

La atribución preliminar a actores patrocinados por estados añade una dimensión geopolítica a los desafíos de seguridad en DeFi. La sofisticación demostrada sugiere que futuros ataques podrían aumentar en complejidad e impacto, haciendo que la inversión proactiva en seguridad sea esencial para la supervivencia del protocolo.

Este incidente probablemente acelerará el desarrollo de soluciones entre cadenas más resistentes, al tiempo que impulsará una reevaluación integral del riesgo asociado a los puentes en todo el ecosistema DeFi. La pregunta ya no es si los puentes pueden asegurarse, sino si la industria puede implementar estándares de seguridad adecuados antes de que ocurra la próxima explotación.

#DeFiSecurity #CrossChainRisk #KelpDAOHack

El 18 de abril de 2026, el protocolo rsETH de KelpDAO sufrió una explotación de $292 millones de dólares( a través de su puente LayerZero, marcando una de las fallas de seguridad más significativas en DeFi. Este informe examina los vectores de ataque, los efectos en cascada y las vulnerabilidades estructurales expuestas.

Resumen del ataque

El atacante acuñó 116,500 tokens rsETH no respaldados )el 18% del suministro total( comprometiendo la infraestructura entre cadenas de KelpDAO. La explotación se dirigió a una debilidad arquitectónica crítica: el puente de KelpDAO operaba con una configuración de red de validadores descentralizados 1-de-1 )Red de Validadores Descentralizada(, haciendo que LayerZero Labs fuera la única entidad de verificación para los mensajes entre cadenas.

Ejecución técnica

El ataque siguió un enfoque sofisticado en varias fases:

1. Penetración de infraestructura: Los atacantes accedieron a los nodos RPC utilizados por la DVN de LayerZero, reemplazando los binarios legítimos de op-geth por versiones maliciosas que servían datos falsificados exclusivamente a las direcciones IP de la DVN.

2. Manipulación del tráfico: A través de ataques DDoS en nodos limpios, los atacantes forzaron una conmutación total a infraestructura comprometida, asegurando que todo el tráfico de verificación pasara por puntos finales envenenados.

3. Falsificación de mensajes: Se fabricó un mensaje entre cadenas que afirmaba originarse del despliegue de Unichain de KelpDAO, y fue validado contra un estado en cadena manipulado, aprobando el quórum multisig 2-de-3.

4. Extracción de tokens: El puente liberó 116,500 rsETH a direcciones controladas por el atacante en una sola transacción, creando tokens no respaldados sin colateral subyacente.

El análisis de atribución apunta al Grupo Lazarus de Corea del Norte )TraderTraitor$7 , conocido por exploits avanzados en criptomonedas dirigidos a infraestructura financiera.

Efectos en cascada financieros

El atacante desplegó inmediatamente rsETH no respaldado como colateral en los mercados Aave V3 y V4:

- Tomó prestados 52,834 WETH en la red principal de Ethereum

- Tomó prestados 29,782 WETH más 821 wstETH en Arbitrum

- Extracción total: aproximadamente 83,427 WETH y wstETH Esto generó una deuda incobrable significativa en los mercados de préstamos de Aave. El protocolo respondió en horas congelando los mercados de rsETH y eliminando el poder de préstamo, pero el daño se extendió en DeFi:

- Más de (mil millones retirados de los principales protocolos

- Aave perdió 6.2 mil millones de dólares )el 23% del TVL(

- Flujos similares afectaron a Morpho, Sky y Jupiter Lend

- Retiradas de pánico afectaron incluso a protocolos no afectados en Solana Respuestas de emergencia

Varios protocolos y redes implementaron medidas de control de daños:

- KelpDAO pausó los contratos de rsETH en mainnet y L2s

- Arbitrum congeló 30,000 ETH $71 )millón$344 vinculados a direcciones de explotación

- Tether congeló #rsETHExploit millón USDT en dos carteras de Tron

- La comunidad de Aave inició discusiones sobre la eliminación permanente de rsETH Vulnerabilidades estructurales expuestas

El exploit revela debilidades fundamentales en la arquitectura entre cadenas de DeFi:

Validación centralizada: A pesar del marketing de descentralización, los puentes a menudo dependen de una verificación concentrada. La configuración 1-de-1 de la DVN creó un punto único de fallo catastrófico.

Fallos en los límites de confianza: El exploit ocurrió en la verificación de mensajes de LayerZero y en la intersección de aceptación del puente de KelpDAO, demostrando cómo la seguridad modular sin estándares robustos genera riesgos sistémicos.

Amplificación de la composabilidad: Los atacantes aprovecharon tokens no respaldados en múltiples protocolos, mostrando cómo la naturaleza interconectada de DeFi magnifica las fallas individuales.

Brecha en la gobernanza: DeFi opera donde la descentralización teórica oculta una concentración práctica de control, complicando la responsabilidad y la respuesta ante emergencias.

Implicaciones para la industria

Este incidente tiene consecuencias importantes para el desarrollo de DeFi:

Estándares de seguridad: Los puentes entre cadenas requieren mecanismos de validación distribuidos y eliminación de puntos únicos de fallo. La industria debe establecer estándares mínimos de seguridad para la arquitectura de los puentes.

Evaluación de riesgos: Los protocolos de préstamo necesitan verificación en tiempo real del colateral y evaluaciones más estrictas del respaldo de los activos bridged antes de aceptar depósitos.

Protocolos de emergencia: La capacidad de congelar rápidamente los mercados es esencial, pero las medidas reactivas no pueden sustituir una arquitectura de seguridad preventiva.

Supervisión regulatoria: Exploits de esta escala aceleran la atención regulatoria y la presión de cumplimiento en los protocolos de DeFi.

Desafíos contables: Los auditores enfrentan dificultades fundamentales para evaluar la efectividad del control cuando la validación depende de infraestructura fuera de cadena potencialmente comprometida.

Lecciones clave

Para desarrolladores y participantes:

1. La arquitectura de seguridad del puente exige validación distribuida con múltiples firmas, no verificación por una sola entidad.

2. El respaldo de colateral debe ser verificable en tiempo real, especialmente para activos entre cadenas.

3. La composabilidad del protocolo crea riesgos sistémicos que requieren una evaluación de seguridad integral.

4. Las capacidades de respuesta ante emergencias deben equilibrarse con medidas preventivas de seguridad.

5. La diligencia debida en la seguridad de la infraestructura subyacente es esencial antes de depositar fondos.

Conclusión

El exploit de rsETH demuestra que en DeFi, el diseño del puente determina inseparablemente la seguridad del activo. La distribución entre cadenas no distribuye automáticamente el riesgo. Este incidente expone la tensión entre la escalabilidad rápida y una arquitectura de seguridad robusta que define la evolución actual de DeFi.

La verdad fundamental que revela el ataque es que la gobernanza descentralizada en teoría a menudo oculta un control concentrado en la práctica. Para que DeFi logre una infraestructura financiera resiliente, la industria debe abordar estas vulnerabilidades arquitectónicas mediante estándares más fuertes, mecanismos de validación distribuidos y protocolos que prioricen la seguridad sobre la velocidad de despliegue.

Los efectos en cascada en Aave y otros protocolos muestran lo rápidamente que las fallas individuales en los puentes se convierten en crisis sistémicas. A medida que DeFi madura, la seguridad entre cadenas debe evolucionar de una consideración secundaria a un principio de diseño fundamental.

La atribución preliminar a actores patrocinados por estados añade una dimensión geopolítica a los desafíos de seguridad en DeFi. La sofisticación demostrada sugiere que futuros ataques podrían aumentar en complejidad e impacto, haciendo que la inversión proactiva en seguridad sea esencial para la supervivencia del protocolo.

Este incidente probablemente acelerará el desarrollo de soluciones entre cadenas más resistentes, al tiempo que impulsará una reevaluación integral del riesgo asociado a los puentes en todo el ecosistema DeFi. La pregunta ya no es si los puentes pueden asegurarse, sino si la industria puede implementar estándares de seguridad adecuados antes de que ocurra la próxima explotación.

#DeFiSecurity #CrossChainRisk #KelpDAOHack