¿Qué es el cifrado homomórfico? Un análisis detallado de los principios tecnológicos clave de Zama

La protección de la privacidad de los datos adquiere cada vez mayor relevancia, especialmente en ámbitos como la computación en la nube, blockchain e inteligencia artificial, donde surge el reto de realizar cálculos sin exponer los datos originales.

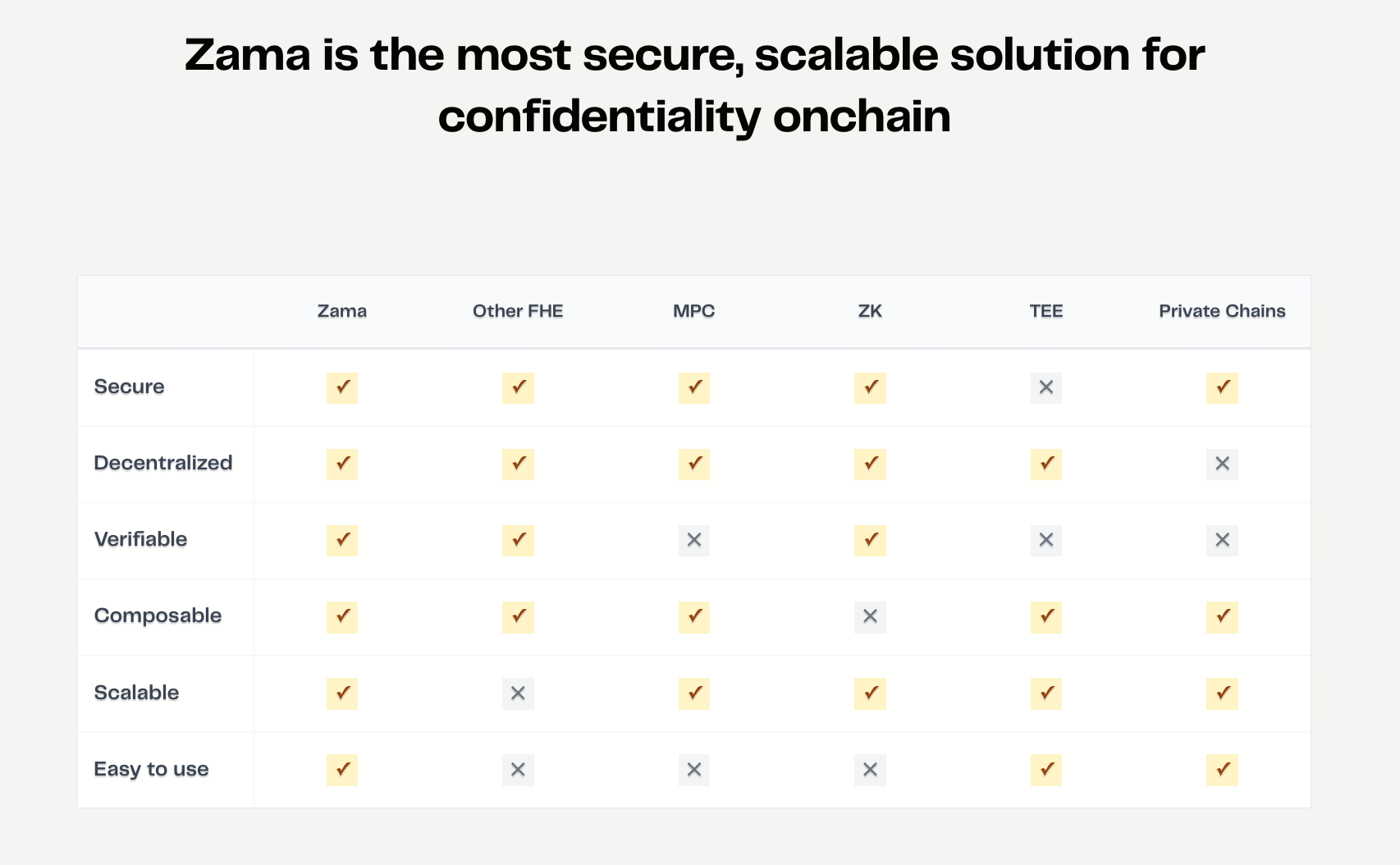

La encriptación homomórfica, una tecnología criptográfica innovadora, permite ejecutar operaciones directamente sobre datos cifrados y ofrece un nuevo equilibrio entre privacidad y utilidad. El proyecto Zama, especializado en este sector, ha atraído una importante financiación y el interés de la industria, impulsando la transición de esta tecnología de la teoría a la aplicación real.

Qué es la encriptación homomórfica

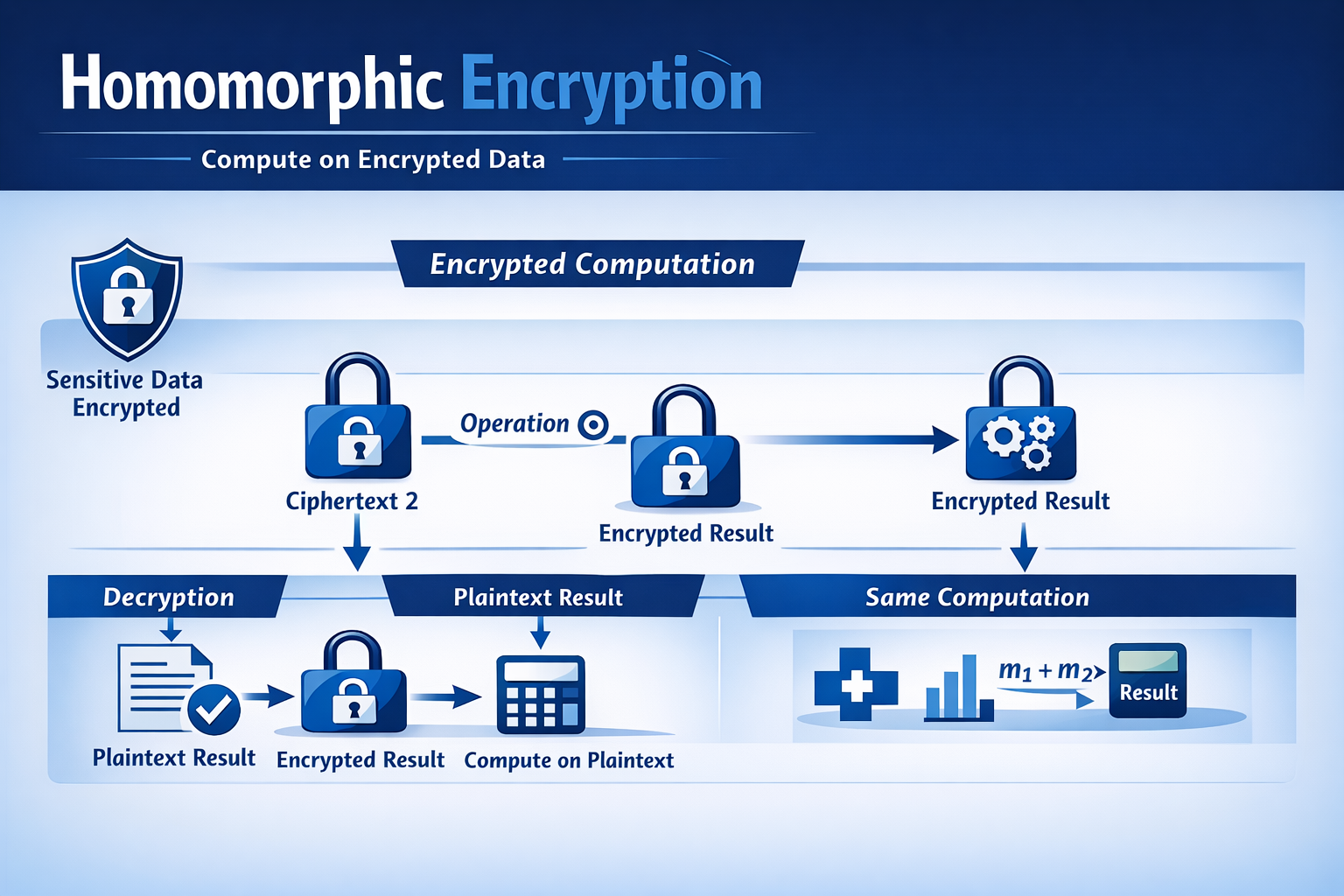

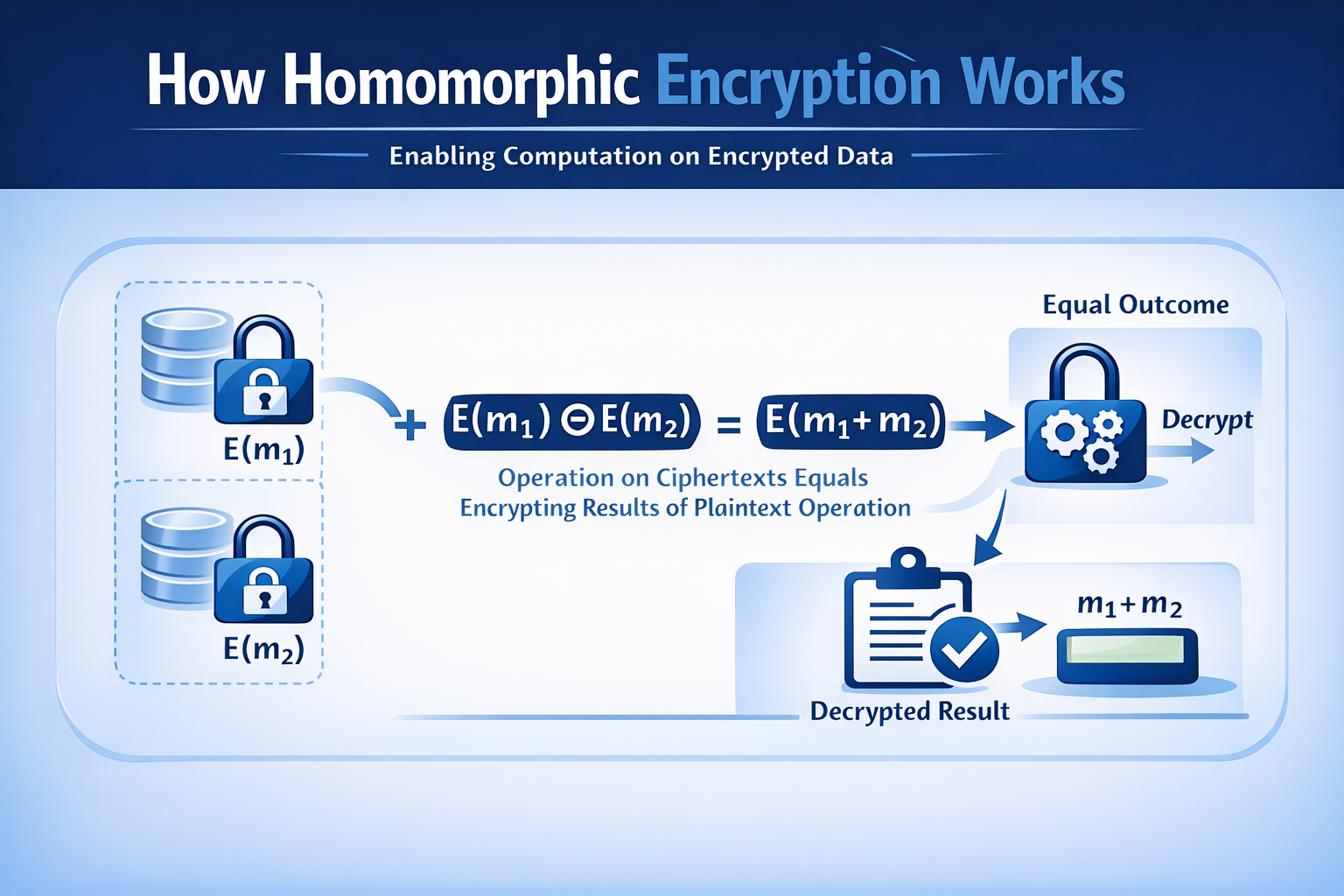

La encriptación homomórfica es un sistema de cifrado que permite realizar operaciones sobre datos cifrados (cifrados), de modo que el resultado descifrado es idéntico al obtenido tras descifrar y calcular. Así, es posible procesar los cifrados sin conocer el contenido original, y el resultado final, una vez descifrado, coincide con el que se obtendría operando directamente sobre el texto plano.

Esta tecnología se fundamenta en propiedades homomórficas de la teoría de números y el álgebra abstracta, permitiendo que los datos cifrados mantengan su estructura mientras se someten a operaciones como suma y multiplicación. Su objetivo es lograr “datos cifrados computables”, superando la limitación de los sistemas de cifrado tradicionales que requieren descifrado previo al cálculo.

Por qué el cifrado tradicional de datos no puede participar directamente en el cálculo

Las tecnologías de cifrado tradicionales (como AES y RSA) protegen principalmente la confidencialidad de los datos durante el almacenamiento y la transmisión, transformando la información en un formato irreconocible. Sin embargo, en aplicaciones como el análisis de datos y el procesamiento en la nube, estos datos cifrados deben descifrarse antes de participar en cálculos para realizar operaciones como suma y multiplicación. Esto permite que servidores o proveedores de servicios externos accedan a los datos en claro durante el cálculo, lo que implica riesgos de exposición de la privacidad.

Resumiendo:

- El cifrado tradicional protege la privacidad de los “datos estáticos”

- No permite mantener los datos cifrados durante el “cálculo dinámico”

- Por tanto, el cálculo exige descifrado, lo que genera riesgos de exposición

Cómo la encriptación homomórfica permite “datos cifrados computables”

La clave de la encriptación homomórfica reside en las propiedades homomórficas de las estructuras matemáticas:

Para una función de cifrado E y una de descifrado D, si para dos textos planos m₁ y m₂ y una operación determinada (como suma o multiplicación) se cumple:

D(E(m₁) ⊕ E(m₂)) = m₁ ✕ m₂

Entonces, ese método de cifrado es homomórfico. Es decir, al operar (⊕) sobre los cifrados, la operación tras el descifrado sigue siendo equivalente a la operación nativa (✕) entre los textos planos.

Esta propiedad permite realizar cálculos complejos sobre cifrados sin revelar el contenido original, lo que incrementa notablemente la privacidad en el procesamiento de datos.

Diferencias entre encriptación homomórfica total (FHE) y parcial

La encriptación homomórfica se clasifica según el tipo de operaciones que permite:

- Encriptación homomórfica parcial (PHE) Solo admite un tipo de operación homomórfica, como suma o multiplicación. Por ejemplo, el sistema Paillier soporta homomorfismo aditivo, mientras que ElGamal soporta homomorfismo multiplicativo. Este modo solo permite operaciones limitadas y no cubre todos los posibles cálculos.

- Encriptación homomórfica total (FHE) Permite operaciones básicas arbitrarias, como suma y multiplicación. Así, cualquier circuito lógico o programa que pueda representarse como combinación de estas operaciones puede ejecutarse en estado cifrado, lo que convierte a FHE en un sistema verdaderamente general. FHE fue considerado durante años el “santo grial” de la criptografía por su enorme potencial teórico, aunque sus primeras implementaciones eran poco prácticas por cuestiones de rendimiento.

Cómo Zama optimiza la eficiencia práctica de la encriptación homomórfica

Uno de los principales obstáculos para la aplicación práctica de la encriptación homomórfica, especialmente la total (FHE), es su alto coste computacional. Las operaciones sobre cifrados implican estructuras algebraicas complejas y mecanismos de control de ruido, por lo que las primeras implementaciones FHE eran mucho menos eficientes que el cálculo sobre texto plano, limitando su viabilidad en sistemas reales. Por ello, la investigación actual se orienta hacia la optimización ingenieril y la implementación de sistemas.

Fuente de la imagen: Zama

En este contexto, Zama optimiza los esquemas FHE existentes mediante ingeniería, sin modificar sus bases criptográficas. Su trabajo se centra en aspectos clave como la representación de cifrados, el diseño de circuitos computacionales y el control del crecimiento del ruido. Al reducir la profundidad computacional innecesaria y la sobrecarga intermedia, Zama mejora la eficiencia de ejecución y mantiene la seguridad. Estas optimizaciones permiten que el cálculo homomórfico alcance gradualmente un rendimiento aceptable en aplicaciones específicas.

A nivel de implementación, Zama ofrece herramientas y librerías FHE de código abierto que cubren distintas necesidades de desarrollo. Estas herramientas encapsulan la lógica compleja de selección de parámetros y gestión de ruido, permitiendo a los desarrolladores utilizar funcionalidades sin comprender los detalles internos de la encriptación homomórfica. Además, Zama está introduciendo la encriptación homomórfica en entornos de computación general, permitiendo que los datos cifrados participen en lógica de programas más compleja y no se limiten a operaciones aritméticas simples.

Asimismo, dada la elevada demanda computacional de la encriptación homomórfica, Zama explora la integración con arquitecturas de computación paralela como GPU para aliviar los cuellos de botella de rendimiento en entornos solo CPU. Esta estrategia de optimización conjunta de software y hardware abre el camino a aplicaciones a mayor escala y prepara el terreno para futuras mejoras de rendimiento.

Retos técnicos actuales de la encriptación homomórfica

Aunque la teoría de la encriptación homomórfica está consolidada y avanza hacia su uso práctico, persisten obstáculos importantes:

- Alta sobrecarga de rendimiento: Las operaciones FHE son mucho más lentas que el cálculo en claro, lo que limita su despliegue a gran escala. La aceleración por hardware como GPU y ASIC mejora la eficiencia, pero los costes globales siguen siendo elevados.

- Acumulación de ruido: El cálculo sobre cifrados genera ruido, y un exceso puede impedir el descifrado. Se requieren técnicas como el bootstrapping para reiniciar el ruido, lo que añade sobrecarga adicional.

- Limitaciones de tipos de datos: En algunas implementaciones (como fhEVM en blockchain), solo se admiten actualmente tipos de datos limitados, lo que dificulta el manejo de números flotantes o estructuras complejas.

- Estandarización y madurez del ecosistema: La estandarización y facilidad de uso de la encriptación homomórfica son aún bajas, por lo que se necesitan herramientas y protocolos más sólidos para el desarrollo a gran escala.

Aplicaciones industriales que la encriptación homomórfica está transformando

El alcance de la encriptación homomórfica crece y muestra potencial práctico en sectores clave:

- Computación privada y servicios en la nube: Los usuarios pueden enviar datos cifrados a la nube para su cálculo sin preocuparse por el acceso de los proveedores a los datos en claro, protegiendo la privacidad y facilitando el cumplimiento normativo.

- Blockchain y contratos inteligentes confidenciales: Al ejecutar operaciones cifradas en la cadena, se logran funcionalidades como privacidad en las transacciones y ejecución confidencial de contratos. Este es un campo de aplicación relevante para Zama Protocol.

- Inteligencia artificial y entrenamiento preservando la privacidad: La encriptación homomórfica permite realizar inferencia y entrenamiento de aprendizaje automático en estado cifrado, protegiendo los datos sensibles de los usuarios.

- Procesamiento de datos financieros: Desde modelos de riesgo hasta análisis interinstitucional, la encriptación homomórfica protege la privacidad de los clientes y permite cálculos complejos.

Direcciones de desarrollo futuro de la encriptación homomórfica

Con el avance de la investigación y una mayor inversión industrial, la encriptación homomórfica podría experimentar las siguientes tendencias:

- Mejoras de rendimiento e integración con aceleración por hardware: La combinación de hardware como GPU, FPGA y ASIC con algoritmos y compiladores más eficientes permitirá una ejecución cifrada más rápida, siendo un objetivo clave de desarrollo.

- Integración de protocolos entre dominios: La encriptación homomórfica podría combinarse con otras tecnologías de privacidad (pruebas de conocimiento cero, MPC) para crear soluciones de computación privada más potentes y flexibles.

- Estandarización y mejora del ecosistema: La industria impulsará la estandarización de especificaciones FHE y desarrollará más herramientas, SDK y librerías para facilitar el desarrollo de aplicaciones.

- Despliegue comercial a gran escala: En los próximos años, a medida que se superen los cuellos de botella y crezca la demanda, la encriptación homomórfica se aplicará en más escenarios reales, incluyendo Web3, análisis de datos médicos y compartición interinstitucional de datos.

Resumen

La encriptación homomórfica, como tecnología criptográfica de vanguardia, crea un puente esencial entre privacidad y utilidad de los datos, permitiendo cálculos en estado cifrado.

Frente a los métodos tradicionales, ofrece ventajas únicas de protección, aunque enfrenta retos como el rendimiento y la gestión del ruido. El proyecto Zama, mediante optimización de algoritmos, aceleración de ejecución y desarrollo de protocolos prácticos, lidera el avance de la encriptación homomórfica desde la teoría a la aplicación real. A medida que la tecnología evoluciona y se integra en la industria, la encriptación homomórfica transformará el procesamiento de datos en diversos sectores y jugará un papel cada vez más relevante en el futuro de la computación privada.

Preguntas frecuentes: cuestiones comunes sobre la encriptación homomórfica

P1: ¿Puede usarse la encriptación homomórfica en la práctica actualmente? Ya está disponible para casos concretos como computación privada e inferencia cifrada, pero debido a la alta sobrecarga de rendimiento, no resulta adecuada para todos los escenarios de cálculo intensivo.

P2: ¿En qué se diferencia la encriptación homomórfica de las pruebas de conocimiento cero? La encriptación homomórfica permite realizar cálculos en estado cifrado, mientras que las pruebas de conocimiento cero sirven para demostrar la corrección de los resultados. Son soluciones para problemas distintos.

P3: ¿Qué problemas resuelve principalmente la solución de Zama? Zama reduce la barrera de adopción de la encriptación homomórfica mediante optimización ingenieril y herramientas especializadas, mejorando su utilidad en sistemas reales.

Artículos relacionados

Cómo usar Raydium: guía para principiantes sobre trading y participación en liquidez

¿Cuáles son las características principales de Raydium? Explicación de los productos de trading y liquidez

Análisis de la tokenómica de JTO: distribución, utilidad y valor a largo plazo

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

Jito vs Marinade: análisis comparativo de los protocolos de poner en staking de liquidez en Solana