¿Qué es 2FA (autenticación en dos factores)? Las últimas tendencias en seguridad digital para 2026

¿Qué es la autenticación 2FA?

La autenticación 2FA (autenticación en dos factores) es un protocolo de seguridad que exige a los usuarios realizar un paso adicional e independiente de verificación, más allá de introducir una contraseña. En la práctica, implica que el usuario debe proporcionar no solo algo que conoce (por ejemplo, una contraseña), sino también algo que posee, como un código SMS, un código temporal de una aplicación de autenticación o una llave de seguridad, para añadir una segunda capa de verificación de identidad. Este proceso refuerza considerablemente la seguridad de la cuenta frente a los accesos que solo requieren contraseña.

¿Por qué es fundamental la autenticación 2FA en la seguridad digital actual?

Con la expansión de servicios online, redes sociales, comercio electrónico, billeteras Web3 y pagos digitales, los incidentes de seguridad como el secuestro de cuentas son cada vez más frecuentes. La autenticación basada únicamente en contraseña lleva tiempo siendo vulnerable ante ataques de fuerza bruta, reutilización de contraseñas y phishing. Implementar la 2FA añade una segunda barrera de protección a las cuentas. Los estudios en ciberseguridad demuestran que activar la 2FA reduce drásticamente el riesgo de brechas por filtración de contraseñas, convirtiéndola en una herramienta esencial para prevenir accesos no autorizados.

Métodos comunes de 2FA: funcionamiento, ventajas y desventajas

Las formas más habituales de 2FA incluyen:

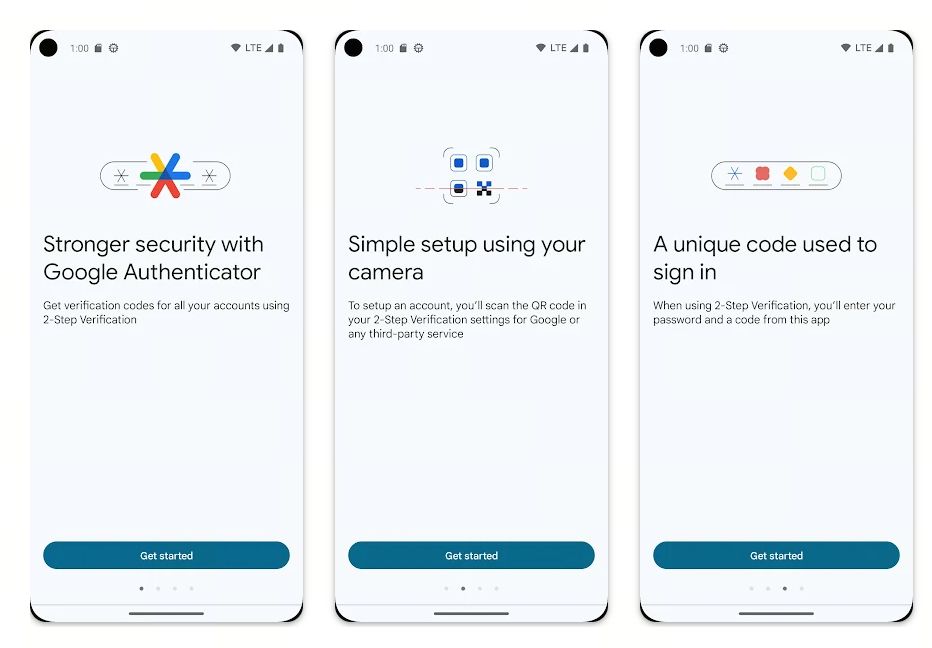

- Códigos temporales de un solo uso (TOTP): aplicaciones de autenticación como Google Authenticator, Authy o Microsoft Authenticator generan códigos válidos solo por unos segundos. Es el método de 2FA más utilizado.

- Códigos de verificación por SMS/llamada de voz: se envía un código al teléfono por SMS o llamada. Aunque es práctico, este sistema es menos seguro y vulnerable a riesgos como el intercambio de SIM.

- Llaves de seguridad físicas (ejemplo: FIDO2/U2F): dispositivos físicos que se conectan o detectan por NFC para la verificación. Ofrecen máxima seguridad, pero resultan menos cómodos y más costosos.

- Combinaciones biométricas y de llaves: soluciones integradas que emplean reconocimiento facial o de huella dactilar en el dispositivo, equilibrando protección y comodidad.

Cada método tiene sus ventajas y limitaciones. Por ejemplo, los códigos SMS son fáciles de usar pero menos seguros, mientras que las llaves físicas ofrecen la máxima protección, aunque a mayor coste y con menor comodidad.

Retos y tendencias de la seguridad 2FA para 2026

A pesar de sus ventajas, la 2FA se enfrenta a amenazas cada vez más sofisticadas:

1. Ataques de phishing y adversario en el medio (AitM): Las herramientas modernas de phishing pueden simular procesos legítimos de acceso e interceptar tanto contraseñas como códigos 2FA en tiempo real, permitiendo a los atacantes acceder a las cuentas incluso después de completar la 2FA. Estos ataques plantean importantes desafíos a la 2FA tradicional.

2. Evolución de la regulación en seguridad de pagos: Por ejemplo, el Banco de Reserva de la India (RBI) ha establecido que, a partir de abril de 2026, todos los pagos digitales requerirán autenticación en dos factores. Este cambio regulatorio impulsará la adopción masiva de la 2FA en sectores clave como el financiero.

3. Phishing avanzado contra la autenticación: Los ataques recientes se han presentado como avisos de actualización de seguridad, engañando a los usuarios para que introduzcan claves privadas o datos de autenticación en sitios fraudulentos, lo que provoca la pérdida de activos. Los usuarios deben no solo activar la 2FA, sino también verificar cuidadosamente la autenticidad de los avisos de seguridad.

Estos avances demuestran que la 2FA es solo una parte de una estrategia de protección integral. Debe complementarse con formación para usuarios, seguridad de dispositivos y defensas avanzadas como MFA resistente al phishing y autenticación sin contraseña para lograr una protección completa.

Cómo activar y gestionar la 2FA de forma eficiente

Al configurar la 2FA, sigue estas recomendaciones:

- Prioriza el uso de aplicaciones de autenticación o llaves físicas en lugar de depender solo de códigos SMS.

- Guarda tus códigos de recuperación en un lugar seguro para evitar quedarte bloqueado si pierdes el dispositivo.

- Revisa periódicamente tus dispositivos y métodos de 2FA para mantener la seguridad actualizada.

- Activa la 2FA primero en tus cuentas más sensibles, como correo electrónico, plataformas financieras y redes sociales.

A medida que más servicios exigen o recomiendan la 2FA, los usuarios deben adoptarla de forma proactiva como estándar de seguridad y no como una molestia.

Conclusión

En definitiva, la 2FA ha dejado de ser opcional y se ha convertido en un requisito básico para la seguridad de la identidad digital. Tanto particulares como empresas deben comprender qué es la 2FA, cómo aplicarla y cómo protegerse de las amenazas asociadas para salvaguardar sus cuentas y activos en un entorno digital cada vez más complejo.

Artículos relacionados

Cómo usar Raydium: guía para principiantes sobre trading y participación en liquidez

¿Cuáles son las características principales de Raydium? Explicación de los productos de trading y liquidez

Análisis de la tokenómica de JTO: distribución, utilidad y valor a largo plazo

Jito vs Marinade: análisis comparativo de los protocolos de poner en staking de liquidez en Solana

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial