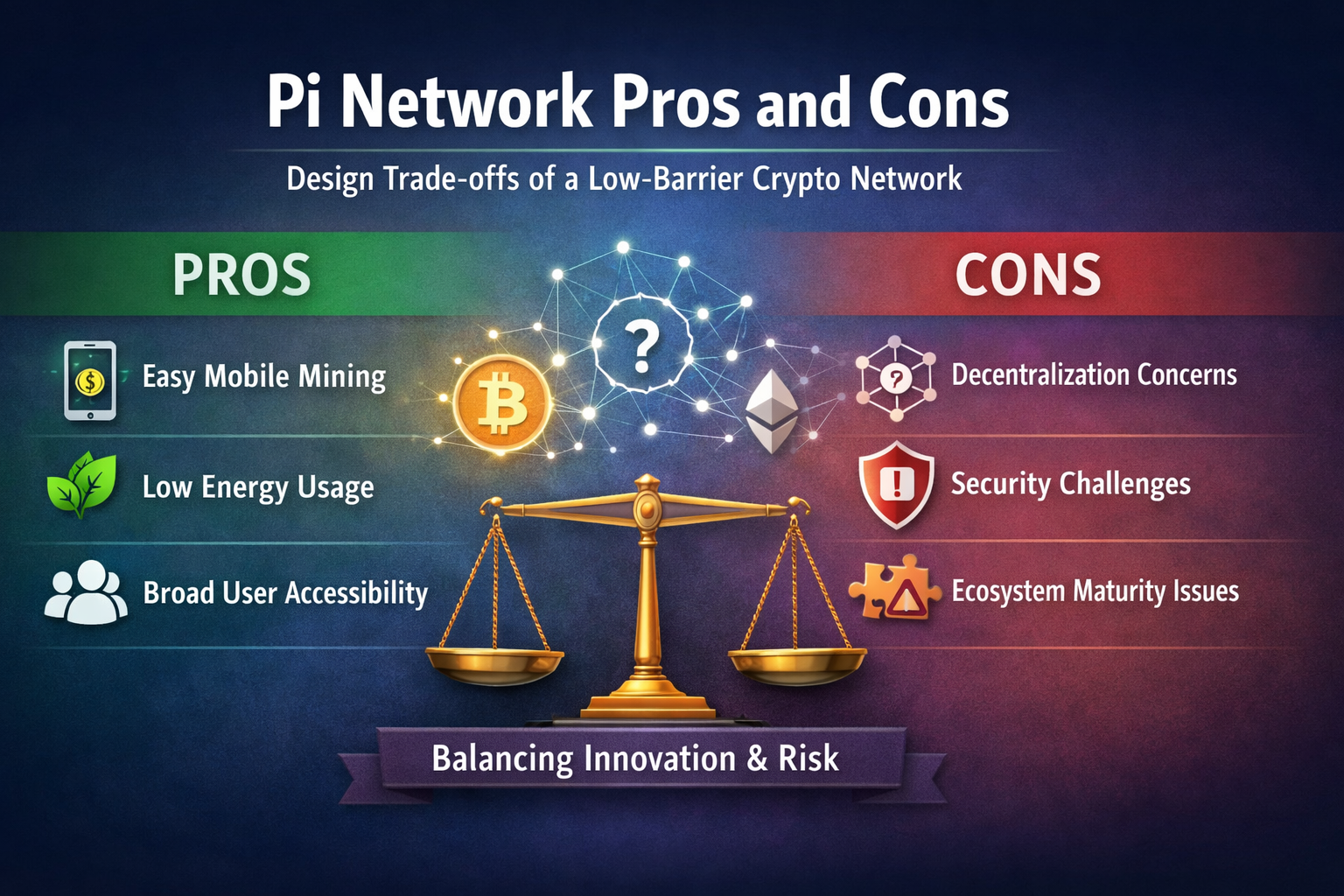

Ventajas y desventajas de Pi Network: análisis de los compromisos de diseño en una red de criptomonedas de baja barrera de entrada

La controversia que rodea a Pi Network va más allá de considerarla buena o mala. En realidad, refleja diferentes equilibrios en los objetivos de diseño y las vías de desarrollo de las redes cripto. Entender las fortalezas y limitaciones de Pi Network permite situarla en el contexto global de las criptomonedas, en vez de juzgarla solo bajo los criterios de las redes de minería tradicionales.

Intenciones originales de diseño de Pi Network

Pi Network surgió a partir de una revisión de cómo las primeras redes cripto estructuraban la participación.

En redes proof-of-work (PoW) como Bitcoin, la minería se volvió una actividad altamente especializada y costosa. Al aumentar la concentración de potencia informática y el consumo energético, la posibilidad de que usuarios comunes participen en redes blockchain se fue reduciendo.

Pi Network no fue creado para replicar el modelo de competencia por potencia de hash. En cambio, plantea varias preguntas clave:

¿Cómo pueden participar más usuarios no técnicos en redes cripto?

¿Cómo puede funcionar una red sin depender de hardware que consume mucha energía?

¿Cómo se puede lograr una rápida expansión de la red en sus primeras fases?

Por ello, su diseño prioriza la participación, la usabilidad y la velocidad de expansión de la red frente a la máxima descentralización desde el inicio.

¿Cuáles son las principales ventajas de Pi Network?

Barreras de participación mucho más bajas

Para participar en Pi Network no es necesario ejecutar nodos complejos ni instalar equipos profesionales de minería.

Los usuarios interactúan principalmente mediante acciones periódicas en un dispositivo móvil, un modelo poco habitual en el sector cripto.

Una barrera de entrada baja no implica falta de sofisticación técnica; es una decisión de diseño orientada a una base de usuarios más amplia, que amplía el número potencial de participantes.

Consumo de recursos más controlado

A diferencia de las redes que dependen de la competencia computacional continua, Pi Network no requiere procesamiento intensivo sostenido. Esto reduce la dependencia de energía y hardware especializado, y disminuye los costes ocultos de participación.

Énfasis en identidad y relaciones sociales

Pi Network introduce conceptos como los “círculos de confianza”, integrando relaciones sociales en la seguridad de la red y la distribución de incentivos. Este enfoque difiere de los modelos de seguridad totalmente anónimos y basados en potencia de hash.

Barrera cognitiva más baja para los usuarios

La lógica de participación es intuitiva, lo que facilita que los nuevos usuarios comprendan el funcionamiento de una red cripto. Desde el punto de vista educativo y de adopción, esto supone una ventaja clara.

Principales controversias y limitaciones de Pi Network

Descentralización en proceso

En sus primeras fases, Pi Network dependía en gran medida de su equipo central y de la estructura de nodos. Por ello, suele compararse con redes maduras como Bitcoin en cuanto a descentralización.

Sin embargo, estas comparaciones suelen ignorar las diferencias de etapa de desarrollo y objetivos de diseño.

El modelo de seguridad requiere validación a largo plazo

Reducir la dependencia de la competencia por potencia de hash disminuye el consumo de recursos, pero exige que otros mecanismos garanticen la seguridad de la red.

Los modelos basados en identidad y relaciones sociales pueden ser susceptibles a manipulación o influencia concentrada. Su resistencia real solo puede evaluarse tras una operación prolongada.

Sostenibilidad de los mecanismos de incentivos

Cuando los costes de participación son bajos y el número de usuarios crece rápidamente, mantener una estructura de incentivos eficaz es un reto estructural que Pi Network debe afrontar de forma continua.

Pi Network vs otras redes cripto: visión comparativa

Al comparar Pi Network con otras redes cripto principales, hay que recordar un principio básico: cada red está diseñada para resolver problemas diferentes, por lo que los criterios de evaluación no pueden ser iguales.

Diferencias en los objetivos de diseño

Bitcoin busca crear un sistema de transferencia de valor altamente seguro y resistente a la censura. La seguridad y la descentralización son sus prioridades.

Ethereum se centra en la computación de propósito general y los contratos inteligentes, equilibrando seguridad, rendimiento y escalabilidad.

Por el contrario, Pi Network apuesta por la participación amplia y rápida expansión de la red, intentando que las redes cripto sean accesibles fuera del entorno técnico.

Mecanismos de seguridad y estructuras de costes

Bitcoin eleva el coste de ataque mediante la competencia por potencia de hash, lo que implica un alto consumo energético.

Pi Network se apoya más en el diseño institucional, sistemas de identidad y reglas de red para mantener el orden, con costes reflejados en la complejidad de la gobernanza en vez del consumo eléctrico.

Caminos hacia la descentralización

En Bitcoin, la descentralización surgió de forma orgánica a medida que nodos y mineros se distribuyeron globalmente.

En Pi Network, la descentralización depende de una planificación por fases y ajustes en la estructura de nodos, reflejando una evolución guiada por el diseño.

Resumen comparativo a nivel estructural

| Dimensión | Pi Network | Bitcoin |

| Objetivo principal | Participación amplia y accesibilidad | Seguridad y resistencia a la censura |

| Barrera de participación | Baja | Alta |

| Modelo de seguridad | Mecanismos y soporte basado en identidad | Competencia por potencia de hash |

| Consumo energético | Relativamente bajo | Relativamente alto |

| Camino hacia la descentralización | Desarrollo planificado y evolución gradual | Formación orgánica impulsada por competencia |

Las diferencias entre Pi y Bitcoin no implican una jerarquía de superioridad o inferioridad, sino que evidencian respuestas distintas a la cuestión de quién debe ser el destinatario final de una red cripto.

Evaluación de Pi Network desde la perspectiva de seguridad y descentralización

En el diseño de sistemas blockchain, seguridad, descentralización y eficiencia rara vez pueden maximizarse simultáneamente.

Pi Network apuesta por la eficiencia y la amplitud de participación. Esto implica:

La seguridad se mantiene principalmente mediante el diseño institucional y las reglas de la red.

La descentralización avanza de forma progresiva conforme evoluciona la red.

La estabilidad de la red depende de la capacidad de gobernanza a largo plazo.

Esta estructura favorece el desarrollo gradual más que la finalización instantánea.

Retos desde la perspectiva del desarrollo del ecosistema

El tamaño de la base de usuarios no implica automáticamente un ecosistema maduro.

A nivel de ecosistema, Pi Network debe abordar cuestiones como:

Demanda real de aplicaciones prácticas

Disposición de los desarrolladores a participar y madurez de las herramientas

Transparencia y previsibilidad de las reglas de la red

El desarrollo del ecosistema suele ir por detrás del crecimiento de usuarios, y su efectividad normalmente se manifiesta solo con el tiempo.

Cómo evaluar racionalmente las ventajas y desventajas de Pi Network

Una evaluación equilibrada requiere situar Pi Network en el marco comparativo adecuado.

No es un sustituto de Bitcoin, sino una red cripto experimental dirigida a una base de usuarios más amplia.

Sus fortalezas y limitaciones derivan de la misma lógica de diseño, no de circunstancias aisladas.

Conclusión

El diseño de baja barrera de Pi Network amplía los límites de participación en redes cripto, pero plantea debates continuos sobre seguridad, descentralización y madurez del ecosistema.

Comprender estos equilibrios permite situar Pi Network dentro del sistema cripto global desde una perspectiva de diseño estructural, en vez de evaluarlo según un único estándar.

Preguntas frecuentes

P1: ¿Pi Network está completamente descentralizado? Su grado de descentralización sigue en desarrollo y depende de la evolución de la estructura de red y la distribución de nodos.

P2: ¿Cómo se mantiene la seguridad de Pi Network? Su modelo de seguridad prioriza los sistemas de identidad y los mecanismos institucionales en vez de la competencia pura de potencia de hash, y su eficacia requiere validación a largo plazo.

P3: ¿Cuál es la innovación principal de Pi Network? Su innovación principal consiste en ampliar la base de usuarios de redes cripto mediante un modelo de participación de baja barrera.

Artículos relacionados

Cómo usar Raydium: guía para principiantes sobre trading y participación en liquidez

¿Cuáles son las características principales de Raydium? Explicación de los productos de trading y liquidez

Tokenómica de RENDER: suministro, incentivos y captura de valor

Análisis de la tokenómica de JTO: distribución, utilidad y valor a largo plazo

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial