تحديث هجوم كيف أن رسالة مزورة واحدة دمرت #加密市场行情震荡rsETH مليار في التمويل اللامركزي

الهجوم الذي غير التمويل اللامركزي إلى الأبد

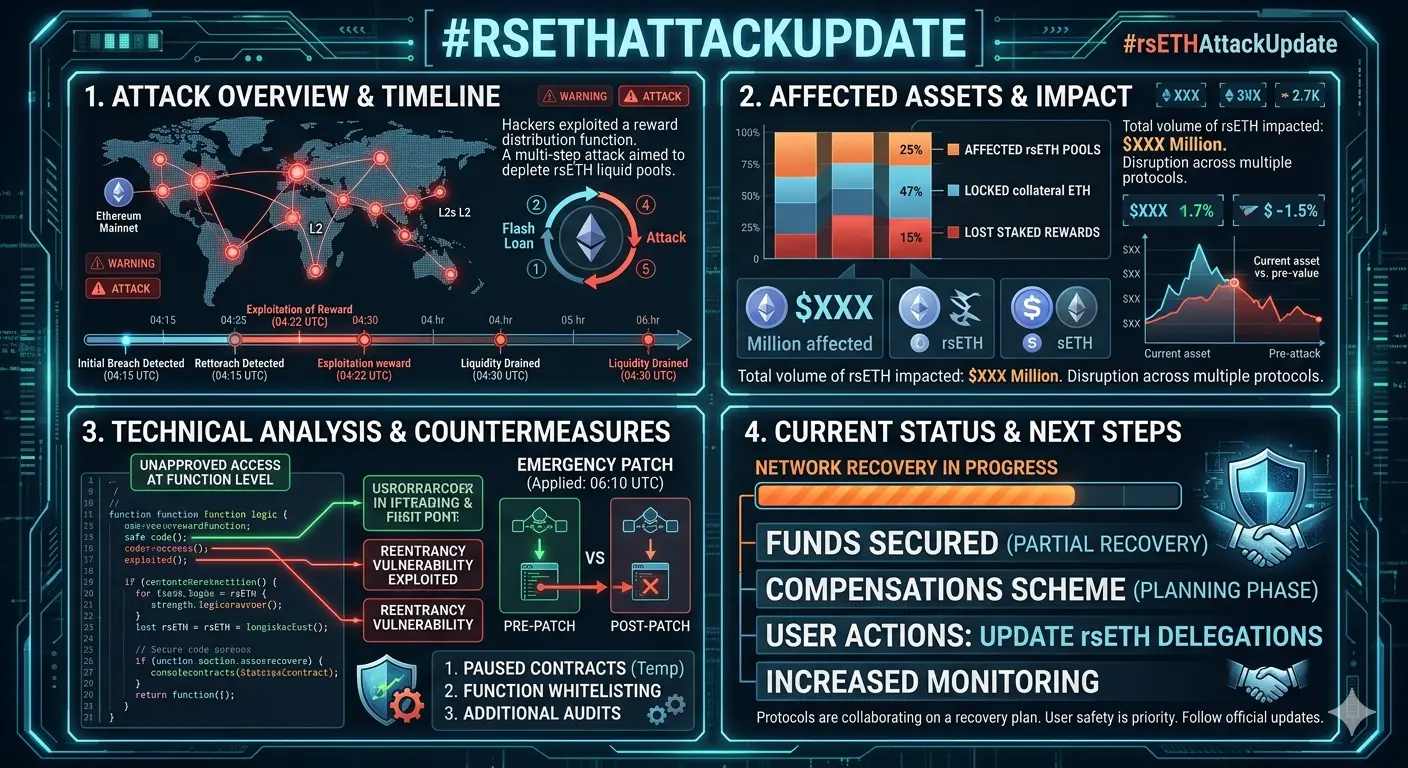

في تمام الساعة 17:35 بالتوقيت العالمي في 18 أبريل 2026، أدت رسالة عبر السلسلة مزورة واحدة إلى أكبر استغلال في التمويل اللامركزي لهذا العام. تم سحب جسر rsETH المدعوم من LayerZero الخاص بـ KelpDAO من 116,500 rsETH تقريبًا $10 مليون خلال دقائق. لم يتم اختراق أي عقد ذكي. لم يتم استغلال أي كود Solidity. حدث الهجوم بأكمله في الطبقة غير المرئية بين سلاسل الكتل، في بنية التحقق خارج السلسلة التي اعتمد عليها التمويل اللامركزي بصمت دون فهم كامل لضعفها. بحلول الوقت الذي استقر فيه الأمر بعد 24 ساعة، انهارت قيمة التمويل اللامركزي المقفلة من 99.5 مليار دولار إلى 85.21 مليار دولار $292 مليار من القيمة المدمرة من خلال استغلال واحد. هذا هو تحديث هجوم rsETH الذي يحتاج كل مشارك في التمويل اللامركزي إلى فهمه تمامًا.

ما هو KELPDAO ولماذا كان مهمًا

KelpDAO هو بروتوكول إعادة staking سائل مبني على إيثريوم وEigenLayer. يودع المستخدمون ETH، يوجه البروتوكول ذلك عبر بنية إعادة staking الخاصة بـ EigenLayer لكسب عائد إضافي فوق مكافآت الستاكينج العادية، ويصدر rsETH كرمز إيصال قابل للتداول يمثل المركز المعاد stake عليه بالإضافة إلى المكافآت المكتسبة. بحلول أبريل 2026، تجاوز rsETH قيمة مقفلة إجمالية من $14 مليار وتم دمجه كضمان عبر معظم أسواق الإقراض والمنصات ذات العائد في التمويل اللامركزي. كان rsETH متاحًا عبر أكثر من 20 شبكة بلوكشين بما في ذلك Arbitrum، Base، Linea، Mantle، Blast، وScroll، باستخدام معيار OFT الخاص بـ LayerZero للتحرك بين السلاسل. الجسر الذي تم سحبه كان يحتفظ بالاحتياطيات التي تدعم كل واحد من تلك الرموز المغلفة rsETH عبر جميع نشرات Layer 2. عندما تم تفريغه، أصبح 18% من إجمالي عرض rsETH المتداول غير مدعوم في وقت واحد عبر أكثر من 20 سلسلة.

كيف تم تنفيذ الهجوم التحليل الفني

لم يكن الهجوم اختراق عقد ذكي. كل معاملة على السلسلة كانت تبدو صحيحة تمامًا. تم التحقق من التوقيعات. كانت الرسائل منسقة بشكل صحيح. كان الاستغلال ضد بنية التحتية خارج السلسلة — تحديدًا شبكة المدققين اللامركزية لـ LayerZero، النظام الذي يؤكد ما إذا كانت الرسائل عبر السلسلة شرعية قبل أن يتصرف السلسلة المستهدفة بناءً عليها.

استخدم جسر rsETH الخاص بـ KelpDAO تكوين DVN واحد-من-واحد. هذا يعني أن كيانًا واحدًا فقط، وهو DVN الخاص بـ LayerZero Labs، كان مطلوبًا للتحقق والموافقة على الرسائل عبر السلسلة. لا مدقق ثانٍ، لا تأكيد مستقل، لا تكرار. مدقق واحد. نقطة فشل واحدة.

حدد مجموعة لازاروس الكورية الشمالية، وحدة القرصنة المدعومة من الدولة، هذا الثقب ونفذت هجوم بنية تحتية من ثلاثة أجزاء. أولاً، اخترقوا عقدي RPC داخليين يمدان بيانات السوق إلى مدقق LayerZero، وتسميم تدفق البيانات بمعلومات زائفة. ثانيًا، شنوا هجوم DDoS على العقد الاحتياطية النظيفة، مما أجبر النظام على الانتقال إلى البنية التحتية التي تم اختراقها بالفعل. ثالثًا، مع تشغيل المدقق الآن بالكامل على عقد مسممة، أدخلوا رقم رسالة مزور عبر LayerZero (ال nonce) 308 الذي أخبر عقد جسر إيثريوم أن حرقًا صحيحًا قد حدث على السلسلة المصدر، مما أدى إلى إصدار 116,500 rsETH إلى محفظة يسيطر عليها المهاجم. استخدم العملية بأكملها محافظ مسبقة التمويل تم الحصول عليها عبر Tornado Cash قبل حوالي 10 ساعات من الهجوم، مما يؤكد أن هذا كان عملية مخططة على مستوى الدولة وليست استغلالًا انتقائيًا.

خلال دقائق، قام المهاجم بإيداع rsETH المسروق كضمان على Aave واقترض أكثر من $1 مليون WETH ضده باستخدام رموز غير مدعومة كضمان لقرض حقيقي. سرقة $236 مليون تحولت إلى استخراج WETH بقيمة $292 مليون قبل أن يدرك معظم المستخدمين أن شيئًا ما حدث.

الاستجابة خلال 46 دقيقة التي أنقذت $236 مليون

حدد فريق الاستجابة الطارئة لـ KelpDAO الهجوم وفعّل توقيع الطوارئ عند 18:21 بالتوقيت العالمي، بعد 46 دقيقة بالضبط من التفريغ الأولي. أوقف البروتوكول بشكل شامل الإيداعات، والسحوبات، ورمز rsETH نفسه عبر الشبكة الرئيسية وجميع نشرات Layer 2. عند 18:26 و18:28 بالتوقيت العالمي، حاول المهاجم سحب 40,000 rsETH إضافية بقيمة تقريبية $100 مليون، لكن تلك المحاولات فشلت ضد العقود المجمدة. نافذة الاستجابة التي استغرقت 46 دقيقة كانت الفرق بين استغلال بقيمة $100 مليون وكارثة بقيمة $292 مليون. سرعة استجابة فريق الطوارئ في KelpDAO هي السبب الوحيد في أن الضرر لم يكن مضاعفًا تقريبًا.

العدوى التي اجتاحت التمويل اللامركزي

تجاوز الضرر اللاحق سرعة أي توقف طارئ يمكن أن يحتويه. أوقف أكبر بروتوكول إقراض في التمويل اللامركزي، Aave، الذي يملك أكثر من $492 مليار في القيمة المقفلة، أسواق rsETH على كل من V3 وV4 خلال ساعات. ارتفعت نسبة استخدام ETH على Aave إلى 100% بشكل مؤقت مع محاولة المستخدمين سحب أموالهم. انخفض رمز AAVE بنسبة حوالي 10-20% مع توقع المتداولين وجود ديون سيئة محتملة. أوقفت SparkLend وFluid أسواق rsETH الخاصة بهما. أوقفت Lido Finance الإيداعات في منتج earnETH بسبب تعرض rsETH. أوقفت Ethena مؤقتًا جسور LayerZero OFT من شبكة إيثريوم الرئيسية كإجراء احترازي. انهارت القيمة الإجمالية المقفلة في التمويل اللامركزي من 99.5 مليار دولار إلى 85.21 مليار دولار في يوم واحد، وتم محو $20 مليار من النظام البيئي بواسطة استغلال واحد على جسر واحد.

وجد تحليل حادثة Aave أن الاستغلال أنشأ ضمانات غير مدعومة استُخدمت لاقتراض حوالي $14 مليون، مما يترك البروتوكول يواجه ديونًا سيئة محتملة بين $190 مليون و$123 مليون اعتمادًا على كيفية توزيع KelpDAO للعجز بين حاملي rsETH.

نسبة مجموعة لازاروس

لم يكن هذا اختراقًا عشوائيًا. نسبته LayerZero رسميًا إلى مجموعة لازاروس الكورية الشمالية، نفس وحدة القرصنة المدعومة من الدولة المرتبطة باستغلال Drift بقيمة $230 مليون في 1 أبريل 2026، وعشرات عمليات سرقة العملات المشفرة السابقة التي بلغت مليارات الدولارات على مدى سنوات متعددة. تعتبر مجموعة لازاروس أكثر عمليات القرصنة تشفيرًا تقدمًا وتكنولوجيًا في العالم، وتورطها في اثنين من أكبر استغلالات التمويل اللامركزي في 2026 خلال 18 يومًا يؤكد حملة منهجية ومنسقة تستهدف بنية التمويل اللامركزي على مستوى البنية التحتية بدلاً من مستوى العقود.

تجميد الطوارئ في Arbitrum غير مسبوق

في 21 أبريل 2026، بعد ثلاثة أيام من الاستغلال، نفذ مجلس أمن Arbitrum التدخل الطارئ الأكثر أهمية في تاريخ Layer 2. قام المجلس المكون من 12 عضوًا، والذي يعمل بموجب توقيع متعدد من 9 من 12، بمصادرة 30,766 ETH من عنوان المهاجم على Arbitrum One ونقلها إلى محفظة وسيطة مجمدة. اكتمل النقل في الساعة 11:26 مساءً بالتوقيت الشرقي في 21 أبريل. لا يمكن تحريك تلك الأموال مرة أخرى بدون تصويت رسمي من حوكمة Arbitrum. استعاد التدخل حوالي 71.15 مليون دولار، أي حوالي 29% من ETH التي جمعها المهاجم على Arbitrum. أما الـ75,701 ETH المتبقية بقيمة تقريبية $285 مليون على شبكة إيثريوم الرئيسية، فقد تم نقلها بالفعل وكانت تُغسل عبر Thorchain وأدوات خصوصية أخرى قبل أن يتم تمديد التجميد.

أثار التجميد جدلاً فوريًا حول اللامركزية. إذا كان مجلس مكون من 12 شخصًا يمكنه تجميد الأصول على Arbitrum، فماذا يعني ذلك لضمان ملكية بدون إذن الذي يعد به Layer 2؟ وصف المؤيدون ذلك بأنه دفاع التمويل اللامركزي عن نفسه ضد الجريمة المدعومة من الدولة. واعتبر النقاد أنه دليل على أن Arbitrum هو في النهاية محفظة توقيع متعدد بسلطة تجاوز سيطرة المستخدم على الأصول.

حرب اللوم بين LayerZero وKelpDAO

أنتجت فترة ما بعد الاستغلال نزاعًا علنيًا كاملًا بين LayerZero وKelpDAO حول من يتحمل المسؤولية. نشرت LayerZero تقريرًا بعد الحادث ذكر أن KelpDAO اختارت تكوين DVN واحد-من-واحد على الرغم من التوصيات الصريحة لاعتماد تكرار المدققين المتعددين، وأعلنت أنها ستتوقف فورًا عن توقيع الرسائل لأي تطبيق يعمل بنظام مدقق واحد، مما يجبر على هجرة واسعة عبر جميع تكاملات LayerZero.

ردت KelpDAO، مدعية أن التكوين 1-من-واحد هو الإعداد الافتراضي الذي يقدمه LayerZero للنشر الجديد، وأن توثيقات LayerZero ورمز النشر العام يروجان للتحقق من مصدر واحد، وأن البنية التحتية المخترقة، وهي عقد RPC وخوادم DVN، تم بناؤها وتشغيلها بالكامل بواسطة LayerZero، وليس Kelp. وقف باحثو الأمان جزئيًا مع Kelp، حيث نشر المطور البارز banteg مراجعة فنية تؤكد أن رمز نشر LayerZero يأتي مع التحقق من مصدر واحد كإعداد افتراضي عبر السلاسل الرئيسية.

النتيجة هي مواجهة متبادلة تتقاسم الضرر دون حل واضح. وعد الطرفان بإجراء تقارير أسباب الجذر كاملة. السؤال الأعمق حول ما إذا كانت جميع تطبيقات OFT 1-من-واحد الحالية على LayerZero معرضة لنفس نوع الهجوم لا يزال بدون إجابة.

ماذا يعني هذا للتمويل اللامركزي في المستقبل

استغلال KelpDAO ليس مجرد اختراق آخر. إنه حدث يحدد فئة ويكشف عن نقطة عمياء هيكلية عبر نظام التمويل اللامركزي عبر السلاسل بأكمله. يقف الهجوم في نفس العائلة التاريخية مع فشل جسر Ronin وNomad حيث أصبحت نقاط التحقق المركزية هدفًا عالي القيمة. لكنه يتجاوز ذلك، لأن العقود على السلسلة لم تتعرض أبدًا. كانت كل المعاملات على السلسلة صحيحة. الفشل كان في البنية التحتية غير المرئية خارج السلسلة التي تعامل معها التمويل اللامركزي كمسألة محسومة لسنوات.

الدروس واضحة وفورية. تكوينات المدققين المتعددين في DVN أصبحت الآن غير قابلة للتفاوض لأي جسر يحمل قيمة كبيرة. يجب أن تصبح مراجعات التكوين التي تراجع إعدادات النشر، وليس فقط كود العقود الذكية، ممارسة قياسية. المراقبة المستمرة للثوابت عبر السلاسل التي تتحقق من أن الرموز المصدرة على السلاسل المستهدفة تتطابق مع الرموز المحروقة على السلاسل المصدرية هي الحد الأدنى الجديد لأمان الجسور. والسؤال حول كيفية تعامل التمويل اللامركزي مع عمليات القرصنة المدعومة من الدولة باستخدام موارد وصبر حكومة وطنية لا يزال بدون إجابة واضحة.

سرقة $175 مليون. تدمير $292 مليار من TVL. ديون سيئة محتملة بقيمة $14 مليون على Aave. تجميد 30,766 ETH بواسطة Arbitrum. نسب مجموعة لازاروس. كل ذلك يشير إلى أن طبقة بنية التمويل اللامركزي عبر السلاسل هي الأكثر ضعفًا في النظام البيئي بأكمله، وأن أذكى القراصنة في العالم قد حددوا ذلك واستغلوا الأمر بشكل منهجي.

هجوم rsETH ليس تحذيرًا. إنه حكم. أصلح البنية التحتية، أو افقد كل شيء فوقها.

$230

الهجوم الذي غير التمويل اللامركزي إلى الأبد

في تمام الساعة 17:35 بالتوقيت العالمي في 18 أبريل 2026، أدت رسالة عبر السلسلة مزورة واحدة إلى أكبر استغلال في التمويل اللامركزي لهذا العام. تم سحب جسر rsETH المدعوم من LayerZero الخاص بـ KelpDAO من 116,500 rsETH تقريبًا $10 مليون خلال دقائق. لم يتم اختراق أي عقد ذكي. لم يتم استغلال أي كود Solidity. حدث الهجوم بأكمله في الطبقة غير المرئية بين سلاسل الكتل، في بنية التحقق خارج السلسلة التي اعتمد عليها التمويل اللامركزي بصمت دون فهم كامل لضعفها. بحلول الوقت الذي استقر فيه الأمر بعد 24 ساعة، انهارت قيمة التمويل اللامركزي المقفلة من 99.5 مليار دولار إلى 85.21 مليار دولار $292 مليار من القيمة المدمرة من خلال استغلال واحد. هذا هو تحديث هجوم rsETH الذي يحتاج كل مشارك في التمويل اللامركزي إلى فهمه تمامًا.

ما هو KELPDAO ولماذا كان مهمًا

KelpDAO هو بروتوكول إعادة staking سائل مبني على إيثريوم وEigenLayer. يودع المستخدمون ETH، يوجه البروتوكول ذلك عبر بنية إعادة staking الخاصة بـ EigenLayer لكسب عائد إضافي فوق مكافآت الستاكينج العادية، ويصدر rsETH كرمز إيصال قابل للتداول يمثل المركز المعاد stake عليه بالإضافة إلى المكافآت المكتسبة. بحلول أبريل 2026، تجاوز rsETH قيمة مقفلة إجمالية من $14 مليار وتم دمجه كضمان عبر معظم أسواق الإقراض والمنصات ذات العائد في التمويل اللامركزي. كان rsETH متاحًا عبر أكثر من 20 شبكة بلوكشين بما في ذلك Arbitrum، Base، Linea، Mantle، Blast، وScroll، باستخدام معيار OFT الخاص بـ LayerZero للتحرك بين السلاسل. الجسر الذي تم سحبه كان يحتفظ بالاحتياطيات التي تدعم كل واحد من تلك الرموز المغلفة rsETH عبر جميع نشرات Layer 2. عندما تم تفريغه، أصبح 18% من إجمالي عرض rsETH المتداول غير مدعوم في وقت واحد عبر أكثر من 20 سلسلة.

كيف تم تنفيذ الهجوم التحليل الفني

لم يكن الهجوم اختراق عقد ذكي. كل معاملة على السلسلة كانت تبدو صحيحة تمامًا. تم التحقق من التوقيعات. كانت الرسائل منسقة بشكل صحيح. كان الاستغلال ضد بنية التحتية خارج السلسلة — تحديدًا شبكة المدققين اللامركزية لـ LayerZero، النظام الذي يؤكد ما إذا كانت الرسائل عبر السلسلة شرعية قبل أن يتصرف السلسلة المستهدفة بناءً عليها.

استخدم جسر rsETH الخاص بـ KelpDAO تكوين DVN واحد-من-واحد. هذا يعني أن كيانًا واحدًا فقط، وهو DVN الخاص بـ LayerZero Labs، كان مطلوبًا للتحقق والموافقة على الرسائل عبر السلسلة. لا مدقق ثانٍ، لا تأكيد مستقل، لا تكرار. مدقق واحد. نقطة فشل واحدة.

حدد مجموعة لازاروس الكورية الشمالية، وحدة القرصنة المدعومة من الدولة، هذا الثقب ونفذت هجوم بنية تحتية من ثلاثة أجزاء. أولاً، اخترقوا عقدي RPC داخليين يمدان بيانات السوق إلى مدقق LayerZero، وتسميم تدفق البيانات بمعلومات زائفة. ثانيًا، شنوا هجوم DDoS على العقد الاحتياطية النظيفة، مما أجبر النظام على الانتقال إلى البنية التحتية التي تم اختراقها بالفعل. ثالثًا، مع تشغيل المدقق الآن بالكامل على عقد مسممة، أدخلوا رقم رسالة مزور عبر LayerZero (ال nonce) 308 الذي أخبر عقد جسر إيثريوم أن حرقًا صحيحًا قد حدث على السلسلة المصدر، مما أدى إلى إصدار 116,500 rsETH إلى محفظة يسيطر عليها المهاجم. استخدم العملية بأكملها محافظ مسبقة التمويل تم الحصول عليها عبر Tornado Cash قبل حوالي 10 ساعات من الهجوم، مما يؤكد أن هذا كان عملية مخططة على مستوى الدولة وليست استغلالًا انتقائيًا.

خلال دقائق، قام المهاجم بإيداع rsETH المسروق كضمان على Aave واقترض أكثر من $1 مليون WETH ضده باستخدام رموز غير مدعومة كضمان لقرض حقيقي. سرقة $236 مليون تحولت إلى استخراج WETH بقيمة $292 مليون قبل أن يدرك معظم المستخدمين أن شيئًا ما حدث.

الاستجابة خلال 46 دقيقة التي أنقذت $236 مليون

حدد فريق الاستجابة الطارئة لـ KelpDAO الهجوم وفعّل توقيع الطوارئ عند 18:21 بالتوقيت العالمي، بعد 46 دقيقة بالضبط من التفريغ الأولي. أوقف البروتوكول بشكل شامل الإيداعات، والسحوبات، ورمز rsETH نفسه عبر الشبكة الرئيسية وجميع نشرات Layer 2. عند 18:26 و18:28 بالتوقيت العالمي، حاول المهاجم سحب 40,000 rsETH إضافية بقيمة تقريبية $100 مليون، لكن تلك المحاولات فشلت ضد العقود المجمدة. نافذة الاستجابة التي استغرقت 46 دقيقة كانت الفرق بين استغلال بقيمة $100 مليون وكارثة بقيمة $292 مليون. سرعة استجابة فريق الطوارئ في KelpDAO هي السبب الوحيد في أن الضرر لم يكن مضاعفًا تقريبًا.

العدوى التي اجتاحت التمويل اللامركزي

تجاوز الضرر اللاحق سرعة أي توقف طارئ يمكن أن يحتويه. أوقف أكبر بروتوكول إقراض في التمويل اللامركزي، Aave، الذي يملك أكثر من $492 مليار في القيمة المقفلة، أسواق rsETH على كل من V3 وV4 خلال ساعات. ارتفعت نسبة استخدام ETH على Aave إلى 100% بشكل مؤقت مع محاولة المستخدمين سحب أموالهم. انخفض رمز AAVE بنسبة حوالي 10-20% مع توقع المتداولين وجود ديون سيئة محتملة. أوقفت SparkLend وFluid أسواق rsETH الخاصة بهما. أوقفت Lido Finance الإيداعات في منتج earnETH بسبب تعرض rsETH. أوقفت Ethena مؤقتًا جسور LayerZero OFT من شبكة إيثريوم الرئيسية كإجراء احترازي. انهارت القيمة الإجمالية المقفلة في التمويل اللامركزي من 99.5 مليار دولار إلى 85.21 مليار دولار في يوم واحد، وتم محو $20 مليار من النظام البيئي بواسطة استغلال واحد على جسر واحد.

وجد تحليل حادثة Aave أن الاستغلال أنشأ ضمانات غير مدعومة استُخدمت لاقتراض حوالي $14 مليون، مما يترك البروتوكول يواجه ديونًا سيئة محتملة بين $190 مليون و$123 مليون اعتمادًا على كيفية توزيع KelpDAO للعجز بين حاملي rsETH.

نسبة مجموعة لازاروس

لم يكن هذا اختراقًا عشوائيًا. نسبته LayerZero رسميًا إلى مجموعة لازاروس الكورية الشمالية، نفس وحدة القرصنة المدعومة من الدولة المرتبطة باستغلال Drift بقيمة $230 مليون في 1 أبريل 2026، وعشرات عمليات سرقة العملات المشفرة السابقة التي بلغت مليارات الدولارات على مدى سنوات متعددة. تعتبر مجموعة لازاروس أكثر عمليات القرصنة تشفيرًا تقدمًا وتكنولوجيًا في العالم، وتورطها في اثنين من أكبر استغلالات التمويل اللامركزي في 2026 خلال 18 يومًا يؤكد حملة منهجية ومنسقة تستهدف بنية التمويل اللامركزي على مستوى البنية التحتية بدلاً من مستوى العقود.

تجميد الطوارئ في Arbitrum غير مسبوق

في 21 أبريل 2026، بعد ثلاثة أيام من الاستغلال، نفذ مجلس أمن Arbitrum التدخل الطارئ الأكثر أهمية في تاريخ Layer 2. قام المجلس المكون من 12 عضوًا، والذي يعمل بموجب توقيع متعدد من 9 من 12، بمصادرة 30,766 ETH من عنوان المهاجم على Arbitrum One ونقلها إلى محفظة وسيطة مجمدة. اكتمل النقل في الساعة 11:26 مساءً بالتوقيت الشرقي في 21 أبريل. لا يمكن تحريك تلك الأموال مرة أخرى بدون تصويت رسمي من حوكمة Arbitrum. استعاد التدخل حوالي 71.15 مليون دولار، أي حوالي 29% من ETH التي جمعها المهاجم على Arbitrum. أما الـ75,701 ETH المتبقية بقيمة تقريبية $285 مليون على شبكة إيثريوم الرئيسية، فقد تم نقلها بالفعل وكانت تُغسل عبر Thorchain وأدوات خصوصية أخرى قبل أن يتم تمديد التجميد.

أثار التجميد جدلاً فوريًا حول اللامركزية. إذا كان مجلس مكون من 12 شخصًا يمكنه تجميد الأصول على Arbitrum، فماذا يعني ذلك لضمان ملكية بدون إذن الذي يعد به Layer 2؟ وصف المؤيدون ذلك بأنه دفاع التمويل اللامركزي عن نفسه ضد الجريمة المدعومة من الدولة. واعتبر النقاد أنه دليل على أن Arbitrum هو في النهاية محفظة توقيع متعدد بسلطة تجاوز سيطرة المستخدم على الأصول.

حرب اللوم بين LayerZero وKelpDAO

أنتجت فترة ما بعد الاستغلال نزاعًا علنيًا كاملًا بين LayerZero وKelpDAO حول من يتحمل المسؤولية. نشرت LayerZero تقريرًا بعد الحادث ذكر أن KelpDAO اختارت تكوين DVN واحد-من-واحد على الرغم من التوصيات الصريحة لاعتماد تكرار المدققين المتعددين، وأعلنت أنها ستتوقف فورًا عن توقيع الرسائل لأي تطبيق يعمل بنظام مدقق واحد، مما يجبر على هجرة واسعة عبر جميع تكاملات LayerZero.

ردت KelpDAO، مدعية أن التكوين 1-من-واحد هو الإعداد الافتراضي الذي يقدمه LayerZero للنشر الجديد، وأن توثيقات LayerZero ورمز النشر العام يروجان للتحقق من مصدر واحد، وأن البنية التحتية المخترقة، وهي عقد RPC وخوادم DVN، تم بناؤها وتشغيلها بالكامل بواسطة LayerZero، وليس Kelp. وقف باحثو الأمان جزئيًا مع Kelp، حيث نشر المطور البارز banteg مراجعة فنية تؤكد أن رمز نشر LayerZero يأتي مع التحقق من مصدر واحد كإعداد افتراضي عبر السلاسل الرئيسية.

النتيجة هي مواجهة متبادلة تتقاسم الضرر دون حل واضح. وعد الطرفان بإجراء تقارير أسباب الجذر كاملة. السؤال الأعمق حول ما إذا كانت جميع تطبيقات OFT 1-من-واحد الحالية على LayerZero معرضة لنفس نوع الهجوم لا يزال بدون إجابة.

ماذا يعني هذا للتمويل اللامركزي في المستقبل

استغلال KelpDAO ليس مجرد اختراق آخر. إنه حدث يحدد فئة ويكشف عن نقطة عمياء هيكلية عبر نظام التمويل اللامركزي عبر السلاسل بأكمله. يقف الهجوم في نفس العائلة التاريخية مع فشل جسر Ronin وNomad حيث أصبحت نقاط التحقق المركزية هدفًا عالي القيمة. لكنه يتجاوز ذلك، لأن العقود على السلسلة لم تتعرض أبدًا. كانت كل المعاملات على السلسلة صحيحة. الفشل كان في البنية التحتية غير المرئية خارج السلسلة التي تعامل معها التمويل اللامركزي كمسألة محسومة لسنوات.

الدروس واضحة وفورية. تكوينات المدققين المتعددين في DVN أصبحت الآن غير قابلة للتفاوض لأي جسر يحمل قيمة كبيرة. يجب أن تصبح مراجعات التكوين التي تراجع إعدادات النشر، وليس فقط كود العقود الذكية، ممارسة قياسية. المراقبة المستمرة للثوابت عبر السلاسل التي تتحقق من أن الرموز المصدرة على السلاسل المستهدفة تتطابق مع الرموز المحروقة على السلاسل المصدرية هي الحد الأدنى الجديد لأمان الجسور. والسؤال حول كيفية تعامل التمويل اللامركزي مع عمليات القرصنة المدعومة من الدولة باستخدام موارد وصبر حكومة وطنية لا يزال بدون إجابة واضحة.

سرقة $175 مليون. تدمير $292 مليار من TVL. ديون سيئة محتملة بقيمة $14 مليون على Aave. تجميد 30,766 ETH بواسطة Arbitrum. نسب مجموعة لازاروس. كل ذلك يشير إلى أن طبقة بنية التمويل اللامركزي عبر السلاسل هي الأكثر ضعفًا في النظام البيئي بأكمله، وأن أذكى القراصنة في العالم قد حددوا ذلك واستغلوا الأمر بشكل منهجي.

هجوم rsETH ليس تحذيرًا. إنه حكم. أصلح البنية التحتية، أو افقد كل شيء فوقها.

$230