على عكس البلوكشينات التقليدية التي تعتمد بشكل كبير على التنافس في قوة الهاش والاستثمار في العتاد، يستجيب هذا النموذج للحواجز المرتفعة التي غالبًا ما تمنع المستخدمين العاديين من المشاركة.

يساعد تحليل Pi Network من حيث هيكل النظام، وآلية الإجماع، وتوزيع الأدوار، ومنطق الأمان في توضيح كيفية عملها وكيف تختلف جوهريًا عن أساليب البلوكشين التقليدية.

ما الذي يجب أن تدركه قبل دراسة آلية Pi Network

لفهم آلية عمل Pi Network، من الضروري أولًا معرفة أنها لم تُصمم لتكون "لامركزية بالكامل منذ البداية".

تركز معظم البلوكشينات العامة على إتاحة الوصول دون إذن، وتنافس قوة الهاش، ومقاومة الرقابة عند الإطلاق. أما Pi Network فاتخذت مسارًا مختلفًا، حيث بدأت بتقليل عوائق المشاركة لتوسيع قاعدة المستخدمين بسرعة، ثم أدخلت تدريجيًا هيكل بلوكشين أكثر تطورًا. ولهذا السبب، يعكس تصميم نظامها نهج التطوير المرحلي بوضوح.

في هذا السياق، تميل بعض الآليات في المراحل الأولى إلى الإدارة المنسقة أكثر من الاستقلالية التامة. وهذا لا يتعارض مع هدف اللامركزية، بل يمثل توازنًا بين تكاليف إطلاق الشبكة، وتثقيف المستخدمين، والتعقيد التقني.

الإطار التشغيلي العام والبنية النظامية لـ Pi Network

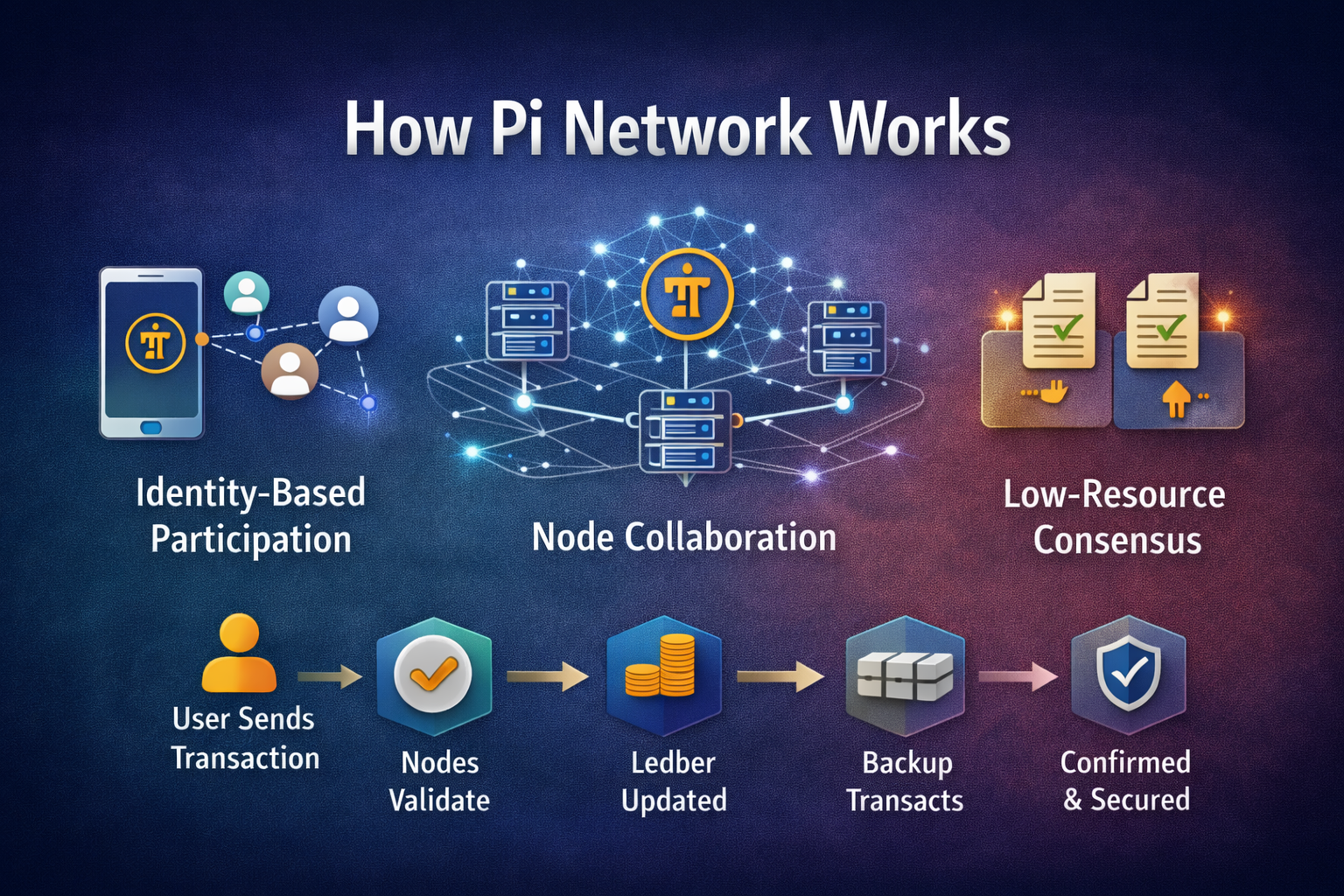

من الناحية المعمارية، لا تُعد Pi Network بلوكشين أحادي الطبقة، بل تعمل عبر عدة طبقات وظيفية مترابطة.

طبقة تفاعل المستخدم: تُنفذ أساسًا عبر تطبيق الهاتف المحمول، حيث تتولى ربط الهوية، وتتبع المشاركة، والعمليات الأساسية. تركز هذه الطبقة على سهولة الاستخدام وانخفاض متطلبات التقنية.

طبقة تنسيق الشبكة: تربط هذه الطبقة بين المستخدمين والعُقد وقواعد البروتوكول، وتضمن دمج أنشطة المشاركة باستمرار في منطق النظام.

شبكة البلوكشين والعُقد: تتولى هذه الطبقة الحفاظ على السجل، وتأكيد المعاملات، وضمان اتساق الحالة.

تتيح هذه البنية الطبقية لـ Pi Network تنفيذ وظائفها الأساسية حتى قبل اكتمال نضج قاعدة المستخدمين، مع توفير مساحة لتطور النظام مستقبلًا.

كيفية تأسيس آلية الإجماع في Pi Network

تعتمد Pi Network بروتوكول "Stellar Consensus Protocol (SCP)" كآلية إجماع رئيسية. صُمم SCP من قبل البروفيسور ديفيد مازيريس من جامعة ستانفورد بهدف تعزيز سرعة معالجة المعاملات مع الحفاظ على الأمان. بخلاف آليات إثبات العمل (PoW) أو إثبات الحصة (PoS) في Bitcoin أو Ethereum، يمكّن SCP العُقد من التوصل إلى إجماع دون الحاجة إلى موارد حسابية ضخمة.

في Pi Network، يُطبق SCP من خلال إنشاء "دوائر الأمان" وهي شبكات ثقة ينشئها المستخدمون عبر إضافة أفراد موثوقين إلى دوائرهم الخاصة. وتتداخل هذه الدوائر لبناء قاعدة الثقة في الشبكة بأكملها، مما يعزز مصداقية المعاملات وأمانها.

لا يستند نموذج الإجماع في Pi Network إلى العمل الحسابي، بل يرتكز على التحقق من الهوية، وروابط الثقة، وتعاون العُقد. ويركز النظام على تفرّد كل مشارك وسجلات السلوك طويلة الأمد، مع الاستعانة بشبكات الثقة لتقليل مخاطر هجمات Sybil. بناءً على ذلك، يقوم مشغلو العُقد بالتحقق المشترك من المعاملات وصيانة السجل.

يعتمد هذا النهج في جوهره على "العلاقات الاجتماعية واتساق السلوك" بدلًا من "استهلاك الموارد"، مما يقلل بشكل كبير من استهلاك الطاقة.

وبينما يمنح ذلك Pi Network مزايا في الكفاءة الطاقية وقابلية التوسع، إلا أنه يفرض متطلبات أعلى على آليات التحقق من الهوية وحوكمة العُقد.

كيفية عمل آلية التعدين عبر الهاتف المحمول في PI داخل النظام

تختلف عملية التعدين في Pi Network جذريًا عن تعدين العملات الرقمية التقليدية. فلا حاجة لشراء عتاد مكلف أو استهلاك كميات كبيرة من الكهرباء. بل تقتصر المشاركة على الخطوات التالية:

تسجيل الدخول اليومي: كل 24 ساعة، يفتح المستخدم تطبيق Pi Network ويضغط على زر التعدين لتأكيد نشاطه. هذه العملية تستهلك موارد ضئيلة ولا تؤثر على بطارية الهاتف.

بناء دائرة الأمان: بعد أن يصبح المستخدم Pioneer، يمكنه أن يصبح Contributor من خلال إضافة أصدقاء أو أفراد عائلة موثوقين إلى دائرة الأمان. يجب أن تضم كل دائرة ثلاثة إلى خمسة أعضاء على الأقل، مما يعزز أمان الشبكة.

دعوة مستخدمين جدد: بصفة Ambassador، يمكن للمستخدمين مشاركة رموز الدعوة لجذب مشاركين جدد إلى Pi Network. وعند تسجيل مستخدم جديد وبدء التعدين، يحصل الداعي على مكافآت تعدين إضافية.

من منظور تشغيلي، تمثل هذه الآلية "إثبات المشاركة" وليس "إثبات الأمان". وتعد محور استراتيجية الانطلاق البارد لـ Pi Network.

توزيع الأدوار والتعاون ضمن Pi Network

تعتمد Pi Network على تعاون عدة أدوار للمشاركين بدلاً من جهة تحكم واحدة. ويُقسم المشاركون في منظومتها إلى أربعة أدوار رئيسية:

Pioneer: الدور الأساسي، حيث يستخدم الـPioneers هواتفهم يوميًا للضغط على زر "التعدين" لتأكيد النشاط. يمثلون الشريحة الأكبر، وتؤثر مشاركتهم مباشرة في إصدار رموز Pi.

Contributor: بعد أن يصبح المستخدم Pioneer، يمكنه الترقية إلى Contributor من خلال بناء دائرة أمان وإضافة أعضاء موثوقين، مما يعزز أمان الشبكة.

Ambassador: يركز الـAmbassadors على الترويج لـPi Network ودعوة مستخدمين جدد. وعند انضمام شخص جديد عبر رمز إحالة Ambassador وبدء التعدين، يحصل الـAmbassador على مكافآت.

Node: الـNodes هم مستخدمون يشغلون برنامج عقدة Pi Network على أجهزة الكمبيوتر الخاصة بهم. يتحققون من المعاملات، ويحافظون على سلامة البلوكشين، ويتكاملون مع تطبيق الهاتف المحمول.

تعمل هذه الأدوار الأربعة معًا لدعم وتوسيع منظومة Pi Network. ويتيح هذا التقسيم المشاركة المفتوحة مع إدخال قدرات صيانة متخصصة تدريجيًا لضمان الاستدامة على المدى الطويل.

كيفية تحقيق تأكيد المعاملات، وصيانة السجل، وأمان الشبكة

على مستوى معالجة المعاملات، تعتمد Pi Network على تعاون العُقد للتحقق من المعاملات وتحديث السجل.

يجب أن تؤكد العُقد المعاملات قبل تسجيلها، ويُحافظ على اتساق السجل من خلال قواعد الإجماع وتواصل العُقد. ويرتكز أمان الشبكة بشكل أكبر على التحقق من الهوية، وتوزيع العُقد، وتطبيق القواعد بدلًا من الاعتماد فقط على العوائق الحسابية.

يوفر هذا الهيكل كفاءة في استهلاك الموارد، لكنه يتطلب أيضًا لامركزية كافية للعُقد وتطبيقًا فعالًا للقواعد للحد من مخاطر المركزية.

التحديات التشغيلية التي تواجه Pi Network

هيكليًا، تكمن التحديات الرئيسية لـ Pi Network في إدارة مراحلها الانتقالية.

ومع توسع قاعدة المستخدمين، ينبغي على النظام تعزيز لامركزية العُقد وتحسين مقاومة الهجمات، وهذان الأمران يشكلان تحديات تقنية بارزة.

بالإضافة إلى ذلك، فإن التحول من الإدارة المنسقة إلى شبكة مستقلة بالكامل يرفع متطلبات آليات الحوكمة، وتحديثات البروتوكول، واستقرار الإجماع.

هذه التحديات ليست فريدة لدى Pi Network، بل هي شائعة في الشبكات الرقمية التي تتبع نهج "المستخدم أولًا، ثم التطبيق الكامل على السلسلة لاحقًا".

الخلاصة

يعكس التصميم التشغيلي لـ Pi Network نهجًا يركز على المستخدم ويبني تدريجيًا وظائف البلوكشين.

من خلال البنية الطبقية، والإجماع غير القائم على العمليات الحسابية، والحوافز السلوكية، يسعى النظام لتحقيق التوازن بين سهولة الدخول وأمان الشبكة.

يساعد تحليل Pi Network من منظور هيكلي على تجاوز المقارنات السطحية وتكوين رؤية أكثر موضوعية لموقعها ومسار تطورها.

المقالات ذات الصلة

ما هي الميزات الأساسية لـ Raydium؟ شرح منتجات التداول والسيولة

كيفية استخدام Raydium؟ دليل المبتدئين للتداول والمشاركة في السيولة

تحليل اقتصاديات رمز JTO: توزيع الرمز، الاستخدام، والقيمة طويلة الأجل

جيتو مقابل مارينيد: دراسة مقارنة لبروتوكولات تخزين السيولة على Solana

توقعات سعر الذهب للسنوات الخمس القادمة: تحليل اتجاهات الفترة بين 2026 و2030 وتأثيراتها الاستثمارية، هل سيبلغ $6,000؟