تسلل إلى 600 مجموعة احتيال بهدف إيقاف تدفق الأموال غير القانونية

على مر التاريخ التجاري، حيثما تزايدت الثروات، نشب صراع محتوم بين القانون والنظام.

عند النظر من نهاية عام 2025، بلغ إصدار العملات المستقرة عالميًا 300 مليار دولار أمريكي—أي ما يقارب ثلاثة أضعاف الرقم المسجل في العام الماضي. أما حجم المعاملات الشهرية فقد وصل إلى مستوى مذهل يتراوح بين 4 و5 تريليون دولار أمريكي. لم تعد العملات المستقرة مجرد "لعبة للمهووسين"، بل أصبحت البوابة الأولى لدخول التمويل التقليدي إلى الاقتصاد الرقمي.

لكن خلف هذا الازدهار، تظهر حقيقة أكثر قتامة. تشير أحدث تقارير القطاع إلى أن العناوين غير المشروعة حول العالم ستتلقى في عام 2025 أكثر من 51.3 مليار دولار أمريكي. ومع انتقال مئات المليارات عبر الحدود خلال ثوانٍ، لم تعد الأدوات التنظيمية التقليدية قادرة على المواكبة. أصبح من شبه المستحيل التمييز بين المعاملات المشروعة وعائدات الجرائم في الوقت الفعلي.

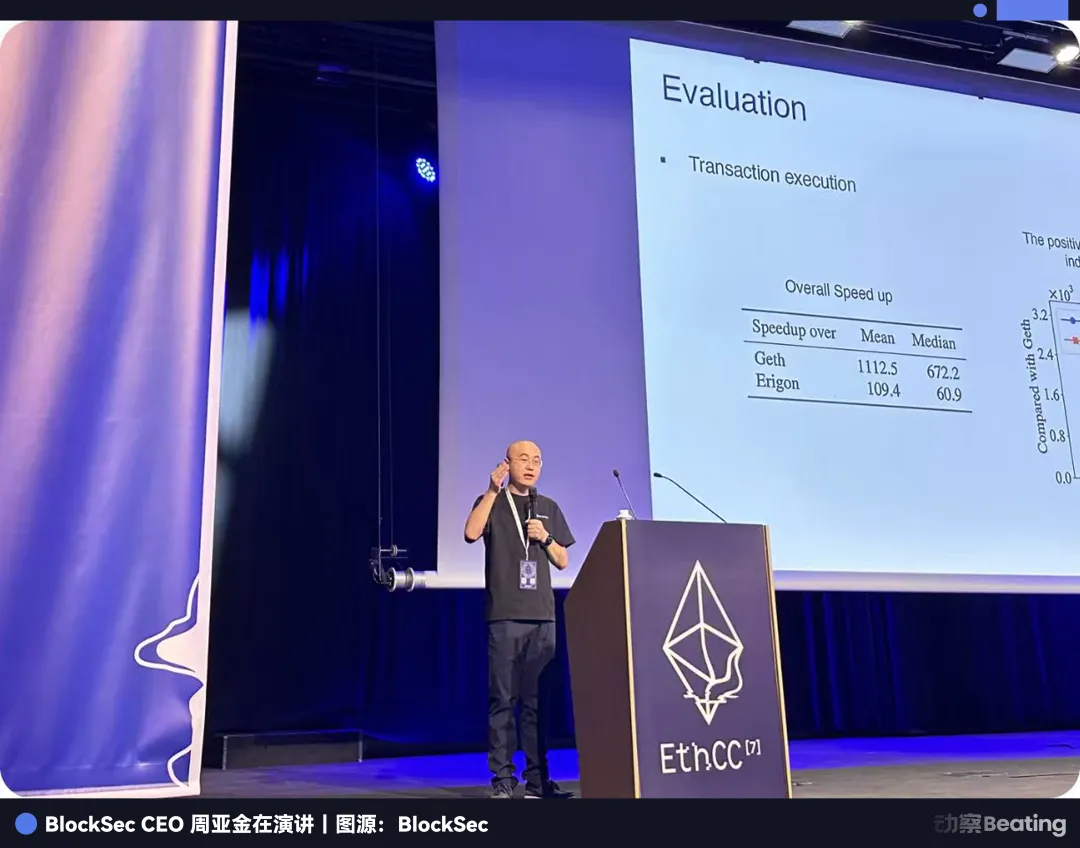

في عالم القواعد المتشكلة حديثًا، يبرز الأستاذ تشو ياجين كرائد أعمال فريد.

تمثل مسيرة تشو ياجين مثالًا رائدًا لتلاقي الأكاديمية النخبوية مع القطاع الصناعي. ففي عام 2010، انتقل إلى الولايات المتحدة لإكمال الدكتوراه، وقضى خمس سنوات متخصصًا في أمن الأجهزة المحمولة. ثم انضم مع مشرفه، الأستاذ جيانغ شوشيان، إلى Qihoo 360، ليكون ذلك أول انتقال له من المختبر إلى الصفوف الأمامية للأعمال. وفي عام 2018، عاد تشو للتدريس في جامعة تشجيانغ.

وبعد ثلاث سنوات، عاد مجددًا إلى القطاع الصناعي وأسّس شركة BlockSec المتخصصة في أمن البلوك تشين.

خلال السنوات الأربع الماضية، قاد تشو شركة BlockSec في تحول استراتيجي، حيث تطورت الشركة من تدقيق العقود الذكية إلى مجالات أعمق مثل مراقبة الأمن، تتبع الأموال، والامتثال لمكافحة غسل الأموال (AML).

استثمر تشو وفريقه سنوات في أبحاث بيانات السلسلة المتخصصة، واستخدموا وسائل تقنية لاختراق مجموعات الجرائم الإلكترونية في جنوب شرق آسيا، ما أتاح لهم رؤى نادرة حول آليات عملها الداخلية. ومن خلال وجهة نظره، نحصل على نظرة صريحة على صراعات القوى الحقيقية التي تشكل العالم الرقمي.

ما يلي هو سرد شخصي للأستاذ تشو ياجين، تم تحريره من قبل فريق Beating بعد مقابلة حصرية.

هذه المقالة برعاية Kite AI.

Kite هي أول بلوك تشين من الطبقة الأولى (Layer 1) مصممة لمدفوعات وكلاء الذكاء الاصطناعي. توفر هذه البنية التحتية الأساسية بيئة تتيح للوكلاء المستقلين العمل بهوية قابلة للتحقق، وحوكمة قابلة للبرمجة، وتسوية أصلية بالعملات المستقرة.

تأسست Kite بواسطة خبراء الذكاء الاصطناعي والبنية التحتية للبيانات من Databricks وUber وUC Berkeley. وقد جمعت الشركة 35 مليون دولار أمريكي من مستثمرين مثل PayPal وGeneral Catalyst وCoinbase Ventures و8VC وغيرها من الصناديق الكبرى.

من تدقيق الكود إلى ساحة معركة مكافحة غسل الأموال (AML)

تابعت دراستي للدكتوراه في الولايات المتحدة بين عامي 2010 و2015 تحت إشراف الأستاذ جيانغ شوشيان، متخصصًا في أمن الأجهزة المحمولة—وخاصة كشف البرمجيات الخبيثة على نظام Android، الذي كان في طليعة التطور آنذاك. بعد التخرج في 2015، انضممت إلى Qihoo 360 مع مشرفي لتحويل أبحاثنا إلى تطبيقات عملية.

في عام 2018، التحقت بجامعة تشجيانغ، عائدًا من الصناعة إلى الأكاديمية. تزامن ذلك مع طفرة عروض العملات الأولية (ICO) في الصين بين 2017 و2018، التي سلطت الضوء على البلوك تشين لدى قلة مختارة. حينها بدأت استكشاف أمن البلوك تشين.

لاحظت حينها تكرار الحوادث الأمنية على السلسلة. فقد طورت الأوساط الأكاديمية حلولًا قوية بالفعل، لكن القطاع الصناعي كان متأخرًا—قلة من الشركات أولت اهتمامًا حقيقيًا لهذه القضايا.

لذا، في عام 2021، أسست مع الأستاذ وو لي شركة BlockSec.

في البداية، كان مفهوم "شركة أمن البلوك تشين" ضيقًا: "ألا تقومون فقط بالتدقيق؟" بالفعل بدأنا بتدقيق العقود الذكية.

ساهمت خلفيتنا الأكاديمية وفريقنا النخبوي في ترسيخ مكانتنا في مجال التدقيق بسرعة. لكن رؤيتي كانت أوسع—لم أرد للشركة أن تقدم خدمات أمنية فقط. فالتدقيق يغطّي المخاطر قبل الإطلاق، لكن لم تكن هناك حلول فعالة للحماية بعد الإطلاق.

لذا، في عام 2022، ومع توسع نشاط التدقيق، بدأنا بناء منصة لمراقبة الهجمات على السلسلة. كانت فكرة المنتج هي المراقبة المستمرة للمعاملات على السلسلة، مع القدرة على حظر المعاملات الهجومية تلقائيًا عند حدوثها.

خلال الطريق، أدركنا أن التدقيق والمراقبة وحدهما غير كافيين—فالمشاريع لا تزال عرضة للهجمات. ومع تزايد هجمات التصيد وفقدان المفاتيح الخاصة وغيرها من تهديدات المستخدم النهائي، استمر المستخدمون في خسارة الأموال. هذا خلق احتياجات جديدة.

عندما تتعرض المشاريع للاختراق أو يتعرض المستخدمون للتصيد، يحتاجون إلى تقديم بلاغات للشرطة وشرح وجهة الأموال للجهات الأمنية. بدءًا من عام 2022، أطلقنا منتج تتبع الأموال قائم بالكامل على نموذج SaaS. يمكن للمستخدمين الاشتراك مباشرة—دون الحاجة إلى مبيعات B2B.

فاجأتنا قاعدة مستخدمي المنتج: لم تقتصر على الجهات الأمنية، بل شملت الصحفيين والمؤسسات المالية بل وحتى العديد من المحققين المستقلين.

ساعد هذا التنوع في المستخدمين على تطوير المنتج وجذب المزيد من العملاء. ومع دمج محركات اكتشاف الهجمات والتصيد، أصبحت علامات البيانات هذه أعمق ميزة تنافسية لدينا.

وجاءت نقطة التحول بين نهاية 2024 وبداية 2025.

بدأ إصدار العملات المستقرة في الارتفاع السريع. لم يعد السوق مقتصرًا على محترفي العملات الرقمية—دخل العديد من خبراء التمويل التقليدي، وكانت العملات المستقرة أول أصل رقمي لهم. تمتع هؤلاء المستخدمون بوعي قوي بالامتثال وطرحوا فورًا سؤالًا: "إذا استخدمت العملات المستقرة، كيف أتعامل مع مكافحة غسل الأموال وتمويل الإرهاب (AML وCFT)؟"

كان هناك نقص في حلول الامتثال القوية، لكننا امتلكنا بيانات علامات أساسية لمدة ثلاث سنوات. أطلقنا بسرعة منتج AML. كان التطور طبيعيًا: مع تغير احتياجات السوق، انتقلنا من مقدم خدمات أمنية بحتة إلى مزود شامل لـ"الأمن + الامتثال".

تحت الغطاء

لمعالجة مكافحة غسل الأموال (AML)، يجب أن تفهم بدقة كيف يستخدم الفاعلون غير الشرعيين الأموال.

من خلال أبحاثنا، تنقسم الجرائم المرتبطة بالعملات الرقمية إلى فئتين رئيسيتين. الأولى هي "أصلية للعملات الرقمية": هجمات تستغل ثغرات كود DeFi، سرقة المفاتيح الخاصة، أو التصيد—جرائم لم تكن لتوجد لولا البلوك تشين.

الثانية هي "مدفوعة بالعملات الرقمية"، مثل الاحتيال عبر الإنترنت، الابتزاز، والاتجار بالبشر. فقد رفعت العملات الرقمية سرعة وسرية التحويلات عبر الحدود بشكل هائل. وأكثرها إثارة للصدمة هو الاتجار بالبشر ضمن قطاع الاحتيال عبر الإنترنت في جنوب شرق آسيا.

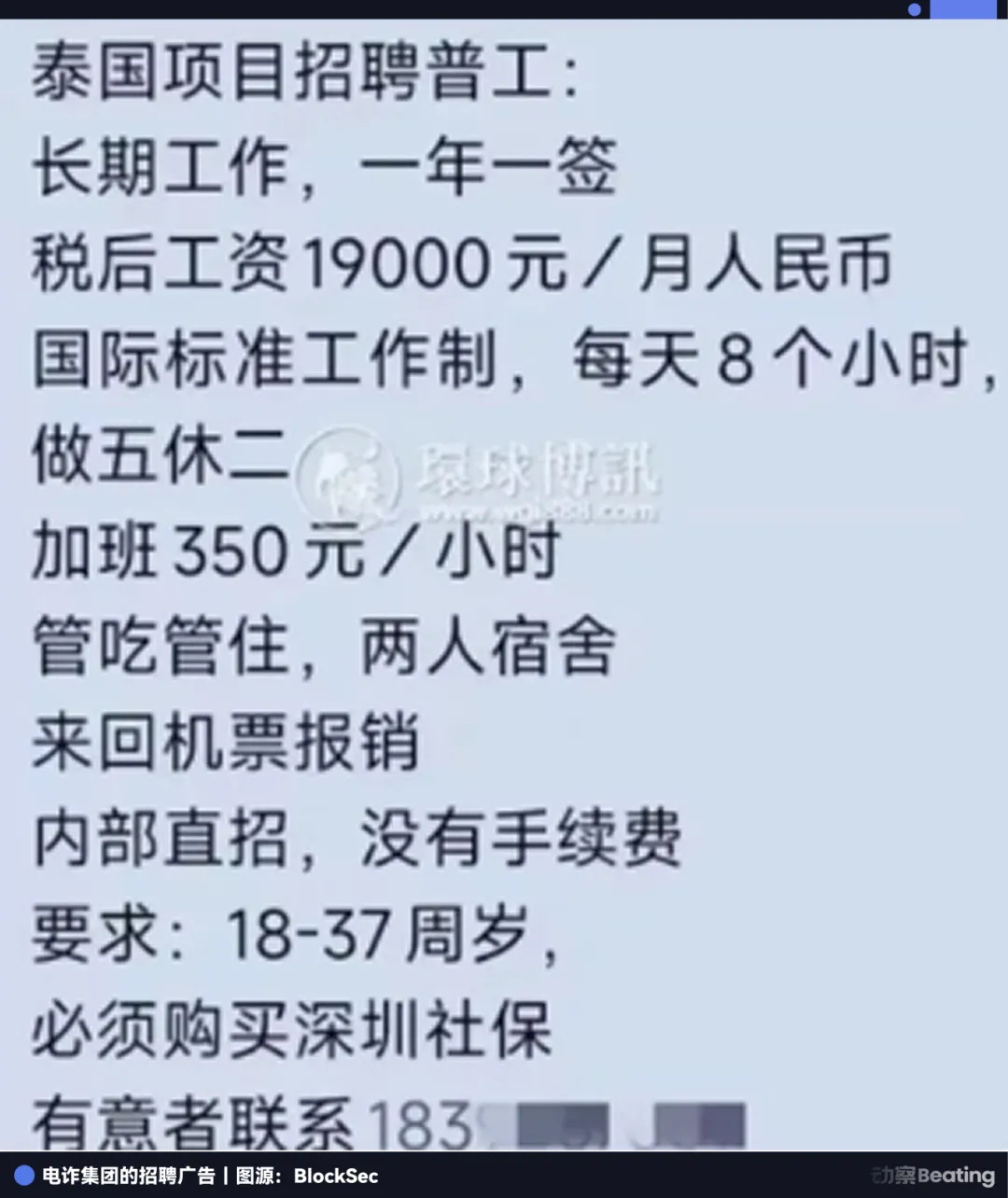

يرى الكثيرون أن الاحتيال الإلكتروني بعيد، لكن إعلانات الوظائف مستهدفة للغاية: رواتب بداية تصل إلى 19,000 رنمينبي، وتذاكر السفر، والطعام، والسكن مشمولة، بل ووعود بـ"تأمين اجتماعي في شنتشن". تستهدف هذه الأساليب الفئة العمرية من 18 إلى 37 عامًا، وتستدرج الضحايا عبر الحدود إلى مجمعات الاحتيال في ميانمار أو كمبوديا أو لاوس.

تتميز مجمعات الاحتيال الحديثة بهيكل يشبه الشركات الشرعية، مع فرق مخصصة للتمويل والتقنية والاتصالات. ويتطلب الحفاظ على مثل هذه العمليات الكبيرة تدفقًا مستمرًا من "العمالة". لكن المجمعات (المشترون) والمتاجرون (الموردون) لا يعرفون بعضهم البعض ولا يوجد ثقة بينهم عبر الإنترنت.

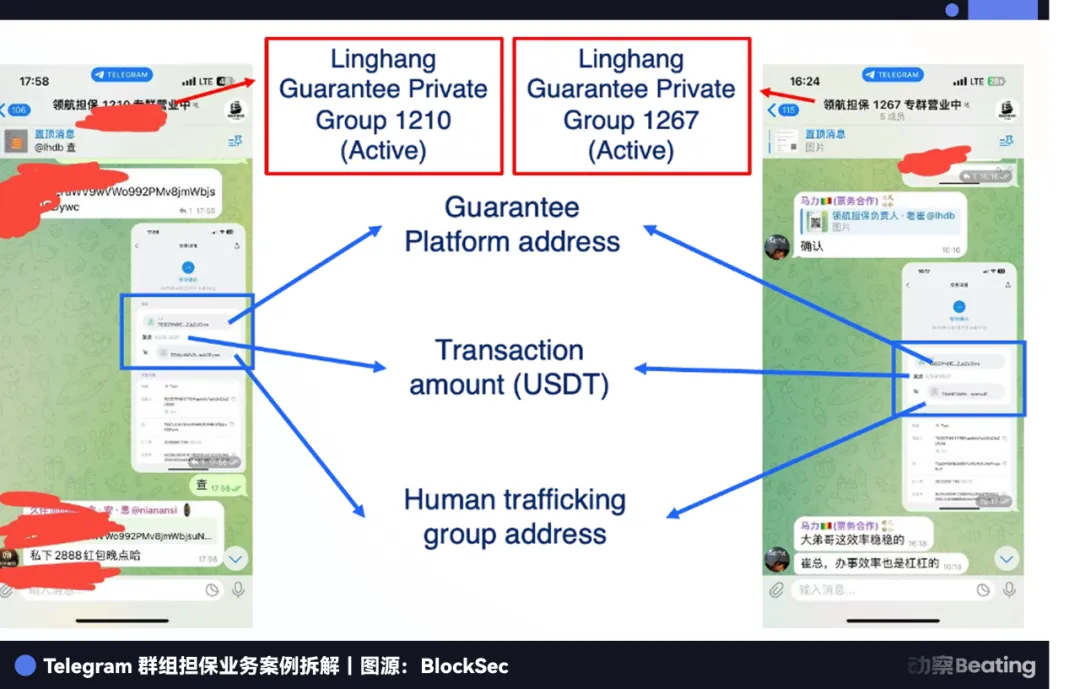

وهذا أدى إلى ظهور "منصات ضمان العمالة"—وسطاء يوفرون الضمان للمعاملات غير القانونية.

يعمل النظام بطريقة مشابهة لموقع Taobao. يودع المجمع سند USDT لدى منصة الضمان؛ ويقوم المتاجرون بتسليم الضحايا إلى نقاط "تفتيش" محددة.

بمجرد أن يؤكد الطرفان التسليم في مجموعة Telegram خاصة، تطلق المنصة السند للمتاجر. القاعدة بسيطة: "تسليم الشخص، دفع المبلغ". إذا أخل أحد الطرفين، تجمد المنصة أو تصادر السند لتعويض الطرف الآخر.

لجذب العملاء، تدير هذه المنصات قنوات عامة على Telegram لعرض نشاطها. على سبيل المثال، تستخدم قنوات مثل Linghang Guarantee أو Haowang Guarantee روبوتات لنشر لقطات صفقات وتحويلات على السلسلة في الوقت الفعلي. بل وتقدم عروضًا ترويجية—خصومات على العمولات، وإعلانات "اشترِ 10 واحصل على 2 مجانًا"—تمامًا مثل التجارة الإلكترونية السائدة.

هذه هي نافذتنا الأكثر مباشرة إلى العالم السفلي.

من فبراير حتى أغسطس 2025، بنينا نظامًا آليًا لاختراق هذه المجموعات باستمرار وجمع المعلومات الاستخبارية. وبما أن المحادثات مليئة بالمصطلحات، دربنا نموذج لغة كبير للتحليل.

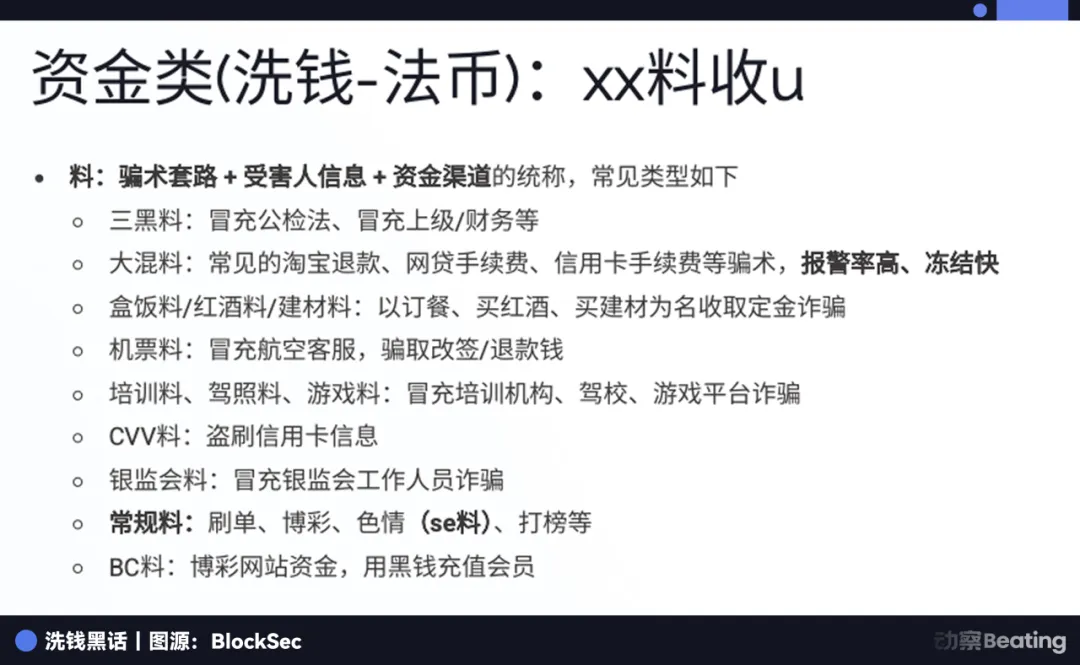

في لغة السوق السوداء، يُطلق على الضحايا "أسماك"، بينما تُسمى أساليب الاحتيال ومعلومات الضحايا "مواد". هناك "مواد سوداء ثلاثية"، "مواد مختلطة"، "مواد تذاكر"، وغيرها. أما في غسل الأموال، فـ"المادة من المستوى الأول" تشير إلى الأموال المأخوذة مباشرة من الضحايا، بينما "المادة من المستوى الثاني" تعني الأموال التي تم غسلها عبر طبقات متعددة.

هناك أيضًا دور يسمى "منفذ الهاتف"، حيث يستخدم شركاء محليون كابلات صوتية أو تطبيقات خاصة لتحويل مكالمات الاحتيال الخارجية عبر هواتف محلية، متجاوزين أنظمة مكافحة الاحتيال ويحققون حوالي 200 USDT في الساعة. يتم تجنيد العديد من شباب المدن الصغيرة لهذا العمل.

تتداول بعض المجموعات حتى "أدلة مكافحة الشرطة"، التي تشرح كيفية التهرب من التحقيق—ادعاء فقدان الهاتف، حذف النصوص والتطبيقات المشفرة مسبقًا. وتنتهي الأدلة بعبارة ساخرة: "إلى كل شخص مجتهد".

بعد ستة أشهر من المراقبة الآلية، حددنا 634 عنوانًا مرتبطًا بمجموعات الاتجار بالبشر على منصة ضمان واحدة، وتتبعنا نحو 12 مليون دولار أمريكي في معاملات غير قانونية. وفي ذروة النشاط، كان يتم الاتجار بـ10 أشخاص يوميًا عبر هذه المنصة وحدها. قد تكون الحقيقة أسوأ، إذ توجد منصات أخرى.

عند تتبع الأموال، وجدنا أن معظمها يتحرك عبر شبكة TRON، وبشكل أساسي باستخدام USDT. فسهولة الوصول وانخفاض الرسوم في TRON تلائم المجموعات الإجرامية الأقل احترافية. حتى مع ارتفاع الرسوم، لا تزال هذه العادات متجذرة.

من خلال تحليل تدفقات الأموال في أكثر من 120 مجموعة، وجدنا أن أكثر من 34.9% من الأموال غير المشروعة انتهت في محافظ OKX الساخنة، و6.9% في Binance، و14.4% في محافظ مرتبطة بـHuiwang.

عندما تستطيع تتبع مصدر وتدفق هذه الأموال، تصبح مكافحة غسل الأموال أكثر من مجرد شعار. أصبحت بيانات الواقع الفعلي الآن هي الحصن الأساسي للأمن والامتثال.

12 ثانية: سباق أمام القراصنة في ذاكرة المعاملات (Mempool)

لطالما واجه خبراء الأمن معضلة: التدقيق يضمن سلامة الكود عند الإطلاق فقط. بعد ذلك، تصبح المشاريع تحت مراقبة القراصنة العالميين على مدار الساعة. إذا كان التدقيق "دفاعًا ثابتًا"، فهل يمكننا ابتكار "اعتراض ديناميكي"؟

في عام 2022، أطلقنا منصة لمراقبة الهجمات على السلسلة إلى جانب خدمات التدقيق. الفكرة الأساسية: مراقبة ذاكرة المعاملات في Ethereum—"غرفة الانتظار" التي تصطف فيها جميع المعاملات قبل إضافتها للكتلة.

هناك، نتابع ليس فقط المعاملات العادية، بل أيضًا تلك التي تحمل بصمات الهجوم. عند اكتشاف معاملة مشبوهة، يطلق نظامنا تحليلًا آليًا في بيئة سلسلة خاصة: ما الهدف؟ هل المنطق صحيح؟ كم يمكن سرقته؟

تدور أعنف المعارك خلال 12 ثانية فقط.

بعد دمج Ethereum، تم تثبيت زمن الكتلة عند 12 ثانية. أي أنه من لحظة إرسال القراصنة لأمر الهجوم وحتى تأكيد الكتلة، هناك نافذة ضيقة للغاية. هذه الثواني القليلة هي فترة الإنقاذ الذهبية للقبعات البيضاء.

بمجرد أن يؤكد نظامنا وجود هجوم، ينشئ تلقائيًا معاملة "سباق أمامي"—تشبه معاملة القراصنة تقريبًا، لكن مع تحويل عنوان المستلم إلى محفظتنا الآمنة.

للتفوق على القراصنة، يجب أن نفوز بأولوية المعدنين.

عادةً ما يحدد القراصنة رسوم الغاز القياسية لتحقيق أقصى ربح. نحن نستخدم خوارزميات للمزايدة بأرقام أعلى بكثير—وأحيانًا نشارك جزءًا من المعاملة مع المعدنين. مدفوعين بالربح، يمنح المعدنون الأولوية لمعاملتنا. وبمجرد تنفيذها، تصبح معاملة القراصنة غير صالحة.

أنقذت هذه القدرة العديد من المشاريع في هجمات واقعية.

ومن الأمثلة الكلاسيكية: نجحنا في سباق أمامي لهجوم في ذاكرة المعاملات، واستعدنا 2,909 ETH لبروتوكول معين. كان القراصنة قد استغلوا ثغرة بالفعل، وكانت الملايين على المحك. أبلغ نظام المراقبة فورًا، وفي غضون ثوانٍ أتممنا محاكاة الهجوم، وإنشاء المعاملة، والمزايدة على الغاز. وفي النهاية، وصلت الأموال إلى عنواننا الآمن قبل أن يتمكن القراصنة من التصرف.

في السابق، لم يكن أمام المشاريع المخترقة سوى الاستغاثة عبر Twitter أو التفاوض مع القراصنة على مكافآت. الآن، يمكننا اعتراض الأموال قبل نجاح القراصنة بلحظات.

للدفاع عن الخط الأخير في غابة "الكود هو القانون" المظلمة، يجب أن تتفوق على القراصنة ذكاءً وسرعة.

الخاتمة

إذا كان العقد الماضي في عالم العملات الرقمية بمثابة "اندفاع الذهب"، فإن عام 2025 يمثل عودة "اليقين". ومع ارتفاع أحجام العملات المستقرة إلى 300 مليار دولار أمريكي وتطور النظام المالي الرقمي من "برية" إلى "دولة مدينة"، لم يعد دور التقنية مقتصرًا على توليد الثروة—بل يجب أولًا أن تكون درعًا ضد ظلمات الطبيعة البشرية.

يعكس تحول تشو ياجين وفريقه هذا المنطق. من تدقيق الكود إلى الاعتراض الديناميكي، والغوص العميق في الشبكات غير المشروعة، لم يكن هذا بطولة فردية بل آلية دفاع حتمية لتطور التقنية على نطاق واسع.

في عالم "الكود هو القانون"، إذا تُركت تدفقات الأموال غير المشروعة وانهيار الأمن دون رقابة، ستبقى ما يسمى "الثورة المالية" لعبة للقلة.

كل صناعة تصل إلى مرحلة الانتشار الواسع مرت برحلة مؤلمة من الفوضى إلى سيادة القانون. إنها عملية طويلة ومملة غالبًا، لكن كما يقول تشو ياجين، الشكل النهائي للأمن هو أن يكون "غير مرئي".

فقط عندما يصبح الأمن حاضرًا في كل مكان وغير محسوس مثل الهواء، سيكتمل تحول هذه الحدود الرقمية المتقلبة إلى حضارة حقيقية.

بيان:

- تم إعادة نشر هذه المقالة من [Beating]، مع حقوق النشر الأصلية لـ [Sleepy.txt]. لأي استفسار حول إعادة النشر، يرجى التواصل مع فريق Gate Learn للمعالجة الفورية.

- إخلاء المسؤولية: الآراء والمواقف الواردة تعبر عن رأي الكاتب فقط ولا تشكل نصيحة استثمارية.

- تمت ترجمة النسخ بلغات أخرى بواسطة فريق Gate Learn. دون ذكر Gate، يمنع نسخ أو توزيع أو سرقة هذه الترجمات.

المقالات ذات الصلة

ما هو Tronscan وكيف يمكنك استخدامه في عام 2025؟

أزتك مقابل Zcash مقابل Tornado Cash: تحليل مقارن للفروق الأساسية بين ثلاث حلول خصوصية

شرح توكنوميكس Plasma (XPL): العرض، التوزيع، وآلية تحقيق القيمة

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية

شرح توكنوميكس ADA: العرض، الحوافز، وحالات الاستخدام